- •1.1. Поняття операційної системи.

- •1.5. Поняття асемблера, компілятора, транслятора, інтерпретатора.

- •1.6. Завантажувачі. Завдання завантажувачів. Принципи побудови завантажувачів.

- •1.7. Принципи об’єктно-орієнтованого програмування (парадигми програмування, поняття класу).

- •1.8. Наслідування (Просте наслідування. Множинне наслідування).

- •1.9. Інкапсуляція. Поняття, сфери застосування.

- •1.10. Поліморфізм. Поняття, сфери застосування.

- •1.11. Принципи розробки розподілених клієнт-серверних програм. Особливості розробки мережевих програм з використанням сокетів.

- •2.1 Багаторівнева комп’ютерна організація – структура й призначення рівнів.

- •2.2 Схема комп’ютера з єдиною шиною. Основні характеристики та принципи роботи шини комп’ютера.

- •2.3 Структура процесора, внутрішні блоки, види регістрів.

- •2.4 Команди процесора, структура команд. Цикл Фон-Неймана.

- •2.5 Структуру пам’яті комп’ютера. Елементи статичної та динамічної пам’яті.

- •2.6 Переривання, типи, алгоритм обробки переривання процесором.

- •2.7 Організація оперативної пам’яті, адресний простір, сегменти пам’яті, дескриптори сегментів.

- •3.1 Загальні відомості з теорії систем. Класифікація систем.

- •3.2 Поняття вимірювальної шкали. Види шкал.

- •3.3 Показники якості та ефективності та крітерії їх оцінювання.

- •3.4 Вирішення багатокрітеріальних задач.

- •3.5 Вирішення задачі вибору.

- •3.6 Декомпозиція. Компроміси між повнотою та простотою.

- •3.7 Агрегування. Види агрегування.

- •3.8 Поняття експертних методів. Експертні системи.

- •4.1. Методи розрахунку часових параметрів і критичних шляхів мережевої моделі проекту. Табличний метод.

- •4.2. Методи розрахунку часових параметрів і критичних шляхів мережевої моделі проекту. Матричний метод визначення часових параметрів.

- •4.3. Метод класичного варіаційного числення. Рішення варіаційної задачі із закріпленими граничними крапками.

- •4.4. Метод класичного варіаційного числення. Рівняння Ейлера-Лагранжа.

- •4.5. Постановка задачі оптимального управління. Класифікація задач оптимального управління.

- •4.6. Характеристика керованості і спостережності. Постановка завдання. Критерії керованості і спостережності.

- •6.1 Основні теоретико-множинні (об’єднання, пересічення, віднімання, декартовий добуток) операції реляційної алгебри. Коротка характеристика та приклади.

- •6.2. Основні нормальні форми. Характеристика і приклади відносин, що знаходяться в 1нф, 2нф, 3нф.

- •Id, category, product1, product2, product3

- •6.3. Основні оператори мови маніпулювання даними. Оператор вибірки даних (одно- і багатотабличні запити оператора select).

- •7.2) Модели детерминированных цифровых сигналов

- •7.3. Алгоритми оптимальної обробки при розрізненні двійкових сигналів.

- •7.4. Потенціальна завадостійкість при прийомі ам, чм та фм сигналів.

- •7.5. Багатократні та комбіновані методи модуляції.

- •7.6. Методи боротьби з помилками, що виникають в каналах зв’язку. Завадостійке кодування.

- •7.7 Основні параметри завадостійких кодів. Принципи виявлення та виправлення помилок.

- •7.8 Циклічні коди. Згортальні коди.

- •7.9 Статичні методи стиснення інформації Алгоритм арифметичного стиснення.

- •7.10 Оптимальне кодування інформації. Алгоритми формування коду Хофмана та Шенона-Фано.

- •7.11 Аналогочислові перетворення безперервного сигналу на базі теореми Котельникова в.А.

- •7.12 Пропускна спроможність двійкового каналу зв’язку з перешкодами та без перешкод.

- •8.1. Протоколи фізичного рівня.

- •8.2. Характеристика лінійних сигналів, що використовуються в комп’ютерних мережах.

- •8.4. Загальні характеристики канального рівня.

- •8.5. Протокол hdlc.

- •8.6. Методи доступу в мережу.

- •8.7. Протокол ip. Адресація в ip-мережах.

- •8.8. Протокол tcp.

- •9.1 Алгоритм принятия решения по управлению кс

- •9.2. Архітектура систем управління комп’ютерними мережами.

- •9.3. Управління потоком інформації шляхом раціонального вибору параметрів протоколу.

- •9.4. Управління обслуговуванням різнорідного трафіку: дисципліни обслуговування, їх переваги та недоліки.

- •9.5. Управління якістю обслуговування. Забезпечення якості обслуговування шляхом управління мережевими ресурсами.

- •9.6. Основні стандарти управління комп’ютерними мережами. Мережеве управління за стандартом tmn: визначення, функціональні області, інтерфейси.

- •9.7. Модель управління протоколів snmp та cmip: структура, стандартизовані елементи, переваги та недоліки.

- •10.1. Основні концепції побудови обчислювальних систем, що самоорганізуються.

- •10.2. Класифікація процесорів по архітектурі системи команд (cisc, risc).

- •10.3. Показники ефективності паралельних часових моделей алгоритмів.

- •10.4. Основні ознаки класифікації Флинна. Фрагмент класифікації Флинна.

- •10.5. Відмінності командної чарунки в vliw-процесорі від командної чарунки процесора з послідовною обробкою даних.

- •11.1Стадії та етапи створення асу тп.

- •11.2 Склад і коротка характеристика розділів технічного проекта.

- •11.3 Склад і зміст проектних рішень з технічного забезпечення.

- •11.4Склад і задачі організацій, що беруть участь у роботах зі створення асу тп.

- •11.5Перелік видів випробувань асу тп та їх короткий зміст.

- •11.6 Розрахунок вартості проектних робіт ресурсним методом.

- •11.7 Застосування елементних кошторисних норм для розрахунку вартості пусконалагоджувальних робіт.

8.6. Методи доступу в мережу.

Метод доступа – это способ определения того, какая из рабочих станций сможет следующей использовать ЛВС. То, как сеть управляет доступом к каналу связи (кабелю), существенно влияет на ее характеристики. Примерами методов доступа являются:

- множественный доступ с прослушиванием несущей и разрешением коллизий (Carrier Sense Multiple Access with Collision Detection – CSMA/CD);

- множественный доступ с передачей полномочия (Token Passing Multiple Access – TPMA) или метод с передачей маркера;

- множественный доступ с разделением во времени (Time Division Multiple Access – TDMA);

- множественный доступ с разделением частоты (Frequency Division Multiple Access – FDMA) или множественный доступ с разделением длины волны (Wavelength Division Multiple Access – WDMA).

CSMA/CD

Приведем алгоритм множественного доступа с прослушиванием несущей и разрешением коллизий:

Все сетевые интерфейсные платы запрограммированы на разные псевдослучайные промежутки времени. Если конфликт возникнет во время повторной передачи сообщения, этот промежуток времени будет увеличен.

TPMA

Метод с передачей маркера – это метод доступа к среде, в котором от рабочей станции к рабочей станции передается маркер, дающий разрешение на передачу сообщения. При получении маркера рабочая станция может передавать сообщение, присоединяя его к маркеру, который переносит это сообщение по сети. Каждая станция между передающей станцией и принимающей видит это сообщение, но только станция – адресат принимает его. При этом она создает новый маркер.

Маркер (token), или полномочие, – уникальная комбинация битов, позволяющая начать передачу данных.

Данный метод характеризуется следующими достоинствами:

- гарантирует определенное время доставки блоков данных в сети;

- дает возможность предоставления различных приоритетов передачи данных.

Вместе с тем он имеет существенные недостатки:

- в сети возможны потеря маркера, а также появление нескольких маркеров, при этом сеть прекращает работу;

- включение новой рабочей станции и отключение связаны с изменением адресов всей системы.

TDMA

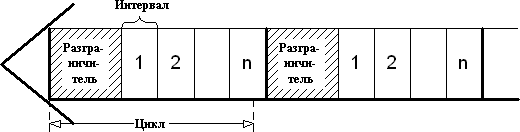

Доступ TDMA основан на использовании специального устройства, называемого тактовым генератором. Этот генератор делит время канала на повторяющиеся циклы. Каждый из циклов начинается сигналом Разграничителем. Цикл включает n пронумерованных временных интервалов, называемых ячейками. Интервалы предоставляются для загрузки в них блоков данных.

Данный способ позволяет организовать передачу данных с коммутацией пакетов и с коммутацией каналов.

FDMA

Доступ FDMA основан на разделении полосы пропускания канала на группу полос частот, образующих логические каналы.

Широкая полоса пропускания канала делится на ряд узких полос, разделенных защитными полосами. Размеры узких полос могут быть различными.

При использовании FDMA, именуемого также множественным доступом с разделением волны WDMA, широкая полоса пропускания канала делится на ряд узких полос, разделенных защитными полосами. В каждой узкой полосе создается логический канал. Передаваемые по логическим каналам сигналы накладываются на разные несущие и поэтому в частотной области не должны пересекаться. Вместе с этим, иногда, несмотря на наличие защитных полос, спектральные составляющие сигнала могут выходить за границы логического канала и вызывать шум в соседнем логическом канале.

Метод доступа FDMA относительно прост, но для его реализации необходимы передатчики и приемники, работающие на различных частотах.