- •А.А. Королев с.Ю. Соколова основы защиты информации, составляющей государственную тайну

- •Введение

- •1.1. Содержание и задачи дисциплины

- •1.2. Особенности дисциплины и ее связь с другими дисциплинами

- •1.3. Методические рекомендации по изучению дисциплины и требования, предъявляемые при проверке знаний

- •2. Концептуальные основы защиты государственной тайны

- •2.1. Понятие тайны. Соотношение различных видов тайн

- •2.2. Конституция Российской Федерации о защите государственной тайны

- •2.3. Концепция защиты государственной тайны в Российской Федерации

- •Угрозы, от которых осуществляется защита государственной тайны. К основным угрозам относятся:

- •Источники угроз

- •В сжатом виде основное содержание Концепции защиты государственной тайны представлено на рис. 2.3.

- •3. Правовые основы защиты государственной тайны

- •3.1. Система документов по защите государственной тайны

- •3.2. Закон Российской Федерации

- •Раздел II - перечень сведений, составляющих государственную тайну - целиком посвящен перечню сведений, которые потенциально могут быть отнесены к государственной тайне.

- •Раздел VII - финансирование мероприятий по защите государственной тайны - определяет порядок такого финансирования.

- •Раздел VIII - контроль и надзор за обеспечением защиты государственной тайны - вводит соответствующую систему контроля и надзора.

- •Раздел I. Общие положения

- •Раздел II. Перечень сведений, составляющих государственную тайну

- •Раздел III. Отнесение сведений к государственной тайне и их засекречивание

- •Раздел IV. Рассекречивание сведений и их носителей

- •Раздел V. Распоряжение сведениями, составляющими государственную тайну

- •Раздел VI. Защита государственной тайны

- •Раздел VII. Финансирование мероприятий по защите государственной тайны

- •Раздел VIII. Контроль и надзор за обеспечением защиты

- •4. Система органов защиты государственной тайны и их полномочия

- •4.1. Основные направления деятельности по обеспечению информационной безопасности в Российской Федерации

- •4.2. Межведомственная комиссия по информационной безопасности Совета безопасности Российской Федерации

- •4.3. Межведомственная комиссия по защите государственной тайны

- •4.4. Федеральная служба безопасности Российской Федерации

- •4.5. Министерство обороны Российской Федерации

- •4.6. Служба внешней разведки Российской Федерации

- •4.7. Федеральная служба по техническому и экспортному контролю

- •4.8. Органы государственной власти, предприятия, учреждения и организации и их структурные подразделения по защите государственной тайны

- •5. Отнесение сведениний к государственной тайне, их засекречивание и рассекречивание

- •5.1. Сущность перечневого подхода к организации защиты государственной тайны

- •5.2. Критерии отнесения сведений к государственной тайне

- •5.3. Правила отнесения сведений, составляющих государственную тайну, к различным степеням секретности

- •5.4. Организация работы по засекречиванию и рассекречиванию сведений и их носителей

- •6.Определение размеров ущерба вследствие распространения сведений и ущерба, наносимого в результате их засекречивания

- •6.1. Определение размеровуерба с использованием моделей “осведомленность – эффективность”

- •6.2. Определение размеров ущерба с использованием экспертных оценок6

- •6.3. Определение упущенной выгоды в результате ограничений на распространение информации

- •6.4. Определение, затрат на защиту сведений, составляющих государственную тайну

- •7. Допуск должностных лиц и граждан к государственной тайне

- •7.1.Порядок допуска должностных лиц и граждан к государственной тайне

- •7.2. Особенности допуск лиц, имеющих двойное гражданство, лиц без гражданства, а также лиц из числа иностранных граждан, эмигрантов и реэмигрантов, к государственной тайне

- •7.3. Особый порядок допуска к государственной тайне

- •7.4. Ограничения прав должностного лица или гражданина, допущенных или ранее допускавшихся к государственной тайне

- •8. Допуск предприятий, учреждений и организаций к проведению работ, связанных с использованием сведений, составляющих государственную тайну

- •8.1. Законодательство Российской Федерации о лицензировании отдельных видов деятельности

- •8.2. Лицензирование деятельности в области защиты государственной тайны

- •8.3. Полномочие органов государственной власти по лицензированию деятельности в области защиты государственной тайны

- •8.4. Особенности лицензирования деятельности в области защиты информации, составляющей государственную тайну

- •9. Сертификации средств защиты информации, составляющей государственную тайну

- •9.1. Законодательство Российской Федерации о сертификации продукции и услуг

- •9.2. Структура системы сертификации средств защиты информации, составляющей государственную тайну

- •9.3. Порядок сертификации средств защиты информации, составляющей государственную тайну

- •10. Организация защиты информации, составляющей государственную тайну

- •10.1. Организация защиты информации, составляющей государственной тайны, на предприятиях, в организациях и учреждениях

- •10.2. Особенности защиты информации в условиях реализации международных договоров по сокращению вооружений и вооруженных сил

- •10.3. Особенности защиты информации в условиях создания совместных предприятий

- •10.4. Особенности защиты информации в условиях научно-технического, военно-технического и экономического сотрудничества с другими странами

- •11. Контроль и надзор за обеспечением защиты государственной тайны

- •11.1. Понятие контроля и надзора за обеспечением защиты государственной тайны

- •11.2. Виды, методы и формы контроля. Контроль в зависимости от решаемых задач, времени его проведения, уровня контролирующих органов подразделяется на ряд видов

- •11.3. Структура системы контроля состояния защиты государственной тайны

- •11.4. Организация межведомственного контроля состояния защиты государственной тайны

- •12. Организация и проведение работ по комплексной защите информации, составляющей государственную тайну

- •12.1. Понятие комплексной защиты информации от технических разведок и от ее утечки по техническим каналам

- •12.2. Физическая защита объектов

- •12.3. Противодействие техническим разведкам

- •12.4. Защита информации от ее утечки по техническим каналам

- •12.5. Защита информации от несанкционированного доступа

- •1. Понятие тайны в законодательстве Российской Федерации. Соотношение различных видов тайн.

- •Признаки тайны (информации ограниченного доступа):

- •2. Конституция Российской Федерации о защите информации и государственной тайны.

- •3. Понятие концепции защиты государственной тайны в Российской Федерации.

- •Основные угрозы для информации, составляющей государственной тайну:

- •Внешние

- •4. Система документов по защите государственной тайны.

- •5. Признаки государственной тайны.

- •6. Сфера действия Закона “о государственной тайне”.

- •7. Основные полномочия органов государственной власти и должностных лиц в области отнесения сведений к государственной тайне.

- •1.Палаты Федерального Собрания:

- •2. Президент Российской Федерации:

- •5. Органы судебной власти:

- •8. Перечень сведений, составляющих государственную тайну.

- •9. Принципами отнесения сведений к государственной тайне и их засекречивания.

- •10. Степени секретности сведений и грифы секретности носителей этих сведений.

- •11. Порядок отнесения сведений к государственной тайне.

- •13. Порядок засекречивания сведений и их носителей.

- •14. Рассекречивание сведений и их носителей.

- •16. Органы защиты государственной тайны, их основные функции.

- •17. Допуск должностных лиц и граждан к государственной тайне.

- •18. Ограничения прав должностного лица или гражданина, допущенных или ранее допускавшихся к государственной тайне.

- •19. Ответственность за нарушение законодательства Российской Федерации о государственной тайне.

- •20. Допуск предприятий, учреждений и организаций к проведению работ, связанных с использованием сведений, составляющих государственную тайну.

- •21. Основные функции межведомственной комиссии по защите государственной тайны.

- •22. Основные функции Федеральной службы безопасности Российской Федерации.

- •23. Основные функции службы специальной связи информации.

- •24. Основные задачи фстэк России по защите государственной тайны.

- •25. Сущность перечневого подхода к организации защиты государственной тайны.

- •27. Критерии отнесения сведений к государственной тайне.

- •28. Подходы к определению размеров ущерба вследствие распространения сведений, составляющих государственную тайну.

- •1.. Определение размеров ущерба вследствие распространения сведений с использованием моделей "осведомленность - эффективность"

- •2. Определение размеров ущерба вследствие распространения сведений с использованием экспертных оценок

- •29. Правила отнесения сведений, составляющих государственную тайну, к различным степеням секретности.

- •30. Принципиальные особенности Закона рф “о государственной тайне”.

- •32. Порядок лицензирования деятельности в области защиты государственной тайны.

- •33. Полномочие органов государственной власти по лицензированию деятельности в области защиты государственной тайны.

- •34. Особенности лицензирования деятельности в области защиты информации, составляющей государственную тайну.

- •35. Структура системы сертификации средств защиты информации, составляющей государственную тайну.

- •36. Порядок сертификации средств защиты информации, составляющей государственную тайну.

- •37. Понятие контроля и надзора за обеспечением защиты государственной тайны.

- •38. Виды, методы и формы контроля состояния защиты государственной тайны. Виды контроля

- •Методы контроля

- •39. Структура системы контроля состояния защиты государственной тайны.

- •40. Организация контроля состояния защиты государственной тайны.

- •41. Организация защиты государственной тайны на предприятиях, в организациях и учреждениях.

- •42. Особенности защиты государственной тайны на предприятиях, в организациях и учреждениях в условиях реализации международных договоров по сокращению вооружений и вооруженных сил.

- •43. Особенности защиты государственной тайны в условиях создания совместных предприятий.

- •45. Понятие комплексной защиты информации от технических разведок и от ее утечки по техническим каналам.

- •46. Физическая защита носителей информации.

- •47. Защита информации от ее утечки по техническим каналам.

- •48. Защита информации от несанкционированного доступа.

- •Подсистема обеспечения целостности включает программно-аппаратные, организационные и другие средства и методы, обеспечивающие:

- •Важной составной частью подсистемы обеспечения целостности являются программно-аппаратные средства защиты информации от вирусов и других вредоносных программных закладок.

- •49. Криптографическая защита информации.

- •50. Новые информационные технологии и их влияние на решение задач защиты государственной тайны.

- •51. Планирование работ по комплексной защите государственной тайны.

- •52. Финансирование работ по защите государственной тайны.

6.2. Определение размеров ущерба с использованием экспертных оценок6

Ключевым моментом в отнесении информации к государственной тайне является оценка величины ущерба, наносимого безопасности государства в результате преждевременного раскрытия информации.

В рассматриваемой проблеме мы сталкиваемся со случаем, когда не существует элементарных измеримых свойств ущерба безопасности государства и возможности его нанесения в случае раскрытия или утечки информации. Отсутствие статистических данных и трудность оценки ущерба безопасности государства в результате раскрытия информации определяют выбор метода экспертных оценок для его измерения.

Для сопоставления различных сведений с точки зрения необходимости их закрытия или ограничения доступа к ним, а также для определения соответствующей этим сведениям степени секретности, предлагается сравнивать рассматриваемые сведения по степени проявления всей совокупности возможных угроз в случае несанкционированного распространения сведений, составляющих государственную тайну. Перечень наименований угроз безопасности государства представлен в Приложении 5.

В этом случае возникает задача ранжирования или определения “веса” (важности) каждой угрозы с тем, чтобы получить единую меру или показатель, характеризующий угрозу безопасности государства в целом. Важность угроз безопасности государства будем оценивать по величине возможного ущерба, который может быть нанесен безопасности государства при их реализации.

Под ущербом безопасности государства будем понимать величину снижения оборонного и экономического потенциала страны, боеготовности и боеспособности его Вооруженных Сил, который может характеризоваться количеством сил и средств, необходимых, как для ликвидации последствий нанесенного ущерба, так и для достижения ранее имеющихся уровня безопасности государства.

Для распределения угроз безопасности государства по различным рангам важности оценивается их числовое значение исходя из парных сравнений важности угроз, при этом используется избыточная информация, поскольку каждая угроза последовательно сравнивается со всеми остальными. Методологической основой проведения этой работы целесообразно выбрать следующий метод, разработанный Т.Л. Саати.

Использование метода парных сравнений для оценки относительной важности ущербов

Первая проблема, которую необходимо разрешить при оценке угроз и связанных сними важности "ущербов" - это проблема измерения величины возможного ущерба, который может проявиться в результате раскрытия (утечки) информации.

Чтобы представить результат сравнения двух "ущербов" в виде разумных цифр, требуется глубокое понимание сравниваемых "ущербов" и в особенности того, в какой степени их свойства влияют интересы предприятия (отрасли, государства). Предполагается, что источником суждений является опрос экспертов, осведомленных в данной области.

Группе экспертов предлагается оценить степень важности ущербов по их влиянию на интересы предприятия (отрасли, государства) методом парного сравнения и заполнить матрицу парных сравнений А = (аij). Каждый эксперт, пользуясь вербально-числовой шкалой, заполняет матрицу парных сравнений:

A = / aij /, i = 1, Q,

где аij -результат сравнения относительной важности i-го и j-го "ущерба".

Значения аij назначаются в соответствии с вербально-числовой шкалой, приведенной в табл. 6.2.

Основная цель применения вербально числовой шкалы состоит в том, чтобы облегчить задачу привлекаемым к экспертизе специалистам и обеспечить единое толкование оценок отдельными экспертами.

Важности ущербов определяются на основе вычисления множество собственных векторов для каждой матрицы. Вычисление собственных векторов - не очень сложная задача, однако, может потребовать довольно много времени. К счастью, имеются несложные пути получения хорошего приближения к приоритетам. Одним из наилучших путей является геометрическое среднее. Это можно сделать, перемножая элементы в каждой строчке и извлекая корни n-й степени, где n - число элементов. Полученный таким образом столбец чисел нормализуется делением каждого числа на сумму всех чисел.

Пример парное сравнение важности ущербов представлен в табл. 6.2.

Все оценки парных сравнений подвержены погрешностям. Эти погрешности могут привести к несогласованным выводам. Степень согласованности суждений экспертов оценивается индексом согласованности (ИС).

ИС в каждой матрице может быть приближенно вычислен следующим образом. Сначала суммируется каждый столбец суждений, затем сумма первого столбца умножается на величину первой компоненты нормализованного вектора приоритетов, сумма второго столбца – на вторую компоненту и т.д. Затем полученные числа суммируются.

Таблица 6.1

Шкала сравнительной оценки важности угроз (ущербов)

Величина относительной важности |

Определение |

Объяснение |

1 |

Равная важность |

Равное влияние двух видов ущерба на безопасность государства |

3 |

Умеренное превосходство одного над другим |

Опыт и суждения позволяют сделать вывод о немного большем воздействии одного ущерба по сравнению с другим |

5 |

Существенное или сильное превосходство |

Опыт и суждения позволяют вывод о сильном воздействии одного ущерба по сравнению с другим |

7 |

Значительное превосходство |

Одному виду ущерба дается настолько сильное превосходство, что он становится практически значительным |

9 |

Очень сильное превосходство |

Очевидность превосходства, одного вида ущерба над другим подтверждается наиболее сильно |

Продолжение табл. 6.1

2, 4, 6,8 |

Промежуточные решения между двумя соседними |

Применяются в компромиссном случае |

Величины, обратные приведенным выше |

Если при сравнении одного вида ущерба с другим получено одно из вышеуказанных чисел (например, величины 5), то при сравнении второго вида ущерба с первым ¦получаем обратную величину (например, 1/5) |

|

Таблица 6.2

Матрица парных сравнений

Ущербы |

U1 |

U2 |

U3 |

Оценка компонент собственного вектора |

Нормализованный результат оценки |

U1 |

1 |

6 |

8 |

3.63 |

0.74 |

U2 |

1/6 |

1 |

4 |

0.87 |

0.18 |

U3 |

1/8 |

1/4 |

1 |

0.31 |

0.07 |

Таким образом можно получить величину, обозначенную . Для индекса согласованности имеем

ИС = ( - n) / (n – 1),

где n – число сравниваемых элементов. Для обратносимметричной матрицы всегда > n.

Теперь сравним эту величину с той, которая получилась бы при случайном выборе количественных суждений из шкалы 1/9, 1/8, 1/7, ..., 1,2,...,9, но при образовании обратносимметричной матрицы. Ниже даны средние согласованности для случайных матриц разного порядка.

Размер матрицы |

1 |

2 |

3 |

4 |

5 |

6 |

7 |

8 |

9 |

Случайная согласованность |

0 |

0.58 |

0.9 |

1.12 |

1.24 |

1.32 |

1.41 |

1.45 |

1.49 |

Если разделить ИС на число, соответствующее случайной согласованности матрицы того же порядка, получим отношение согласованности (ОС). Величина ОС должна быть порядка 10% или менее, чтобы быть приемлемой. В некоторых случаях можно допустить 20%, но не более. Если ОС выходит из этих пределов, то участникам нужно исследовать задачу и проверить свои суждения.

Для рассматриваемого примера имеем:

= (1 + 1/6 + 1/8)x0.75 + (6 + 1 + 1/4)x0.18 + (8 + 4 + 1)x0.07 = 3.19,

ИС = (3.19 - 3) / (3 - 1) = 0.095,

ОС = 0.095 / 0.58 = 0.16 (16% ).

Полученная величина ОС меньше 20%, следовательно, согласованность экспертов достаточная.

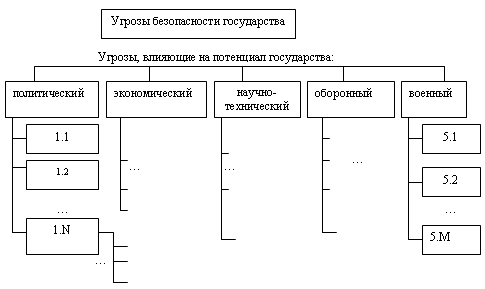

Полезным способом исследования большого числа угроз, позволяющим существенно сократить объем вычислений, является группирование их в классы. После анализа классов угроз безопасности государства их элементы попарно сравниваются между собой по величине ущерба по относительной важности в этом классе. Иерархическая схема угроз безопасности государства представлена на рис. 6.2.

Схема 6.2. Иерархическая схема угроз безопасности государства

В общем случае величина ущерба от реализации отдельной угрозы безопасности государства зависит от внешних и внутренних условий развития государства. Поэтому сопоставление угроз должно проводиться для возможных сценариев, например, мирный и военный периоды, формируя соответствующему сценарию свой ряд “весов” угроз с тем, чтобы в дальнейшем при определении совокупного ущерба от распространения оцениваемого сведения для определения степени секретности выбрать максимальный ущерб из множества совокупных ущербов, соответствующих различным рассмотренным сценариям развития государства.

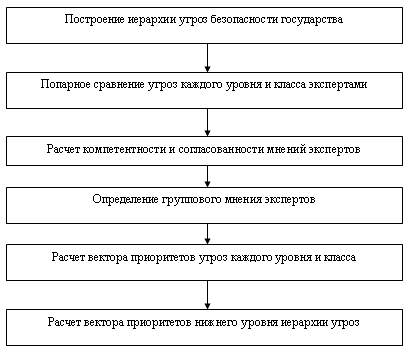

Предполагается, что для оценки каждого подмножества угроз выбирается группа экспертов, знакомых со сравниваемыми угрозами и их влиянием на безопасность государства. Структурная схема подхода к оценке угроз безопасности государства представлена на рис. 6.3.

Схема 6.3. Структурная схема подхода к оценке угроз безопасности государства

После определения векторов приоритетов всех уровней иерархии угроз, рассчитывается вектор приоритетов угроз нижнего уровня.

Расчет величин возможных ущербов в результате проявления отдельных угроз безопасности государства может быть получен также и с использованием имеющихся математических моделей, например, - рассмотренной в разделе 1 данной лекции. Если в обоих случаях (с помощью экспертов и на моделях) не были допущены грубые просчеты, то полученные оценки нельзя отнести к категории взаимоисключающих результатов. Наоборот, оба подхода, дополняя друг друга на независимой основе, должны обеспечить более объективную выработку требуемых рекомендаций.

Не все из оцененных по величине ущерба угроз безопасности государства могут проявляться при раскрытии того или иного сведения. Оценка возможности возникновения угроз в результате раскрытия или утечки тех или иных сведений военно-технического характера может быть проведена с помощью экспертов, хорошо понимающих ценность этой информации и их связь с угрозами безопасности государства. Для однозначного представления оценок используется специальная вербально-числовая шкала.

Степень связи "сведение - угроза" характеризует "вероятность" проявления оцениваемой угрозы безопасности государства при раскрытии (утечке) соответствующего сведения. Оценку степени связи "сведение - угроза" необходимо проводить для различных моментов времени. Указание момента времени и периода прогноза оценки степени связи "сведение - угроза" является важным моментом при проведении экспертизы, так как возможность проявления угроз при раскрытии того или иного сведения является случайной величиной и зависит от многих факторов, в том числе складывающейся в стране и мире политической и экономической ситуации.

Оценки степени или возможности нанесения ущерба безопасности государства в результате утечки отдельных сведений субъективны в том смысле, что два человека могут приписать различные числа одному и тому же возможному исходу. Но поскольку эти оценки базируются на информации, опыте и анализе объективной действительности, то предполагается, что при прочих равных условиях различие между ними не столь существенно, что нельзя их использовать для подготовки решений.

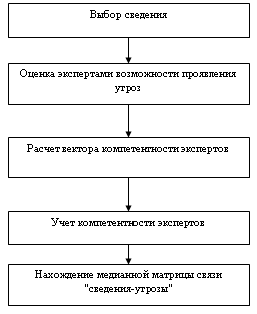

В результате проведенных оценок и обработки полученных данных формируется матрица "сведения-угрозы", элементы которой характеризуют возможность проявления угроз безопасности государства в результате преждевременного раскрытия информации.

Структурная схема подхода к оценке степени проявления угроз при раскрытии сведений, составляющих государственную тайну, показана на рис. 6.4.

Схема 6.4. Структурная схема подхода к оценке степени проявления угроз безопасности государства

Результатами проведенных оценок являются вектор приоритетов важности угроз безопасности государства и результирующая матрица суждений экспертов о степени их проявления при преждевременном раскрытии оцениваемых сведений.

Перед нами стоит задача агрегирования полученных оценок в единую целевую функцию, в результате которого каждому сведению может быть присвоен рейтинг, который определяет не только ранг сведения, но и "расстояние" между ними.

Расчет первичного рейтинга каждого сведения может быть проведен различными способами. Рассмотрим один наиболее простой, который иллюстрирует идею метода количественной обработки данных, полученных на предыдущем этапе.

По этому способу полученные оценки для отдельного сведения (категории сведений) определяются по формуле:

![]()

![]() (6.2.1)

(6.2.1)

где

![]() -

медианное значение степени связи Si

сведения с

угрозой ym;

-

медианное значение степени связи Si

сведения с

угрозой ym;

Wm- значение степени важности угрозы ym;

ri(Tj)- рейтинг сведения Si, рассчитанный количественным способом для момента времени пересмотра степени секретности Tj;

М - количество угроз безопасности государства.

Таким образом, каждому сведению присваивается его рейтинг, соответствующий расчету ценности данного сведения по величине интегрированного ущерба.

Рейтинг сведения является относительной характеристикой ценности сведения и показывает степень различия одного сведения относительно других по величине ущерба, который может быть нанесен в результате раскрытия сведения

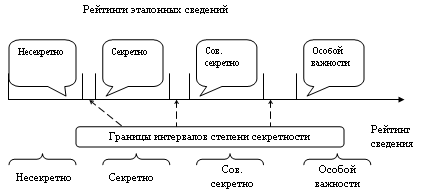

По величине рейтинга сведения может быть установлена степень его секретности. Для этого множество всех рассматриваемых сведений отображается на соответствующей шкале секретности, представляющей ранжированное множество значений рейтингов сведений, разбитых на интервалы категорий секретности: секретно, совершенно секретно, особой важности.

В конечном итоге наша цель заключается в нахождении глобального упорядочения сведений по величине их первичного рейтинга, характеризующего величину возможного ущерба при раскрытии оцениваемого сведения.

Определение границ перехода категорий секретности осуществляется на основе рейтингов сведений, определенных для данной степени секретности, как "эталонные". Для этого каждый эксперт на основе качественных характеристик категорий секретности и имеющегося опыта работы указывает из списка оцениваемых им сведений те, в степени секретности которых у него нет сомнений.

Степень секретности информации определяется на основе попадания рейтинга сведения в тот или иной интервал шкалы секретности, так как это показано на рис. 6.5.

Схема 6.5. Оценка секретности сведений по шкале секретности с использованием рейтингов "эталонных" сведений