- •Е.Л. Кон, м.М. Кулагина надежность и диагностика компонентов инфокоммуникационных и информационно-управляющих систем

- •Оглавление

- •1. Основные теоретические сведения 9

- •2. Надежность аппаратурного обеспечения 31

- •3. Создание надежного программного обеспечения 130

- •4. Диагностика состояния сложных технических систем 205

- •Введение

- •1. Основные теоретические сведения

- •1.1. Информационно-управляющие и инфокоммуникационные системы

- •1.2. Основные определения теории надежности

- •1.2.1. Надежность и ее частные стороны

- •1.2.2. Виды надежности

- •1.2.3. Отказы

- •1.2.4. Эффективность

- •1.2.5. Восстановление

- •1.3. Понятие случайных событий и случайных величин

- •1.3.1. Надежность систем при основном (последовательном) и параллельном соединении элементов

- •1.3.2. Основное соединение элементов

- •1.3.3. Параллельное соединение элементов

- •1.4. Элементы теории нечетких множеств

- •1.4.1. Понятие принадлежности и основные операции для четких подмножеств

- •1.4.2. Понятие принадлежности и основные операции для нечетких подмножеств

- •1.4.3. Отношение доминирования

- •1.4.4. Простейшие операции над нечеткими множествами

- •1.4.5. Расстояние Хэмминга

- •Вопросы и задания

- •Список литературы

- •2. Надежность аппаратурного обеспечения

- •2.1. Надежность невосстанавливаемых систем без резервирования

- •2.1.1. Показатели надежности невосстанавливаемых объектов

- •2.1.2. Законы распределения случайных величин, используемые в теории надежности

- •Показательное (экспоненциальное) распределение

- •Усеченное нормальное распределение

- •Распределение Вейбулла

- •Гамма-распределение

- •Практическая область применения законов распределения времени безотказной работы

- •2.1.3. Использованиеи-характеристик для решения практических задач

- •2.1.4. Особенности расчета надежности при проектировании различных систем

- •2.1.5. Расчет надежности по блок-схеме системы

- •2.1.6. Расчет надежности при подборе элементов системы

- •2.1.7. Расчет надежности системы с учетом режимов работы элементов

- •2.1.8. Учет цикличности работы аппаратуры

- •2.2. Надежность невосстанавливаемых систем с резервированием

- •2.2.1. Пути повышения надежности

- •2.2.2. Методы резервирования

- •2.2.3. Расчет надежности сложных систем при постоянно включенном резерве

- •2.2.4. Расчет надежности системы при резервировании замещением

- •2.2.5. Резервирование замещением в случае нагруженного резерва

- •2.2.6. Резервирование замещением в случае облегченного резерва

- •2.2.7. Резервирование замещением в случае ненагруженного резерва

- •2.2.8. Расчет надежности систем с функциональным резервированием

- •2.3. Расчет надежности восстанавливаемых систем

- •2.3.1. Критерий надежности систем с восстановлением

- •Характеристики потока отказов

- •Характеристики потока восстановления

- •Комплексные характеристики надежности систем с восстановлением

- •2.3.2. Расчет надежности по графу работоспособности объекта

- •2.3.3. Определение среднего времени наработки на отказ системы с восстановлением

- •2.3.4. Расчет надежности систем с восстановлением при основном (последовательном) и параллельном соединении элементов

- •2.3.5. Расчет надежности сложных инфокоммуникационных систем

- •Структура и функции стс

- •Определение надежностных характеристик блоков стс

- •Составление структурно-логической схемы надежности и графа состояний

- •2.3.5.4. Расчет коэффициента готовности стс

- •Определение надежностных характеристик блоков аиис

- •Составление структурно-логической схемы надежности и графа переходов

- •Расчет коэффициента готовности аиис «Алтайэнерго»

- •Расчет коэффициента готовности аиис

- •2.4. Расчет надежности восстанавливаемых систем при наличии системы контроля

- •2.4.1. Система встроенного контроля абсолютно надежна

- •2.4.2. Система встроенного контроля самопроверяемая, и ее отказ обнаруживается сразу же

- •2.4.3. Система встроенного самоконтроля несамопроверяемая

- •2.5. Расчет надежности в условиях нечетко заданных исходных данных

- •2.5.1. Выбор оптимального варианта для невосстанавливаемых систем

- •2.5.2. Выбор оптимального варианта для восстанавливаемых систем

- •2.6. Расчет надежности систем на этапе эксплуатации

- •2.6.1. Планирование и расчет периодов профилактик

- •2.6.2. Планирование и расчет числа запасных изделий

- •Вопросы и задания

- •Список литературы

- •3. Создание надежного программного обеспечения

- •3.1. Надежность программного обеспечения

- •3.1.1. Ошибки в по и их типы

- •Типы ошибок в программном обеспечении

- •3.1.2. Причины появления ошибок в программном обеспечении

- •3.1.3. Отношения с пользователем (заказчиком)

- •3.1.4. Принципы и методы обеспечения надежности

- •3.1.5. Последовательность выполнения процессов разработки программного обеспечения

- •3.1.6. Сравнение надежности аппаратуры и программного обеспечения

- •3.2. Основные этапы проектирования программного обеспечения

- •3.2.1. Правильность проектирования и планирование изменений

- •3.2.2. Требования к по

- •3.2.3. Цели программного обеспечения

- •Цели продукта

- •Цели проекта

- •Общие правила постановки целей

- •Оценка целей

- •3.2.4. Внешнее проектирование

- •Проектирование взаимодействия с пользователем

- •Подготовка внешних спецификаций

- •Проверка правильности внешних спецификаций

- •3.2.5. Проектирование архитектуры программы

- •Независимость модулей

- •Прочность модулей

- •Сцепление модулей

- •3.2.6. Методы непосредственного повышения надежности модулей

- •Пассивное обнаружение ошибок

- •Активное обнаружение ошибок

- •Исправление ошибок и устойчивость к ошибкам

- •Изоляция ошибок

- •Обработка сбоев аппаратуры

- •3.2.7. Проектирование и программирование модуля

- •Внешнее проектирование модуля

- •Проектирование логики модуля

- •Пошаговая детализация

- •3.2.8. Стиль программирования

- •Ясность программирования

- •Использование языка

- •Микроэффективность

- •Комментарии

- •Определения данных

- •Структура модуля

- •3.3. Тестирование и верификация программ

- •3.3.1. Проблемы тестирования программ

- •3.3.2. Технологии тестирования программ

- •3.3.3. Принципы тестирования

- •3.4. Модели надежности по

- •3.4.1. Модель роста надежности

- •3.4.2. Другие вероятностные модели

- •3.4.3. Статистическая модель Миллса

- •3.4.4. Простые интуитивные модели

- •3.4.5. Объединение показателей надежности

- •Вопросы и задания

- •Список литературы

- •4. Диагностика состояния сложных технических систем

- •4.1. Предмет, задачи и модели технической диагностики

- •4.1.1. Предмет технической диагностики

- •4.1.2. Основные аспекты, задачи и модели технической диагностики

- •4.1.3. Классификация диагностических процедур и их краткая характеристика

- •4.2. Построение тестов

- •4.2.1. Построение тестового набора методом активизации существенного пути

- •4.2.2. Алгоритм построения тестового набора для комбинационной схемы методом активизации существенного пути

- •4.2.3. Построение тестов для схем с памятью

- •Комбинационная модель последовательностной схемы

- •Построение тестовой последовательности по комбинационной модели последовательностной схемы

- •4.3. Функциональный контроль и диагностирование сложных технических систем

- •4.3.1. Полностью самопроверяемые цифровые устройства

- •4.3.2. Схемы встроенного контроля

- •4.3.3. Схемы сжатия

- •4.3.4. Микропроцессор как объект функционального контроля

- •4.3.5. Модель мп с точки зрения функционального контроля

- •4.3.6. Диагностическая модель уу мп системы

- •4.3.7. Критерии оценки методов контроля механизмов выборки, хранения и дешифрации команд

- •4.3.8. Встроенный функциональный контроль механизмов хранения и дешифрации команд

- •Методы пошагового контроля правильности хода программ

- •Методы контроля, реализующие раскраску команд

- •Метод контроля, использующий раскраску без учета структуры команд

- •Преобразованная программа приведена ниже:

- •Цвет Четность Цвет гса

- •Метод контроля команд, реализующий раскраску с учетом структуры команды

- •Раскраска без внесения в команду избыточных разрядов

- •Методы контроля механизмов дешифрации и хранения команд с помощью веса перехода

- •Метод контроля с помощью алгебраических кодов

- •Методы блокового контроля правильности хода программ

- •Блоковый контроль программ по методу разбиения программы на фазы (блоки)

- •Блоковый контроль правильности хода программ с помощью сигнатур

- •Метод контроля программ на основе полиноминальной интерпретации схем алгоритмов (программ)

- •Сравнительный анализ свк, реализующих методы блокового и пошагового контроля

- •4.4. Экспертные системы диагностирования сложных технических систем

- •4.4.1. Обучение и его модели. Самообучение

- •4.4.2. Экспертные системы и принципы их построения

- •4.4.3. Проблема разделения в самообучаемых экспертных системах

- •4.4.4. Алгоритмы обучения экспертных систем

- •Частота события находится по следующей формуле:

- •4.4.5. Асу «интеллектуальным зданием»

- •4.4.6. Система, принимающая решения по максимальной вероятности

- •4.4.7. Система, принимающая решения по наименьшему расстоянию

- •4.4.8. Повышение достоверности решений экспертной системы

- •4.4.9. Прогнозирование технического состояния узлов

- •Вопросы и задания

- •Список литературы

- •Приложение Интенсивность отказов компонентов иус

- •Кон Ефим Львович, Кулагина Марина Михайловна надежность и диагностика компонентов инфокоммуникационных и информационно-управляющих систем

Метод контроля программ на основе полиноминальной интерпретации схем алгоритмов (программ)

В данном разделе представлен метод контроля программ по ГСА, где двоичное представление команд интерпретируется как двоичное представление коэффициентов полинома соответствующей степени.

Суть метода заключается в следующем. В ГСА выделяются линейные фрагменты, заключенные между двумя условными операторами.

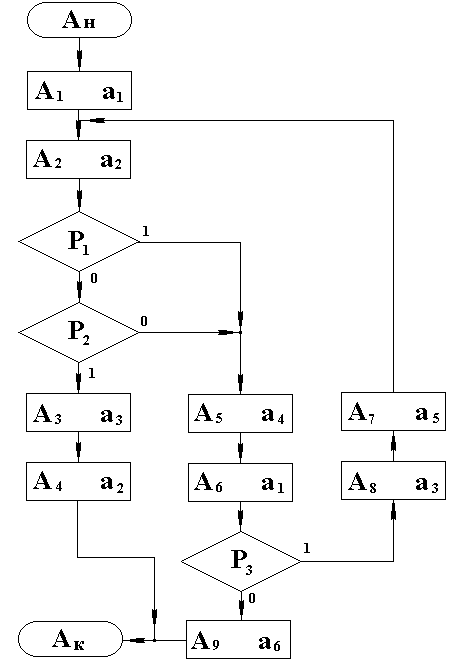

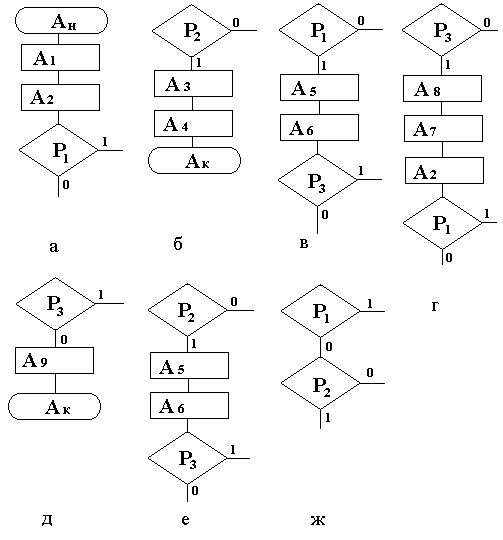

Пример 4.15. На рис. 4.48 представлена ГСА; 7 линейных фрагментов, на которые она разбивается, приведены на рис. 4.49.

Каждому линейному фрагменту ставится в соответствие полином Мh(х):

![]()

где h – порядковый номер фрагмента; k – количество операторных вершин в линейном фрагменте; f – количество разрядов в двоичной комбинации каждой операторной вершины.

Рис. 4.48. Пример

ГСА

Пример 4.16. В табл. 4.2 (см. ниже) приведена двоичная запись каждой операторной вершины ГСА (см. рис. 4.48). Рассмотрим линейный фрагмент, показанный на рис. 4.49, в данной ГСА f = 4, для данного линейного фрагмента k = 2, так как во фрагмент входят две операторные вершины А5 и А6, которым соответствуют двоичные комбинации {a4a1}. Полином будет выглядеть следующим образом:

![]()

В окончательном виде для данного фрагмента

![]() .

.

Совокупность полиномов Mh(x) разбивается на два подмножества. К первому подмножеству относятся полиномы, описывающие последовательности, расположенные после начальной вершины Ан или единичного выхода условных вершин, а ко второму подмножеству – полиномы, описывающие последовательности, расположенные после нулевого выхода условных вершин.

Рис. 4.49. Линейные фрагменты ГСА

Далее выбирается G(x) – проверяющий полином. Для упрощения преобразований рекомендуется выбирать проверяющий полином вида G(х) = хq + 1, где q кратно разрядности кода операторных вершин.

Для каждого подмножества выбирается Rэт(х) – эталонный остаток от деления Мh(х) на G(х). Если для какого-то полинома его остаток Rh(x) не совпадает с эталоном своего подмножества, то Mh(x) корректируется.

Полином Mh(x) приводится к эталонному остатку в два этапа.

Таблица 4.2

|

Разбиение ГСА на подмножества |

Подмножество 1 |

Подмножество Æ |

|

a1: 1011 a4: 0101 a2: 1101 a5: 0010 a3: 0110 a6: 1010 |

1. A1 – A2 2. A3 – A4 3. A5 – A6 4. A8 – A7 – A2 |

3. Æ |

|

|

Rh(x) |

k(x) | |

|

П1 |

|

0110 1011 1001 0000 |

0000 1101 А1д 1111 А3д 0110А4д |

|

П2 |

|

1010 1110 |

0000 0100А2д |

Первоначально выполняется преобразование

![]() ,

,

где M¢h(x) – полином, соответствующий последовательности, в которую введена пустая дополнительная вершина; M1h(x) – полином степени ( fz1–1), описывающий z1 операторных вершин, расположенных до введения пустой последовательности; M2h(x) – полином cтепени ( ft2–1), описывающий z2 операторных вершин, расположенных после введенной пустой вершины.

Затем

![]() ,

,

где M"h(x) – преобразовательный полином; k(х) – корректирующий полином степени q–1; t – коэффициент, определяющий расположение k(х) относительно фрагмента M¢h(x), соответствующего пустой вершине.

При этом

![]() .

.

Пример 4.17.

Выполним разбиение ГСА, приведенной на

рис. 4.48. Коды, соответствующие каждой

операторной вершине, и разбиение на

подмножества 1 и 0 приведены в табл. 4.2 .

Третий элемент подмножества 0,

представляющий собой пустое множество,

соответствует переходу по нулю из P1

в P2.

Элемент 3 подмножества 1 и элемент 2

подмножества 0 совпадают – {A5,

A6}.

Поэтому условие P1

инвертируется на

![]() и соответственно выход по 1 (0) меняется

на выход по 0 (1). Таким образом, в

подмножестве 1 будут элементы {A1,A2},

{A3,A4},

{A8,A6,A2},

{0}, а в подмножестве 0 – {A9},

{A5,

A6}.

и соответственно выход по 1 (0) меняется

на выход по 0 (1). Таким образом, в

подмножестве 1 будут элементы {A1,A2},

{A3,A4},

{A8,A6,A2},

{0}, а в подмножестве 0 – {A9},

{A5,

A6}.

В качестве проверяющего выберем полином G(x) = x4 + 1.

В табл. 4.2 приведены Rh(x) для каждого подмножества. Для подмножества 1 в качестве эталонного остатка выбран R1эт(х) = 0110, а для подмножества 0 R0эт(х) = 1010. Соответственно для каждого элемента указаны корректирующий полином k(x) и его обозначение.

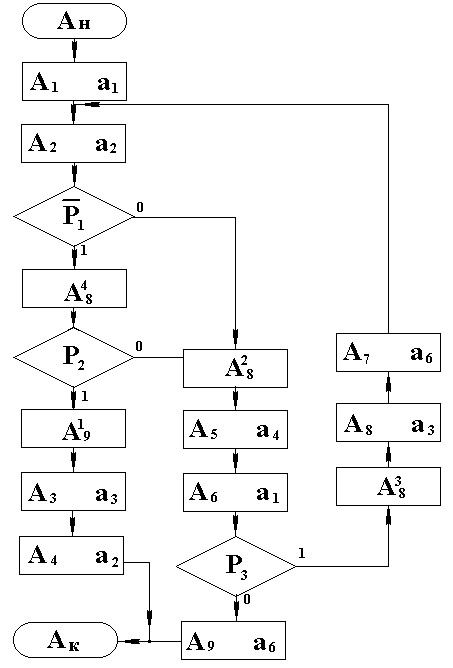

На рис. 4.50 приведена преобразованная ГСА с введенными диагностическими вершинами.

Рис. 4.50.

Преобразованная

ГСА

СВК для данного метода показана на рис. 4.51. На СВК возлагается выполнение следующих функций:

– формирование фактических остатков;

– хранение и выборка эталонных остатков;

– сравнение фактических и эталонных остатков;

– формирование сигнала диагностирования.

Рис. 4.51. СВК на основе полиноминальной интерпретации

СС – схема свертки, представляющая собой параллельный регистр сдвига с обратными связями, СХЭ – схема хранения эталонного остатка, выборка из которой определяется значением набора логических условий, соответствующего контролируемой последовательности. УУ формирует два дополнительных сигнала:

– признак диагностической вершины;

– признак конца последовательности.

Вероятность обнаружения дефектов по этому методу главным образом зависит от степени проверяющего полинома, как для дефектов механизма хранения, так и для дефектов механизма дешифрации команд:

Робн = 1 – 0,5q.

Kизб для данного метода равно 0, так как избыточных разрядов в команду не вводится.

Избыточное время зависит от количества линейных фрагментов, и в худшем случае

![]()

где Н0 – количество линейных фрагментов в нулевом подмножестве; Н1 – количество линейных фрагментов в единичном подмножестве; N – общее число команд.

Задержка обнаружения дефекта аналогична задержке по методу сигнатур. СВК реализуется несколько проще, чем для контроля сигнатур, но сложнее, чем для контроля с помощью раскраски, и не является самопроверяемой.