- •Предисловие

- •Глава первая

- •1.1. Цели и задачи информатизации общества

- •1.2. Общая схема и содержание информационного обеспечения различных сфер деятельности

- •1.3. Объективные предпосылки индустриализации информационных процессов

- •Глава 1

- •Глава 1

- •Глава 1

- •Глава 1

- •Глава 1

- •1.4. Структура и содержание унифицированной технологии автоматизированной обработки информации

- •1.5. Возникновение и история развития проблемы защиты информации

- •Глава 1

- •Глава 1

- •Глава 1

- •1.6. Современная постановка задачи защиты информации

- •Глава 1

- •Глава 1

- •Глава 1

- •Глава 1

- •2.1. Определение и основные понятия теории защиты информации

- •Глава 2

- •2.2. Общеметодологические принципы формирования теории защиты информации

- •Глава 2

- •Глава 2

- •2.3. Методологический базис теории защиты информации

- •Глава 2

- •Неформальные методы оценивания

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •2.5. Основные результаты развития теории защиты информации

- •Глава 2

- •2.6. Стратегии защиты информации

- •Глава 2

- •Глава 2

- •Глава 2

- •2.7. Унифицированная концепция защиты информации

- •3. Система показателей уязвимости (защищенности) информации.

- •5. Методология оценки уязвимости (защищенности) информации. В

- •3.1. Определение и содержание понятия угрозы информации в современных системах ее обработки

- •Глава 3

- •3.2. Ретроспективный анализ подходов к формированию множества угроз информации

- •Глава 3 j

- •Глава 3

- •3.3. Цели и задачи оценки угроз информации

- •Глава 3 j

- •3.4. Система показателей уязвимости информации

- •Глава 3

- •3.5. Классификация и содержание угроз информации

- •Глава 3

- •Глава 3

- •3.6. Методы и модели оценки уязвимости информации

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава четвертая

- •4.1. Постановка задачи определения требований к защите информации

- •Глава 4

- •Глава 4

- •Глава 4

- •Глава 4

- •4.2. Анализ существующих методик определения требований к защите информации

- •Глава 4

- •Глава 4

- •Глава 4

- •4.3. Методы оценки параметров защищаемой информации

- •Глава 4

- •Глава 4

- •Глава 4

- •4.4. Факторы, влияющие на требуемый уровень защиты информации

- •Глава 4

- •4.5. Определение весов вариантов потенциально возможных _ условий защиты информации

- •Глава 4

- •5.1. Определение и анализ понятий функций и задач защиты

- •5.2. Методы формирования функций защиты

- •Глава 5

- •5.3. Структура и содержание полного множества функций защиты

- •Глава 5

- •Глава 5

- •Глава 5

- •Глава 5

- •5.4. Методы формирования, структура и содержание репрезентативного множества задач защиты

- •Глава 5

- •Глава 5

- •Глава шестая средства защиты информации

- •6.1. Обоснование состава и системная классификация средств защиты информации

- •Глава 6 '_

- •Глава 6

- •6.2. Технические средства защиты

- •Глава 6

- •Съем информации с датчиков различных типов (контактных, ин фракрасных, радиотехнических и т. Д.) (число датчиков, обслуживаемых

- •Глава 6

- •Глава 6

- •Глава 6

- •6.3. Программные средства защиты

- •Глава 6

- •Глава 6

- •Глава 6

- •6.4. Организационные средства защиты

- •6.5. Криптографические средства защиты

- •Глава 6

- •Глава 6

- •Глава 6

- •Глава 6

- •Глава 6

- •Глава 6 I

- •Глава 6

- •Глава 6

- •Глава седьмая системы защиты информации

- •7.1. Определение и общеметодологические принципы построения систем защиты информации

- •Глава 7

- •7.2. Основы архитектурного построения систем защиты

- •Глава 7

- •Глава 7

- •7.3. Типизация и стандартизация систем защиты

- •Глава 7

- •Глава 7

- •Глава 7

- •7.4. Методы проектирования систем защиты

- •Глава 7

- •7.5. Управление процессами функционирования систем защиты

- •Глава 7

- •Глава 7

- •Глава 7

- •Глава 7

- •Глава 7

- •Глава 7

- •8.1. Особенности защиты информации в персональных эвм

- •Глава 8

- •8.2. Угрозы информации в персональных эвм

- •Глава 8

- •8.3. Обеспечение целостности информации в пэвм

- •Глава 8

- •8.4. Защита пэвм от несанкционированного доступа

- •Глава 8

- •3. Разграничение доступа к элементам защищаемой информации.

- •Глава 8

- •Глава 8

- •Глава 8

- •8.5. Защита информации от копирования

- •8.6. Защита пэвм от вредоносных закладок (разрушающих программных средств)

- •Глава 8

- •Глава 8

- •2. Принципиальные подходы и общая схема защиты от закладок.

- •Глава 8

- •Защита информации в сетях эвм

- •9.1. Основные положения концепции построения и использования сетей эвм

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •9.2. Цели, функции и задачи защиты информации в сетях эвм

- •Глава 9

- •Глава 9

- •9.3. Архитектура механизмов защиты информации в сетях эвм

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •9.4. Методы цифровой подписи данных, передаваемых в сети

- •Глава 9

- •Глава 9

- •9.5. Пример системы защиты локальной вычислительной сети

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава десятая

- •10.1. Перечень и общее содержание основных вопросов организации и обеспечения работ по защите информации

- •Глава 10

- •Глава 10

- •10.2. Структура и функции органов защиты информации

- •Глава 10

- •Глава 10

- •Глава 10

- •Глава 10

- •10.3. Научно-методологическое и документационное обеспечение работ по защите информации

- •Глава 10

- •Глава 10

- •10.4. Условия, способствующие повышению эффективности защиты информации

- •Глава 10

- •Глава 10

- •Глава 10

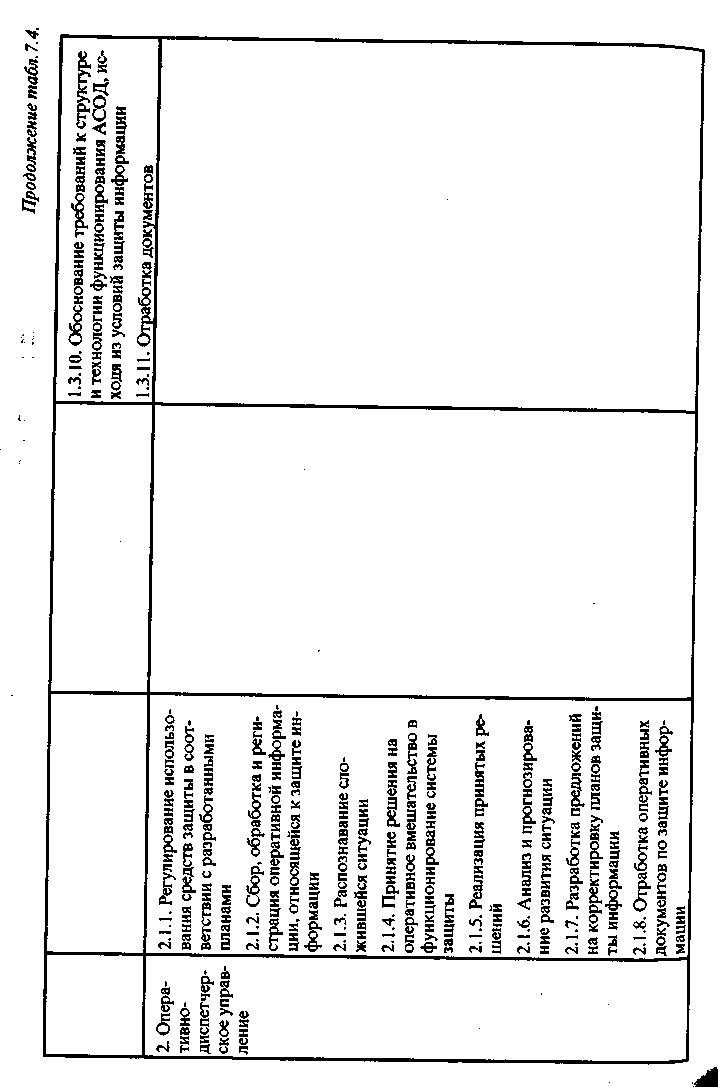

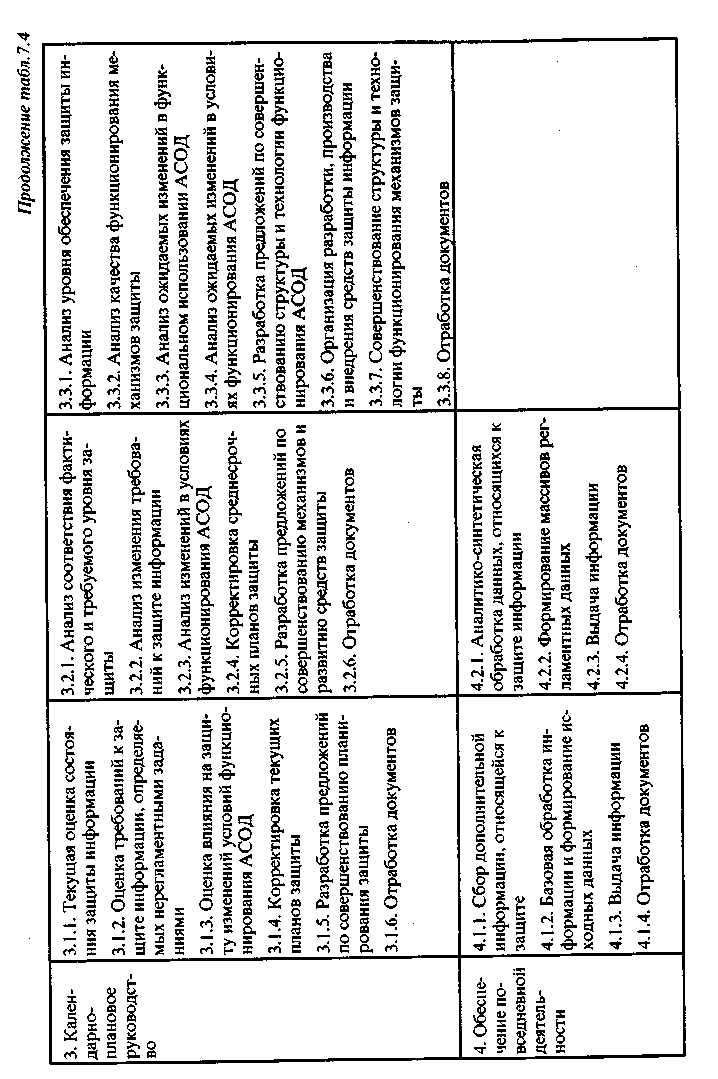

Глава 7

функциональное и структурное построение) и технологические схемы функционирования изменению не подлежат; возможны только включение и выключение тех элементов, которые находятся в составе АСОД;

2) среднесрочное управление: использовать можно весь арсенал имеющихся и вводимых в планируемый период средств защиты; основ ными процедурами управления будут планирование и обеспечение защи ты; значительное место в процессах управления будут занимать анализ эффективности управления и разработка на этой основе предложений по развитию средств и методов защиты; архитектура АСОД существенным изменениям не подлежит, однако возможны некоторые изменения струк туры в пределах имеющихся структурных элементов; технология функ ционирования АСОД может изменяться; могут формулироваться пред ложения по совершенствованию и развитию архитектуры АСОД;

3) долгосрочное управление: основными процессами являются: пер спективное планирование использования средств защиты, совершенство вание концепции и систем защиты информации, разработка новых средств и методов защиты; при необходимости могут существенно изме няться как архитектура АСОД, так и технологические схемы их функцио нирования.

В табл. 7.4 приведены перечень и содержание задач, сформированных в соответствии с изложенной классификацией процессов управления защитой. Тогда общую технологическую схему функционирования системы защиты информации можно представить так, как показано на рис. 7.11.

Планирование защиты информации есть процесс выработки программы оптимального использования в предстоящий (планируемый) период обработки данных имеющихся средств защиты. При этом под оптимальностью использования средств защиты информации понимается достижение одной из следующих двух целей (в зависимости от постановки задачи): или достижение максимальной защищенности информации при заданных расходах на защиту (прямая постановка задачи), или достижение заданной защищенности информации при минимальных расходах на защиту (обратная постановка задачи).

Одной из важнейших задач планирования (особенно перспективного) является рациональное распределение ресурсов, выделяемых на защиту информации, между различными функциями защиты. В гл. 5 показано, что для обеспечения эффективной защиты информации в системе в общем случае должны регулярно осуществляться семь функций защиты: 1) предупреждение условий, порождающих дестабилизирующие факторы; 2) предупреждение проявления дестабилизирующих факторов; 3) обнару-

Глава 7

1) регулирование использования средств защиты информации в процессе ее обработки;

сбор, обработка и организация массивов (баз) оперативных дан ных, относящихся к защите информации;

непрерьюное распознавание ситуации относительно защищен ности информации:

принятие решений на оперативное вмешательство в функциони рование системы защиты информации;

реализация принятых решений;

анализ и прогнозирование развития ситуации;

разработка предложений по корректировке планов защиты ин формации;

отработка учетно-отчетных документов, относящихся к функ ционированию системы защиты информации.

Регулирование использования средств защиты информации (задача 1) заключается в том, что в процессе обработки информации необходимо включать (задействовать, приводить в рабочее состояние) и выключать средства защиты в соответствии с графиком, разработанным на этапе планирования. По своему содержанию эта задача является задачей принятия элементарных детерминированных решений типа "включить средство", "выключить средство" и т. п.

Сбор, обработка и организация оперативных данных (задача 2) с учетом того, что обработка здесь носит характер простых сортировок, по содержанию относится к задачам информационного класса.

Содержание задачи распознавания ситуации (задача 3) существенно зависит от ее постановки. В классической постановке она должна быть отнесена к задачам распознавания образов; они к настоящему времени исследованы и разработаны достаточно полно. Однако распространение методологии решения задач распознавания образов на задачи распознавания ситуаций оказалось малоэффективным в силу следующих причин: во-первых, трудно сформировать структурированное множество потенциально возможных ситуаций (распознаваемых образов); во-вторых, очень трудно определить репрезентативную выборку признаков, характеризующих ситуацию; в-третьих, нет общей методики определения количественных характеристик признаков: вероятностей проявления признаков в каждой из ситуаций и вероятностей наличия ситуаций при проявлении каждого из признаков.