- •Предисловие

- •Глава первая

- •1.1. Цели и задачи информатизации общества

- •1.2. Общая схема и содержание информационного обеспечения различных сфер деятельности

- •1.3. Объективные предпосылки индустриализации информационных процессов

- •Глава 1

- •Глава 1

- •Глава 1

- •Глава 1

- •Глава 1

- •1.4. Структура и содержание унифицированной технологии автоматизированной обработки информации

- •1.5. Возникновение и история развития проблемы защиты информации

- •Глава 1

- •Глава 1

- •Глава 1

- •1.6. Современная постановка задачи защиты информации

- •Глава 1

- •Глава 1

- •Глава 1

- •Глава 1

- •2.1. Определение и основные понятия теории защиты информации

- •Глава 2

- •2.2. Общеметодологические принципы формирования теории защиты информации

- •Глава 2

- •Глава 2

- •2.3. Методологический базис теории защиты информации

- •Глава 2

- •Неформальные методы оценивания

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •2.5. Основные результаты развития теории защиты информации

- •Глава 2

- •2.6. Стратегии защиты информации

- •Глава 2

- •Глава 2

- •Глава 2

- •2.7. Унифицированная концепция защиты информации

- •3. Система показателей уязвимости (защищенности) информации.

- •5. Методология оценки уязвимости (защищенности) информации. В

- •3.1. Определение и содержание понятия угрозы информации в современных системах ее обработки

- •Глава 3

- •3.2. Ретроспективный анализ подходов к формированию множества угроз информации

- •Глава 3 j

- •Глава 3

- •3.3. Цели и задачи оценки угроз информации

- •Глава 3 j

- •3.4. Система показателей уязвимости информации

- •Глава 3

- •3.5. Классификация и содержание угроз информации

- •Глава 3

- •Глава 3

- •3.6. Методы и модели оценки уязвимости информации

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава четвертая

- •4.1. Постановка задачи определения требований к защите информации

- •Глава 4

- •Глава 4

- •Глава 4

- •Глава 4

- •4.2. Анализ существующих методик определения требований к защите информации

- •Глава 4

- •Глава 4

- •Глава 4

- •4.3. Методы оценки параметров защищаемой информации

- •Глава 4

- •Глава 4

- •Глава 4

- •4.4. Факторы, влияющие на требуемый уровень защиты информации

- •Глава 4

- •4.5. Определение весов вариантов потенциально возможных _ условий защиты информации

- •Глава 4

- •5.1. Определение и анализ понятий функций и задач защиты

- •5.2. Методы формирования функций защиты

- •Глава 5

- •5.3. Структура и содержание полного множества функций защиты

- •Глава 5

- •Глава 5

- •Глава 5

- •Глава 5

- •5.4. Методы формирования, структура и содержание репрезентативного множества задач защиты

- •Глава 5

- •Глава 5

- •Глава шестая средства защиты информации

- •6.1. Обоснование состава и системная классификация средств защиты информации

- •Глава 6 '_

- •Глава 6

- •6.2. Технические средства защиты

- •Глава 6

- •Съем информации с датчиков различных типов (контактных, ин фракрасных, радиотехнических и т. Д.) (число датчиков, обслуживаемых

- •Глава 6

- •Глава 6

- •Глава 6

- •6.3. Программные средства защиты

- •Глава 6

- •Глава 6

- •Глава 6

- •6.4. Организационные средства защиты

- •6.5. Криптографические средства защиты

- •Глава 6

- •Глава 6

- •Глава 6

- •Глава 6

- •Глава 6

- •Глава 6 I

- •Глава 6

- •Глава 6

- •Глава седьмая системы защиты информации

- •7.1. Определение и общеметодологические принципы построения систем защиты информации

- •Глава 7

- •7.2. Основы архитектурного построения систем защиты

- •Глава 7

- •Глава 7

- •7.3. Типизация и стандартизация систем защиты

- •Глава 7

- •Глава 7

- •Глава 7

- •7.4. Методы проектирования систем защиты

- •Глава 7

- •7.5. Управление процессами функционирования систем защиты

- •Глава 7

- •Глава 7

- •Глава 7

- •Глава 7

- •Глава 7

- •Глава 7

- •8.1. Особенности защиты информации в персональных эвм

- •Глава 8

- •8.2. Угрозы информации в персональных эвм

- •Глава 8

- •8.3. Обеспечение целостности информации в пэвм

- •Глава 8

- •8.4. Защита пэвм от несанкционированного доступа

- •Глава 8

- •3. Разграничение доступа к элементам защищаемой информации.

- •Глава 8

- •Глава 8

- •Глава 8

- •8.5. Защита информации от копирования

- •8.6. Защита пэвм от вредоносных закладок (разрушающих программных средств)

- •Глава 8

- •Глава 8

- •2. Принципиальные подходы и общая схема защиты от закладок.

- •Глава 8

- •Защита информации в сетях эвм

- •9.1. Основные положения концепции построения и использования сетей эвм

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •9.2. Цели, функции и задачи защиты информации в сетях эвм

- •Глава 9

- •Глава 9

- •9.3. Архитектура механизмов защиты информации в сетях эвм

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •9.4. Методы цифровой подписи данных, передаваемых в сети

- •Глава 9

- •Глава 9

- •9.5. Пример системы защиты локальной вычислительной сети

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава десятая

- •10.1. Перечень и общее содержание основных вопросов организации и обеспечения работ по защите информации

- •Глава 10

- •Глава 10

- •10.2. Структура и функции органов защиты информации

- •Глава 10

- •Глава 10

- •Глава 10

- •Глава 10

- •10.3. Научно-методологическое и документационное обеспечение работ по защите информации

- •Глава 10

- •Глава 10

- •10.4. Условия, способствующие повышению эффективности защиты информации

- •Глава 10

- •Глава 10

- •Глава 10

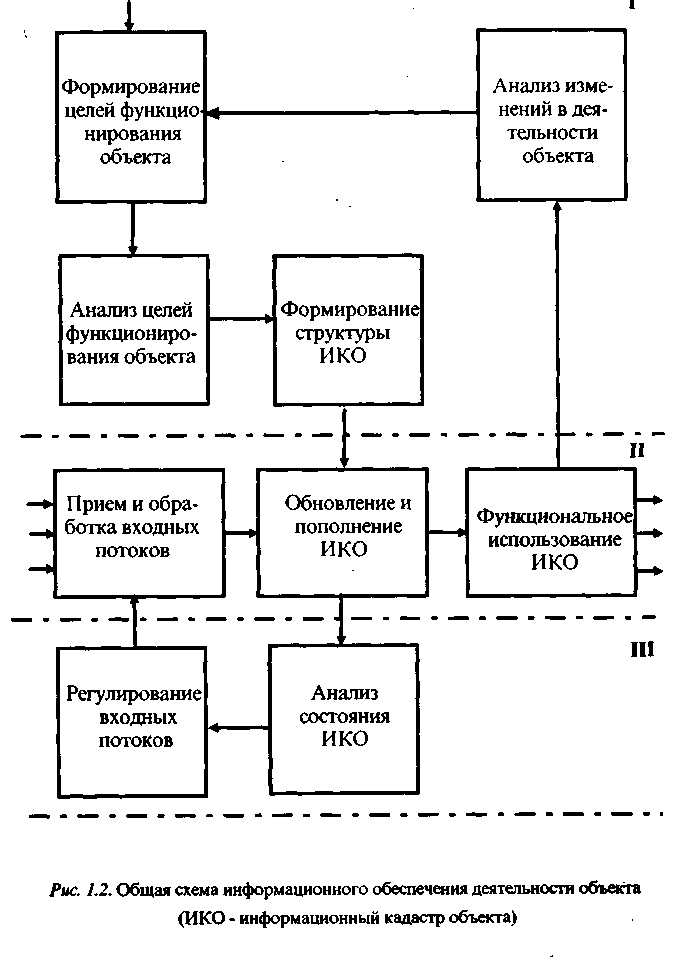

1.2. Общая схема и содержание информационного обеспечения различных сфер деятельности

Под информационным обеспечением деятельности (ИОД) предприятия, учреждения или другой организации ( в дальнейшем - организации) понимается создание, организация и обеспечение функционирования такой системы сбора, хранения, обработки и выдачи информации, которая

Общая схема функционирования такой системы приведена на рис. 1.2. Как следует из рисунка, исходной основой для организации системы ИОД выступают цели функционирования организации, на основе анализа которых формируется так называемый информационный кадастр организации. При этом под информационным кадастром понимается полная и хорошо стрктуризованная совокупность данных, необходимых и достаточных для высокоэффективного информационного обеспечения деятельности организации. Информационный кадастр удобно представить в виде упорядоченной совокупности так называемых объектно-характеристических таблиц (ОХТ), каждая из которых представляет собой таблицу, в строках которой находятся наименования тех реалий объективного мира (предметов, событий, явлений или обобщенно - объектов), а по столбцам - наименования тех характеристик учитываемых объектов, значения которых необходимы для информационного обеспечения деятельности организации; сами значения характеристик располагаются в соответствующих клетках ОХТ.

Сама же система ИОД, как это показано на рис. 1.2, состоит из трех подсистем:

- формирования и совершенствования информационного кадастра;

- организации и обеспечения функционирования информационной технологии;

III- управления входными потоками информации.

Нетрудно представить, что с точки зрения защиты информации предметом наиболее пристального внимания должны быть информационный кадастр и информационная технология.

1.3. Объективные предпосылки индустриализации информационных процессов

Объективные предпосылки к реализации информационного обеспечения деятельности на принципах поточно-индустриального производства создаются совокупностью результатов, полученных в последнее время в рамках информатики, развиваемой на естественнонаучных подходах. К ним прежде всего относятся:

Системная классификация информации.

Унификация структуры информационного потока.

Унификация процедур (задач) обработки информации.

Систематизация методов обработки информации.

Унификация информационной технологии.

6. Формирование концепции управления процессами обработки информации по унифицированной технологии.

Ниже приводятся общие сведения о первых четырех результатах. Пятый результат ввиду его повышенной значимости рассматривается самостоятельно и более детально в § 1.4. Шестой результат носит многоаспектный характер, общее содержание управления процессами обработки информации приводится в § 1.6; та же составляющая его, которая названа защитой информации, является основным предметом данного учебника.

Системная классификация информации. Под системной понимается такая классификация информации, которая удовлетворяет требованиям решения всего комплекса задач, реализуемых в системе. Сама процедура классификации заключается в выборе критериев деления информации на классы и обосновании классификационной структуры по выбранным критериям.

Нами здесь информация рассматривается под углом зрения задач и проблем информатизации, т.е., с одной стороны, как информационный ресурс общества, необходимый для информационного обеспечения общественной деятельности и повседневной жизни людей, а с другой - как специфическое сырье, подлежащее добыванию и переработке по специфическим технологиям.

С первой точки зрения основным критерием классификации, очевидно, должно быть удобство использования в процессе решения практических задач, со второй же - главным критерием должно быть удобство обработки и хранения с использованием современных методов и средств. Но поскольку информация одновременно является и информационным ресурсом и сырьем для обработки, то указанные два критерия должны быть каким-то образом сведены в единый с тем, чтобы единой была классификационная структура. Наиболее целесообразным представляется такой подход: классифицировать информацию, исходя из потребностей ее функционального использования, а методы и средства обработки приспособить к рациональной обработке в соответствии с результатами полученной классификации. Собственно, если внимательно присмотреться, то можно увидеть, что развитие средств вычислительной техники, а также

способов и методов ее использования для обработки информации шло именно в таком направлении.

Когда в процессе решения задачи возникает необходимость в каких-либо сведениях (данных, фактах), то они либо берутся в готовом виде из соответствующего массива, или определяется тот источник (книга, журнал, иной документ), где эти сведения могут быть. Этим определяется первичная классификация: всю информацию целесообразно разделить на два вида - сведения об источниках, где могут быть необходимые данные (факты), и собственно данные (факты), пригодные для непосредственного использования. Первый вид информации принято называть документальной, второй - фактографической.

Дальнейшую классификацию документальной информации удобно проводить, исходя из ее содержания, объема и способа оформления, а также установившейся практики ее использования. Для подавляющего большинства организаций наиболее массовой и наиболее обязательной для обработки разновидностью документальной информации является корреспонденция, которая, как известно, делится на входящую и исходящую. Вторую важную разновидность документальной информации (особенно для предприятий и учреждений технического профиля) составляет техническая документация различного назначения. Кроме того, в процессе деятельности практически всех без исключения организаций используется документальная информация общего назначения (газеты, журналы, книги и т.п.), которую обобщенно назовем прочей документальной.

Фактографическую информацию наиболее целесообразно классифицировать по той срочности, с которой она должна обрабатываться в соответствии с функциональным назначением организации. Практика показывает, что в этом отношении всю фактографическую информацию удобно разделить на быстроменяющуюся (оперативную), медленноме-няющуюся и постоянную (нормативно-справочную). Сущность и содержание такого деления ясны из самого названия выделенных разновидностей. Основной объем фактографической информации для большинства организаций, несомненно, составляет медленноменяющаяся. Именно эта разновидность составляет информационный базис организации. В то же время совершенно очевидно, что есть информация достоверная и недостоверная (непроверенная), полная и неполная и т.д. В зависимости от этого данную разновидность фактографической информации целесообразно разделить на исходную (неполную, непроверенную, непроанализированную) и регламентную, прошедшую все виды предварительной обработки и принятую в качестве официальной.