- •Предисловие

- •Глава первая

- •1.1. Цели и задачи информатизации общества

- •1.2. Общая схема и содержание информационного обеспечения различных сфер деятельности

- •1.3. Объективные предпосылки индустриализации информационных процессов

- •Глава 1

- •Глава 1

- •Глава 1

- •Глава 1

- •Глава 1

- •1.4. Структура и содержание унифицированной технологии автоматизированной обработки информации

- •1.5. Возникновение и история развития проблемы защиты информации

- •Глава 1

- •Глава 1

- •Глава 1

- •1.6. Современная постановка задачи защиты информации

- •Глава 1

- •Глава 1

- •Глава 1

- •Глава 1

- •2.1. Определение и основные понятия теории защиты информации

- •Глава 2

- •2.2. Общеметодологические принципы формирования теории защиты информации

- •Глава 2

- •Глава 2

- •2.3. Методологический базис теории защиты информации

- •Глава 2

- •Неформальные методы оценивания

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •2.5. Основные результаты развития теории защиты информации

- •Глава 2

- •2.6. Стратегии защиты информации

- •Глава 2

- •Глава 2

- •Глава 2

- •2.7. Унифицированная концепция защиты информации

- •3. Система показателей уязвимости (защищенности) информации.

- •5. Методология оценки уязвимости (защищенности) информации. В

- •3.1. Определение и содержание понятия угрозы информации в современных системах ее обработки

- •Глава 3

- •3.2. Ретроспективный анализ подходов к формированию множества угроз информации

- •Глава 3 j

- •Глава 3

- •3.3. Цели и задачи оценки угроз информации

- •Глава 3 j

- •3.4. Система показателей уязвимости информации

- •Глава 3

- •3.5. Классификация и содержание угроз информации

- •Глава 3

- •Глава 3

- •3.6. Методы и модели оценки уязвимости информации

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава четвертая

- •4.1. Постановка задачи определения требований к защите информации

- •Глава 4

- •Глава 4

- •Глава 4

- •Глава 4

- •4.2. Анализ существующих методик определения требований к защите информации

- •Глава 4

- •Глава 4

- •Глава 4

- •4.3. Методы оценки параметров защищаемой информации

- •Глава 4

- •Глава 4

- •Глава 4

- •4.4. Факторы, влияющие на требуемый уровень защиты информации

- •Глава 4

- •4.5. Определение весов вариантов потенциально возможных _ условий защиты информации

- •Глава 4

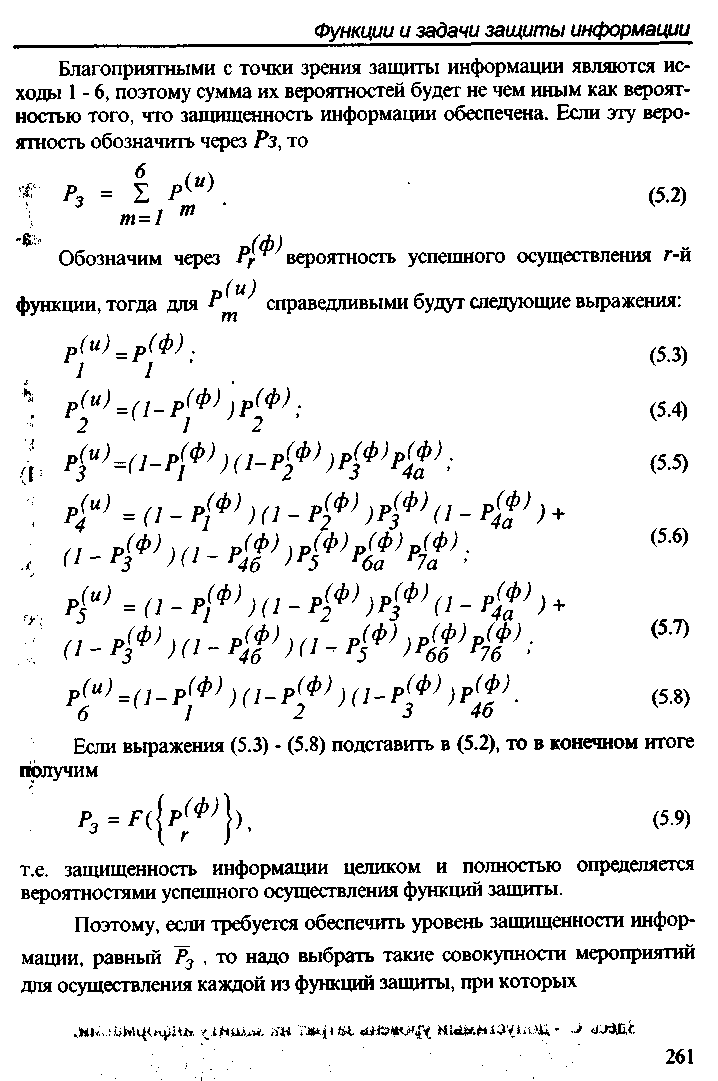

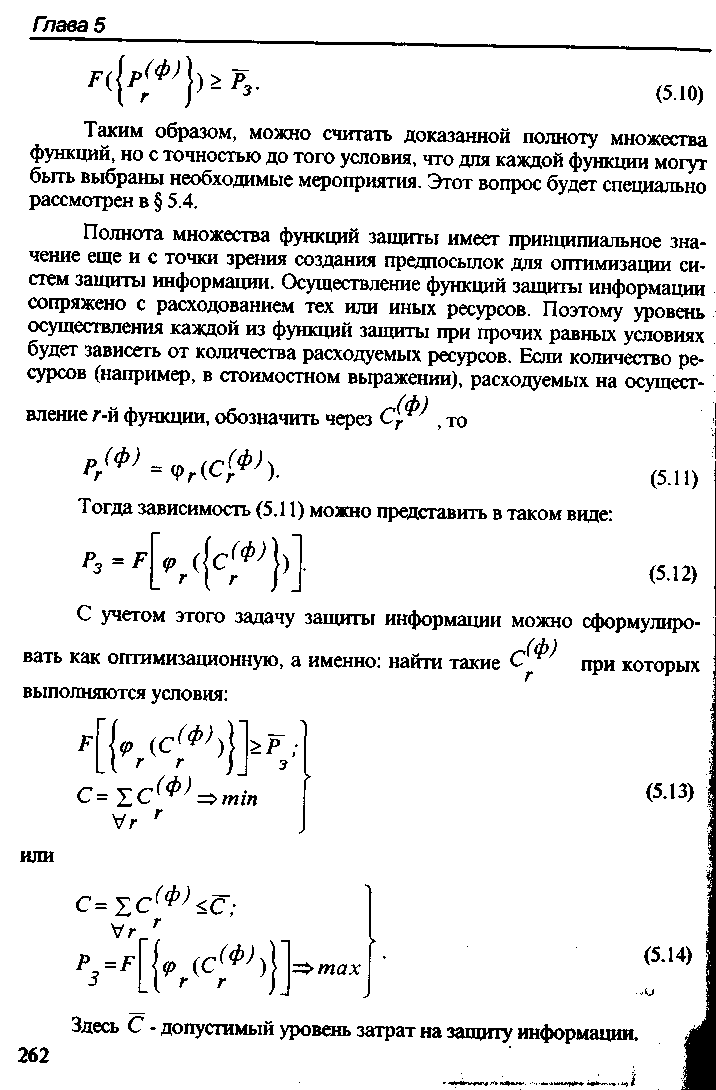

- •5.1. Определение и анализ понятий функций и задач защиты

- •5.2. Методы формирования функций защиты

- •Глава 5

- •5.3. Структура и содержание полного множества функций защиты

- •Глава 5

- •Глава 5

- •Глава 5

- •Глава 5

- •5.4. Методы формирования, структура и содержание репрезентативного множества задач защиты

- •Глава 5

- •Глава 5

- •Глава шестая средства защиты информации

- •6.1. Обоснование состава и системная классификация средств защиты информации

- •Глава 6 '_

- •Глава 6

- •6.2. Технические средства защиты

- •Глава 6

- •Съем информации с датчиков различных типов (контактных, ин фракрасных, радиотехнических и т. Д.) (число датчиков, обслуживаемых

- •Глава 6

- •Глава 6

- •Глава 6

- •6.3. Программные средства защиты

- •Глава 6

- •Глава 6

- •Глава 6

- •6.4. Организационные средства защиты

- •6.5. Криптографические средства защиты

- •Глава 6

- •Глава 6

- •Глава 6

- •Глава 6

- •Глава 6

- •Глава 6 I

- •Глава 6

- •Глава 6

- •Глава седьмая системы защиты информации

- •7.1. Определение и общеметодологические принципы построения систем защиты информации

- •Глава 7

- •7.2. Основы архитектурного построения систем защиты

- •Глава 7

- •Глава 7

- •7.3. Типизация и стандартизация систем защиты

- •Глава 7

- •Глава 7

- •Глава 7

- •7.4. Методы проектирования систем защиты

- •Глава 7

- •7.5. Управление процессами функционирования систем защиты

- •Глава 7

- •Глава 7

- •Глава 7

- •Глава 7

- •Глава 7

- •Глава 7

- •8.1. Особенности защиты информации в персональных эвм

- •Глава 8

- •8.2. Угрозы информации в персональных эвм

- •Глава 8

- •8.3. Обеспечение целостности информации в пэвм

- •Глава 8

- •8.4. Защита пэвм от несанкционированного доступа

- •Глава 8

- •3. Разграничение доступа к элементам защищаемой информации.

- •Глава 8

- •Глава 8

- •Глава 8

- •8.5. Защита информации от копирования

- •8.6. Защита пэвм от вредоносных закладок (разрушающих программных средств)

- •Глава 8

- •Глава 8

- •2. Принципиальные подходы и общая схема защиты от закладок.

- •Глава 8

- •Защита информации в сетях эвм

- •9.1. Основные положения концепции построения и использования сетей эвм

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •9.2. Цели, функции и задачи защиты информации в сетях эвм

- •Глава 9

- •Глава 9

- •9.3. Архитектура механизмов защиты информации в сетях эвм

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •9.4. Методы цифровой подписи данных, передаваемых в сети

- •Глава 9

- •Глава 9

- •9.5. Пример системы защиты локальной вычислительной сети

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава десятая

- •10.1. Перечень и общее содержание основных вопросов организации и обеспечения работ по защите информации

- •Глава 10

- •Глава 10

- •10.2. Структура и функции органов защиты информации

- •Глава 10

- •Глава 10

- •Глава 10

- •Глава 10

- •10.3. Научно-методологическое и документационное обеспечение работ по защите информации

- •Глава 10

- •Глава 10

- •10.4. Условия, способствующие повышению эффективности защиты информации

- •Глава 10

- •Глава 10

- •Глава 10

Глава 5

слежения за дестабилизирующими факторами, то рассматриваемая функция есть функция слежения за компонентами защищаемой информации с целью своевременного обнаружения воздействия на них дестабилизирующих факторов. При этом под своевременным понимается такое обнаружение, при котором сохраняются реальные возможности локализации воздействия на информацию.

Функция №6 - локализация воздействия дестабилизирующих факторов на информацию. Являясь логическим продолжением предыдущей, данная функция предусмотрена с целью недопущения распространения воздействия на информацию за пределы максимально допустимых размеров. Но, аналогично тому, как это было отмечено при анализе функции №4, в рамках функции №6 должны быть предусмотрены мероприятия как на случай успешного осуществления функции №5 (воздействие дестабилизирующих факторов на информацию обнаружено), так и на случай неуспешного ее осуществления (указанное воздействие не обнаружено). Тогда аналогично функции №4, рассматриваемую функцию также целесообразно разделить на две составляющие: локализацию обнаруженного воздействия дестабилизирующих факторов на информацию (функция 6а) и локализацию необнаруженного воздействия (функция 66).

Функция №7 - ликвидация последствий воздействия дестабилизирующих факторов на защищаемую информацию. Под ликвидацией последствий понимается проведение таких мероприятий относительно локализованного воздействия дестабилизирующих факторов на информацию, в результате которых дальнейшая обработка информации может осуществляться без учета имевшего место воздействия. Иными словами, удается восстановить то состояние защищаемой информации, которое имело место до воздействия дестабилизирующих факторов. Совершенно очевидно, что механизмы, с помощью которых могут быть ликвидированы последствия воздействия, в общем случае будут различными для случаев локализации обнаруженного и необнаруженного воздействия. Тогда аналогично предыдущему эту функцию целесообразно представить в виде двух составляющих: ликвидация последствий обнаруженного и локализованного воздействия дестабилизирующих факторов на защищаемую информацию (функция 7а) и ликвидация последствий локализованного, но не обнаруженного воздействия на информацию (функция 76).

Таким образом, в итоге получаем следующее множество функций непосредственной защиты информации (назовем их функциями первого вида): ;

1 - предупреждение возникновения условий, благоприятствующих порождению дестабилизирующих факторов;

Глава 5

Управление в современных условиях стало массовым занятием, в силу чего полностью полагаться лишь на искусство управленцев нельзя: технология массового управления непременно должна быть строго рег ламентированной.

Управление на современном этапе является сложным процессом, что обусловлено, с одной стороны, постоянным усложнением управляе мых процессов, а с другой - все расширяющейся кооперацией производ ства. В этих условиях управление должно быть таким, чтобы весь ход производства был строго регламентирован и притом с значительным упреждением во времени.

Управление стало высокодинамичным процессом в самом широ ком толковании этого понятия. Управление высокодинамичными про цессами будет эффективным лишь в том случае, когда содержание проце дур управления и правила их выполнения будут строго регламентирова ны.

Управление в современных условиях является высокоответствен ным процессом, причем как в силу неуклонного роста потерь от некаче ственного управления, так и в силу того, что нередко приходится управ лять объектами и процессами повышенной опасности.

В сферу управления интенсивно внедряются средства ЭВТ, управ ление все больше становится автоматизированным, что предполагает структуризацию соответствующих процессов до уровня представления их в виде алгоритмов.

Детальное обоснование перечисленных аргументов приведено в [22].

Нетрудно видеть, что применительно к управлению защитой информации в современных АСОД целиком и полностью справедливы все названные выше аргументы, чем и предопределяется настоятельная необходимость в строгой определенности технологии управления.

Научно-методологическим базисом построения названной выше технологии служит так называемая конструктивная теория управления, удовлетворяющая следующей совокупности условий:

1) содержит полный и упорядоченный перечень функций управле ния;

2) разработана стройная концепция осуществления каждой из функций управления;

3) для каждой процедуры управления разработаны методы ее вы полнения для общего случая.

Функции и задачи защиты информации

Ниже в самом общем виде излагаются основные положения конструктивной теории управления.

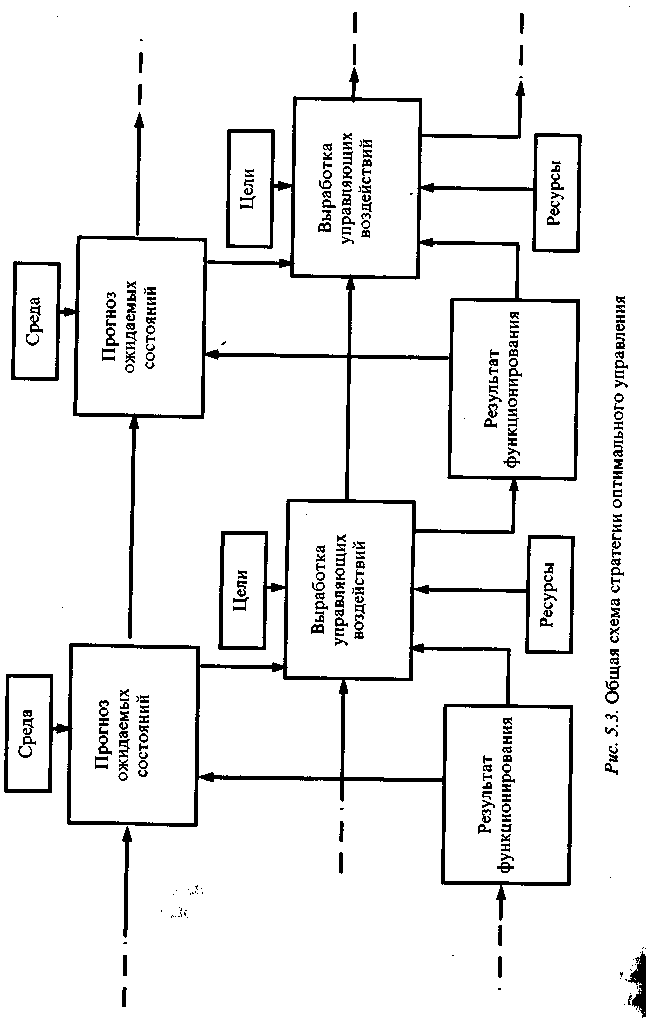

Вообще говоря, стратегия хорошего управления может быть представлена следующим образом: осуществляется непрерывное прогнозирование будущих состояний управляемых объектов или процессов и параметров окружающей среды, на этой основе и с учетом целей функциони-. рования и имеющихся ресурсов вырабатываются такие управляющие воздействия, которые обеспечивают наиболее эффективное функционирование соответствующих объектов или процессов. Наглядно такая стратегия показана на рис. 5.3.

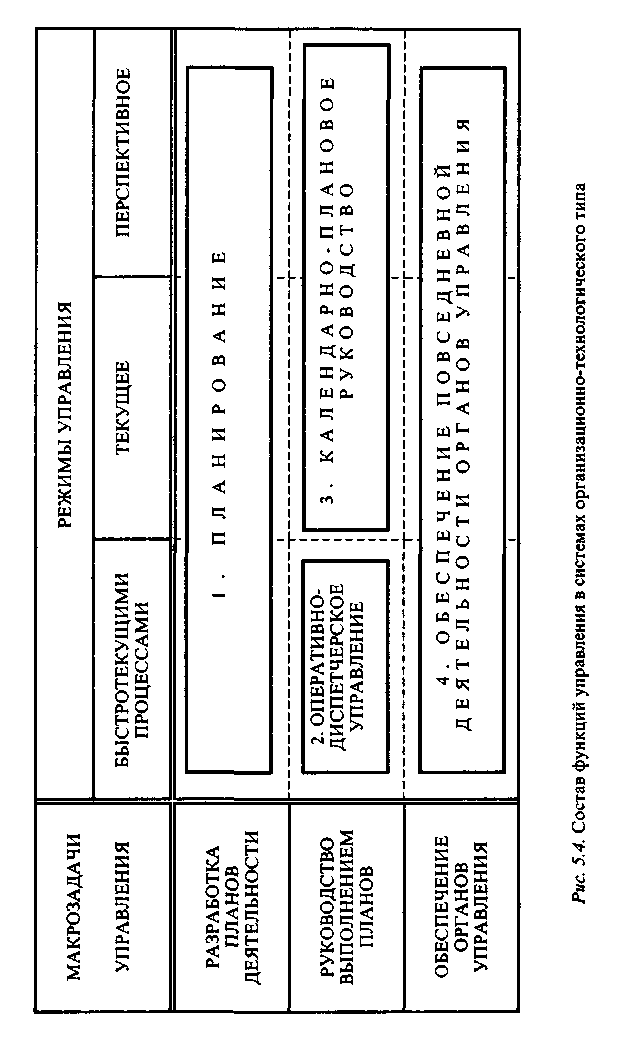

Перечень и содержание функций управления вытекают из того почти очевидного утверждения, что основными макрозадачами непосредственного управления должны быть выработка рациональных планов функционирования управляемых объектов и процессов и осуществление руководства выполнением планов. Собственно для решения этих макрозадач и создаются системы управления. Будучи же созданными, эти системы требуют обеспечения своей повседневной деятельности, причем с точки зрения управления имеется в виду прежде всего информационное обеспечение.

Таким образом вырисовываются три макрозадачи управления: разработка планов деятельности, руководство выполнением планов и обеспечение повседневной деятельности системы управления.

Но, как известно, есть различные режимы управления, причем основным фактором, определяющим режим управления, является скорость протекания управляемых процессов. По данному параметру принято различать управление быстротекущими процессами, управление обычными процессами и управление процессами, рассчитанными на перспективу.

Если объединить макрозадачи и режимы управления, то состав функций может быть представлен так, как показано на рис. 5.4. Выделенные и занумерованные на рисунке функции и составляют базовое их множество.

Концепции осуществления функций управления в самом общем виде могут быть представлены так.

Планирование есть процесс выработки плана (программы) деятельности на предстоящий период. Основные правила разработки планов:

1. Обобщенные цели: достижение заданного результата при минимальных затратах или достижение максимального результата при заданных затратах.

265