- •Предисловие

- •Глава первая

- •1.1. Цели и задачи информатизации общества

- •1.2. Общая схема и содержание информационного обеспечения различных сфер деятельности

- •1.3. Объективные предпосылки индустриализации информационных процессов

- •Глава 1

- •Глава 1

- •Глава 1

- •Глава 1

- •Глава 1

- •1.4. Структура и содержание унифицированной технологии автоматизированной обработки информации

- •1.5. Возникновение и история развития проблемы защиты информации

- •Глава 1

- •Глава 1

- •Глава 1

- •1.6. Современная постановка задачи защиты информации

- •Глава 1

- •Глава 1

- •Глава 1

- •Глава 1

- •2.1. Определение и основные понятия теории защиты информации

- •Глава 2

- •2.2. Общеметодологические принципы формирования теории защиты информации

- •Глава 2

- •Глава 2

- •2.3. Методологический базис теории защиты информации

- •Глава 2

- •Неформальные методы оценивания

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •2.5. Основные результаты развития теории защиты информации

- •Глава 2

- •2.6. Стратегии защиты информации

- •Глава 2

- •Глава 2

- •Глава 2

- •2.7. Унифицированная концепция защиты информации

- •3. Система показателей уязвимости (защищенности) информации.

- •5. Методология оценки уязвимости (защищенности) информации. В

- •3.1. Определение и содержание понятия угрозы информации в современных системах ее обработки

- •Глава 3

- •3.2. Ретроспективный анализ подходов к формированию множества угроз информации

- •Глава 3 j

- •Глава 3

- •3.3. Цели и задачи оценки угроз информации

- •Глава 3 j

- •3.4. Система показателей уязвимости информации

- •Глава 3

- •3.5. Классификация и содержание угроз информации

- •Глава 3

- •Глава 3

- •3.6. Методы и модели оценки уязвимости информации

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава четвертая

- •4.1. Постановка задачи определения требований к защите информации

- •Глава 4

- •Глава 4

- •Глава 4

- •Глава 4

- •4.2. Анализ существующих методик определения требований к защите информации

- •Глава 4

- •Глава 4

- •Глава 4

- •4.3. Методы оценки параметров защищаемой информации

- •Глава 4

- •Глава 4

- •Глава 4

- •4.4. Факторы, влияющие на требуемый уровень защиты информации

- •Глава 4

- •4.5. Определение весов вариантов потенциально возможных _ условий защиты информации

- •Глава 4

- •5.1. Определение и анализ понятий функций и задач защиты

- •5.2. Методы формирования функций защиты

- •Глава 5

- •5.3. Структура и содержание полного множества функций защиты

- •Глава 5

- •Глава 5

- •Глава 5

- •Глава 5

- •5.4. Методы формирования, структура и содержание репрезентативного множества задач защиты

- •Глава 5

- •Глава 5

- •Глава шестая средства защиты информации

- •6.1. Обоснование состава и системная классификация средств защиты информации

- •Глава 6 '_

- •Глава 6

- •6.2. Технические средства защиты

- •Глава 6

- •Съем информации с датчиков различных типов (контактных, ин фракрасных, радиотехнических и т. Д.) (число датчиков, обслуживаемых

- •Глава 6

- •Глава 6

- •Глава 6

- •6.3. Программные средства защиты

- •Глава 6

- •Глава 6

- •Глава 6

- •6.4. Организационные средства защиты

- •6.5. Криптографические средства защиты

- •Глава 6

- •Глава 6

- •Глава 6

- •Глава 6

- •Глава 6

- •Глава 6 I

- •Глава 6

- •Глава 6

- •Глава седьмая системы защиты информации

- •7.1. Определение и общеметодологические принципы построения систем защиты информации

- •Глава 7

- •7.2. Основы архитектурного построения систем защиты

- •Глава 7

- •Глава 7

- •7.3. Типизация и стандартизация систем защиты

- •Глава 7

- •Глава 7

- •Глава 7

- •7.4. Методы проектирования систем защиты

- •Глава 7

- •7.5. Управление процессами функционирования систем защиты

- •Глава 7

- •Глава 7

- •Глава 7

- •Глава 7

- •Глава 7

- •Глава 7

- •8.1. Особенности защиты информации в персональных эвм

- •Глава 8

- •8.2. Угрозы информации в персональных эвм

- •Глава 8

- •8.3. Обеспечение целостности информации в пэвм

- •Глава 8

- •8.4. Защита пэвм от несанкционированного доступа

- •Глава 8

- •3. Разграничение доступа к элементам защищаемой информации.

- •Глава 8

- •Глава 8

- •Глава 8

- •8.5. Защита информации от копирования

- •8.6. Защита пэвм от вредоносных закладок (разрушающих программных средств)

- •Глава 8

- •Глава 8

- •2. Принципиальные подходы и общая схема защиты от закладок.

- •Глава 8

- •Защита информации в сетях эвм

- •9.1. Основные положения концепции построения и использования сетей эвм

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •9.2. Цели, функции и задачи защиты информации в сетях эвм

- •Глава 9

- •Глава 9

- •9.3. Архитектура механизмов защиты информации в сетях эвм

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •9.4. Методы цифровой подписи данных, передаваемых в сети

- •Глава 9

- •Глава 9

- •9.5. Пример системы защиты локальной вычислительной сети

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава десятая

- •10.1. Перечень и общее содержание основных вопросов организации и обеспечения работ по защите информации

- •Глава 10

- •Глава 10

- •10.2. Структура и функции органов защиты информации

- •Глава 10

- •Глава 10

- •Глава 10

- •Глава 10

- •10.3. Научно-методологическое и документационное обеспечение работ по защите информации

- •Глава 10

- •Глава 10

- •10.4. Условия, способствующие повышению эффективности защиты информации

- •Глава 10

- •Глава 10

- •Глава 10

Глава 10

5) наличие достаточного числа квалифицированных специалистов-профессионалов по защите информации.

Уже из одного перечисления условий, создающих предпосылки повышения эффективности защиты, нетрудно видеть, что создание этих предпосылок сопряжено с разработкой и реализацией некоторой достаточно сложной программы, составными частями которой должны быть:

разработка теоретических и практических основ защиты инфор мации, для чего должны быть проведены всесторонние исследования сущности проблемы и путей ее решения;

разработка методов и моделей защиты информации, а также рек визитов, необходимых для практической реализации методов и моделей;

разработка такого арсенала различных средств защиты, на базе которого была бы возможной реализация идеи регулярной защиты ин формации;

экспериментальная проверка концептуальных положений, а так же разрабатываемых средств, методов и моделей, для чего должен быть создан (выделен) достаточно оборудованный, оснащенный и подго товленный полигон;

разработка материалов методического обеспечения, для чего должны быть созданы квалифицированные авторские коллективы, пред усмотрена полиграфическая база и выделены необходимые материально- технические средства;

подготовка достаточного числа профессиональных специалистов по вопросам защиты информации: от инженерно-технического персонала до научных работников высшей квалификации;

организационно-техническое обеспечение защиты информации: формирование в составе АСОД служб защиты, определение их статуса, создание условий и обеспечение их функционирования.

В классе организационных условий выделено две группы: структурно-функциональная однозначность компонентов системы обработки данных и организационно-методологическое единство управления.

Под структурно-функциональной однозначностью компонентов системы обработки данных понимается положение, когда для каждого компонента системы и каждого его элемента строго и однозначно определены его функциональное назначение, место в общей архитектуре системы, режимы функционирования, порядок использования и т.п. Предполагается также, что созданы условия для постоянного поддержания такой однозначности во все время функционирования системы.

Организация и обеспечение работ по защите информации

Организационно-методологическое единство управления заключается в том, что все процедуры управления защитой информации во всех структурных элементах системы обработки данных всеми органами (объектами) управления осуществляются строго в рамках единой концепции защиты.

Обратимся теперь к условиям третьего класса, которые названы конструктивными, причем этим термином подчеркивается их содержательное, осязаемое влияние на защиту информации. Первая группа условий данного класса названа концептуальной стандартизацией в области построения АСОД.

Под концептуальной стандартизацией понимается стандартизация на уровне концепций, общих принципов и правил организации и обеспечения рассматриваемого вида деятельности.

Рассматриваемым здесь видом деятельности является обработка данных, причем обработка на поточно-индустриальной основе. Поэтому, говоря о концептуальной стандартизации, надо иметь в виду разработку стандартных принципов и правил организации и обеспечения обработки данных на поточно-индустриальной основе.

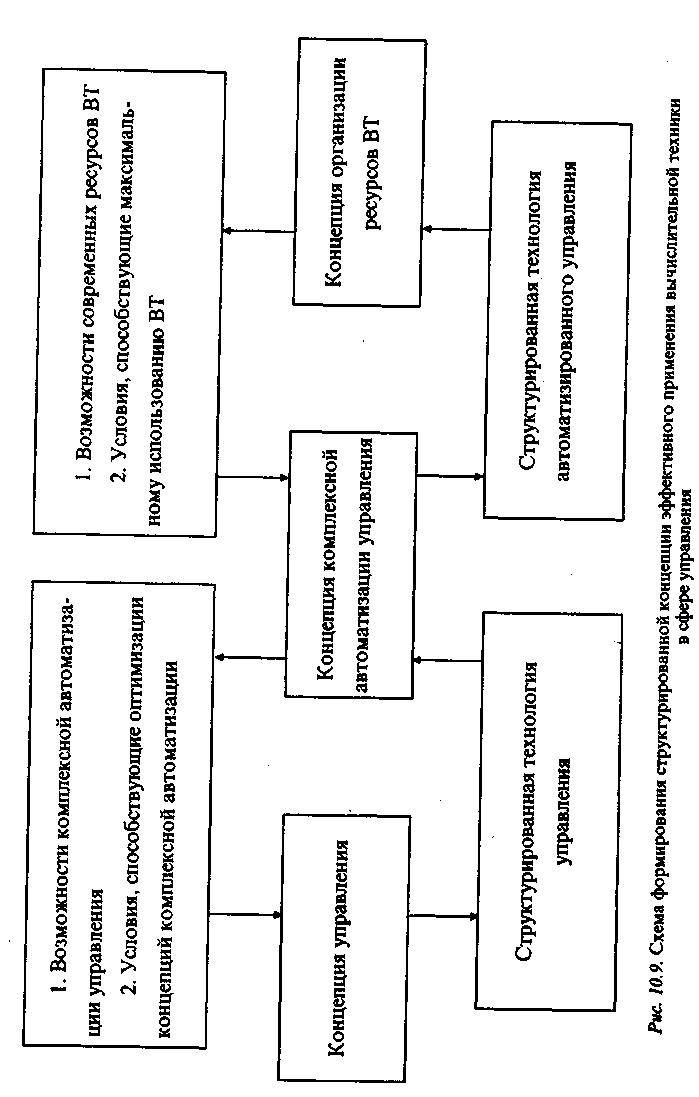

В настоящее время общеизвестным является тот факт, что индустриализация обработки информации может быть осуществлена лишь на базе комплексного применения вычислительной техники. Поэтому концептуальная стандартизация помимо сказанного выше должна предусматривать также стандартизацию (или по крайней мере структуризацию) концепций организации ресурсов вычислительной техники. Но и это еще не все. Обработка информации производится не вообще, а с целью обеспечения вполне определенной деятельности. Поэтому концептуальная стандартизация должна касаться также стандартизации (структуризации) соответствующего вида деятельности. Поэтому, если, например, речь идет о такой сфере деятельности, как организационно-распорядительное управление, то концептуальная стандартизация должна предусматривать: структуризацию концепций управления, комплексной автоматизации обработки данных в сфере управления и организации ресурсов вычислительной техники, необходимых для данной комплексной автоматизации.

При этом стандартизация перечисленных концепций должна осуществляться не изолированно, а взаимосвязанно так, как показано на рис. 10.9.

Основными процессами технологии управления являются следующие:

планирование, т.е. разработка плана (программы) предстоящей деятельности;

руководство выполнением планов, т.е. слежение за ходом выпол нения плана, принятие необходимых мер при отклонениях (или проявле нии признаков отклонений) управляемых процессов от запланированного их протекания или (и) корректировка планов при невозможности (или нецелесообразности) поддержания запланированного протекания управ ляемых процессов;

информационное обеспечение всех лиц и органов, участвующих в процессе управления.

Современные концепции осуществления перечисленных функций детально изложены в [22].

Структуризация концепций комплексной автоматизации в сфере управления осуществляется с целью формирования стройной совокупности положений, обеспечивающих оптимальное решение всех вопросов комплексной автоматизации процессов обработки данных в системах управления на поточно-индустриальной основе.

Как следует из приведенного определения, основополагающими понятиями данной концепции являются комплексная автоматизация процессов обработки данных в системах управления и поточно-индустриальные принципы комплексной автоматизации.

Формирование этих подходов должно осуществляться исходя из следующих целевых установок:

должна осуществляться комплексная автоматизация всех основ ных процедур обработки информации, необходимых для обеспечения всех процессов управления;

автоматизированная обработка информации должна органиче ски войти в технологию управления;

автоматизированная обработка информации должна быть мак симально унифицированной и стандартизированной.

Достижение первой цели может быть обеспечено, если в структурированных схемах процессов технологии управления предусмотреть автоматизацию всех основных процедур обработки информации. Создание условий для такой автоматизации являлось одной из основных целей разработки структурированной технологии управления, которая в общем виде рассмотрена в [22].

Основными условиями достижения второй цели являются, во-первых, обеспечение автоматизированной обработки информации в