- •Предисловие

- •Глава первая

- •1.1. Цели и задачи информатизации общества

- •1.2. Общая схема и содержание информационного обеспечения различных сфер деятельности

- •1.3. Объективные предпосылки индустриализации информационных процессов

- •Глава 1

- •Глава 1

- •Глава 1

- •Глава 1

- •Глава 1

- •1.4. Структура и содержание унифицированной технологии автоматизированной обработки информации

- •1.5. Возникновение и история развития проблемы защиты информации

- •Глава 1

- •Глава 1

- •Глава 1

- •1.6. Современная постановка задачи защиты информации

- •Глава 1

- •Глава 1

- •Глава 1

- •Глава 1

- •2.1. Определение и основные понятия теории защиты информации

- •Глава 2

- •2.2. Общеметодологические принципы формирования теории защиты информации

- •Глава 2

- •Глава 2

- •2.3. Методологический базис теории защиты информации

- •Глава 2

- •Неформальные методы оценивания

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •2.5. Основные результаты развития теории защиты информации

- •Глава 2

- •2.6. Стратегии защиты информации

- •Глава 2

- •Глава 2

- •Глава 2

- •2.7. Унифицированная концепция защиты информации

- •3. Система показателей уязвимости (защищенности) информации.

- •5. Методология оценки уязвимости (защищенности) информации. В

- •3.1. Определение и содержание понятия угрозы информации в современных системах ее обработки

- •Глава 3

- •3.2. Ретроспективный анализ подходов к формированию множества угроз информации

- •Глава 3 j

- •Глава 3

- •3.3. Цели и задачи оценки угроз информации

- •Глава 3 j

- •3.4. Система показателей уязвимости информации

- •Глава 3

- •3.5. Классификация и содержание угроз информации

- •Глава 3

- •Глава 3

- •3.6. Методы и модели оценки уязвимости информации

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава четвертая

- •4.1. Постановка задачи определения требований к защите информации

- •Глава 4

- •Глава 4

- •Глава 4

- •Глава 4

- •4.2. Анализ существующих методик определения требований к защите информации

- •Глава 4

- •Глава 4

- •Глава 4

- •4.3. Методы оценки параметров защищаемой информации

- •Глава 4

- •Глава 4

- •Глава 4

- •4.4. Факторы, влияющие на требуемый уровень защиты информации

- •Глава 4

- •4.5. Определение весов вариантов потенциально возможных _ условий защиты информации

- •Глава 4

- •5.1. Определение и анализ понятий функций и задач защиты

- •5.2. Методы формирования функций защиты

- •Глава 5

- •5.3. Структура и содержание полного множества функций защиты

- •Глава 5

- •Глава 5

- •Глава 5

- •Глава 5

- •5.4. Методы формирования, структура и содержание репрезентативного множества задач защиты

- •Глава 5

- •Глава 5

- •Глава шестая средства защиты информации

- •6.1. Обоснование состава и системная классификация средств защиты информации

- •Глава 6 '_

- •Глава 6

- •6.2. Технические средства защиты

- •Глава 6

- •Съем информации с датчиков различных типов (контактных, ин фракрасных, радиотехнических и т. Д.) (число датчиков, обслуживаемых

- •Глава 6

- •Глава 6

- •Глава 6

- •6.3. Программные средства защиты

- •Глава 6

- •Глава 6

- •Глава 6

- •6.4. Организационные средства защиты

- •6.5. Криптографические средства защиты

- •Глава 6

- •Глава 6

- •Глава 6

- •Глава 6

- •Глава 6

- •Глава 6 I

- •Глава 6

- •Глава 6

- •Глава седьмая системы защиты информации

- •7.1. Определение и общеметодологические принципы построения систем защиты информации

- •Глава 7

- •7.2. Основы архитектурного построения систем защиты

- •Глава 7

- •Глава 7

- •7.3. Типизация и стандартизация систем защиты

- •Глава 7

- •Глава 7

- •Глава 7

- •7.4. Методы проектирования систем защиты

- •Глава 7

- •7.5. Управление процессами функционирования систем защиты

- •Глава 7

- •Глава 7

- •Глава 7

- •Глава 7

- •Глава 7

- •Глава 7

- •8.1. Особенности защиты информации в персональных эвм

- •Глава 8

- •8.2. Угрозы информации в персональных эвм

- •Глава 8

- •8.3. Обеспечение целостности информации в пэвм

- •Глава 8

- •8.4. Защита пэвм от несанкционированного доступа

- •Глава 8

- •3. Разграничение доступа к элементам защищаемой информации.

- •Глава 8

- •Глава 8

- •Глава 8

- •8.5. Защита информации от копирования

- •8.6. Защита пэвм от вредоносных закладок (разрушающих программных средств)

- •Глава 8

- •Глава 8

- •2. Принципиальные подходы и общая схема защиты от закладок.

- •Глава 8

- •Защита информации в сетях эвм

- •9.1. Основные положения концепции построения и использования сетей эвм

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •9.2. Цели, функции и задачи защиты информации в сетях эвм

- •Глава 9

- •Глава 9

- •9.3. Архитектура механизмов защиты информации в сетях эвм

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •9.4. Методы цифровой подписи данных, передаваемых в сети

- •Глава 9

- •Глава 9

- •9.5. Пример системы защиты локальной вычислительной сети

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава десятая

- •10.1. Перечень и общее содержание основных вопросов организации и обеспечения работ по защите информации

- •Глава 10

- •Глава 10

- •10.2. Структура и функции органов защиты информации

- •Глава 10

- •Глава 10

- •Глава 10

- •Глава 10

- •10.3. Научно-методологическое и документационное обеспечение работ по защите информации

- •Глава 10

- •Глава 10

- •10.4. Условия, способствующие повышению эффективности защиты информации

- •Глава 10

- •Глава 10

- •Глава 10

Глава 2

сказывает свои суждения. Вокруг этих суждений и завязывается дискуссия, направляемая ведущим на возможно более полное и глубокое рассмотрение проблемы. В- помощь ведущему могут выделяться оппонент и эксперты. Задача оппонента заключается в поиске слабых мест в суждениях решающего и формировании возражений и критических замечаний с тем, чтобы как можно энергичнее побудить его к дискуссии (преднамеренное вовлечение в дискуссию). Эксперты помогают ведущему оценивать высказываемые суждения и намечать последовательность и содержание дальнейшего обсуждения проблемы. Среди всех высказываний решающего отыскиваются наилучшие решения обсуждаемой проблемы. 2.4. Модели систем и процессов защиты информации

Моделирование системы заключается в построении некоторого ее образа, адекватного (с точностью до целей моделирования) исследуемой системе, и получения с помощью построенной модели необходимых характеристик реальной системы. Таким образом, в самом общем случае весь процесс моделирования можно разделить на две составляющие: построение модели и реализация модели с целью получения необходимых характеристик системы.

К настоящему времени разработан и апробирован на практике весьма представительный арсенал методов моделирования, позволяющий эффективно решать задачи анализа и синтеза больших систем различной природы и архитектуры, а также управления процессами их функционирования.

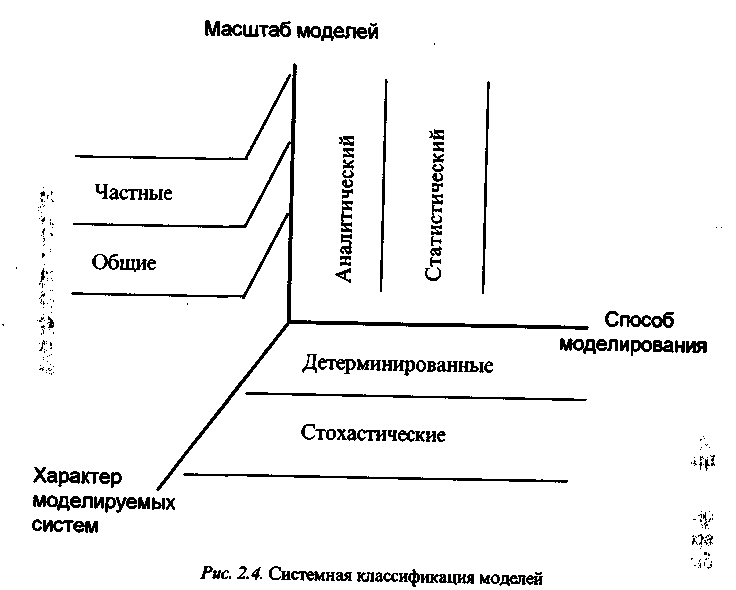

Для целенаправленного решения проблемы моделирования систем и процессов защиты информации необходимо произвести системную классификацию моделей, что может быть достаточно полно и достаточно адекватно осуществлено на основе богатого опыта построения и использования различных моделей различных систем. На основе указанного опыта есть основания утверждать, что системная классификация моделей может быть осуществлена по совокупности трех критериев следующего содержания.

1. Способ моделирования, т.е. тот основной прием, который положен в основу построения модели. По этому критерию все модели могут быть разделены на аналитические и статистические. Аналитические модели представляются в виде некоторой совокупности аналитических и (или) логических зависимостей, позволяющих определять необходимые характеристики путем проведении вычислений по указанным зависимостям. При статистическом моделировании моделируемая система представляется в виде некоторого аналога, отражающего для определяемых характеристик зависимости реальной системы. Само определение значе-^^

Основные положения теории защиты информации

ний этих характеристик осуществляется путем многократной имитации реализации зависимостей характеристик от существенно значимых параметров реальной системы и внешней среды и статистической обработки совокупности получаемых при этом результатов.

Характер системы, причем наиболее важным показателем этого критерия является характер взаимосвязей между подлежащими определе нию на модели значениями характеристик моделируемой системы и влияющими на них параметрами системы и внешней среды. Таких зави симостей, вообще говоря, достаточно много, однако оказалось, что при выборе методов моделирования решающее значение имеет уровень опре деленности указанных зависимостей. По этому признаку моделируемые системы делятся на детерминированные и стохастические: для первых все зависимости строго и однозначно определены, для вторых - на них ока зывают существенное влияние случайные факторы.

Масштаб моделирования, причем этот масштаб определяется главным образом уровнем определяемых на модели характеристик. По данному критерию модели можно разделить на общие и частные. Общие модели строятся с целью определения значений некоторых обобщенных характеристик моделируемых систем, частные - с целью определения зна чений частных, локальных характеристик системы.

В соответствии с изложенным системная классификация моделей представлена на рис. 2.4.

Поскольку на процессы защиты информации подавляющее влияние оказывают случайные факторы, то, очевидно, все (или, по крайней мере, все основные) модели систем защиты информации неизбежно должны быть стохастическими. Тогда при классификации и анализе методов моделирования систем защиты информации достаточно иметь в виду четыре разновидности моделей: 1) аналитические общие, 2) аналитические частные, 3) статистические общие, 4) статистические частные. Уместным также будет отметить, что к настоящему времени разработано значительное число моделей систем и процессов защиты информации в АСОД, однако среди них пока не встречаются статистические модели общего назначения. Объясняется это прежде всего трудностями построения статистических моделей для таких систем, как системы защиты информации, причем основные трудности определяются отсутствием в настоящее время представлений о законах распределения вероятностей многих случайных событий, являющихся существенно значимыми для функционирования систем защиты информации. Для формулирования указанных законов и определения их числовых характеристик необходимо иметь большие объемы данных о функционировании большого количества систем защиты информации за достаточно продолжительньш период времени. Таких

На основе изложенного будем рассматривать методы моделирования, имея в виду как аналитические, так и статистические модели, не разделяя при этом модели на общие и частные.

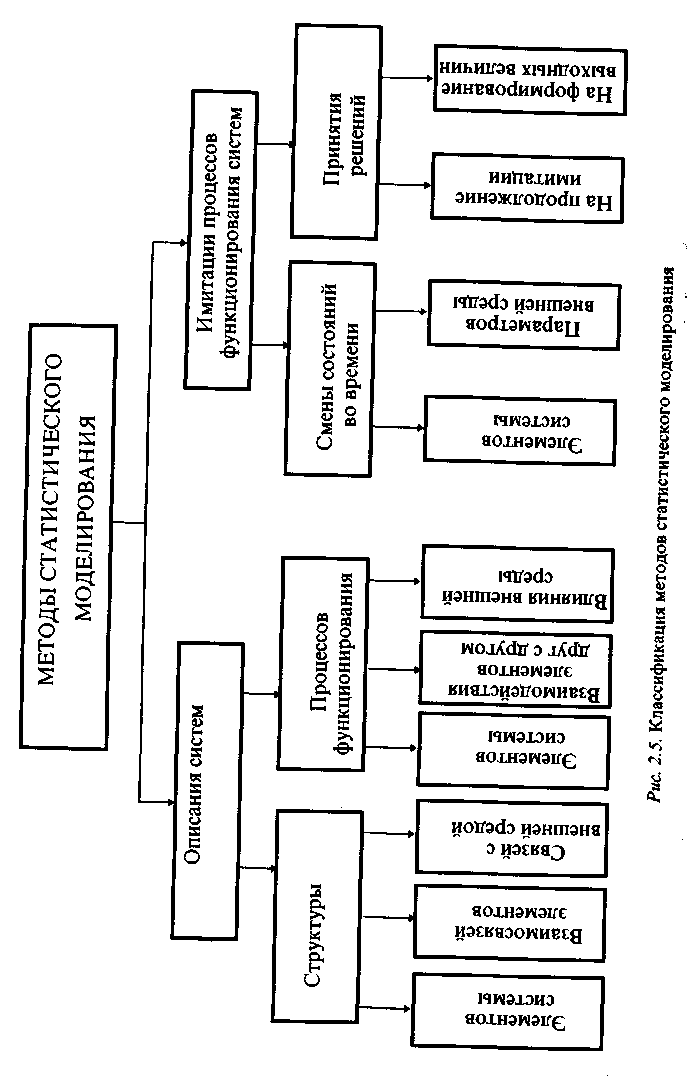

Как отмечалось выше, моделирование заключается в построении модели изучаемой или разрабатываемой системы и имитации на ней процессов функционирования реальной системы с целью получения необходимых характеристик этой системы. Соответственно этому и методы моделирования разделяются на методы построения моделей, или иначе - описания структуры и процессов функционирования моделируемых систем и методы имитации процессов функционирования систем.

При аналитическом моделировании структура системы и процессы ее функционирования представляются в виде некоторых выражений отображающих зависимость определяемых характеристик от параметров

Основные положения теории защиты информации

системы и параметров внешней среды. Имитация процессов функционирования систем является вырожденной, она сводится к расчетам по указанным выше выражениям значений определяемых характеристик для заданных значений параметров системы и внешней среды. Иными словами, в аналитических моделях структура моделируемых систем и процессы их функционирования представляются в неявном виде.

При статистическом моделировании структура моделируемой системы адекватно отображается в модели, а процессы ее функционирования проигрываются (имитируются) на построенной модели. При этом степень адекватности модели реальной системе и процессов имитации на модели реальным процессам функционирования моделируемой системы определяется целями моделирования, т.е. теми характеристиками системы, которые должны быть получены в процессе моделирования. Определяемые в процессе моделирования значения характеристик должны соответствовать (по крайней мере с точностью до целей моделирования) значениям этих характеристик, которые будут или могут иметь место в процессе функционирования реальной системы.

Построение статистической модели заключается в описании структуры и процессов функционирования системы, а имитация процессов функционирования - в проигрывании тем или иным способом смены во времени состояний модели и принятии на каждом шаге имитации тех решений, которые обусловлены сложившейся ситуацией и правилами функционирования реальной системы. Тогда классификацию методов, необходимых для реализации принципов статистического моделирования, в самом общем виде можно представить так, как показано на рис. 2.5.

Описание структуры системы может быть осуществлено методами теории множеств и теории графов и должно содержать, во-первых, перечень всех ее существенно значимых элементов, во-вторых, взаимные связи между элементами и, в-третьих, характер этих взаимосвязей. Как известно, и в теории множеств, и в теории графов имеются средства для представления всех трех перечисленных компонентов описания систем.

Для описания процессов функционировании стохастических систем необходимы средства отображения влияния случайных факторов. Такие средства содержатся в целом ряде достаточно хорошо разработанных к настоящему времени методов: статистических испытаний или Монте-Карло, теории массового обслуживания, теории вероятностных автоматов и др. [17].

Процессы функционирования систем защиты информации, как отмечалось выше, носят ярко выраженный стохастический характер, поэто-

Плава 2

ходной. В соответствии с этим состояние вероятностного автомата в каждый момент времени полностью характеризуется тремя величинами: внутренним состоянием, входным сигналом и выходным сигналом. Каждая из этих величин, может быть либо скалярной, либо векторной. Отсюда следует, что описание вероятностного автомата может быть представлено: 1) внутренним алфавитом, т.е. множеством допустимых значений внутреннего состояния; 2) входным алфавитом, т.е. множеством всех возможных значений входного сигнала; 3) выходным алфавитом, т.е. множеством всех возможных значений выходного сигнала. Кроме того, для полной определенности функционирования автомата необходимо задать еще начальное состояние автомата и правила, на основании которых происходит выбор выходного сигнала.

Дополнительно условимся, что автомат является дискретным, т.е. поступление входных сигналов, изменение внутреннего состояния и формирование выходных сигналов происходят лишь в целочисленные моменты времени. Автомат, удовлетворяющий всей совокупности перечисленных условий, в специальной литературе получил название автомата Мура. Таким образом, рассматриваемый здесь автомат может быть однозначно задан совокупностью шести объектов: X, А, У, а0 А (х), (р(а), где X, А, У - соответственно входной, внутренний и выходной алфавиты автомата; а0(а0 е А) - начальное состояние автомата; А(х)(х е X) - семейство стохастических матриц, определяющих правила перехода автомата из одного состояния в другое; ср(я)(а еЛ,ф еУ) -функция выходов автомата.

Функционирование автомата происходит следующим образом. В каждый из дискретных моментов времени на вход автомата поступает входной сигнал из множества сигналов входного алфавита. Под воздей-лвием поступившего сигнала происходит изменение внутреннего состоя-яия автомата (в рамках множества состояний, определяемых внутренним шфавитом), и формируется выходной сигнал из множества сигналов вы-юдного алфавита. Преобразование внутреннего состояния автомата осуществляется в соответствии с семейством стохастических матриц А (х). 4исло матриц в этом семействе должно соответствовать числу символов входного алфавита, а размерность - числу внутренних состояний автомата (т.е. числу символов в его внутреннем алфавите), причем элементами

гаждой из этих матриц должны быть значения Р£а - вероятности того, тго если автомат находился в состоянии а(а е А), то при поступлении сигнала х(х е X) автомат перейдет в состояние а(а е А). Формирова-ше выходного сигнала осуществляется в соответствии с функцией выхо-

Основные положения теории защиты информации

дов <р(й), которая может быть как детерминированной , так и стохастической. Если данная функция является детерминированной, то в ней должен быть определен выходной сигнал для каждой пары возможных переходов внутреннего состояния автомата, т.е. значение y(oj -*dj);y eY,dj ^A,Qj eA. Если же функция ф(а)является стохастической, то для каждого потенциально возможного перехода а, —> а/ должен быть задан вектор Ру , где Ру есть вероятность того, что при данном переходе выходной сигнал примет значение у (у е У).

Нетрудно видеть, что перечисленные правила позволяют достаточно адекватно описать весьма широкий круг объектов реальных систем. Однако, как показала практика, семейство матриц А (х) часто оказывается громоздким, что затрудняет их применение, но почти во всех случаях семейство матриц можно существенно упростить, если учесть особенности функционирования конкретных объектов. Объективной предпосылкой такого упрощения служит то обстоятельство, что во многих реальных объектах различные условия (сочетания входных сигналов и текущих внутренних состояний) приводят к переходу автомата в одно и то же состояние (или к одному и тому же распределению вероятностей перехода). На основе объединения указанных совпадений формируется так называемая таблица условных функционалов переходов (ТУФП), представляющая собою таблицу, в верхней строке которой приведены варианты условий, приводящих к тем или иным переходам, а в нижней - сами переходы (или распределение вероятностей переходов) для соответствующих условий.

Так в общих чертах могут быть представлены принципы вероятностно-автоматного моделирования процессов функционирования отдельно взятого объекта. Однако в подавляющем большинстве практических приложений изучаются большие системы, состоящие из некоторой совокупности взаимосвязанных объектов. С помощью рассмотренных выше методов могут быть построены вероятностно-автоматные модели каждого из объектов системы. Объединение автоматов в систему будет заключаться в отождествлении выходных сигналов одних автоматов с входными сигналами других. Само собою разумеется, отождествление должно осуществляться в строгом соответствии с взаимосвязями реальных объектов моделируемой системы, причем выходные и входные алфавиты сопрягаемых автоматов должны быть согласованными в том смысле, что входной алфавит принимающего автомата должен содержать все символы выходного алфавита передающего автомата.