- •Предисловие

- •Глава первая

- •1.1. Цели и задачи информатизации общества

- •1.2. Общая схема и содержание информационного обеспечения различных сфер деятельности

- •1.3. Объективные предпосылки индустриализации информационных процессов

- •Глава 1

- •Глава 1

- •Глава 1

- •Глава 1

- •Глава 1

- •1.4. Структура и содержание унифицированной технологии автоматизированной обработки информации

- •1.5. Возникновение и история развития проблемы защиты информации

- •Глава 1

- •Глава 1

- •Глава 1

- •1.6. Современная постановка задачи защиты информации

- •Глава 1

- •Глава 1

- •Глава 1

- •Глава 1

- •2.1. Определение и основные понятия теории защиты информации

- •Глава 2

- •2.2. Общеметодологические принципы формирования теории защиты информации

- •Глава 2

- •Глава 2

- •2.3. Методологический базис теории защиты информации

- •Глава 2

- •Неформальные методы оценивания

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •2.5. Основные результаты развития теории защиты информации

- •Глава 2

- •2.6. Стратегии защиты информации

- •Глава 2

- •Глава 2

- •Глава 2

- •2.7. Унифицированная концепция защиты информации

- •3. Система показателей уязвимости (защищенности) информации.

- •5. Методология оценки уязвимости (защищенности) информации. В

- •3.1. Определение и содержание понятия угрозы информации в современных системах ее обработки

- •Глава 3

- •3.2. Ретроспективный анализ подходов к формированию множества угроз информации

- •Глава 3 j

- •Глава 3

- •3.3. Цели и задачи оценки угроз информации

- •Глава 3 j

- •3.4. Система показателей уязвимости информации

- •Глава 3

- •3.5. Классификация и содержание угроз информации

- •Глава 3

- •Глава 3

- •3.6. Методы и модели оценки уязвимости информации

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава четвертая

- •4.1. Постановка задачи определения требований к защите информации

- •Глава 4

- •Глава 4

- •Глава 4

- •Глава 4

- •4.2. Анализ существующих методик определения требований к защите информации

- •Глава 4

- •Глава 4

- •Глава 4

- •4.3. Методы оценки параметров защищаемой информации

- •Глава 4

- •Глава 4

- •Глава 4

- •4.4. Факторы, влияющие на требуемый уровень защиты информации

- •Глава 4

- •4.5. Определение весов вариантов потенциально возможных _ условий защиты информации

- •Глава 4

- •5.1. Определение и анализ понятий функций и задач защиты

- •5.2. Методы формирования функций защиты

- •Глава 5

- •5.3. Структура и содержание полного множества функций защиты

- •Глава 5

- •Глава 5

- •Глава 5

- •Глава 5

- •5.4. Методы формирования, структура и содержание репрезентативного множества задач защиты

- •Глава 5

- •Глава 5

- •Глава шестая средства защиты информации

- •6.1. Обоснование состава и системная классификация средств защиты информации

- •Глава 6 '_

- •Глава 6

- •6.2. Технические средства защиты

- •Глава 6

- •Съем информации с датчиков различных типов (контактных, ин фракрасных, радиотехнических и т. Д.) (число датчиков, обслуживаемых

- •Глава 6

- •Глава 6

- •Глава 6

- •6.3. Программные средства защиты

- •Глава 6

- •Глава 6

- •Глава 6

- •6.4. Организационные средства защиты

- •6.5. Криптографические средства защиты

- •Глава 6

- •Глава 6

- •Глава 6

- •Глава 6

- •Глава 6

- •Глава 6 I

- •Глава 6

- •Глава 6

- •Глава седьмая системы защиты информации

- •7.1. Определение и общеметодологические принципы построения систем защиты информации

- •Глава 7

- •7.2. Основы архитектурного построения систем защиты

- •Глава 7

- •Глава 7

- •7.3. Типизация и стандартизация систем защиты

- •Глава 7

- •Глава 7

- •Глава 7

- •7.4. Методы проектирования систем защиты

- •Глава 7

- •7.5. Управление процессами функционирования систем защиты

- •Глава 7

- •Глава 7

- •Глава 7

- •Глава 7

- •Глава 7

- •Глава 7

- •8.1. Особенности защиты информации в персональных эвм

- •Глава 8

- •8.2. Угрозы информации в персональных эвм

- •Глава 8

- •8.3. Обеспечение целостности информации в пэвм

- •Глава 8

- •8.4. Защита пэвм от несанкционированного доступа

- •Глава 8

- •3. Разграничение доступа к элементам защищаемой информации.

- •Глава 8

- •Глава 8

- •Глава 8

- •8.5. Защита информации от копирования

- •8.6. Защита пэвм от вредоносных закладок (разрушающих программных средств)

- •Глава 8

- •Глава 8

- •2. Принципиальные подходы и общая схема защиты от закладок.

- •Глава 8

- •Защита информации в сетях эвм

- •9.1. Основные положения концепции построения и использования сетей эвм

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •9.2. Цели, функции и задачи защиты информации в сетях эвм

- •Глава 9

- •Глава 9

- •9.3. Архитектура механизмов защиты информации в сетях эвм

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •9.4. Методы цифровой подписи данных, передаваемых в сети

- •Глава 9

- •Глава 9

- •9.5. Пример системы защиты локальной вычислительной сети

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава десятая

- •10.1. Перечень и общее содержание основных вопросов организации и обеспечения работ по защите информации

- •Глава 10

- •Глава 10

- •10.2. Структура и функции органов защиты информации

- •Глава 10

- •Глава 10

- •Глава 10

- •Глава 10

- •10.3. Научно-методологическое и документационное обеспечение работ по защите информации

- •Глава 10

- •Глава 10

- •10.4. Условия, способствующие повышению эффективности защиты информации

- •Глава 10

- •Глава 10

- •Глава 10

10.4. Условия, способствующие повышению эффективности защиты информации

Одним из принципиальных положений рассмотренной здесь концепции защиты информации является наличие обратной связи от конструктивных компонентов концепции к ее исходной основе, т.е. к концепциям построения и организации функционирования АСОД. Основное содержание названной обратной связи составляют те условия, соблюдение которых создает объективные предпосылки для наиболее эффективного решения задач защиты. Исходя из этого, представляется настоятельно целесообразным сформулировать возможно более полную совокупность этих условий.

Как отмечалось в гл. 1, прежние, традиционные концепции защиты информации в АСОД исходили из того, что архитектура АСОД и технологические схемы ее функционирования являются заданными и при решении вопросов защиты информации не подлежат воздействию. Однако, в гл. 1 показано, что в современных условиях при все более широком

Глава 10

внедрении индустриальных принципов и методов обработки информации такое положение может стать одной из причин постепенного и все более существенного снижения эффективности защиты информации.

Вопрос об условиях, способствующих эффективности защиты информации, является новым, в явном виде до недавнего времени он не ставился, поэтому проработки его находятся в начальной стадии. Но уже проведенные исследования (см. например [1]) показывают, что всю совокупность названных условий целесообразно представить так, как изображено на рис. 10.8. Нетрудно видеть, что выделенные на классификационной схеме условия являются разноплановыми, разномасштабными и разновременными по реализации. Далее рассматривается общее содержание выделенных на рисунке групп условий, причем основное внимание уделено конструктивным условиям, поскольку они являются наиболее значимыми.

Общеметодологическими названы условия, создающие общие предпосылки повышения эффективности защиты информации. Как показано на рис. 10.8, в данном классе выделено две группы условий: 1) осознание проблемы; 2) наличие предпосылок решения.

Под осознанием проблемы понимается не просто признание необходимости защиты информации (в этом сегодня вряд ли кто сомневается), а необходимость именно системно-концептуального подхода, т.е. того подхода, сущность которого рассмотрена в гл. 1. Для такого осознания необходим диалектический переход на качественно новую ступень самих представлений о сущности проблемы. Такой переход сейчас еще только намечается, подавляющее большинство специалистов продолжают находиться в плену прежних, традиционных концепций, которые сегодня уже не обеспечивают необходимую эффективность использования средств защиты информации.

Под наличием предпосылок повышения эффективности зашиты информации понимается совокупность следующих условий:

1) наличие стройной, обоснованной, разработанной и обще признанной концепции защиты;

наличие достаточно полно разработанных и проверенных мето дов и моделей защиты;

наличие достаточно полного арсенала средств защиты;

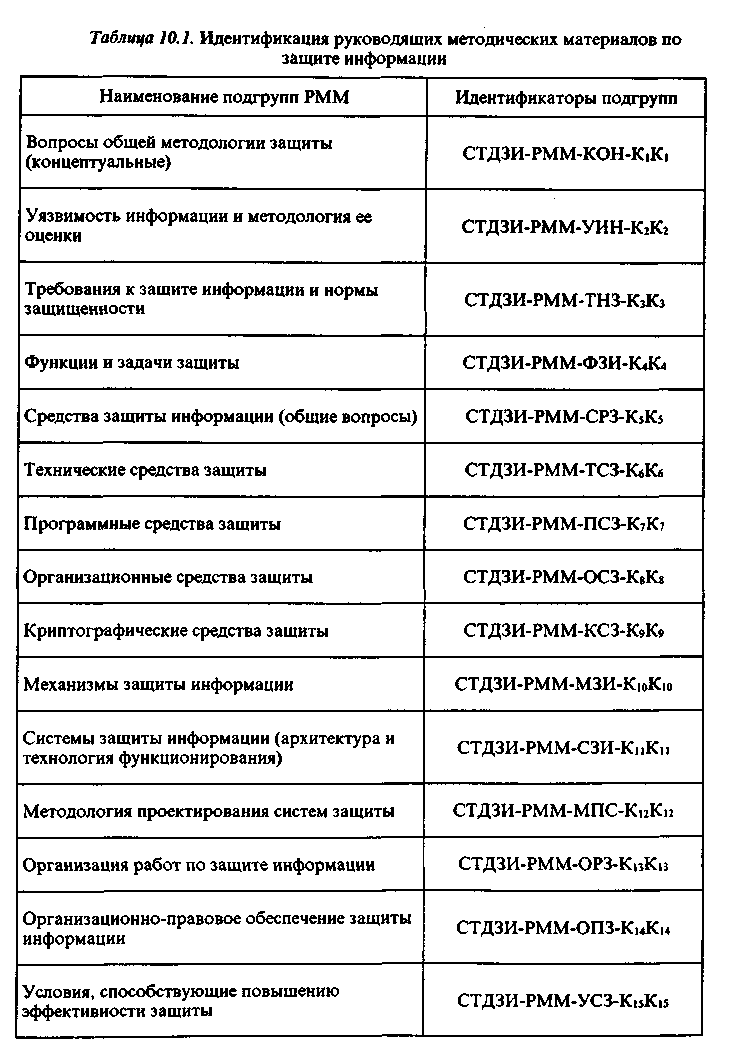

наличие полного и достаточно детально разработанного методи ческого обеспечения в виде как публикаций научного характера, так и официальных документов (стандартов, руководящих методических мате риалов, методик и т.п.);