- •Предисловие

- •Глава первая

- •1.1. Цели и задачи информатизации общества

- •1.2. Общая схема и содержание информационного обеспечения различных сфер деятельности

- •1.3. Объективные предпосылки индустриализации информационных процессов

- •Глава 1

- •Глава 1

- •Глава 1

- •Глава 1

- •Глава 1

- •1.4. Структура и содержание унифицированной технологии автоматизированной обработки информации

- •1.5. Возникновение и история развития проблемы защиты информации

- •Глава 1

- •Глава 1

- •Глава 1

- •1.6. Современная постановка задачи защиты информации

- •Глава 1

- •Глава 1

- •Глава 1

- •Глава 1

- •2.1. Определение и основные понятия теории защиты информации

- •Глава 2

- •2.2. Общеметодологические принципы формирования теории защиты информации

- •Глава 2

- •Глава 2

- •2.3. Методологический базис теории защиты информации

- •Глава 2

- •Неформальные методы оценивания

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •Глава 2

- •2.5. Основные результаты развития теории защиты информации

- •Глава 2

- •2.6. Стратегии защиты информации

- •Глава 2

- •Глава 2

- •Глава 2

- •2.7. Унифицированная концепция защиты информации

- •3. Система показателей уязвимости (защищенности) информации.

- •5. Методология оценки уязвимости (защищенности) информации. В

- •3.1. Определение и содержание понятия угрозы информации в современных системах ее обработки

- •Глава 3

- •3.2. Ретроспективный анализ подходов к формированию множества угроз информации

- •Глава 3 j

- •Глава 3

- •3.3. Цели и задачи оценки угроз информации

- •Глава 3 j

- •3.4. Система показателей уязвимости информации

- •Глава 3

- •3.5. Классификация и содержание угроз информации

- •Глава 3

- •Глава 3

- •3.6. Методы и модели оценки уязвимости информации

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава 3

- •Глава четвертая

- •4.1. Постановка задачи определения требований к защите информации

- •Глава 4

- •Глава 4

- •Глава 4

- •Глава 4

- •4.2. Анализ существующих методик определения требований к защите информации

- •Глава 4

- •Глава 4

- •Глава 4

- •4.3. Методы оценки параметров защищаемой информации

- •Глава 4

- •Глава 4

- •Глава 4

- •4.4. Факторы, влияющие на требуемый уровень защиты информации

- •Глава 4

- •4.5. Определение весов вариантов потенциально возможных _ условий защиты информации

- •Глава 4

- •5.1. Определение и анализ понятий функций и задач защиты

- •5.2. Методы формирования функций защиты

- •Глава 5

- •5.3. Структура и содержание полного множества функций защиты

- •Глава 5

- •Глава 5

- •Глава 5

- •Глава 5

- •5.4. Методы формирования, структура и содержание репрезентативного множества задач защиты

- •Глава 5

- •Глава 5

- •Глава шестая средства защиты информации

- •6.1. Обоснование состава и системная классификация средств защиты информации

- •Глава 6 '_

- •Глава 6

- •6.2. Технические средства защиты

- •Глава 6

- •Съем информации с датчиков различных типов (контактных, ин фракрасных, радиотехнических и т. Д.) (число датчиков, обслуживаемых

- •Глава 6

- •Глава 6

- •Глава 6

- •6.3. Программные средства защиты

- •Глава 6

- •Глава 6

- •Глава 6

- •6.4. Организационные средства защиты

- •6.5. Криптографические средства защиты

- •Глава 6

- •Глава 6

- •Глава 6

- •Глава 6

- •Глава 6

- •Глава 6 I

- •Глава 6

- •Глава 6

- •Глава седьмая системы защиты информации

- •7.1. Определение и общеметодологические принципы построения систем защиты информации

- •Глава 7

- •7.2. Основы архитектурного построения систем защиты

- •Глава 7

- •Глава 7

- •7.3. Типизация и стандартизация систем защиты

- •Глава 7

- •Глава 7

- •Глава 7

- •7.4. Методы проектирования систем защиты

- •Глава 7

- •7.5. Управление процессами функционирования систем защиты

- •Глава 7

- •Глава 7

- •Глава 7

- •Глава 7

- •Глава 7

- •Глава 7

- •8.1. Особенности защиты информации в персональных эвм

- •Глава 8

- •8.2. Угрозы информации в персональных эвм

- •Глава 8

- •8.3. Обеспечение целостности информации в пэвм

- •Глава 8

- •8.4. Защита пэвм от несанкционированного доступа

- •Глава 8

- •3. Разграничение доступа к элементам защищаемой информации.

- •Глава 8

- •Глава 8

- •Глава 8

- •8.5. Защита информации от копирования

- •8.6. Защита пэвм от вредоносных закладок (разрушающих программных средств)

- •Глава 8

- •Глава 8

- •2. Принципиальные подходы и общая схема защиты от закладок.

- •Глава 8

- •Защита информации в сетях эвм

- •9.1. Основные положения концепции построения и использования сетей эвм

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •9.2. Цели, функции и задачи защиты информации в сетях эвм

- •Глава 9

- •Глава 9

- •9.3. Архитектура механизмов защиты информации в сетях эвм

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава 9

- •9.4. Методы цифровой подписи данных, передаваемых в сети

- •Глава 9

- •Глава 9

- •9.5. Пример системы защиты локальной вычислительной сети

- •Глава 9

- •Глава 9

- •Глава 9

- •Глава десятая

- •10.1. Перечень и общее содержание основных вопросов организации и обеспечения работ по защите информации

- •Глава 10

- •Глава 10

- •10.2. Структура и функции органов защиты информации

- •Глава 10

- •Глава 10

- •Глава 10

- •Глава 10

- •10.3. Научно-методологическое и документационное обеспечение работ по защите информации

- •Глава 10

- •Глава 10

- •10.4. Условия, способствующие повышению эффективности защиты информации

- •Глава 10

- •Глава 10

- •Глава 10

Глава 2

1. Формирование группы экспертов. В решении данной задачи суще ственно значимыми представляются два вопроса: персональный подбор экспертов и формирование представительной их группы.

При персональном подборе экспертов рекомендуется руководствоваться следующей совокупностью критериев:

компетентность - наличие знаний и опыта по решаемой пробле ме;

креативность - способность решать творческие задачи;

антиконформизм - неподверженность влиянию авторитетов;

конструктивность мышления - способность давать практически значимые решения;

5) коллективизм - способность работать в коллективе в соот ветствии с общепризнанными этическими нормами поведения;

самокритичность - способность критично относиться к собствен ной компетенции и своим суждениям;

наличие времени для работы в экспертных группах;

8) заинтересованность - наличие желания в решении рассматриваемой проблемы.

Численность группы должна быть достаточно представительной для того, чтобы на основе совокупной обработки их суждений можно было определить статистически устойчивую оценку. Считается, что группа должна иметь численность не менее 20 человек.

2. Выбор способа работы с экспертами. Наиболее эффективными способами работами с экспертами считаются интервьюирование и анке тирование. Первый способ заключается в том, что руководитель экспер тизы последовательно берет интервью (в общепринятой интерпретации этого понятия) у экспертов, второй - в том, что каждый эксперт самостоя тельно заполняет заблаговременно разработанную анкету. К досто инствам первого способа относится возможность уточнять по ходу ин тервью оценки эксперта, используя для этого подходы метода психоин теллектуальной генерации), второго - возможность экспертам не только глубоко сосредоточиться на решаемой проблеме, но и дополнительного изучения проблемы. Названные способы могут комбинироваться: напри мер, проводится предварительное интервьюирование экспертов, затем эксперты заполняют анкеты, после чего осуществляется заключительное интервьюирование в целях изучения мотивов экспертов относительно их оценок и возможного уточнения этих оценок.

Основные положения теории защиты информации

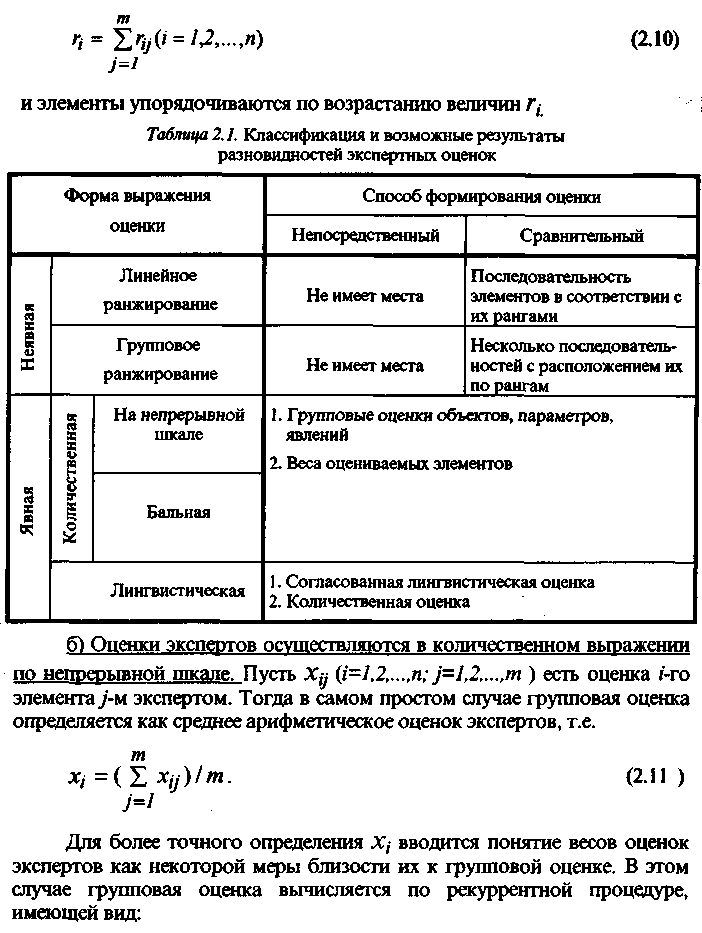

3. Выбор метода формирования экспертами оценок. Данная задача относится к наиболее важным в общей процедуре экспертных оценок. Она заключается в решении двух подзадач: выбора формы выражения оценки и выбора способа ее формирования.

Форма выражения оценки может быть неявной и явной. Неявное выражение состоит в том, что эксперт ранжирует оцениваемые элементы (объекты, явления) по степени их важности (линейное ранжирование) или делит на группы с возможным ранжированием в группах (групповое ранжирование). При явном выражении эксперты дают элементам лингвистические или количественные оценки. При этом количественная оценка может выражаться коэффициентом (весом) на непрерывной шкале (чаще всего от 0 до 1) или баллом из предложенного множества (пять, десять и т.п.).

По способу формирования оценки могут быть непосредственными (эксперт определяет значение каждого оцениваемого элемента на заданной шкале) и сравнительными, формируемыми на основе сравнения пар оцениваемых элементов и означающими ту степень предпочтения" (значимости), которая, по мнению эксперта, имеет место в условиях решаемой задачи.

4. Выбор метода обработки результатов экспертизы. В табл. 2.11 приведены примеры возможных конечных результатов для всех их разно видностей, образуемых рассмотренной выше классификационной струк- j турой. I

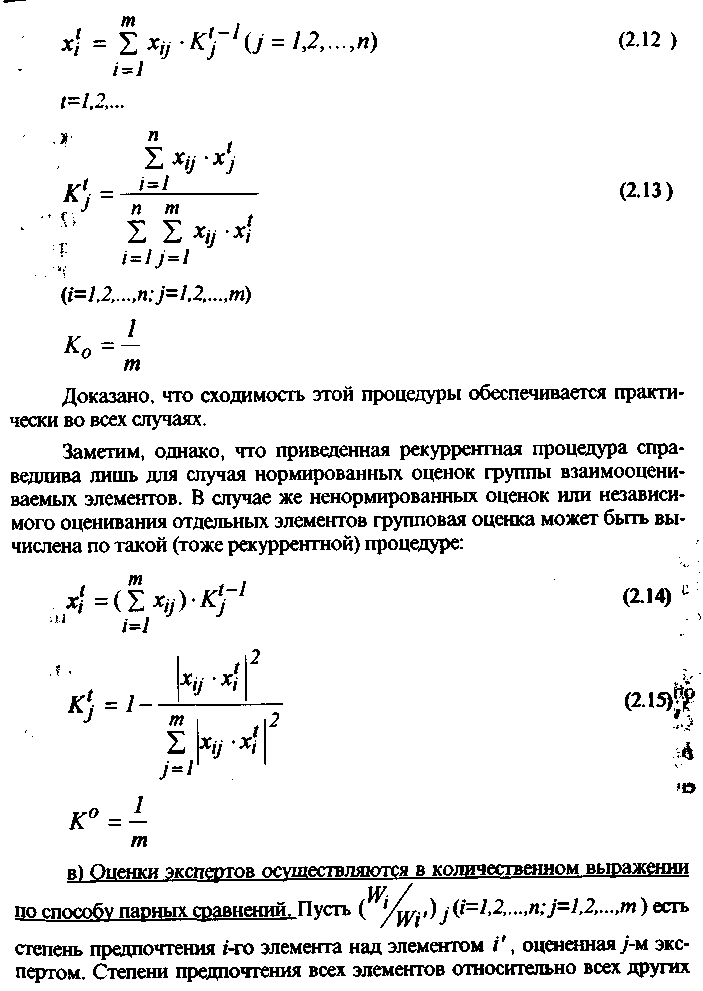

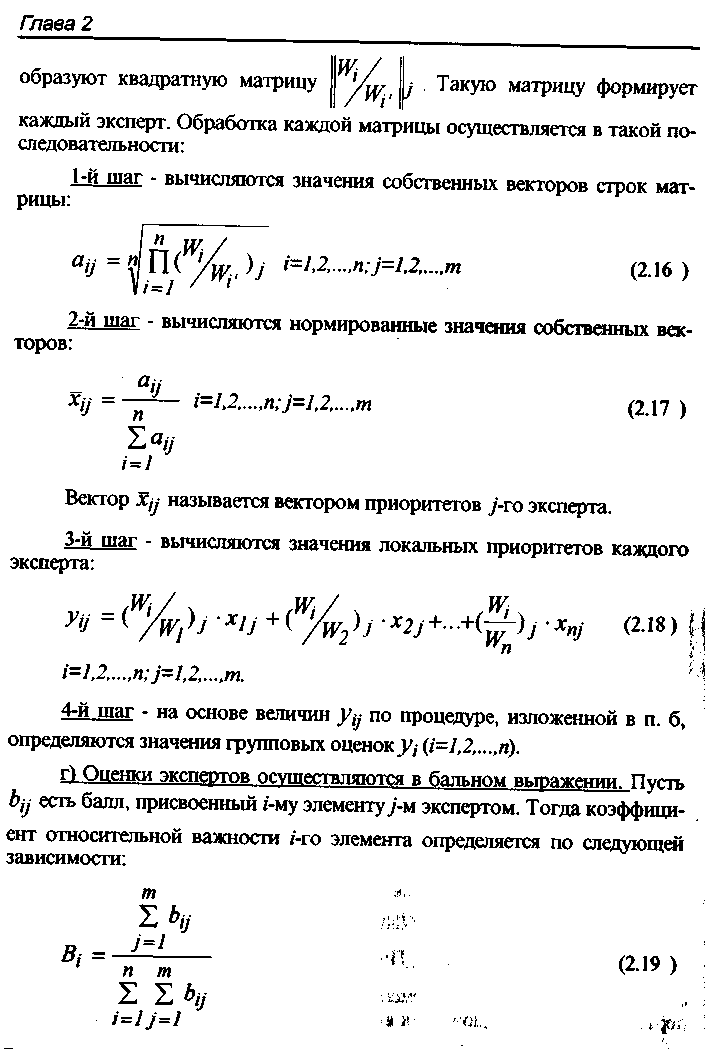

а) Оценки экспертов осуществляются в форме ранжирования. Пусть < Гу( i=l,2,...n;j=l,2,...m ) есть ранг, присвоенный i-му элементу j-м экспертом. Обработка результатов заключается в построении обобщенной ранжировки. Для этого вводится конечномерное дискретное пространство ранжировок и метрика этого пространства. Ранжировка каждого эксперта представляется точкой в данном пространстве, а обобщенная - такой точкой в нем, которая наилучшим образом согласуется с точками, являющимися ранжировками экспертов. Однако определение обобщенной ранжировки представляется чрезвычайно сложной процедурой, что существенно ограничивает возможности практической реализации. Поэтому излагать здесь эту процедуру не будем, заинтересованным рекомендуем обратиться к специальным публикациям.

Более простым является метод ранжирования по величинам сумм рангов, присвоенных каждому элементу всеми экспертами. В этих целях

для

матрицы![]() вычисляются

величины

вычисляются

величины

Нетрудно видеть, что в данном случае может быть построена рекуррентная процедура аналогично тому, как это представлено выше в п. "б".

д) Оценки экспертов осуществляются в лингвистическом выражении. Как показано в табл. 2.1, в данном случае могут быть получены две групповые оценки: лингвистические значения оцениваемых элементов и/или количественная оценка.

Лингвистические оценки могут быть получены процедурой "голосования", т.е. выбором того значения, которое дано большинством экспертов. Для элементов повышенной значимости может быть использовано правило квалифицированного большинства ("за" - не менее 75% оценок экспертов).

Количественная групповая оценка по совокупности оценок лингвистических может быть определена следующим образом. Пусть, например, каждому эксперту предлагается дать лингвистическую оценку требуемого уровня защиты информации на конкретном объекте одним из следующих значений: 1) не нужна; 2) невысокая, 3) средняя, 4) высокая, 5) очень высокая. Кроме этого каждый эксперт приводит тот диапазон на шкале 0-1, в котором, по его мнению, находится его оценка. Тогда в качестве количественной его оценки может быть принята середина указанного интервала, а затем оценки всех экспертов могут быть обработаны по методике, рассмотренной в п. "б".

Такая лингвистико-количественная экспертиза особенно целесообразна в тех случаях, когда оценке подвергается сложное многофакторное событие с высоким уровнем неопределенности.

Неформальные методы поиска оптимальных решений

Решение проблем защиты информации связано с поиском опти мальных решений, т.е. таких вариантов действий, которые при заданных* затратах ресурсов обеспечивают максимальную эффективность процес сов или достижение заданной эффективности процессов при минималь ных затратах ресурсов. .

Процедуры поиска оптимальных решений являются наиболее сложными процедурами, осуществляемыми при создании, организации и обеспечении функционирования больших систем, поэтому разработке методологии поиска оптимальных решений в различных ситуациях уделяется повышенное внимание. К настоящему времени разработан достаточно представительный арсенал методов поиска оптимальных решений в самых различных ситуациях. Синтезированное изложение всей совокупности вопросов, связанных с поиском оптимальных решений в больших