- •Раздел I. Концепция инженерно- технической защиты информации

- •Глава 1. Системный подход к инженерно- технической защите информации

- •1.1. Основные положения системного подхода к инженерно-технической защите информации

- •Ограничения

- •1.2. Цели, задачи и ресурсы системы защиты информации

- •1.3. Угрозы безопасности информации и меры по их предотвращению

- •Глава 2. Основные положения концепции инженерно-технической защиты информации

- •2.1. Принципы инженерно-технической защиты информации

- •2.2. Принципы построения системы инженерно- технической защиты информации

- •Раздел II. Теоретические основы инженерно-технической защиты информации

- •Глава 3. Характеристика защищаемой информации

- •3.1. Понятие о защищаемой информации

- •3.2. Виды защищаемой информации

- •3.3. Демаскирующие признаки объектов защиты

- •3.3.1. Классификация демаскирующих признаков объектов защиты

- •3.3.2. Видовые демаскирующие признаки

- •3.3.3. Демаскирующие признаки сигналов

- •По регулярности появления

- •3.3.4. Демаскирующие признаки веществ

- •3.4. Свойства информации как предмета защиты

- •I Ценность информации, %

- •3.5. Носители и источники информации

- •3.6. Запись и съем информации с ее носителя

- •Глава 4. Характеристика угроз безопасности информации

- •4.1. Виды угроз безопасности информации

- •4.2. Источники угроз безопасности информации

- •4.3. Опасные сигналы и их источники

- •Глава 5. Побочные электромагнитные излучения и наводки

- •5.1. Побочные преобразования акустических сигналов в электрические сигналы

- •I Якорь /

- •5.2. Паразитные связи и наводки

- •Собственное затухание Zj - 10 lg рвых1 /Рвх1

- •5.3. Низкочастотные и высокочастотные излучения технических средств

- •5.4. Электромагнитные излучения сосредоточенных источников

- •5.5. Электромагнитные излучения распределенных источников

- •Т Провод несимметричного кабеля

- •I ип1з ь Провод 1 линии

- •5.6. Утечка информации по цепям электропитания

- •5.7. Утечка информации по цепям заземления

- •Глава 6. Технические каналы утечки информации

- •6.1. Особенности утечки информации

- •6.2. Типовая структура и виды технических каналов утечки информации

- •6.3. Основные показатели технических каналов утечки информации

- •Ic. 6.3. Графическое представление ограничения частоты сигнала каналом утечки

- •6.4. Комплексное использование технических каналов утечки информации

- •6.5. Акустические каналы утечки информации

- •Помехи Помехи

- •Помехи Помехи

- •6.6. Оптические каналы утечки информации

- •Внешний источник света

- •6.7. Радиоэлектронные каналы утечки информации

- •6.7.1. Виды радиоэлектронных каналов утечки информации

- •I Помехи

- •6.7.2. Распространение опасных электрических

- •6.8. Вещественные каналы утечки информации

- •6.8.1. Общая характеристика вещественного канала утечки информации

- •6.8.2. Методы добывания информации о вещественных признаках

- •Глава 7. Методы добывания информации

- •7.1. Основные принципы разведки

- •7.2. Классификация технической разведки

- •7.3. Технология добывания информации

- •7.4. Способы доступа органов добывания к источникам информации

- •7.5. Показатели эффективности добывания информации

- •Глава 8. Методы инженерно-технической защиты информации

- •8.1. Факторы обеспечения защиты информации от угроз воздействия

- •8.2. Факторы обеспечения защиты информации от угроз утечки информации

- •Обнаружение

- •8.3. Классификация методов инженерно- технической защиты информации

- •Глава 9. Методы физической защиты информации

- •9.1. Категорирование объектов защиты

- •9.2. Характеристика методов физической защиты информации

- •Глава 10. Методы противодействия наблюдению

- •10.1. Методы противодействия наблюдению в оптическом диапазоне

- •Пространственное скрытие

- •Энергетическое скрытие

- •10.2. Методы противодействия

- •Глава 11. Методы противодействия подслушиванию

- •11.1. Структурное скрытие речевой информации в каналах связи

- •А) Исходный сигнал

- •Телефон или громкоговоритель

- •1 Цифровое шифрование

- •11.2. Энергетическое скрытие акустического сигнала

- •11.3. Обнаружение и подавление закладных устройств

- •11.3.1. Демаскирующие признаки закладных устройств

- •11.3.2. Методы обнаружения закладных подслушивающих устройств

- •Поиск закладных устройств по сигнальным признакам

- •11.3.3. Методы подавления подслушивающих закладных устройств

- •11.3.4. Способы контроля помещений на отсутствие закладных устройств

- •11.4. Методы предотвращения

- •11.5. Методы подавления опасных сигналов акустоэлектрических преобразователей

- •Глава 12. Экранирование побочных излучений и наводок

- •12.1. Экранирование электромагнитных полей

- •12.2. Экранирование электрических проводов

- •12.3. Компенсация полей

- •12.4. Предотвращение утечки информации по цепям электропитания и заземления

- •Глава 13. Методы предотвращения утечки информации по вещественному каналу

- •13.1. Методы защиты информации в отходах производства

- •13.2. Методы защиты демаскирующих веществ в отходах химического производства

- •Раздел III. Технические основы

- •Глава 14. Характеристика средств технической разведки

- •14.1. Структура системы технической разведки

- •14.2. Классификация технических средств добывания информации

- •14.3. Возможности средств технической разведки

- •Глава 15. Технические средства подслушивания

- •15.1. Акустические приемники

- •Микрофон

- •Структурный звук

- •15.2. Диктофоны

- •15.3. Закладные устройства

- •15.4. Лазерные средства подслушивания

- •15.5. Средства высокочастотного навязывания

- •Глава 16. Средства скрытного наблюдения

- •16.1. Средства наблюдения в оптическом диапазоне

- •16.1.1. Оптические системы

- •16.1.2. Визуально-оптические приборы

- •16.1.3. Фото-и киноаппараты

- •16.1.4. Средства телевизионного наблюдения

- •16.2. Средства наблюдения в инфракрасном диапазоне

- •Электропроводящий слой

- •Т Видимое

- •16.3. Средства наблюдения в радиодиапазоне

- •Радиолокационная станция Объект

- •Глава 17. Средства перехвата сигналов

- •17.1. Средства перехвата радиосигналов

- •17.1.1. Антенны

- •1,0 Основной лепесток

- •Металлическая поверхность

- •I Диэлектрический стержень Круглый волновод

- •17.1.2. Радиоприемники

- •Примечание:

- •17.1.3. Технические средства анализа сигналов

- •17.1.4. Средства определения координат источников радиосигналов

- •17.2. Средства перехвата оптических и электрических сигналов

- •Глава 18. Средства добывания информации о радиоактивных веществах

- •, Радиоактивное

- •Глава 19. Система инженерно-технической защиты информации

- •19.1. Структура системы инженерно-технической защиты информации

- •529 Включает силы и средства, предотвращающие проникновение к

- •19.2. Подсистема физической защиты источников информации

- •19.3. Подсистема инженерно-технической защиты информации от ее утечки

- •19.4. Управление силами и средствами системы инженерно-технической защиты информации

- •Руководство организации Преграждающие средства

- •Силы " и средства нейтрализации угроз

- •Телевизионные камеры

- •19.5. Классификация средств инженерно- технической защиты информации

- •Глава 20. Средства инженерной защиты

- •20.1. Ограждения территории

- •20.2. Ограждения зданий и помещений

- •20.2.1. Двери и ворота

- •20.3. Металлические шкафы, сейфы и хранилища

- •20.4. Средства систем контроля и управления доступом

- •Глава 21. Средства технической охраны объектов

- •21.1. Средства обнаружения злоумышленников и пожара

- •21.1.1. Извещатели

- •Извещатели

- •21.1.2. Средства контроля и управления средствами охраны

- •21.2. Средства телевизионной охраны

- •21.3. Средства освещения

- •21.4. Средства нейтрализации угроз

- •Глава 22. Средства противодействия наблюдению

- •22.1. Средства противодействия наблюдению в оптическом диапазоне

- •22.2. Средства противодействия

- •Глава 23. Средства противодействия

- •23.1. Средства звукоизоляции и звукопоглощения (1 акустического сигнала

- •Примечание. *) Стекло — воздушный зазор — стекло — воздушный зазор — стекло.

- •Примечание, d — толщина заполнителя, b — зазор между поглотителем и отражателем.

- •23.2. Средства предотвращения утечки информации с помощью закладных подслушивающих устройств

- •23.2.1. Классификация средств обнаружения

- •23.2.2. Аппаратура радиоконтроля

- •23.2.3. Средства контроля телефонных линий и цепей электропитания

- •23.2.4. Технические средства подавления сигналов закладных устройств

- •23.2.6. Обнаружители пустот, металлодетекторы и рентгеновские аппараты

- •23.2.7. Средства контроля помещений на отсутствие закладных устройств

- •Глава 24т Средства предотвращения утечки информации через пэмин

- •24.1. Средства подавления опасных сигналов акустоэлектрических преобразователей

- •Телефонная трубка

- •24.2. Средства экранирования электромагнитных полей

- •Раздел IV. Организационные основы инженерно-технической защиты информации

- •Глава 25. Организация инженерно-

- •25.1. Задачи и структура государственной

- •25.2. Организация инженерно-технической защиты информации на предприятиях (в организациях, учреждениях)

- •25.3. Нормативно-правовая база инженерно- технической защиты информации

- •Глава 26. Типовые меры по инженерно-

- •Организационные меры итзи

- •26.2. Контроль эффективности инженерно- технической защиты информации

- •Раздел V. Методическое обеспечение инженерно-технической защиты информации

- •Глава 27. Рекомендации по моделированию системы инженерно-технической защиты информации

- •27.1. Алгоритм проектирования

- •Показатели:

- •Разработка и выбор мер защиты

- •27.2. Моделирование объектов защиты

- •27.3. Моделирование угроз информации

- •27.3.1. Моделирование каналов несанкционированного доступа к информации

- •27.3.2. Моделирование каналов утечки информации

- •Объект наблюдения

- •Примечание. В рассматриваемых зданиях 30% площади занимают оконные проемы.

- •Контролируемая зона

- •Граница контролируемой зоны

- •27.4. Методические рекомендации по оценке значений показателей моделирования

- •2. Производные показатели:

- •Глава 28. Методические рекомендации

- •28.1. Общие рекомендации

- •28.2. Методические рекомендации по организации физической защиты источников информации

- •28.2.1. Рекомендации по повышению укрепленности инженерных конструкций

- •28.2.2.Выбор технических средств охраны

- •28.2.2.3. Выбор средств наблюдения и мест их установки

- •28.3. Рекомендации по предотвращению утечки информации

- •28.3.1. Типовые меры по защите информации от наблюдения:

- •28.3.2. Типовые меры по защите информации от подслушивания:

- •28.3.3. Типовые меры по защите информации от перехвата:

- •28.3.4. Методические рекомендации по «чистке» помещений от закладных устройств

- •28.3.5. Меры по защите информации от утечки по вещественному каналу:

- •1. Моделирование кабинета руководителя организации как объекта защиты

- •1.1. Обоснование выбора кабинета как объекта защиты

- •1.2. Характеристика информации, защищаемой в кабинете руководителя

- •1.3. План кабинета как объекта защиты

- •2. Моделирование угроз информации в кабинете руководителя

- •2.1. Моделирование угроз воздействия на источники информации

- •2. Забор

- •3. Нейтрализация угроз информации в кабинете руководителя организации

- •3.1. Меры по предотвращению проникновения злоумышленника к источникам информащ

- •3.2. Защита информации в кабинете руководителя от наблюдения

- •3.4. Предотвращение перехвата радио- и электрических сигналов

- •2. Технические средства подслушивания

- •3. Технические средства перехвата сигналов

- •Технические средства инженерно-технической защиты информации

- •1. Извещатели контактные

- •2. Извещатели акустические

- •3. Извещатели оптико-электронные

- •4. Извещатели радиоволновые

- •5. Извещатели вибрационные

- •6. Извещатели емкостные

- •7. Извещатели пожарные

- •9. Средства радиоконтроля

- •10. Анализаторы проводных коммуникаций

- •11. Устройства защиты слаботочных линий

- •Примечание. Та — телефонный аппарат.

- •12. Средства защиты речевого сигнала в телефонных линиях связи

- •13. Средства акустического и виброакустической зашумления

- •14. Средства подавления радиоэлектронных и звукозаписывающих устройств

- •15. Нелинейные локаторы

- •16. Металлодетекторы

- •17. Рентгеновские установки

- •18. Средства подавления радиоэлектронных и звукозаписывающих устройств

- •19. Средства уничтожения информации на машинных носителях

- •20. Специальные эвм в защищенном исполнении

- •21. Средства защиты цепей питания и заземления

- •22. Системы экранирования и комплексной защиты помещения

- •Инженерно-техническая защита информации

2. Моделирование угроз информации в кабинете руководителя

Информация в кабинете подвергается угрозам воздействия и утечки. Эти потенциальные угрозы существуют всегда, но возможность их резко возрастает, когда злоумышленник пытается проникнуть в организацию или вербует сотрудника, возникает очаг пожара или проявляются достаточно информативные признаки технических каналов утечки информации.

2.1. Моделирование угроз воздействия на источники информации

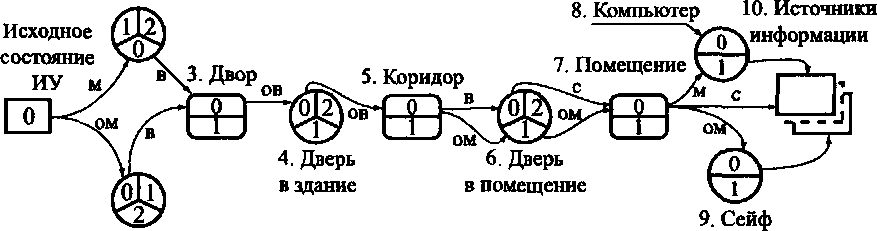

При моделировании угроз воздействия прогнозируются маршруты движения злоумышленника из нулевого состояния вне территории организации к источникам информации в кабинете руководителя, оцениваются параметры (вероятность и время реализации) отдельных участков маршрутов (дуг семантической сети). По ним оценивается ущерб и ранг угроз.

Способы проникновения злоумышленника в кабинет руководителя зависят от квалификации злоумышленника, модели объектов защиты и времени проникновения.

В данном сценарии рассматривается вариант проникновения квалифицированного злоумышленника, который имеет в организации сообщника без специальной подготовки.

Время проникновения целесообразно разделить на рабочее и нерабочее. Рабочее время характеризуется следующими условиями: пропуск людей и автотранспорта производится через контрольно-пропускной пункт (КПП) по пропускам, извещатели технических средств охраны на территории и в здании выключаются, входная дверь в административное здание, в котором размещается кабинет руководителя, открывается для свободного прохода.

В рабочее время несанкционированное проникновение в организацию возможно через КПП по фальшивым документами и через забор. Хотя второй способ проникновения в рабочее время маловероятен, полностью исключить его нельзя. В рабочее время проникнуть в кабинет может как «чужой» злоумышленник, так и сотрудник организации. Очевидно, что сотруднику сделать это проще. Проникновение возможно при открытых и закрытых дверях кабинета и приемной, но наиболее легкий вариант для злоумышленника — обе двери открыты. Такой вариант в принципе возможен, когда руководитель уходит или выходит из кабинета, а секретарь выходит из приемной, не закрыв оба кабинета. Более реален вариант — дверь кабинета закрыта, а в приемную открыта.

Во внерабочее время проникновение злоумышленника в организацию возможно через забор, а также через окно или дверь здания, примыкающего к тротуару.

Если злоумышленник имеет предварительную информацию о расположении и типах средств охраны и видеоконтроля, он может попытаться проникнуть в кабинет во внерабочее время путем скрытного преодоления в ночное время рубежей и зон безопасности или спрятавшись в конце рабочего дня в одном из незакрыва- емых помещений организации. Возможные варианты проникновения злоумышленника в кабинет представлены в виде семантической цепи, обозначения которой соответствуют обозначениям на рис. П.1.3.

1. КПП

Рис.

П.1.3.

Графическая модель проникновения

злоумышленника

к источникам информации в кабинете

руководителя в рабочее время

2. Забор

Примечание. Градации вероятностей перехода: ом — очень малая, м — малая, с — средняя, в — высокая, ов — очень высокая.

2.2. Моделирование технических каналов утечки информации

Моделирование выявленных технических каналов утечки информации предполагает определение показателей их угроз.

2.2.1. Моделирование оптических каналов утечки информации

Возможны следующие оптические каналы утечки информации из кабинета руководителя:

объект наблюдения в кабинете — окно кабинета — окно противоположного дома — оптический прибор злоумышленника;

объект наблюдения в кабинете— приоткрытая дверь— злоумышленник;

объект наблюдения в кабинете — телевизионное закладное устройство — проводной или радиоканал — телевизионный приемник злоумышленника.

Вероятность обнаружения объектов наблюдения в кабинете и их распознавания зависит от количества и информативности видовых демаскирующих признаков. Эти признаки добываются из изображения объекта наблюдения на сетчатке глаза, фотоснимке, фоточувствительной поверхности оптического приемника. Количество признаков зависит от:

разрешающей способностью оптического приемника;

масштаба изображения относительно реального объекта.

Минимальные размеры элемента изображения объекта наблюдения на светочувствительном элементе, наблюдаемого в виде точки, определяются как Ah ~ D / Rf, где D — дальность от светопри- емника до объекта наблюдения, f— фокусное расстояние объектива оптического приемника.

881

57 Зак. 174

Такие минимальные размеры могут иметь буквы и цифры на плакатах, иллюстрирующих выступления докладчиков на ответственных совещаниях. При полученных значениях разрешения могут быть также распознаны лица людей и внешний вид достаточно крупной продукции. Однако прочитать текст на документах формата А4, рассмотреть изображение на экране компьютера и телевизора, прочитать произносимые слова по губам нельзя. Следовательно, риск рассмотренного оптического канала утечки информации, содержащейся в изображении плакатов, людей и крупногабаритной продукции велик, а утечки информации в изображениях документов размера А4 и продукции малого размера очень мал.

Другой оптический канал утечки информации может возникнуть при приоткрытой двери кабинета или при заглядывании в кабинет посторонних лиц. В этом случае могут быть прочитаны тексты не только на плакатах, но и на столах и на экранах светопроек- тора и телевизора. Но при наличии бдительного секретаря в приемной возможность такого наблюдения очень мала.

Наконец, возможность реализации угрозы наблюдения с помощью видео закладного устройства также мала, так как установка телевизионной камеры в кабинете — серьезная разведывательная операция. Однако пренебрегать такой возможностью нельзя.

На основании этих результатов риск утечки информации при наблюдении можно оценить следующим образом:

семантической документальной информации, отображаемой на плакатах — очень высокий, остальной документальной информации — очень малый;

о видовых признаках людей — средний;

о видовых признаках продукции — малый;

о видовых признаках веществ и материалов — очень малый.

2.2.2. Моделирование акустических каналов утечки

информации v

Утечка речевой информации возможна по следующим пр < тым (без ретранслятора) акустическим техническим каналам:

источник речевого сигнала — стена в соседнее помещение — акустический приемник злоумышленника;

источник речевого сигнала— приоткрытая дверь в приемную — акустический приемник;

источник акустического сигнала— закладное устройство — радиоканал — радиоприемник злоумышленника;

источник акустического сигнала— стекло окна— модулированный лазерный луч — фотоприемник лазерной системы подслушивания;

источник акустического сигнала— воздухопровод— акустический приемник;

источник акустического сигнала — случайный акустоэлектри- ческий преобразователь в техническом средстве— побочное излучение технического средства — радиоприемник;

источник акустического сигнала — случайный акустоэлектри- ческий преобразователь в техническом средстве — проводные кабели, выходящие за пределы контролируемой зоны;

источник акустического сигнала — воздушная среда помещения — диктофон у злоумышленника.

Для оценки угроз речевой информации необходимо оценить уровень акустического сигнала в возможных местах размещения акустического приемника злоумышленника. Такими местами являются:

приемная;

коридор

смежные с кабинетом помещения;

помещения с трубами отопления, проходящими через кабинет;

помещения, акустически связанные с кабинетом через воздуховоды вентиляции.

ьт

883

В качестве критерия защищенности речевой информации используется отношение сигнал/шум, при котором качество подслушиваемой речевой информации ниже допустимого уровня. В соответствии с существующими нормами понимание речи невозможно, если отношение помеха/сигнал равно 6-8, а акустический сигнал не воспринимается человеком как речевой, если отношение помеха/сигнал превышает 8-10. Следовательно, для гарантированной защищенности речевой информации отношение сигнал/шум должно быть не более 0,1 или (-10) дБ. Оценка угрозы акустического канала утечки информации при подслушивании человеком производится по формуле: Ln = Ьи - Qor - Ьш . При применении технического акустического приемника эта величина увеличивается на 6 дБ.

Значения входящих в формулу слагаемых указаны в справочниках по акустике, отдельные в табл. П.1.3.

Таблица П.1.3

Характеристика речи |

Громкость, дБ |

Основной элемент среды распространения |

Величина звукоизоляции, дБ |

Место нахождение акустического приемника |

Уровень шума, дБ |

Спокойный разговор |

50-60 |

Стена и дверь в приемную |

27 |

Приемная |

-30 |

Громкая речь |

60-70 |

Стена в коридор |

51 |

Коридор |

35-40 |

Шумное совещание |

70-80 |

Стена в смежную комнату |

40 |

Соседнее помещение |

20-25 |

|

|

Межэтажное перекрытие |

50 |

Помещения на верхнем и нижнем этажах |

25-30 |

|

|

Вентиляционный короб |

0,2 дБ/м 3-7дБ на изгиб |

В вентиляционной отверстии другого помещения |

30 |

|

|

Трубы отопления |

25-35 |

На трубе отопления |

30 |

Уровни громкости речевой информации в возможных местах размещения акустического приемника злоумышленника при громкости источника 70 дБ указаны в табл. П. 1.4.

Таблица П. 1.4

№ п/п |

Место размещения акустического приемника злоумышленника |

Уровень громкости |

Риск подслушивания |

1 |

Приемная |

5-10 |

Очень высокий |

2 |

Коридор |

—15—С—20) |

Отсутствует |

3 |

Соседнее помещение |

~(-5) |

Низкий |

4 |

Верхнее (нижнее) помещение |

(—10) |

Отсутствует |

5 |

Вентиляционный короб |

0-5 |

Средний |

6 |

Трубы отопления |

0-5 , |

Средний |

Как следует из данных табл. П. 1.4 наибольшую угрозу создает канал утечки, приемник которого расположен в приемной и в коробе вентиляции. Каналом утечки, приемник которого расположен в коридоре, можно пренебречь.

2.2.3. Моделирование радиоэлектронных каналов утечки информации

Радиоэлектронные каналы утечки информации из кабинета руководителя кабинета представляют собой простые каналы и части составных акусто-радиоэлектронных каналов утечки информации. Простые каналы образованы побочными электромагнитными излучениями и наводками радиосредств и электрических приборов, размещенных в кабинете, в том числе:

компьютера при обработке на нем закрытой информации;

видеодвойки (в случае просмотра видеокассет с закрытой информацией).

Кроме того, опасные сигналы случайных акустоэлектрических преобразователей в радиосредствах и электрических приборах могут добавить к простым оптическим и акустическим каналам радиоэлектронные каналы утечки информации и создать составные акусто-радиоэлектронные и оптико-радиоэлектронные каналы утечки. Источниками радиоэлектронных каналов утечки в составе акусто-радиоэлектронных составных являются:

коммутационное оборудование и кабели внутренней АТС;

электрические приборы в кабинете (вторичные часы единого времени, вентилятор, громкоговоритель оперативного оповещения);

передатчики акустических и телевизионных закладных устройств.

Если в кабинете установлено телевизионное закладное устройство, например, в типовых папках (скоросшивателях) с отверстием в торце, то составной оптико-электронный канал утечки информации содержит радиоэлектронный канал утечки с элементами: телевизионная камера — телевизионный приемник — видеомагнитофон или злоумышленник наблюдатель.

Побочные НЧ и ВЧ излучения ОТСС имеют очень широкий диапазон частот — доли Гц-тысячи МГц (длины волн — сотни метров—десятки сантиметров). Помещение кабинета, учитывая его размеры, представляет собой ближнюю, переходную и дальнюю зону побочного излучения ОТСС. На частотах до 30 МГц помещение образуют ближнюю зону. В зависимости от вида излучателя в ближней зоне может преобладать электрическое или магнитное поля.

Информация в помещении находится в безопасности, если уровни ее носителей в виде электрических сигналов и напряженности поля не превышают нормативы. Следовательно, для предотвращения подслушивания путем перехвата опасных сигналов необходимо определить эти уровни на границе контролируемой зоны (периметра кабинета) и в случае недопустимо больших значений определить рациональные меры их по уменьшению.

Уменьшение затухания электромагнитной волны в железобетонных стенах с повышением ее частоты вызвано снижением экранирующего эффекта металлической арматуры железобетона. На частоте 1 ГГц длина волны равна 30 см, соизмеримая с размерами ячейками арматуры.

При ослаблении электромагнитной волны стенами здания на 20 дБ дальность ее распространения уменьшается на 1 порядок. Для рассмотренного примера она составит единицы сотен и десятки метров. Учитывая, что окна кабинета выходят на улицу, риск перехвата радиоизлучений ПЭВМ из кабинета руководителя организации можно оценить значением «средний», а электрических сигналов акустоэлектрических преобразователей — «низкий».

Таким образом, наибольший ущерб информации, содержащейся в кабинете руководителя, могут нанести следующие угрозы:

наблюдение из окна противоположного дома текста и изображений на плакатах экранах, укрепленных на стенах кабинета;

подслушивание разговора в кабинете через приоткрытую дверь в приемную руководителя;

подслушивание громкого разговора через стену, разделяющую кабинет и коридор;

наблюдение через окно противоположного дома за участниками совещания;

наблюдение через приоткрытую дверь за участниками совещания;

перехват побочных электромагнитных излучений радиоэлектронных средств и электрических приборов, размещенных и работающих в кабинете во время разговора;

перехват опасных сигналов, содержащих речевую информацию, распространяющихся по проводам телефонных линий связи, трансляции, часов единого времени, электропитания и заземления;

подслушивание с помощью стетоскопа речевой информации акустических сигналов, распространяющихся по трубам отопления;

подслушивание речевой информации акустических сигналов, распространяющихся по воздухопроводам;

подслушивание с помощью акустических закладных устройств, установленных в кабинете;

скрытое наблюдение с помощью предварительно установленных телевизионных камер;

скрытное проникновение к источникам информации, хранящихся в ящиках стола, в компьютере, в сейфе.