- •Раздел I. Концепция инженерно- технической защиты информации

- •Глава 1. Системный подход к инженерно- технической защите информации

- •1.1. Основные положения системного подхода к инженерно-технической защите информации

- •Ограничения

- •1.2. Цели, задачи и ресурсы системы защиты информации

- •1.3. Угрозы безопасности информации и меры по их предотвращению

- •Глава 2. Основные положения концепции инженерно-технической защиты информации

- •2.1. Принципы инженерно-технической защиты информации

- •2.2. Принципы построения системы инженерно- технической защиты информации

- •Раздел II. Теоретические основы инженерно-технической защиты информации

- •Глава 3. Характеристика защищаемой информации

- •3.1. Понятие о защищаемой информации

- •3.2. Виды защищаемой информации

- •3.3. Демаскирующие признаки объектов защиты

- •3.3.1. Классификация демаскирующих признаков объектов защиты

- •3.3.2. Видовые демаскирующие признаки

- •3.3.3. Демаскирующие признаки сигналов

- •По регулярности появления

- •3.3.4. Демаскирующие признаки веществ

- •3.4. Свойства информации как предмета защиты

- •I Ценность информации, %

- •3.5. Носители и источники информации

- •3.6. Запись и съем информации с ее носителя

- •Глава 4. Характеристика угроз безопасности информации

- •4.1. Виды угроз безопасности информации

- •4.2. Источники угроз безопасности информации

- •4.3. Опасные сигналы и их источники

- •Глава 5. Побочные электромагнитные излучения и наводки

- •5.1. Побочные преобразования акустических сигналов в электрические сигналы

- •I Якорь /

- •5.2. Паразитные связи и наводки

- •Собственное затухание Zj - 10 lg рвых1 /Рвх1

- •5.3. Низкочастотные и высокочастотные излучения технических средств

- •5.4. Электромагнитные излучения сосредоточенных источников

- •5.5. Электромагнитные излучения распределенных источников

- •Т Провод несимметричного кабеля

- •I ип1з ь Провод 1 линии

- •5.6. Утечка информации по цепям электропитания

- •5.7. Утечка информации по цепям заземления

- •Глава 6. Технические каналы утечки информации

- •6.1. Особенности утечки информации

- •6.2. Типовая структура и виды технических каналов утечки информации

- •6.3. Основные показатели технических каналов утечки информации

- •Ic. 6.3. Графическое представление ограничения частоты сигнала каналом утечки

- •6.4. Комплексное использование технических каналов утечки информации

- •6.5. Акустические каналы утечки информации

- •Помехи Помехи

- •Помехи Помехи

- •6.6. Оптические каналы утечки информации

- •Внешний источник света

- •6.7. Радиоэлектронные каналы утечки информации

- •6.7.1. Виды радиоэлектронных каналов утечки информации

- •I Помехи

- •6.7.2. Распространение опасных электрических

- •6.8. Вещественные каналы утечки информации

- •6.8.1. Общая характеристика вещественного канала утечки информации

- •6.8.2. Методы добывания информации о вещественных признаках

- •Глава 7. Методы добывания информации

- •7.1. Основные принципы разведки

- •7.2. Классификация технической разведки

- •7.3. Технология добывания информации

- •7.4. Способы доступа органов добывания к источникам информации

- •7.5. Показатели эффективности добывания информации

- •Глава 8. Методы инженерно-технической защиты информации

- •8.1. Факторы обеспечения защиты информации от угроз воздействия

- •8.2. Факторы обеспечения защиты информации от угроз утечки информации

- •Обнаружение

- •8.3. Классификация методов инженерно- технической защиты информации

- •Глава 9. Методы физической защиты информации

- •9.1. Категорирование объектов защиты

- •9.2. Характеристика методов физической защиты информации

- •Глава 10. Методы противодействия наблюдению

- •10.1. Методы противодействия наблюдению в оптическом диапазоне

- •Пространственное скрытие

- •Энергетическое скрытие

- •10.2. Методы противодействия

- •Глава 11. Методы противодействия подслушиванию

- •11.1. Структурное скрытие речевой информации в каналах связи

- •А) Исходный сигнал

- •Телефон или громкоговоритель

- •1 Цифровое шифрование

- •11.2. Энергетическое скрытие акустического сигнала

- •11.3. Обнаружение и подавление закладных устройств

- •11.3.1. Демаскирующие признаки закладных устройств

- •11.3.2. Методы обнаружения закладных подслушивающих устройств

- •Поиск закладных устройств по сигнальным признакам

- •11.3.3. Методы подавления подслушивающих закладных устройств

- •11.3.4. Способы контроля помещений на отсутствие закладных устройств

- •11.4. Методы предотвращения

- •11.5. Методы подавления опасных сигналов акустоэлектрических преобразователей

- •Глава 12. Экранирование побочных излучений и наводок

- •12.1. Экранирование электромагнитных полей

- •12.2. Экранирование электрических проводов

- •12.3. Компенсация полей

- •12.4. Предотвращение утечки информации по цепям электропитания и заземления

- •Глава 13. Методы предотвращения утечки информации по вещественному каналу

- •13.1. Методы защиты информации в отходах производства

- •13.2. Методы защиты демаскирующих веществ в отходах химического производства

- •Раздел III. Технические основы

- •Глава 14. Характеристика средств технической разведки

- •14.1. Структура системы технической разведки

- •14.2. Классификация технических средств добывания информации

- •14.3. Возможности средств технической разведки

- •Глава 15. Технические средства подслушивания

- •15.1. Акустические приемники

- •Микрофон

- •Структурный звук

- •15.2. Диктофоны

- •15.3. Закладные устройства

- •15.4. Лазерные средства подслушивания

- •15.5. Средства высокочастотного навязывания

- •Глава 16. Средства скрытного наблюдения

- •16.1. Средства наблюдения в оптическом диапазоне

- •16.1.1. Оптические системы

- •16.1.2. Визуально-оптические приборы

- •16.1.3. Фото-и киноаппараты

- •16.1.4. Средства телевизионного наблюдения

- •16.2. Средства наблюдения в инфракрасном диапазоне

- •Электропроводящий слой

- •Т Видимое

- •16.3. Средства наблюдения в радиодиапазоне

- •Радиолокационная станция Объект

- •Глава 17. Средства перехвата сигналов

- •17.1. Средства перехвата радиосигналов

- •17.1.1. Антенны

- •1,0 Основной лепесток

- •Металлическая поверхность

- •I Диэлектрический стержень Круглый волновод

- •17.1.2. Радиоприемники

- •Примечание:

- •17.1.3. Технические средства анализа сигналов

- •17.1.4. Средства определения координат источников радиосигналов

- •17.2. Средства перехвата оптических и электрических сигналов

- •Глава 18. Средства добывания информации о радиоактивных веществах

- •, Радиоактивное

- •Глава 19. Система инженерно-технической защиты информации

- •19.1. Структура системы инженерно-технической защиты информации

- •529 Включает силы и средства, предотвращающие проникновение к

- •19.2. Подсистема физической защиты источников информации

- •19.3. Подсистема инженерно-технической защиты информации от ее утечки

- •19.4. Управление силами и средствами системы инженерно-технической защиты информации

- •Руководство организации Преграждающие средства

- •Силы " и средства нейтрализации угроз

- •Телевизионные камеры

- •19.5. Классификация средств инженерно- технической защиты информации

- •Глава 20. Средства инженерной защиты

- •20.1. Ограждения территории

- •20.2. Ограждения зданий и помещений

- •20.2.1. Двери и ворота

- •20.3. Металлические шкафы, сейфы и хранилища

- •20.4. Средства систем контроля и управления доступом

- •Глава 21. Средства технической охраны объектов

- •21.1. Средства обнаружения злоумышленников и пожара

- •21.1.1. Извещатели

- •Извещатели

- •21.1.2. Средства контроля и управления средствами охраны

- •21.2. Средства телевизионной охраны

- •21.3. Средства освещения

- •21.4. Средства нейтрализации угроз

- •Глава 22. Средства противодействия наблюдению

- •22.1. Средства противодействия наблюдению в оптическом диапазоне

- •22.2. Средства противодействия

- •Глава 23. Средства противодействия

- •23.1. Средства звукоизоляции и звукопоглощения (1 акустического сигнала

- •Примечание. *) Стекло — воздушный зазор — стекло — воздушный зазор — стекло.

- •Примечание, d — толщина заполнителя, b — зазор между поглотителем и отражателем.

- •23.2. Средства предотвращения утечки информации с помощью закладных подслушивающих устройств

- •23.2.1. Классификация средств обнаружения

- •23.2.2. Аппаратура радиоконтроля

- •23.2.3. Средства контроля телефонных линий и цепей электропитания

- •23.2.4. Технические средства подавления сигналов закладных устройств

- •23.2.6. Обнаружители пустот, металлодетекторы и рентгеновские аппараты

- •23.2.7. Средства контроля помещений на отсутствие закладных устройств

- •Глава 24т Средства предотвращения утечки информации через пэмин

- •24.1. Средства подавления опасных сигналов акустоэлектрических преобразователей

- •Телефонная трубка

- •24.2. Средства экранирования электромагнитных полей

- •Раздел IV. Организационные основы инженерно-технической защиты информации

- •Глава 25. Организация инженерно-

- •25.1. Задачи и структура государственной

- •25.2. Организация инженерно-технической защиты информации на предприятиях (в организациях, учреждениях)

- •25.3. Нормативно-правовая база инженерно- технической защиты информации

- •Глава 26. Типовые меры по инженерно-

- •Организационные меры итзи

- •26.2. Контроль эффективности инженерно- технической защиты информации

- •Раздел V. Методическое обеспечение инженерно-технической защиты информации

- •Глава 27. Рекомендации по моделированию системы инженерно-технической защиты информации

- •27.1. Алгоритм проектирования

- •Показатели:

- •Разработка и выбор мер защиты

- •27.2. Моделирование объектов защиты

- •27.3. Моделирование угроз информации

- •27.3.1. Моделирование каналов несанкционированного доступа к информации

- •27.3.2. Моделирование каналов утечки информации

- •Объект наблюдения

- •Примечание. В рассматриваемых зданиях 30% площади занимают оконные проемы.

- •Контролируемая зона

- •Граница контролируемой зоны

- •27.4. Методические рекомендации по оценке значений показателей моделирования

- •2. Производные показатели:

- •Глава 28. Методические рекомендации

- •28.1. Общие рекомендации

- •28.2. Методические рекомендации по организации физической защиты источников информации

- •28.2.1. Рекомендации по повышению укрепленности инженерных конструкций

- •28.2.2.Выбор технических средств охраны

- •28.2.2.3. Выбор средств наблюдения и мест их установки

- •28.3. Рекомендации по предотвращению утечки информации

- •28.3.1. Типовые меры по защите информации от наблюдения:

- •28.3.2. Типовые меры по защите информации от подслушивания:

- •28.3.3. Типовые меры по защите информации от перехвата:

- •28.3.4. Методические рекомендации по «чистке» помещений от закладных устройств

- •28.3.5. Меры по защите информации от утечки по вещественному каналу:

- •1. Моделирование кабинета руководителя организации как объекта защиты

- •1.1. Обоснование выбора кабинета как объекта защиты

- •1.2. Характеристика информации, защищаемой в кабинете руководителя

- •1.3. План кабинета как объекта защиты

- •2. Моделирование угроз информации в кабинете руководителя

- •2.1. Моделирование угроз воздействия на источники информации

- •2. Забор

- •3. Нейтрализация угроз информации в кабинете руководителя организации

- •3.1. Меры по предотвращению проникновения злоумышленника к источникам информащ

- •3.2. Защита информации в кабинете руководителя от наблюдения

- •3.4. Предотвращение перехвата радио- и электрических сигналов

- •2. Технические средства подслушивания

- •3. Технические средства перехвата сигналов

- •Технические средства инженерно-технической защиты информации

- •1. Извещатели контактные

- •2. Извещатели акустические

- •3. Извещатели оптико-электронные

- •4. Извещатели радиоволновые

- •5. Извещатели вибрационные

- •6. Извещатели емкостные

- •7. Извещатели пожарные

- •9. Средства радиоконтроля

- •10. Анализаторы проводных коммуникаций

- •11. Устройства защиты слаботочных линий

- •Примечание. Та — телефонный аппарат.

- •12. Средства защиты речевого сигнала в телефонных линиях связи

- •13. Средства акустического и виброакустической зашумления

- •14. Средства подавления радиоэлектронных и звукозаписывающих устройств

- •15. Нелинейные локаторы

- •16. Металлодетекторы

- •17. Рентгеновские установки

- •18. Средства подавления радиоэлектронных и звукозаписывающих устройств

- •19. Средства уничтожения информации на машинных носителях

- •20. Специальные эвм в защищенном исполнении

- •21. Средства защиты цепей питания и заземления

- •22. Системы экранирования и комплексной защиты помещения

- •Инженерно-техническая защита информации

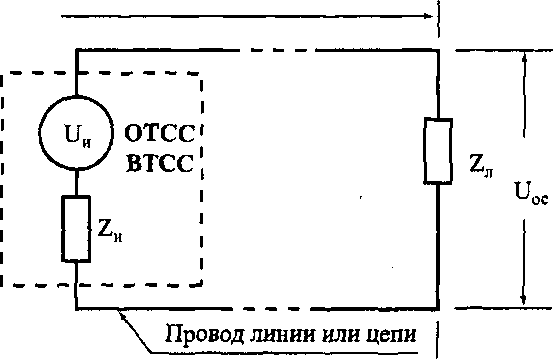

Рис.

27.8.

Эквивалентная схема проводной линииГраница контролируемой зоны

Напряжение опасного сигнала Uoc в линии (проводных цепях)

Ц, 2Л

на границе контролируемой зоны равно величине Uoc = z + Z ' где Zh и Zn — комплексные сопротивления источника опасных сигналов и линии соответственно.

Безопасность речевой информации обеспечивается от утечки по проводным линиям при выполнении условия Uoc < U(, где UM — нормативное значение опасного сигнала.

Если источником опасных сигналов во ВТСС являются поля ОТСС напряженностью Е, то UH = Е • Ьд, где Ьд — действующая высота случайной антенны технического средства. Действующая высота Ьд ВТСС, расположенного в помещении, измеряется как расстояние от середины высоты ВТСС до середины перекрытия пола. Воздействие электрического поля на ОТСС на ВТСС осуществляется через паразитную емкостную связь с Z ~ 1 / соСи. Если принять Uc = U то собственную емкость ВТСС измеряют методом замещения. С этой целью ВТСС замещают моделью (шаром или диском) с известной емкостью С и измеряют индуцируемое в ней напряжение U3. Емкость ВТСС оценивается по формуле: Си = Сэ • U, / U3, где UH — напряжение, индуцируемое во ВТСС.

27.3.2.4. Методические рекомендации по оценке угроз вещественных каналов утечки информации

Уровень угрозы вещественного канала зависит от вида информации и ее носителя. Так как отходы производства, содержащие защищаемую информацию, создаются сотрудниками организации (предприятия), то на цену этой информации косвенно влияет должностной (научный) статус сотрудника — автора отходов. Цена информации в черновике диктуемого руководителем документа в общем случае выше, чем черновик рядового исполнителя. Так как основные меры защиты информации от утечки по вещественному каналу относятся к организационным, то значения показателей этого канала зависят от пунктуальности выполнения мер защиты. Нарушения режима работы организации или технологии производства новой продукции, содержащей защищаемую информацию, увеличивают риск утечки информации по этому каналу.

Определить в общем случае количественные значения риска утечки на основе инструментальных измерений в вещественном канале невозможно. Однако можно качественно оценить потенциальную угрозу в результате анализа реальности возможных нарушений режима и технологии. В качестве таких нарушений, например, могут рассматриваться факты, отмеченные в актах предыдущих проверок уровня безопасности информации. Кроме того, в любой системе существуют слабые места, уровень защиты которых трудно поддается контролю. Например, требования о необходимости записи по вопросам закрытой информации только в учтенных тетрадях или на учтенных листах сотрудниками организации далеко не всегда выполняются неукоснительно, а обеспечить непрерывный контроль за всеми сотрудниками невозможно. Поэтому существует, хотя и малый, риск утечки информации за счет нарушений этих требований.

27.4. Методические рекомендации по оценке значений показателей моделирования

Одной из наиболее трудных задач, возникающих в процессе моделирования, является определение значений показателей: цены информации, уровня угрозы и вероятности ее реализации, затрат на предотвращение угроз. Такая проблема возникает при решении любых слабоформализуемых задач. Поэтому ей уделяется постоянное внимание, хотя до ее решения еще далеко. Отсутствие однозначной зависимости результата решения слабоформализуемой задачи от исходных данных, их неопределенность и недостоверность существенно затрудняют использование традиционного математического аппарата. Более того, часто этого не следует делать, так как при недостоверных исходных данных можно получить результат, далекий от реального.

Так как люди в повседневной жизни решают слабоформализу- емые задачи чаще, чем точные, то в процессе эволюции создан механизм их решения с приемлемой для выживания homo sapies точностью. Алгоритм их решения на бессознательном уровне пока не известен, но получены полезные эвристические рекомендации.

Так как решение слабоформализуемых задач производит человек, в дальнейшем — лицо, принимающее решение (ЛПР), то используемые методы объективно должны основываться на способностях и возможностях ЛПР по решению таких задач. Они учитывают следующие эмпирические положения:

точность решения ЛПР слабоформализуемых задач обратно пропорциональна их сложности, причем ЛПР может в среднем оперировать одновременно с 5-9 понятиями;

объективность оценок ЛПР показателей процедур решения слабоформализуемых задач в условиях недостаточной и недостоверной информации выше при использования им качественных шкал, чем количественных;

при ограниченности ресурса его целесообразно использовать, прежде всего, для предотвращения угроз с максимальным ущербом;

эффективность использования ресурса выше при его комплексном применении, когда одни и те же меры предотвращают несколько угроз.

Из этих достаточно общих положений следует, что для повышения точности и объективности ЛПР выбора, целесообразно:

детализировать алгоритм решения слабоформализуемой задачи, разбивая его на этапы и процедуры, при определении показателя которых возникает меньше ошибок;

при оценке показателей отдельных этапов и процедур использовать качественные шкалы с числом градаций (значений) в пределах 5-9;

проранжировать угрозы безопасности информации по потенциальному ущербу и расходование ресурса на предотвращение уг-

роз производить последовательно, начиная с мер предотвращения угрозы с максимальным ущербом; • при разработке мер защиты учитывать влияние предыдущих мер на снижение ущерба рассматриваемой угрозы.

Действительно, если человек не знает точного количественного значения какого-либо показателя, он заменяет его качественной мерой: высокий человек, большая цена, длинный путь, малая вероятность и др. При этом его качественные оценки могут весьма точными и однозначными.

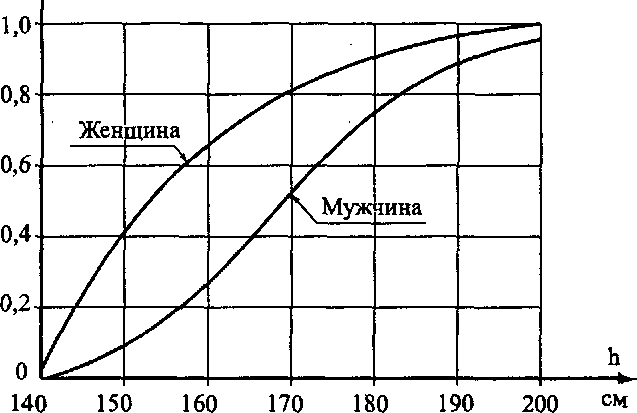

В настоящее время предпринимаются многочисленные попытки использовать для обработки нечетко определенной информации аппарат нечетких множеств Заде [5]. Суть подхода Заде состоит в замене качественных понятий, например, таких как «цена информации, «угроза безопасности информации» и др., названных лингвистическими переменными, на количественные аналоги и последующей обработке числовой информации с помощью предложенного Заде математического аппарата. С этой целью вводятся функции принадлежности или совместимости количественных значений лингвистической переменной. На рис. 27.9 в графической форме представлены функции принадлежности ps(h) лингвистических переменных «высокая женщина» и «высокий мужчина».

Рис.

27.9.

Графическое представление функции

принадлежности

На этом рисунке по оси абсцисс указаны значения роста человека в см, а по оси ординат— числа в интервале [0-1], соответствующие степени принадлежности значения роста женщины или мужчины лингвистической переменной «высокий(ая)».

Функции принадлежности могут быть определены в графической или табличной форме, а также в виде алгебраической суммы значений pB(h). Например, функция принадлежности лингвистической переменной «высокий мужчина», графическое представление которой приведено на рис. 27.9, имеет вид:

Li = 0 /140 + 0,1 /150 + 0,3 /160 + 0,53 /170 + 0,75 /190 + 0,95 / 200.

Каждое слагаемое этой функции соответствует значению функции принадлежности для определенного значения роста человека.

Предложенный в теории нечетких множеств математический аппарат в виде операций сложения, объединения, умножения позволяет производить обработку цифрового массива функций принадлежности. Несмотря на привлекательность аппарата нечетких множеств при его применении возникают проблемы, прежде всего, психологического плана, которые сдерживают его внедрение. Суть этих проблем состоит в том, что в ходе обработки функций принадлежности получаются результаты в виде числовых матриц, трудно поддающиеся осмысленному обратному преобразованию в значения лингвистических переменных.

Для оценки показателей предлагается аппарат, который лучше согласуется с логикой человека, оперирующий качественными понятиями. Он основывается как на понятиях аппарата нечетких множеств, так и психологических основах обработки информации человеком. Принципы его иллюстрируются рис. 27.10.

Суть предложений состоит в следующем.

1. Человек принимает решения путем сравнительного анализа небольшого количества альтернативных вариантов, в среднем около 7. Альтернативы оцениваются качественными значениями порядковой или ранговой шкалы, или в терминологии Заде — термами лингвистической переменной. Учитывая способность человека одновременно оперировать в среднем 5-9 словами и числами, количество градаций лингвистической шкалы следует выбирать такого же порядка.

Качественная порядковая шкала

ООМ МОМ ОМ М С Б ОБ БОБ ООБ Качественные

Количественная шкала -*4-н—I—N—I—I—I—^

I

значения

Функция

принадлежности

I I

значения

I

Степень п I базового

О

3

4

качественного значения X

2

Рис. 27.10. Шкалы для оценки показателей в области информационной безопасности

Обозначения: ООМ — очень, очень малый(ая); МОМ — менее чем очень малый; ОМ — очень малый; М — малый; С — средний; Б — большой; ОБ — очень большой; БОБ — более чем очень большой; ООБ — очень, очень большой.

Значения лингвистических переменных «цена информации», «риск угрозы», «ущерб от реализации угрозы»: очень очень большая, очень большая, большая, средняя, малая, очень малая, очень очень малая лингвистических переменных образуют качественную шкалу с 7 градациями. Для других лингвистических переменных градации шкалы будут характеризоваться другими понятиями. Но общими для них являются базовые значения «болыиой(ая)», «малый(ая)» и модификаторы «очень».

Над качественной шкалой располагается количественная шкала, значения которой соответствуют значениям показателя качественной шкалы. Значения «большой» или «малый» идентичны этим значения в первой степени, т. е. большой = большой1, а малый = малый1.

Учитывая способность человека к дихотомии (разбиению линейного размера пополам), точка отсчета (условный нуль) соответствует значению «средний (средняя)» лингвистической переменной качественной шкалы или 0 количественной шкалы. Значение «средний» можно интерпретировать как «не большой и не малый», «не высокий и не низкий». Примем, что средний соответствует большому или малому в нулевой степени, т. е. средний = большой0 = малый0.

Справа от нуля располагается подмножество больших значений лингвистических переменных с базовым значением «большой» («высокий»). Другие большие значения образуются с помощью модификаторов «очень»: очень большой, очень, очень большой (чрезмерно большой) и т. д. Психологически модификатор «очень» соответствует концентрации значения лингвистической переменной путем возведения ее в степень 2. Следовательно, очень большой = большой2; очень, очень большой = (очень большой)2 = большой4.

Слева от нуля находится область подмножества малых значений лингвистической переменной или отрицательных чисел количественной шкалы. Значения лингвистической переменной, меньшие «среднего», соответствуют «малый», «очень малый» и т. д. или «низкий», «очень низкий» и т. д. Учитывая, что психологически произведение «большой» на «малый» воспринимается как «средний», то малый = средний / большой» = болшой0 / большой1 = большой4, очень малый = большой 2 и т. д.

Следовательно, все значения лингвистической переменной можно выразить через одно базовое значение «большой», «малый», «высокий», «низкий» в соответствующей степени.

С учетом введенных обозначений любая лингвистическая переменная может быть записана в виде алгебраического выражения: ух", где у — наименование лингвистической переменной (цена, вероятность, риск, ущерб и др.), х— базовое значение лингвистической переменной, п— положительные или отрицательные натуральные числа. Например, показатель «очень большая цена информации» = х2у, где х — большая, у — цена информации.

Для повышения объективности оценки показателей необходимо выявить факторы, влияющие на их величину, и установить связи между значениями этих факторов и показателей. Основные из этих факторов указаны в табл. 27.11.

Таблица 27.11

№ п/п |

Лингвистическая переменная (показатель процедур оптимизации) |

Условные обозначения показателя |

Факторы, учитываемые при оценке показателя |

1 |

2 |

3 |

4 |

1 |

Цена информации i-ro источника |

С . И1 |

Гриф секретности |

1

2

3

4

2

Вероятность

k-й

угрозы информации i-ro

источника

Р

ук1

Р

= р<пу) . р(оу) . р(ву) yki

yki yki yki

3

Ущерб

от k-й

угрозы информации i-ro

источника

с

t

yki

С

= С . ■ P

.. yki

ш

yki

4

Затраты

на предотвращение k-й

угрозы информации i-ro

источника

С,

зк»

Затраты

на проектирование, закупку,

установку и эксплуатацию технических

средств и реализацию организационных

мер

5

Эффективность

меры на предотвращение к-й угрозы

информации i-ro

источника

W,

Зк!

W

=

С ../ С .. зк|

yki

зк)

Примечание.

Р'пу)ук|,

P',y)ykj,

P<By)ykj

—

вероятности выполнения пространственного,

энергетического и временного условий

разведывательного контакта.

На цену защищаемой информации влияют собственные затраты организации при ее получении, ожидаемая прибыль от применения информации, ущерб при попадании этой информации к злоумышленнику. В первом приближении цена защищаемой информации пропорциональна грифу ее секретности. Но значения грифа секретности образуют порядковую шкалу. У каждого человека формируется собственное опорное представление о количественной мере качественного значения лингвистической переменной. Например, для одного человека цена одного и того же товара очень малая, для другого — очень большая. Учитывая, что задача оптимизации системы защиты решается в конкретной организации для уменьшения субъективизма, в качестве опорной меры целесообразно использовать экспертную оценку в организации количественной меры базового значения «большая» цена или «большие» расходы.

817

53 Зак. 174

ний или большой. Например, если грифу «секретно» можно сопоставить значение (х) цены информации как большая — х1, то «совершенно секретно» — чрезвычайно (очень, очень) большая — х2, «особой важности» — (очень, очень большая)2 — х4.

Еще большая неопределенность возникает при определении значений вероятности угрозы. Единственная возможность повысит достоверность оценки — расчленение этого показателя на составляющие и определение значений этих составляющих, что сделать обычно проще, чем оценить значение интегрального показателя. Для получения информации злоумышленником необходимо выполнить ряд этапов и процессов, которые можно свести к трем условиям разведывательного контакта злоумышленника с источником информации:

поиск и обнаружение источника информации;

размещение технического средства добывания на удалении от источника, при котором обеспечивается приемлемое отношение сигнал/шум на входе средства;

совпадение времени и проявления демаскирующих признаков объекта защиты или передачи семантической информации и работы средства добывания.

Угроза реализуется при одновременном выполнении этих условий, а вероятность ее равна произведению соответствующих вероятностей.

С учетом рассмотренных предложений значения показателей алгоритма проектирования системы защиты информации указаны, в табл. 27.12.

Таблица 27.12

№ п/п |

Лингвистические переменные |

Значения показателей |

Алгебраические выражения для вычисления значений показателей |

1 |

2 |

3 |

4 |

1 |

Цена информации |

х"у J И |

|

2 |

Вероятность выполнения пространственного условия |

хру J пу |

|

3 |

Вероятность выполнения энергетического условия |

хгу J зу |

|

;

2

3

4

4

Вероятность

выполнения временного условия

х8у

J

ву

5

Вероятность

угрозы

ХшУу

Хту

=хр

+ г + 8(у

у у )

J

у

\J

пу

J

эу

J

ву/

6

Ущерб

от угрозы

xsy

J

уу

Х5Ууу

= Х" +

т(УиУу)

7

Затраты

на меру защиты

х'уз

8

Эффективность

меры по защите

=

Чууу

/

у)

Примечание.

1. В выражениях табл. 27.12 опущены для

упрощения записи индексы i

и

к обозначения i-ro

источника

и k-й

угрозы; 2.

у -у -у —> у ; у • у —> у ; у /ут—>у.

J

пу

эу J

ву

J

уу

J

И

J

у

J

уу'

J

уу

J

3

Пример. 1. Исходные данные:

цена информации — очень большая (х2уи);

вероятность выполнения пространственного условия — малая (х~'упу);

вероятность выполнения энергетического условия — малая (х~'уэу);

вероятность выполнения временного условия — средняя

(Аву);

затраты на меру защиты — малые (х 'уз).