- •Раздел I. Концепция инженерно- технической защиты информации

- •Глава 1. Системный подход к инженерно- технической защите информации

- •1.1. Основные положения системного подхода к инженерно-технической защите информации

- •Ограничения

- •1.2. Цели, задачи и ресурсы системы защиты информации

- •1.3. Угрозы безопасности информации и меры по их предотвращению

- •Глава 2. Основные положения концепции инженерно-технической защиты информации

- •2.1. Принципы инженерно-технической защиты информации

- •2.2. Принципы построения системы инженерно- технической защиты информации

- •Раздел II. Теоретические основы инженерно-технической защиты информации

- •Глава 3. Характеристика защищаемой информации

- •3.1. Понятие о защищаемой информации

- •3.2. Виды защищаемой информации

- •3.3. Демаскирующие признаки объектов защиты

- •3.3.1. Классификация демаскирующих признаков объектов защиты

- •3.3.2. Видовые демаскирующие признаки

- •3.3.3. Демаскирующие признаки сигналов

- •По регулярности появления

- •3.3.4. Демаскирующие признаки веществ

- •3.4. Свойства информации как предмета защиты

- •I Ценность информации, %

- •3.5. Носители и источники информации

- •3.6. Запись и съем информации с ее носителя

- •Глава 4. Характеристика угроз безопасности информации

- •4.1. Виды угроз безопасности информации

- •4.2. Источники угроз безопасности информации

- •4.3. Опасные сигналы и их источники

- •Глава 5. Побочные электромагнитные излучения и наводки

- •5.1. Побочные преобразования акустических сигналов в электрические сигналы

- •I Якорь /

- •5.2. Паразитные связи и наводки

- •Собственное затухание Zj - 10 lg рвых1 /Рвх1

- •5.3. Низкочастотные и высокочастотные излучения технических средств

- •5.4. Электромагнитные излучения сосредоточенных источников

- •5.5. Электромагнитные излучения распределенных источников

- •Т Провод несимметричного кабеля

- •I ип1з ь Провод 1 линии

- •5.6. Утечка информации по цепям электропитания

- •5.7. Утечка информации по цепям заземления

- •Глава 6. Технические каналы утечки информации

- •6.1. Особенности утечки информации

- •6.2. Типовая структура и виды технических каналов утечки информации

- •6.3. Основные показатели технических каналов утечки информации

- •Ic. 6.3. Графическое представление ограничения частоты сигнала каналом утечки

- •6.4. Комплексное использование технических каналов утечки информации

- •6.5. Акустические каналы утечки информации

- •Помехи Помехи

- •Помехи Помехи

- •6.6. Оптические каналы утечки информации

- •Внешний источник света

- •6.7. Радиоэлектронные каналы утечки информации

- •6.7.1. Виды радиоэлектронных каналов утечки информации

- •I Помехи

- •6.7.2. Распространение опасных электрических

- •6.8. Вещественные каналы утечки информации

- •6.8.1. Общая характеристика вещественного канала утечки информации

- •6.8.2. Методы добывания информации о вещественных признаках

- •Глава 7. Методы добывания информации

- •7.1. Основные принципы разведки

- •7.2. Классификация технической разведки

- •7.3. Технология добывания информации

- •7.4. Способы доступа органов добывания к источникам информации

- •7.5. Показатели эффективности добывания информации

- •Глава 8. Методы инженерно-технической защиты информации

- •8.1. Факторы обеспечения защиты информации от угроз воздействия

- •8.2. Факторы обеспечения защиты информации от угроз утечки информации

- •Обнаружение

- •8.3. Классификация методов инженерно- технической защиты информации

- •Глава 9. Методы физической защиты информации

- •9.1. Категорирование объектов защиты

- •9.2. Характеристика методов физической защиты информации

- •Глава 10. Методы противодействия наблюдению

- •10.1. Методы противодействия наблюдению в оптическом диапазоне

- •Пространственное скрытие

- •Энергетическое скрытие

- •10.2. Методы противодействия

- •Глава 11. Методы противодействия подслушиванию

- •11.1. Структурное скрытие речевой информации в каналах связи

- •А) Исходный сигнал

- •Телефон или громкоговоритель

- •1 Цифровое шифрование

- •11.2. Энергетическое скрытие акустического сигнала

- •11.3. Обнаружение и подавление закладных устройств

- •11.3.1. Демаскирующие признаки закладных устройств

- •11.3.2. Методы обнаружения закладных подслушивающих устройств

- •Поиск закладных устройств по сигнальным признакам

- •11.3.3. Методы подавления подслушивающих закладных устройств

- •11.3.4. Способы контроля помещений на отсутствие закладных устройств

- •11.4. Методы предотвращения

- •11.5. Методы подавления опасных сигналов акустоэлектрических преобразователей

- •Глава 12. Экранирование побочных излучений и наводок

- •12.1. Экранирование электромагнитных полей

- •12.2. Экранирование электрических проводов

- •12.3. Компенсация полей

- •12.4. Предотвращение утечки информации по цепям электропитания и заземления

- •Глава 13. Методы предотвращения утечки информации по вещественному каналу

- •13.1. Методы защиты информации в отходах производства

- •13.2. Методы защиты демаскирующих веществ в отходах химического производства

- •Раздел III. Технические основы

- •Глава 14. Характеристика средств технической разведки

- •14.1. Структура системы технической разведки

- •14.2. Классификация технических средств добывания информации

- •14.3. Возможности средств технической разведки

- •Глава 15. Технические средства подслушивания

- •15.1. Акустические приемники

- •Микрофон

- •Структурный звук

- •15.2. Диктофоны

- •15.3. Закладные устройства

- •15.4. Лазерные средства подслушивания

- •15.5. Средства высокочастотного навязывания

- •Глава 16. Средства скрытного наблюдения

- •16.1. Средства наблюдения в оптическом диапазоне

- •16.1.1. Оптические системы

- •16.1.2. Визуально-оптические приборы

- •16.1.3. Фото-и киноаппараты

- •16.1.4. Средства телевизионного наблюдения

- •16.2. Средства наблюдения в инфракрасном диапазоне

- •Электропроводящий слой

- •Т Видимое

- •16.3. Средства наблюдения в радиодиапазоне

- •Радиолокационная станция Объект

- •Глава 17. Средства перехвата сигналов

- •17.1. Средства перехвата радиосигналов

- •17.1.1. Антенны

- •1,0 Основной лепесток

- •Металлическая поверхность

- •I Диэлектрический стержень Круглый волновод

- •17.1.2. Радиоприемники

- •Примечание:

- •17.1.3. Технические средства анализа сигналов

- •17.1.4. Средства определения координат источников радиосигналов

- •17.2. Средства перехвата оптических и электрических сигналов

- •Глава 18. Средства добывания информации о радиоактивных веществах

- •, Радиоактивное

- •Глава 19. Система инженерно-технической защиты информации

- •19.1. Структура системы инженерно-технической защиты информации

- •529 Включает силы и средства, предотвращающие проникновение к

- •19.2. Подсистема физической защиты источников информации

- •19.3. Подсистема инженерно-технической защиты информации от ее утечки

- •19.4. Управление силами и средствами системы инженерно-технической защиты информации

- •Руководство организации Преграждающие средства

- •Силы " и средства нейтрализации угроз

- •Телевизионные камеры

- •19.5. Классификация средств инженерно- технической защиты информации

- •Глава 20. Средства инженерной защиты

- •20.1. Ограждения территории

- •20.2. Ограждения зданий и помещений

- •20.2.1. Двери и ворота

- •20.3. Металлические шкафы, сейфы и хранилища

- •20.4. Средства систем контроля и управления доступом

- •Глава 21. Средства технической охраны объектов

- •21.1. Средства обнаружения злоумышленников и пожара

- •21.1.1. Извещатели

- •Извещатели

- •21.1.2. Средства контроля и управления средствами охраны

- •21.2. Средства телевизионной охраны

- •21.3. Средства освещения

- •21.4. Средства нейтрализации угроз

- •Глава 22. Средства противодействия наблюдению

- •22.1. Средства противодействия наблюдению в оптическом диапазоне

- •22.2. Средства противодействия

- •Глава 23. Средства противодействия

- •23.1. Средства звукоизоляции и звукопоглощения (1 акустического сигнала

- •Примечание. *) Стекло — воздушный зазор — стекло — воздушный зазор — стекло.

- •Примечание, d — толщина заполнителя, b — зазор между поглотителем и отражателем.

- •23.2. Средства предотвращения утечки информации с помощью закладных подслушивающих устройств

- •23.2.1. Классификация средств обнаружения

- •23.2.2. Аппаратура радиоконтроля

- •23.2.3. Средства контроля телефонных линий и цепей электропитания

- •23.2.4. Технические средства подавления сигналов закладных устройств

- •23.2.6. Обнаружители пустот, металлодетекторы и рентгеновские аппараты

- •23.2.7. Средства контроля помещений на отсутствие закладных устройств

- •Глава 24т Средства предотвращения утечки информации через пэмин

- •24.1. Средства подавления опасных сигналов акустоэлектрических преобразователей

- •Телефонная трубка

- •24.2. Средства экранирования электромагнитных полей

- •Раздел IV. Организационные основы инженерно-технической защиты информации

- •Глава 25. Организация инженерно-

- •25.1. Задачи и структура государственной

- •25.2. Организация инженерно-технической защиты информации на предприятиях (в организациях, учреждениях)

- •25.3. Нормативно-правовая база инженерно- технической защиты информации

- •Глава 26. Типовые меры по инженерно-

- •Организационные меры итзи

- •26.2. Контроль эффективности инженерно- технической защиты информации

- •Раздел V. Методическое обеспечение инженерно-технической защиты информации

- •Глава 27. Рекомендации по моделированию системы инженерно-технической защиты информации

- •27.1. Алгоритм проектирования

- •Показатели:

- •Разработка и выбор мер защиты

- •27.2. Моделирование объектов защиты

- •27.3. Моделирование угроз информации

- •27.3.1. Моделирование каналов несанкционированного доступа к информации

- •27.3.2. Моделирование каналов утечки информации

- •Объект наблюдения

- •Примечание. В рассматриваемых зданиях 30% площади занимают оконные проемы.

- •Контролируемая зона

- •Граница контролируемой зоны

- •27.4. Методические рекомендации по оценке значений показателей моделирования

- •2. Производные показатели:

- •Глава 28. Методические рекомендации

- •28.1. Общие рекомендации

- •28.2. Методические рекомендации по организации физической защиты источников информации

- •28.2.1. Рекомендации по повышению укрепленности инженерных конструкций

- •28.2.2.Выбор технических средств охраны

- •28.2.2.3. Выбор средств наблюдения и мест их установки

- •28.3. Рекомендации по предотвращению утечки информации

- •28.3.1. Типовые меры по защите информации от наблюдения:

- •28.3.2. Типовые меры по защите информации от подслушивания:

- •28.3.3. Типовые меры по защите информации от перехвата:

- •28.3.4. Методические рекомендации по «чистке» помещений от закладных устройств

- •28.3.5. Меры по защите информации от утечки по вещественному каналу:

- •1. Моделирование кабинета руководителя организации как объекта защиты

- •1.1. Обоснование выбора кабинета как объекта защиты

- •1.2. Характеристика информации, защищаемой в кабинете руководителя

- •1.3. План кабинета как объекта защиты

- •2. Моделирование угроз информации в кабинете руководителя

- •2.1. Моделирование угроз воздействия на источники информации

- •2. Забор

- •3. Нейтрализация угроз информации в кабинете руководителя организации

- •3.1. Меры по предотвращению проникновения злоумышленника к источникам информащ

- •3.2. Защита информации в кабинете руководителя от наблюдения

- •3.4. Предотвращение перехвата радио- и электрических сигналов

- •2. Технические средства подслушивания

- •3. Технические средства перехвата сигналов

- •Технические средства инженерно-технической защиты информации

- •1. Извещатели контактные

- •2. Извещатели акустические

- •3. Извещатели оптико-электронные

- •4. Извещатели радиоволновые

- •5. Извещатели вибрационные

- •6. Извещатели емкостные

- •7. Извещатели пожарные

- •9. Средства радиоконтроля

- •10. Анализаторы проводных коммуникаций

- •11. Устройства защиты слаботочных линий

- •Примечание. Та — телефонный аппарат.

- •12. Средства защиты речевого сигнала в телефонных линиях связи

- •13. Средства акустического и виброакустической зашумления

- •14. Средства подавления радиоэлектронных и звукозаписывающих устройств

- •15. Нелинейные локаторы

- •16. Металлодетекторы

- •17. Рентгеновские установки

- •18. Средства подавления радиоэлектронных и звукозаписывающих устройств

- •19. Средства уничтожения информации на машинных носителях

- •20. Специальные эвм в защищенном исполнении

- •21. Средства защиты цепей питания и заземления

- •22. Системы экранирования и комплексной защиты помещения

- •Инженерно-техническая защита информации

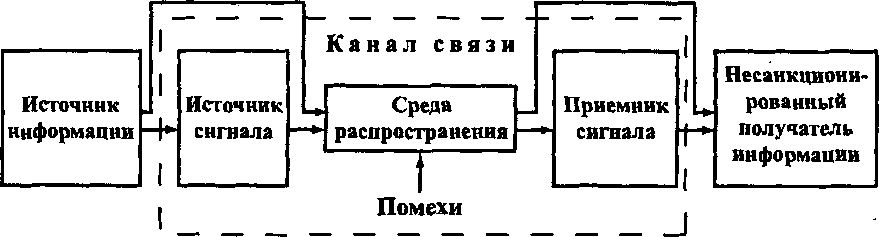

6.2. Типовая структура и виды технических каналов утечки информации

Физический путь несанкционированного распространения носителя с защищаемой информацией от ее источника к злоумышленнику образует канал утечки информации. В зависимости от вида носителя информации каналы ее утечки различаются структурой. Если распространение информации происходит с помощью технических средств, то соответствующий канал называется техническим каналом утечки информации. Обобщенная структура типового технического канала утечки приведена на рис. 6.1.

Рис.

6.1. Структура технического

канала утечки информации

Как следует из этого рисунка, переносимая информация может содержаться как на носителях, являющихся одновременно ее источниками, так и носителях-переносчиках, на которые она переписывается с источников. Например, отходы делопроизводства, являющиеся источниками информации, могут переноситься людьми или стихийными силами в пространстве от места нахождения источника до злоумышленника, образуя канал утечки информации. Поэтому канал утечки информации на макротелах содержит источник информации, среду распространения носителя и несанкционированный получатель. Информация, переносимая динамическими носителями в виде полей (акустических и электромагнитных) и электрического тока, предварительно переписывается в источнике сигналов в их информационные параметры. В связи источник сигнала, среда ее распространения и приемник сигнала образуют в совокупности канал связи. Задача канала связи заключается в передаче входной информации санкционированному получателю с минимальными искажениями, временными, энергетическими и другими затратами.

Канал утечки информации на носителях в виде полей и элементарных частиц содержит те же элементы, что и канал связи. Отличие между ними условное — в зависимости от получателя информации. У канала связи получатель информации санкционированный, у канала утечки — несанкционированный. Например, злоумышленник, внедряя закладное устройство, создает канал связи, который по отношению к ее источнику является каналом утечки информации. Следует также отметить, что наличие канала утечки является необходимым, но недостаточным условием утечки информации. При отсутствии источника информации и ее получателя утечки информации нет. По аналогии, например, канал телефонной связи существует постоянно, но передача информации происходит тогда, когда абоненты на концах канала связи начинают разговаривать.

На вход канала связи поступает информация в виде первичного сигнала или сам источник может быть источником информации. Первичный сигнал представляет собой носитель с информацией от ее источника или с выхода предыдущего канала. В качестве источников сигналов могут быть:

объект наблюдения, отражающий электромагнитные волны, в том числе свет;

объект наблюдения, излучающий собственные электромагнитные волны в оптическом и радиодиапазонах, вызванные тепловым движением электронов;

движущиеся механизмы и машины, создающие акустические сигналы;

передатчики функциональных каналов связи;

ретрансляторы, например закладные устройства;

источники побочных электромагнитных излучений и наводок (ПЭМИН);

радиоактивные материалы.

Как следует из этого перечня, большинство источников сигнала являются одновременно источниками информации о видовых, сигнальных или вещественных признаках. Только в случае, когда п« уедается семантическая информация, она поступает на вход ис- |" 111 ика сигнала на носителе в виде первичного сигнала.

Указанные на рисунке стрелками пути входа и выхода инфор- м.щии обозначают вход и выход первичных сигналов с информа- imrii. Так как информация от источника поступает на вход канала " чзыке источника (в виде буквенно-цифрового текста, символов, ■ звуков, сигналов и т. д.), то передатчик производит преоб- таиие этой формы представления информации в форму, обес- ■> 1ИВшощую запись ее на носитель информации, соответствующий среде распространения. В общем случае источник сигнала выполняет следующие функции:

создает (генерирует) поле (акустическое, электромагнитное) или электрический ток, которые переносят информацию;

производит запись информации на носитель (модуляцию информационных параметров носителя);

усиливает мощность сигнала (носителя с информацией);

обеспечивает передачу (излучение) сигнала в среду распространения в заданном секторе пространства.

Запись информации производится путем изменения параметров носителя в соответствии с уровнем первичного сигнала, поступающего на вход. Если носителями информации являются субъекты и материальные тела (макрочастицы), то передатчик соответствует первоначальному смыслу этого слова — передавать или переносить, т. е. выполняет функцию носителя. В случае когда информацию переносят сигналы (поля, электрический ток и элементарные частицы), то передатчики являются источниками сигналов.

Среда распространения носителя— часть пространства, в которой перемещается носитель от источника сигнала к его приемнику. Среда распространения может быть в виде свободного пространства и направляющих линий. В качестве направляющих линий используются электрические провода различной конфигурации, волноводы, волоконно-оптические кабели, звукопроводы и другие конструкции. Их пространственное положение определяет маршрут движения носителя в пространстве. При передаче информации по направляющим линиям функциональных каналов связи обеспечиваются меньшие потери энергии носителя на бесполезное облучение пространства и большая безопасность информации, чем при распространении носителей в свободном пространстве. Однако при этом резко возрастают затраты на создание и эксплуатацию таких каналов связи.

Приемник сигнала выполняет функцию, обратную функции передатчика. Он производит:

выбор (селекцию) носителя с нужной получателю информацией;

усиление принятого сигнала-носителя до значений, обеспечивающих съем информации;

съем информации с носителя (демодуляцию, декодирование);

преобразование информации в форму сигнала, доступную получателю (человеку, техническому устройству), и усиление первичных сигналов до значений, необходимых для их восприятия человеком и техническим устройством.

Если получатель информации человек, то информация с выхода приемника должна быть представлена на языке общения людей. Если техническое устройство, то форма представления информации должна быть понятна этому устройству. Например, если получатель ЭВМ, то с выхода приемника на ЭВМ подается двоичная последовательность в кодах, например, таблицы ASCII DOS, КОИ8, Windows и др.

В среде могут распространяться носители с другой информацией, которые по отношению к носителю с рассматриваемой информацией являются помехами. Чем ближе признаки носителя с защищаемой информацией и помех, тем сложнее приемнику их различить и тем сильнее влияние помех на информацию. Например, если частоты помехи и радиосигнала отличаются на величину более полосы пропускания приемника, то помеха будет подавлена селективными цепями приемника. Если их частоты пересекаются, то после демодуляции помеха наложится на сигнал, что приведет к изменению информационных параметров сигнала, вплоть до полного разрушения информации. Постоянно растущее количество сигналов в радиодиапазоне породило достаточно серьезную проблему их электромагнитной совместимости. Для санкционированных источников эта проблема решается организационными мерами: законодательным распределением шкалы радиодиапазона между различными источниками и контролем за дисциплиной связи. Но эти меры плохо работают применительно к источникам помех. Например, рост парка автомобилей в городе повышает насыщенность эфира помехами от их систем зажигания, которые полностью не подавляются установленными в них фильтрами.

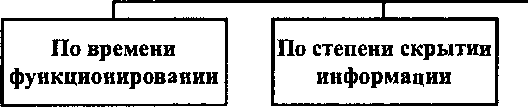

Классификация каналов утечки информации по различным классификационным признакам дана на рис. 6.2.

оптические;

акустические;

радиоэлектронные;

вещественные

Рис. 6.2. Классификация технических каналов утечки информации

Основным классификационным признаком технических каналов утечки информации является физическая природа носителя. По этому признаку они делятся на:

оптические;

радиоэлектронные;

акустические;

вещественные.

В литературе встречаются иные названия каналов утечки информации. В принципе возможны любые названия, если они только соответствуют одному признаку классификации, обеспечивают полноту и непересекаемость элементов классификации.

Носителем информации в оптическом канале является электромагнитное поле (фотоны) в диапазоне 0,46-0,76 мкм (видимый свет) и 0,76-13 мкм (инфракрасные излучения).

простые;

составные

случайные;

организованные

постоянные; —

открытые;

эпизодические; —

технически

случайные закрытые;

— шифрованные

По

способу организации

По

виду носителя информации

По

структуре

В соответствии с видами носителей информации радиоэлектронный канал целесообразно разделить на 2 подвида: электромагнитный канал, носителями информации в котором являются электрическое, магнитное и электромагнитное поля, и электрический канал, носитель информации в котором — электрический ток.

Носителями информации в акустическом канале являются упругие акустические волны в инфразвуковом (менее 16 Гц), звуковом (16 Гц-20 кГц) и ультразвуковом (свыше 20 кГц) диапазонах частот, распространяющиеся в атмосфере, воде и твердой среде.

В вещественном канале утечка информации производится путем несанкционированного распространения носителей с защищаемой информацией в виде вещества, прежде всего выбрасываемых черновиков документов и использованной копировальной бумаги, забракованных деталей и узлов, демаскирующих веществ и др. Демаскирующие вещества в виде твердых, жидких и газообразных отходов или промежуточных продуктов позволяют определить состав, структуру и свойства новых материалов или восстановить технологию их получения. К утечке по этому каналу отнесено несанкционированное распространение продуктов распада радиоактивных веществ, обнаружение и распознавание которых злоумышленником обеспечивают возможность определения наличия и признаков радиоактивных веществ.

177

13 Зак. 174

куда сбрасываются недостаточно очищенные жидкие или взвешенные в воде твердые частицы демаскирующих веществ.

Каждый из технических каналов имеет свои особенности, которые необходимо знать и учитывать для обеспечения эффективной защиты информации от ее утечки.

Технический канал утечки информации, состоящий из передатчика, среды распространения и приемника, является простым или одноканальным.

Однако возможны варианты, когда утечка информации происходит более сложным путем — по нескольким последовательным или параллельным каналам. В этом случае канал можно назвать , составным. При этом используется свойство информации переписываться с одного носителя на другой. Например, если в кабинете ведется конфиденциальный разговор, то утечка возможна не только по акустическому каналу через стены, двери, окна, но и по оптическому — путем съема информации лазерным лучом со стекла окна или по радиоэлектронному с использованием установленной в кабинете радиозакладки. В двух последних вариантах образуется составной канал, образованный из последовательно соединенных акустического и оптического (на лазерном луче) или акустического и радиоэлектронного (радиозакладка — среда распространения — радиоприемник) каналов. Такие каналы корректно назвать акусто-оптическим и акусто-радиоэлектронным соответственно. Для повышения дальности канала утечки может также использоваться ретранслятор, совмещающий функции приемника одного канала утечки информации и передатчика следующего канала. Например, для повышения дальности подслушивания с использованием радиозакладки можно разместить ретранслятор слабого сигнала закладного устройства в портфеле, сдаваемый якобы на хранение в камеру хранения закрытого предприятия, а принимать и регистрировать более мощный сигнал ретранслятора на удалении в несколько километров в безопасном месте. Такой составной канал называется акусто-радиоэлектронный- радиоэлектронный.

По частоте проявления каналы делятся на постоянные и эпизодические. В постоянном канале утечка информации носит достаточно регулярный характер. Например, наличие в кабинете ис- гочника опасного сигнала может привести к передаче из кабине- га речевой информации до момента обнаружения этого источника. Регулярность получения информации через такой канал делает его весьма ценным. Поэтому разведка дорожит регулярным источником информации и защищает его от контрразведки. К эпизодическим каналам относятся каналы, утечка информации в которых имеет кратковременный, часто случайный характер.

По способу создания каналы утечки могут быть специально организованные и случайные. Организованные каналы создаются злоумышленником для регулярного добывания информации. Например, для подслушивания на большом расстоянии от источника речевой информации организуется канал утечки из помещения путем размещения в нем закладного устройства. Характеристики (частота излучения, вид модуляции, мощность передатчика и др.) этого канала известны злоумышленнику. Эти знания позволяют ему непрерывно или в определенное время прослушивать все разговоры, ведущиеся в помещении.

Побочные электромагнитные излучения и наводки создают предпосылки для образования случайных каналов утечки информации, параметры которых априори злоумышленнику не известны. Если ему удастся настроить свой приемник на частоту побочного излучения, то возникает случайный канал утечки информации. Такой канал может быть весьма информативным, но случайный характер его образования и времени работы (когда включено излучающее техническое средство) снижает его полезность для злоумышленника.

По техническому каналу утечки информация может передаваться не только в открытом виде, она может быть и закрытой. С целью повышения скрытности сигнал на выходе перспективных закладных устройств закрывается, а канал утечки, использующий эти устройства, является технически закрытым. При перехвате функциональных каналов связи, по которым передается шифрованная информация, образуется шифрованный канал утечки информации.

Возможности передачи информации по техническим каналам аввисит от многих факторов: энергии сигнала, степени его ослабления в среде распространения, чувствительности и разрешающей способности приемника злоумышленника, уровня помех в канале и ДР-