- •Раздел I. Концепция инженерно- технической защиты информации

- •Глава 1. Системный подход к инженерно- технической защите информации

- •1.1. Основные положения системного подхода к инженерно-технической защите информации

- •Ограничения

- •1.2. Цели, задачи и ресурсы системы защиты информации

- •1.3. Угрозы безопасности информации и меры по их предотвращению

- •Глава 2. Основные положения концепции инженерно-технической защиты информации

- •2.1. Принципы инженерно-технической защиты информации

- •2.2. Принципы построения системы инженерно- технической защиты информации

- •Раздел II. Теоретические основы инженерно-технической защиты информации

- •Глава 3. Характеристика защищаемой информации

- •3.1. Понятие о защищаемой информации

- •3.2. Виды защищаемой информации

- •3.3. Демаскирующие признаки объектов защиты

- •3.3.1. Классификация демаскирующих признаков объектов защиты

- •3.3.2. Видовые демаскирующие признаки

- •3.3.3. Демаскирующие признаки сигналов

- •По регулярности появления

- •3.3.4. Демаскирующие признаки веществ

- •3.4. Свойства информации как предмета защиты

- •I Ценность информации, %

- •3.5. Носители и источники информации

- •3.6. Запись и съем информации с ее носителя

- •Глава 4. Характеристика угроз безопасности информации

- •4.1. Виды угроз безопасности информации

- •4.2. Источники угроз безопасности информации

- •4.3. Опасные сигналы и их источники

- •Глава 5. Побочные электромагнитные излучения и наводки

- •5.1. Побочные преобразования акустических сигналов в электрические сигналы

- •I Якорь /

- •5.2. Паразитные связи и наводки

- •Собственное затухание Zj - 10 lg рвых1 /Рвх1

- •5.3. Низкочастотные и высокочастотные излучения технических средств

- •5.4. Электромагнитные излучения сосредоточенных источников

- •5.5. Электромагнитные излучения распределенных источников

- •Т Провод несимметричного кабеля

- •I ип1з ь Провод 1 линии

- •5.6. Утечка информации по цепям электропитания

- •5.7. Утечка информации по цепям заземления

- •Глава 6. Технические каналы утечки информации

- •6.1. Особенности утечки информации

- •6.2. Типовая структура и виды технических каналов утечки информации

- •6.3. Основные показатели технических каналов утечки информации

- •Ic. 6.3. Графическое представление ограничения частоты сигнала каналом утечки

- •6.4. Комплексное использование технических каналов утечки информации

- •6.5. Акустические каналы утечки информации

- •Помехи Помехи

- •Помехи Помехи

- •6.6. Оптические каналы утечки информации

- •Внешний источник света

- •6.7. Радиоэлектронные каналы утечки информации

- •6.7.1. Виды радиоэлектронных каналов утечки информации

- •I Помехи

- •6.7.2. Распространение опасных электрических

- •6.8. Вещественные каналы утечки информации

- •6.8.1. Общая характеристика вещественного канала утечки информации

- •6.8.2. Методы добывания информации о вещественных признаках

- •Глава 7. Методы добывания информации

- •7.1. Основные принципы разведки

- •7.2. Классификация технической разведки

- •7.3. Технология добывания информации

- •7.4. Способы доступа органов добывания к источникам информации

- •7.5. Показатели эффективности добывания информации

- •Глава 8. Методы инженерно-технической защиты информации

- •8.1. Факторы обеспечения защиты информации от угроз воздействия

- •8.2. Факторы обеспечения защиты информации от угроз утечки информации

- •Обнаружение

- •8.3. Классификация методов инженерно- технической защиты информации

- •Глава 9. Методы физической защиты информации

- •9.1. Категорирование объектов защиты

- •9.2. Характеристика методов физической защиты информации

- •Глава 10. Методы противодействия наблюдению

- •10.1. Методы противодействия наблюдению в оптическом диапазоне

- •Пространственное скрытие

- •Энергетическое скрытие

- •10.2. Методы противодействия

- •Глава 11. Методы противодействия подслушиванию

- •11.1. Структурное скрытие речевой информации в каналах связи

- •А) Исходный сигнал

- •Телефон или громкоговоритель

- •1 Цифровое шифрование

- •11.2. Энергетическое скрытие акустического сигнала

- •11.3. Обнаружение и подавление закладных устройств

- •11.3.1. Демаскирующие признаки закладных устройств

- •11.3.2. Методы обнаружения закладных подслушивающих устройств

- •Поиск закладных устройств по сигнальным признакам

- •11.3.3. Методы подавления подслушивающих закладных устройств

- •11.3.4. Способы контроля помещений на отсутствие закладных устройств

- •11.4. Методы предотвращения

- •11.5. Методы подавления опасных сигналов акустоэлектрических преобразователей

- •Глава 12. Экранирование побочных излучений и наводок

- •12.1. Экранирование электромагнитных полей

- •12.2. Экранирование электрических проводов

- •12.3. Компенсация полей

- •12.4. Предотвращение утечки информации по цепям электропитания и заземления

- •Глава 13. Методы предотвращения утечки информации по вещественному каналу

- •13.1. Методы защиты информации в отходах производства

- •13.2. Методы защиты демаскирующих веществ в отходах химического производства

- •Раздел III. Технические основы

- •Глава 14. Характеристика средств технической разведки

- •14.1. Структура системы технической разведки

- •14.2. Классификация технических средств добывания информации

- •14.3. Возможности средств технической разведки

- •Глава 15. Технические средства подслушивания

- •15.1. Акустические приемники

- •Микрофон

- •Структурный звук

- •15.2. Диктофоны

- •15.3. Закладные устройства

- •15.4. Лазерные средства подслушивания

- •15.5. Средства высокочастотного навязывания

- •Глава 16. Средства скрытного наблюдения

- •16.1. Средства наблюдения в оптическом диапазоне

- •16.1.1. Оптические системы

- •16.1.2. Визуально-оптические приборы

- •16.1.3. Фото-и киноаппараты

- •16.1.4. Средства телевизионного наблюдения

- •16.2. Средства наблюдения в инфракрасном диапазоне

- •Электропроводящий слой

- •Т Видимое

- •16.3. Средства наблюдения в радиодиапазоне

- •Радиолокационная станция Объект

- •Глава 17. Средства перехвата сигналов

- •17.1. Средства перехвата радиосигналов

- •17.1.1. Антенны

- •1,0 Основной лепесток

- •Металлическая поверхность

- •I Диэлектрический стержень Круглый волновод

- •17.1.2. Радиоприемники

- •Примечание:

- •17.1.3. Технические средства анализа сигналов

- •17.1.4. Средства определения координат источников радиосигналов

- •17.2. Средства перехвата оптических и электрических сигналов

- •Глава 18. Средства добывания информации о радиоактивных веществах

- •, Радиоактивное

- •Глава 19. Система инженерно-технической защиты информации

- •19.1. Структура системы инженерно-технической защиты информации

- •529 Включает силы и средства, предотвращающие проникновение к

- •19.2. Подсистема физической защиты источников информации

- •19.3. Подсистема инженерно-технической защиты информации от ее утечки

- •19.4. Управление силами и средствами системы инженерно-технической защиты информации

- •Руководство организации Преграждающие средства

- •Силы " и средства нейтрализации угроз

- •Телевизионные камеры

- •19.5. Классификация средств инженерно- технической защиты информации

- •Глава 20. Средства инженерной защиты

- •20.1. Ограждения территории

- •20.2. Ограждения зданий и помещений

- •20.2.1. Двери и ворота

- •20.3. Металлические шкафы, сейфы и хранилища

- •20.4. Средства систем контроля и управления доступом

- •Глава 21. Средства технической охраны объектов

- •21.1. Средства обнаружения злоумышленников и пожара

- •21.1.1. Извещатели

- •Извещатели

- •21.1.2. Средства контроля и управления средствами охраны

- •21.2. Средства телевизионной охраны

- •21.3. Средства освещения

- •21.4. Средства нейтрализации угроз

- •Глава 22. Средства противодействия наблюдению

- •22.1. Средства противодействия наблюдению в оптическом диапазоне

- •22.2. Средства противодействия

- •Глава 23. Средства противодействия

- •23.1. Средства звукоизоляции и звукопоглощения (1 акустического сигнала

- •Примечание. *) Стекло — воздушный зазор — стекло — воздушный зазор — стекло.

- •Примечание, d — толщина заполнителя, b — зазор между поглотителем и отражателем.

- •23.2. Средства предотвращения утечки информации с помощью закладных подслушивающих устройств

- •23.2.1. Классификация средств обнаружения

- •23.2.2. Аппаратура радиоконтроля

- •23.2.3. Средства контроля телефонных линий и цепей электропитания

- •23.2.4. Технические средства подавления сигналов закладных устройств

- •23.2.6. Обнаружители пустот, металлодетекторы и рентгеновские аппараты

- •23.2.7. Средства контроля помещений на отсутствие закладных устройств

- •Глава 24т Средства предотвращения утечки информации через пэмин

- •24.1. Средства подавления опасных сигналов акустоэлектрических преобразователей

- •Телефонная трубка

- •24.2. Средства экранирования электромагнитных полей

- •Раздел IV. Организационные основы инженерно-технической защиты информации

- •Глава 25. Организация инженерно-

- •25.1. Задачи и структура государственной

- •25.2. Организация инженерно-технической защиты информации на предприятиях (в организациях, учреждениях)

- •25.3. Нормативно-правовая база инженерно- технической защиты информации

- •Глава 26. Типовые меры по инженерно-

- •Организационные меры итзи

- •26.2. Контроль эффективности инженерно- технической защиты информации

- •Раздел V. Методическое обеспечение инженерно-технической защиты информации

- •Глава 27. Рекомендации по моделированию системы инженерно-технической защиты информации

- •27.1. Алгоритм проектирования

- •Показатели:

- •Разработка и выбор мер защиты

- •27.2. Моделирование объектов защиты

- •27.3. Моделирование угроз информации

- •27.3.1. Моделирование каналов несанкционированного доступа к информации

- •27.3.2. Моделирование каналов утечки информации

- •Объект наблюдения

- •Примечание. В рассматриваемых зданиях 30% площади занимают оконные проемы.

- •Контролируемая зона

- •Граница контролируемой зоны

- •27.4. Методические рекомендации по оценке значений показателей моделирования

- •2. Производные показатели:

- •Глава 28. Методические рекомендации

- •28.1. Общие рекомендации

- •28.2. Методические рекомендации по организации физической защиты источников информации

- •28.2.1. Рекомендации по повышению укрепленности инженерных конструкций

- •28.2.2.Выбор технических средств охраны

- •28.2.2.3. Выбор средств наблюдения и мест их установки

- •28.3. Рекомендации по предотвращению утечки информации

- •28.3.1. Типовые меры по защите информации от наблюдения:

- •28.3.2. Типовые меры по защите информации от подслушивания:

- •28.3.3. Типовые меры по защите информации от перехвата:

- •28.3.4. Методические рекомендации по «чистке» помещений от закладных устройств

- •28.3.5. Меры по защите информации от утечки по вещественному каналу:

- •1. Моделирование кабинета руководителя организации как объекта защиты

- •1.1. Обоснование выбора кабинета как объекта защиты

- •1.2. Характеристика информации, защищаемой в кабинете руководителя

- •1.3. План кабинета как объекта защиты

- •2. Моделирование угроз информации в кабинете руководителя

- •2.1. Моделирование угроз воздействия на источники информации

- •2. Забор

- •3. Нейтрализация угроз информации в кабинете руководителя организации

- •3.1. Меры по предотвращению проникновения злоумышленника к источникам информащ

- •3.2. Защита информации в кабинете руководителя от наблюдения

- •3.4. Предотвращение перехвата радио- и электрических сигналов

- •2. Технические средства подслушивания

- •3. Технические средства перехвата сигналов

- •Технические средства инженерно-технической защиты информации

- •1. Извещатели контактные

- •2. Извещатели акустические

- •3. Извещатели оптико-электронные

- •4. Извещатели радиоволновые

- •5. Извещатели вибрационные

- •6. Извещатели емкостные

- •7. Извещатели пожарные

- •9. Средства радиоконтроля

- •10. Анализаторы проводных коммуникаций

- •11. Устройства защиты слаботочных линий

- •Примечание. Та — телефонный аппарат.

- •12. Средства защиты речевого сигнала в телефонных линиях связи

- •13. Средства акустического и виброакустической зашумления

- •14. Средства подавления радиоэлектронных и звукозаписывающих устройств

- •15. Нелинейные локаторы

- •16. Металлодетекторы

- •17. Рентгеновские установки

- •18. Средства подавления радиоэлектронных и звукозаписывающих устройств

- •19. Средства уничтожения информации на машинных носителях

- •20. Специальные эвм в защищенном исполнении

- •21. Средства защиты цепей питания и заземления

- •22. Системы экранирования и комплексной защиты помещения

- •Инженерно-техническая защита информации

25.2. Организация инженерно-технической защиты информации на предприятиях (в организациях, учреждениях)

Предприятия (фирмы, организации, учреждения) — наиболее многочисленные структуры, в которых создается наибольший объем (количество) информации, содержащей государственную и конфиденциальную тайну. В них проводится конкретная и разнообразная работа по защите информации.

Независимо от формы собственности организация для проведения работ с информацией, содержащей государственную тайну, должна получить лицензию, т. е. выполнить предварительно в полном объеме требования по защите информации, предусмотренные соответствующими документами. После получения лицензии организация становится элементом государственной системы защиты информации, содержащей государственную тайну.

Для защиты информации, содержащей государственную тайну, на предприятии (в учреждении, организации) создаются в зависимости от объема работ по защите информации структурные подразделения или штатные специалисты, которые могут входить в состав одного из подразделений или службы безопасности. Их основными функции являются следующие:

планирование работ по защите информации на предприятии (в учреждении, организации), разработка предложений по совершенствованию его системы защиты информации;

определение демаскирующих признаков предприятия (учреждения, организации) и выпускаемой продукции;

участие в подготовке предприятия (учреждения, организации) к аттестованию на право проведения работ с использованием сведений, отнесенных к государственной тайне;

организация разработки нормативно-методических документов, разработка проектов распорядительных документов по вопросам организации защиты информации на предприятии;

участие в согласовании ТЗ (ТТЗ) на проведение работ, содержащих государственную тайну, в разработке требований по защите информации при проведении исследований, разработке (модернизации), производстве и эксплуатации образцов продукции, при проектировании, строительстве и эксплуатации объектов (учреждения, организации);

проведение периодического контроля эффективности мер защиты информации на предприятии (в учреждении, организации), участие в расследовании нарушений в области защиты информации и разработка предложений по устранению недостатков и предупреждению нарушений;

организация проведения занятий с руководящим составом и специалистами предприятия (учреждения, организации) по вопросам защиты информации.

Для защиты информации, составляющей коммерческую тайну, ее владелец создает собственную систему защиты информации.

Законодательно структура такой системы не закреплена. Она определяется многими факторами: видом деятельности, уровнем конфиденциальности информации и ее объемом, штатной численностью ее сотрудников, финансовым состоянием фирмы и др. Однако для любой фирмы однотипны объективные функции сил и средств обеспечения защиты информации. Их может выполнять как полноценная структура, включающее большое количество людей и технических средств, так и несколько человек для малой фирмы. В принципе, так же как в государственных структурах, каждый сотрудник фирмы должен в объеме должностных обязанностей обеспечивать защиту информации. Об этом он информируется при приеме на работу. Эти требования указываются, как правило, в договоре между работодателем и работником.

Наиболее полно вопросы организация системы безопасности фирмы рассмотрены в [2]. Система безопасности фирмы образует следующие основные элементы (должностные лица и органы):

руководитель фирмы, курирующий вопросы безопасность информации;

совет по безопасности фирмы;

служба безопасности фирмы;

подразделения фирмы, участвующие в обеспечении безопасности фирмы.

Руководство безопасностью возлагается, как правило, на руководителя фирмы и его заместителя по общим вопросам (1-го заместителя), которым непосредственно подчиняется служба безопасности.

Совет по безопасности фирмы представляет собой коллегиальный орган при руководителе фирмы, состав которого назначается им из числа квалифицированных и ответственных по вопросам информационной безопасности должностных лиц. Совет безопасности разрабатывает для руководителя предложения по основным вопросам обеспечения безопасности информации, в том числе: направлениям деятельности по обеспечению безопасности фирмы и ее подразделений, совершенствования системы безопасности, взаимодействия с органами власти, заказчиками, партнерами, конкурентами и потребителями продукции и др.

Структурные подразделения занимаются вопросами защиты информации, которую они создают или используют в своей деятельности. Содержание и количество информации меняются во времени, в зависимости от решаемых задач и этапов деятельности. Однако основные и побочные результаты деятельности содержат защищаемую информацию еще длительное время, равное времени ее старения.

Служба безопасности является основным структурным подразделением по обеспечению безопасности, в том числе информационной, на фирме. Основными ее задачами в части информационной безопасности являются:

мониторинг угроз информации;

организация работы по защите информации на фирме;

управление доступом сотрудником, автотранспорта и посетителей на территорию и в помещения фирмы;

обеспечение безопасности информации при проведении всех видов деятельности внутри и вне фирмы, в том числе при чрезвычайных ситуациях;

охрана территории, зданий, помещений и других мест и конструкций с защищаемой информацией.

Кроме этих задач служба безопасности обеспечивает охрану материальных ценностей фирмы и безопасность руководителей, ведущих специалистов и сотрудников.

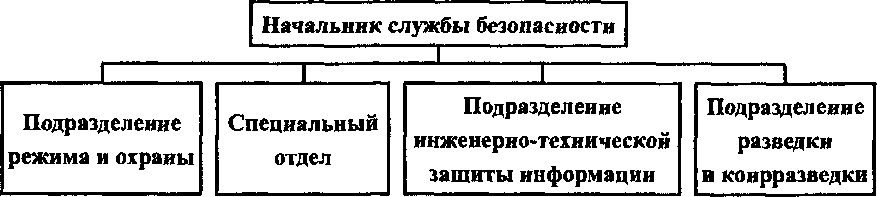

Для решения указанных задач в полном объеме в службе безопасности создаются отдельные подразделения, примерный состав которых приведен на рис. 25.1.

Рис.

25.1.

Структура службы безопасности фирмы

Подразделение режима и охраны обеспечивает:

организацию и контроль режима организации;

охрану объектов организации и ее отдельных сотрудников, а также ценного груза при его перевозке за пределами организации.

В общем случае под режимом организации понимаются установленные законодательством, подзаконными актами и руководством организации условия работы в ней. В принципе для обеспечения эффективной деятельности любой организация в ней устанавливается определенный режим работы сотрудников. Если технологический процесс производства продукции непрерывен, то этот процесс должны обеспечивать сотрудники независимо от выходных, праздников, болезни и других обстоятельств. Например, нельзя временно, на праздники, потушить доменную печь, так как после этого нельзя восстановить ее работу без почти катастрофических последствий.

Однако обычно режим предполагает условия работы, направленные на обеспечение безопасности ценностей, в том числе информации. В этом смысле организацию с таким режимом называют режимной.

Ответственные сотрудники подразделения режима и охраны не только конкретизируют документы вышестоящих организация по режиму и разрабатывают внутри объектовые документы, но и контролируют выполнение их работниками организации. Например, сотрудники подразделения осматривают подозрительные предметы, которые могут вносить (ввозить) или выносить (вывозить) работники и посетители, контролируют способы переноса и хранения продукции с защищаемыми признаками, надежность закрытия и состояние печатей запасных дверей и ворот, порядок сдачи выделенных помещений под охрану и их вскрытия и др. Сотрудники подразделения режима и охраны занимаются также расследованием нарушений режима в организации.

Основу санкционированного доступа в контролируемые зоны составляет пропускной режим. Традиционно пропускной режим обеспечивается с помощью удостоверений и пропусков. Пропуска для сотрудников и посетителей могут быть постоянными, временными и разовыми, а также материальные для ввоза и вывоза материальных ценностей. Постоянные документы выдаются на несколько лет с последующей перерегистрацией или заменой, временные на несколько месяцев, разовые — на один день. Образцы удостоверений и пропусков разрабатываются службой безопасности и утверждаются руководством организации. Однако эти документы относятся к атрибутным идентификаторам со всеми присущими им недостатками. Их постепенно вытесняют более защищенные атрибутные идентификаторы (карты на различных принципах работы) и биометрические идентификаторы.

Для охраны объектов организации привлекаются в зависимости от их ведомственной принадлежности силы и средства подразделений охраны МО, МВД и коммерческих охранных структур, а также создаются собственные группы охраны. При использовании внешних сил охраны подразделение режима осуществляет контроль за выполнением ими своих функций. Группа охраны организации входит в состав ее подразделения режима и охраны и осуществляет охрану и контроль собственными силами.

Специальный отдел обеспечивает учет всех грифованных документов (входящей и исходящей корреспонденции, разрабатываемых и размножаемых в организации документов), циркулирующих в организации, ее централизованное хранение и санкционированной доступ к ней сотрудников организации. В специальном отделе учитывают также образцы продукции (веществ, макетов, узлов и др.), содержащие защищаемую информацию. Основанием для выдачи сотрудников документов и образцов продукции служат временные и разовые допуски, оформляемые руководителями структурных подразделений.

Защита информации с помощью инженерных конструкций и технических средств возлагается на подразделение инженерно- технической защиты информации. Оно занимается выявлением потенциальных угроз, разработкой мер по их предотвращению, инструментальным контролем уровней опасных сигналов и эксплуатацией технических средств защиты информации.

Любая организация, в том числе принадлежащая государству, нуждается для обеспечения эффективной деятельности в информации о партнерах и конкурентах. Для добывания этой информации в рамках как деловой разведки, так и промышленного шпионажа создается в организации подразделение разведки и контрразведки. Это подразделение обеспечивает:

• добывание данных и сведений и их аналитическую обработку с целью получения разведывательной информации о партнерах и конкурентах;

прогнозирование угроз информации организации со стороны конкурентов и иных злоумышленников;

разработка предложений по контрразведывательному обеспечению информационной безопасности.

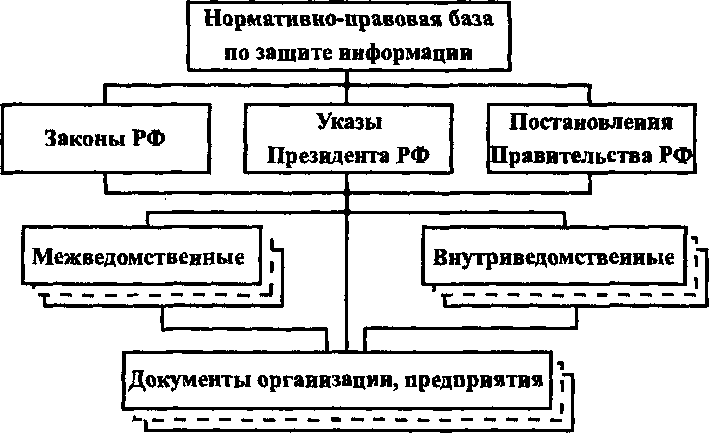

Рис.

25.2.

Классификация документов нормативно-правовой

базы по защите информации

Уровень

государства

Уровень

ведомства

Уровень

организации, предприятия