- •Раздел I. Концепция инженерно- технической защиты информации

- •Глава 1. Системный подход к инженерно- технической защите информации

- •1.1. Основные положения системного подхода к инженерно-технической защите информации

- •Ограничения

- •1.2. Цели, задачи и ресурсы системы защиты информации

- •1.3. Угрозы безопасности информации и меры по их предотвращению

- •Глава 2. Основные положения концепции инженерно-технической защиты информации

- •2.1. Принципы инженерно-технической защиты информации

- •2.2. Принципы построения системы инженерно- технической защиты информации

- •Раздел II. Теоретические основы инженерно-технической защиты информации

- •Глава 3. Характеристика защищаемой информации

- •3.1. Понятие о защищаемой информации

- •3.2. Виды защищаемой информации

- •3.3. Демаскирующие признаки объектов защиты

- •3.3.1. Классификация демаскирующих признаков объектов защиты

- •3.3.2. Видовые демаскирующие признаки

- •3.3.3. Демаскирующие признаки сигналов

- •По регулярности появления

- •3.3.4. Демаскирующие признаки веществ

- •3.4. Свойства информации как предмета защиты

- •I Ценность информации, %

- •3.5. Носители и источники информации

- •3.6. Запись и съем информации с ее носителя

- •Глава 4. Характеристика угроз безопасности информации

- •4.1. Виды угроз безопасности информации

- •4.2. Источники угроз безопасности информации

- •4.3. Опасные сигналы и их источники

- •Глава 5. Побочные электромагнитные излучения и наводки

- •5.1. Побочные преобразования акустических сигналов в электрические сигналы

- •I Якорь /

- •5.2. Паразитные связи и наводки

- •Собственное затухание Zj - 10 lg рвых1 /Рвх1

- •5.3. Низкочастотные и высокочастотные излучения технических средств

- •5.4. Электромагнитные излучения сосредоточенных источников

- •5.5. Электромагнитные излучения распределенных источников

- •Т Провод несимметричного кабеля

- •I ип1з ь Провод 1 линии

- •5.6. Утечка информации по цепям электропитания

- •5.7. Утечка информации по цепям заземления

- •Глава 6. Технические каналы утечки информации

- •6.1. Особенности утечки информации

- •6.2. Типовая структура и виды технических каналов утечки информации

- •6.3. Основные показатели технических каналов утечки информации

- •Ic. 6.3. Графическое представление ограничения частоты сигнала каналом утечки

- •6.4. Комплексное использование технических каналов утечки информации

- •6.5. Акустические каналы утечки информации

- •Помехи Помехи

- •Помехи Помехи

- •6.6. Оптические каналы утечки информации

- •Внешний источник света

- •6.7. Радиоэлектронные каналы утечки информации

- •6.7.1. Виды радиоэлектронных каналов утечки информации

- •I Помехи

- •6.7.2. Распространение опасных электрических

- •6.8. Вещественные каналы утечки информации

- •6.8.1. Общая характеристика вещественного канала утечки информации

- •6.8.2. Методы добывания информации о вещественных признаках

- •Глава 7. Методы добывания информации

- •7.1. Основные принципы разведки

- •7.2. Классификация технической разведки

- •7.3. Технология добывания информации

- •7.4. Способы доступа органов добывания к источникам информации

- •7.5. Показатели эффективности добывания информации

- •Глава 8. Методы инженерно-технической защиты информации

- •8.1. Факторы обеспечения защиты информации от угроз воздействия

- •8.2. Факторы обеспечения защиты информации от угроз утечки информации

- •Обнаружение

- •8.3. Классификация методов инженерно- технической защиты информации

- •Глава 9. Методы физической защиты информации

- •9.1. Категорирование объектов защиты

- •9.2. Характеристика методов физической защиты информации

- •Глава 10. Методы противодействия наблюдению

- •10.1. Методы противодействия наблюдению в оптическом диапазоне

- •Пространственное скрытие

- •Энергетическое скрытие

- •10.2. Методы противодействия

- •Глава 11. Методы противодействия подслушиванию

- •11.1. Структурное скрытие речевой информации в каналах связи

- •А) Исходный сигнал

- •Телефон или громкоговоритель

- •1 Цифровое шифрование

- •11.2. Энергетическое скрытие акустического сигнала

- •11.3. Обнаружение и подавление закладных устройств

- •11.3.1. Демаскирующие признаки закладных устройств

- •11.3.2. Методы обнаружения закладных подслушивающих устройств

- •Поиск закладных устройств по сигнальным признакам

- •11.3.3. Методы подавления подслушивающих закладных устройств

- •11.3.4. Способы контроля помещений на отсутствие закладных устройств

- •11.4. Методы предотвращения

- •11.5. Методы подавления опасных сигналов акустоэлектрических преобразователей

- •Глава 12. Экранирование побочных излучений и наводок

- •12.1. Экранирование электромагнитных полей

- •12.2. Экранирование электрических проводов

- •12.3. Компенсация полей

- •12.4. Предотвращение утечки информации по цепям электропитания и заземления

- •Глава 13. Методы предотвращения утечки информации по вещественному каналу

- •13.1. Методы защиты информации в отходах производства

- •13.2. Методы защиты демаскирующих веществ в отходах химического производства

- •Раздел III. Технические основы

- •Глава 14. Характеристика средств технической разведки

- •14.1. Структура системы технической разведки

- •14.2. Классификация технических средств добывания информации

- •14.3. Возможности средств технической разведки

- •Глава 15. Технические средства подслушивания

- •15.1. Акустические приемники

- •Микрофон

- •Структурный звук

- •15.2. Диктофоны

- •15.3. Закладные устройства

- •15.4. Лазерные средства подслушивания

- •15.5. Средства высокочастотного навязывания

- •Глава 16. Средства скрытного наблюдения

- •16.1. Средства наблюдения в оптическом диапазоне

- •16.1.1. Оптические системы

- •16.1.2. Визуально-оптические приборы

- •16.1.3. Фото-и киноаппараты

- •16.1.4. Средства телевизионного наблюдения

- •16.2. Средства наблюдения в инфракрасном диапазоне

- •Электропроводящий слой

- •Т Видимое

- •16.3. Средства наблюдения в радиодиапазоне

- •Радиолокационная станция Объект

- •Глава 17. Средства перехвата сигналов

- •17.1. Средства перехвата радиосигналов

- •17.1.1. Антенны

- •1,0 Основной лепесток

- •Металлическая поверхность

- •I Диэлектрический стержень Круглый волновод

- •17.1.2. Радиоприемники

- •Примечание:

- •17.1.3. Технические средства анализа сигналов

- •17.1.4. Средства определения координат источников радиосигналов

- •17.2. Средства перехвата оптических и электрических сигналов

- •Глава 18. Средства добывания информации о радиоактивных веществах

- •, Радиоактивное

- •Глава 19. Система инженерно-технической защиты информации

- •19.1. Структура системы инженерно-технической защиты информации

- •529 Включает силы и средства, предотвращающие проникновение к

- •19.2. Подсистема физической защиты источников информации

- •19.3. Подсистема инженерно-технической защиты информации от ее утечки

- •19.4. Управление силами и средствами системы инженерно-технической защиты информации

- •Руководство организации Преграждающие средства

- •Силы " и средства нейтрализации угроз

- •Телевизионные камеры

- •19.5. Классификация средств инженерно- технической защиты информации

- •Глава 20. Средства инженерной защиты

- •20.1. Ограждения территории

- •20.2. Ограждения зданий и помещений

- •20.2.1. Двери и ворота

- •20.3. Металлические шкафы, сейфы и хранилища

- •20.4. Средства систем контроля и управления доступом

- •Глава 21. Средства технической охраны объектов

- •21.1. Средства обнаружения злоумышленников и пожара

- •21.1.1. Извещатели

- •Извещатели

- •21.1.2. Средства контроля и управления средствами охраны

- •21.2. Средства телевизионной охраны

- •21.3. Средства освещения

- •21.4. Средства нейтрализации угроз

- •Глава 22. Средства противодействия наблюдению

- •22.1. Средства противодействия наблюдению в оптическом диапазоне

- •22.2. Средства противодействия

- •Глава 23. Средства противодействия

- •23.1. Средства звукоизоляции и звукопоглощения (1 акустического сигнала

- •Примечание. *) Стекло — воздушный зазор — стекло — воздушный зазор — стекло.

- •Примечание, d — толщина заполнителя, b — зазор между поглотителем и отражателем.

- •23.2. Средства предотвращения утечки информации с помощью закладных подслушивающих устройств

- •23.2.1. Классификация средств обнаружения

- •23.2.2. Аппаратура радиоконтроля

- •23.2.3. Средства контроля телефонных линий и цепей электропитания

- •23.2.4. Технические средства подавления сигналов закладных устройств

- •23.2.6. Обнаружители пустот, металлодетекторы и рентгеновские аппараты

- •23.2.7. Средства контроля помещений на отсутствие закладных устройств

- •Глава 24т Средства предотвращения утечки информации через пэмин

- •24.1. Средства подавления опасных сигналов акустоэлектрических преобразователей

- •Телефонная трубка

- •24.2. Средства экранирования электромагнитных полей

- •Раздел IV. Организационные основы инженерно-технической защиты информации

- •Глава 25. Организация инженерно-

- •25.1. Задачи и структура государственной

- •25.2. Организация инженерно-технической защиты информации на предприятиях (в организациях, учреждениях)

- •25.3. Нормативно-правовая база инженерно- технической защиты информации

- •Глава 26. Типовые меры по инженерно-

- •Организационные меры итзи

- •26.2. Контроль эффективности инженерно- технической защиты информации

- •Раздел V. Методическое обеспечение инженерно-технической защиты информации

- •Глава 27. Рекомендации по моделированию системы инженерно-технической защиты информации

- •27.1. Алгоритм проектирования

- •Показатели:

- •Разработка и выбор мер защиты

- •27.2. Моделирование объектов защиты

- •27.3. Моделирование угроз информации

- •27.3.1. Моделирование каналов несанкционированного доступа к информации

- •27.3.2. Моделирование каналов утечки информации

- •Объект наблюдения

- •Примечание. В рассматриваемых зданиях 30% площади занимают оконные проемы.

- •Контролируемая зона

- •Граница контролируемой зоны

- •27.4. Методические рекомендации по оценке значений показателей моделирования

- •2. Производные показатели:

- •Глава 28. Методические рекомендации

- •28.1. Общие рекомендации

- •28.2. Методические рекомендации по организации физической защиты источников информации

- •28.2.1. Рекомендации по повышению укрепленности инженерных конструкций

- •28.2.2.Выбор технических средств охраны

- •28.2.2.3. Выбор средств наблюдения и мест их установки

- •28.3. Рекомендации по предотвращению утечки информации

- •28.3.1. Типовые меры по защите информации от наблюдения:

- •28.3.2. Типовые меры по защите информации от подслушивания:

- •28.3.3. Типовые меры по защите информации от перехвата:

- •28.3.4. Методические рекомендации по «чистке» помещений от закладных устройств

- •28.3.5. Меры по защите информации от утечки по вещественному каналу:

- •1. Моделирование кабинета руководителя организации как объекта защиты

- •1.1. Обоснование выбора кабинета как объекта защиты

- •1.2. Характеристика информации, защищаемой в кабинете руководителя

- •1.3. План кабинета как объекта защиты

- •2. Моделирование угроз информации в кабинете руководителя

- •2.1. Моделирование угроз воздействия на источники информации

- •2. Забор

- •3. Нейтрализация угроз информации в кабинете руководителя организации

- •3.1. Меры по предотвращению проникновения злоумышленника к источникам информащ

- •3.2. Защита информации в кабинете руководителя от наблюдения

- •3.4. Предотвращение перехвата радио- и электрических сигналов

- •2. Технические средства подслушивания

- •3. Технические средства перехвата сигналов

- •Технические средства инженерно-технической защиты информации

- •1. Извещатели контактные

- •2. Извещатели акустические

- •3. Извещатели оптико-электронные

- •4. Извещатели радиоволновые

- •5. Извещатели вибрационные

- •6. Извещатели емкостные

- •7. Извещатели пожарные

- •9. Средства радиоконтроля

- •10. Анализаторы проводных коммуникаций

- •11. Устройства защиты слаботочных линий

- •Примечание. Та — телефонный аппарат.

- •12. Средства защиты речевого сигнала в телефонных линиях связи

- •13. Средства акустического и виброакустической зашумления

- •14. Средства подавления радиоэлектронных и звукозаписывающих устройств

- •15. Нелинейные локаторы

- •16. Металлодетекторы

- •17. Рентгеновские установки

- •18. Средства подавления радиоэлектронных и звукозаписывающих устройств

- •19. Средства уничтожения информации на машинных носителях

- •20. Специальные эвм в защищенном исполнении

- •21. Средства защиты цепей питания и заземления

- •22. Системы экранирования и комплексной защиты помещения

- •Инженерно-техническая защита информации

Тип

здания

Ослабление

радиосигнала в дБ на частоте

100

МГц

500

МГц

1

ГГц

Деревянное

здание с толщиной стен 20 см

5-7

7-9

9-11

Кирпичное

здание с толщиной стен в 1,5 кирпича

13-15

15-17

16-19

Железобетонное

здание с ячейкой арматуры 15 х 15

см и толщиной 16 см

20-25

18-19

15-17

Примечание. В рассматриваемых зданиях 30% площади занимают оконные проемы.

Уменьшение затухания электромагнитной волны в железобетонных стенах с повышением ее частоты вызвано снижением экранирующего эффекта металлической арматуры железобетона. На частоте 1 ГГц длина волны равна 30 см, соизмеримая с размерами ячеек арматуры.

При ослаблении электромагнитной волны стенами здания на 20 дБ дальность ее распространения уменьшается на 1 порядок. Для рассмотренного примера она составит единицы сотен и десятки метров.

2) Оценка угрозы утечки информации, вызванной побочными излучениями ОТСС и ВТСС, производится путем сравнения радиусов зон потенциального перехвата опасных радиосигналов с размерами контролируемых зон организации. В качестве критерия применяется энергетический критерий — уровень поля или электрического сигнала.

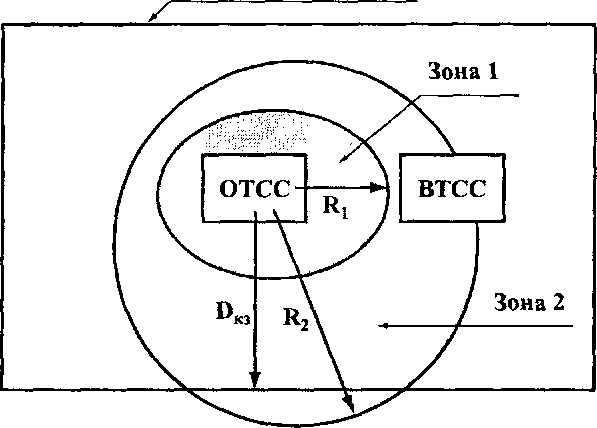

Различают 2 вида зон (см. рис. 27.6):

зона 1 с радиусом R, — пространство вокруг ОТСС, в пределах которого не допускается размещение ВТСС, через которое может происходить утечка информации за пределы контролируемой зоны;

зона 2 с радиусом R2, в пределах которой уровень сигнала, излучаемого ОТСС, превышает норматив.

Рис.

27.6.

Зоны безопасности информацииКонтролируемая зона

Так как диаграмма направленности вокруг источника излучения, как правило, неравномерная, то радиусы определяются на направлениях максимальной напряженности сигнала.

Информация, содержащаяся в информационных параметрах радиосигналов, защищена вне пределов контролируемой зоны, если Rj2 < Dkj, a R3l меньше расстояния между ОТСС и ВТСС. Здесь Dk3 — расстояние от ОТСС до границы контролируемой зоны.

Радиус зоны 2 больше радиуса зоны 1, так как в качестве средства перехвата используется специальный приемник с существенно более высокими характеристиками, чем ВТСС.

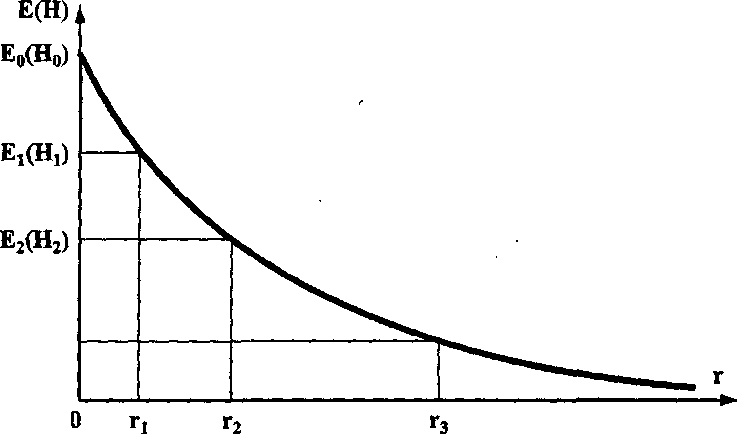

Для оценки уровня защищенности необходимо оценить радиусы зон 1 и 2. Для этого определяется характер изменения напряженности поля от расстояния до источника излучения. Как известно, этот характер зависит от того, в какой зоне (ближней или дальней) производится измерение.

В общем случае напряженность поля изменяется в виде Е(Н) = Е0(Н0) / rj>2, где q=l, 2, 3. Характер изменения оценивается в результате измерения напряженности Е в двух точках (см. рис. 27.7).

Е3(Н3)

Рис.

27.7.

Зависимость напряженности электрического

(магнитного)

полей от расстояния до их источников

Измерив Е(Н) в двух точках, можно приближенно оценить показатель q степени изменения напряженности полей по формуле:

1п(Е,/Е2)

q =

ln(r,/r2)

По значению q определяются размеры зоны 2:

Rl2 = rIVEI(H1)/EH(HH).

ВД),

х у z

- + -Т + - г, г, г,

1

Ез(Нз).

ч 2 к х у г

- + -Т + - h h h

В результате решения этой системы уравнений по правилу Крамера

^ _ ТО [Е.г,2 (Г2 - г3) + Е2г22 (Г3 - г2) + Е3г32 (г, - г2)]

А. А. Торокин 1

ИНЖЕНЕРНО-ТЕХНИЧЕСКАЯ ЗАЩИТА ИНФОРМАЦИИ 1

Введение 3

Раздел I. Концепция инженерно- технической защиты информации 7

Глава 1. Системный подход к инженерно- технической защите информации 9

Глава 2. Основные положения концепции инженерно-технической защиты информации 28

Раздел II. Теоретические основы инженерно-технической защиты информации 47

Глава 3. Характеристика защищаемой информации 48

Глава 4. Характеристика угроз безопасности информации 106

др.; 121

др-); 121

Глава 5. Побочные электромагнитные излучения и наводки 131

5.1. Побочные преобразования акустических сигналов в электрические сигналы 132

5.2. Паразитные связи и наводки 139

5.3. Низкочастотные и высокочастотные излучения технических средств 148

А: Йй 155

5.4. Электромагнитные излучения сосредоточенных источников 158

5.5. Электромагнитные излучения распределенных источников 161

5.6. Утечка информации по цепям электропитания 164

5.7. Утечка информации по цепям заземления 168

Глава 6. Технические каналы утечки информации 170

6.1. Особенности утечки информации 170

6.2. Типовая структура и виды технических каналов утечки информации 173

6.3. Основные показатели технических каналов утечки информации 181

р.-ПР, 194

с38=л/К7Р, 202

Л\ 211

Глава 7. Методы добывания информации 253

7.1. Основные принципы разведки 253

7.2. Классификация технической разведки 255

7.3. Технология добывания информации 259

7.4. Способы доступа органов добывания к источникам информации 265

Ч} 268

7.5. Показатели эффективности добывания информации 272

Глава 8. Методы инженерно-технической защиты информации 279

8.1. Факторы обеспечения защиты информации от угроз воздействия 279

8.2. Факторы обеспечения защиты информации от угроз утечки информации 281

8.3. Классификация методов инженерно- технической защиты информации 287

Глава 9. Методы физической защиты информации 298

9.1. Категорирование объектов защиты 298

9.2. Характеристика методов физической защиты информации 301

Вопросы для самопроверки 310

Глава 10. Методы противодействия наблюдению 311

10.1. Методы противодействия наблюдению в оптическом диапазоне 311

10.2. Методы противодействия 327

радиолокационному и гидроакустическому наблюдению 327

Вопросы для самопроверки 332

Глава 11. Методы противодействия подслушиванию 332

11.1. Структурное скрытие речевой информации в каналах связи 334

11.2. Энергетическое скрытие акустического сигнала 353

11.3. Обнаружение и подавление закладных устройств 368

11.3.1. Демаскирующие признаки закладных устройств 368

11.3.2. Методы обнаружения закладных подслушивающих устройств 371

11.3.3. Методы подавления подслушивающих закладных устройств 379

11.3.4. Способы контроля помещений на отсутствие закладных устройств 381

11.4. Методы предотвращения 386

несанкционированной записи речевой информации на диктофон 386

11.5. Методы подавления опасных сигналов акустоэлектрических преобразователей 388

Вопросы для самопроверки 391

Глава 12. Экранирование побочных излучений и наводок 392

12.1. Экранирование электромагнитных полей 392

12.2. Экранирование электрических проводов 400

12.3. Компенсация полей 403

12.4. Предотвращение утечки информации по цепям электропитания и заземления 406

Глава 13. Методы предотвращения утечки информации по вещественному каналу 410

13.1. Методы защиты информации в отходах производства 410

13.2. Методы защиты демаскирующих веществ в отходах химического производства 412

Раздел III. Технические основы 431

добывания и инженерно- технической защиты информации 431

Глава 14. Характеристика средств технической разведки 431

14.1. Структура системы технической разведки 431

14.2. Классификация технических средств добывания информации 433

14.3. Возможности средств технической разведки 441

Глава 15. Технические средства подслушивания 452

15.1. Акустические приемники 452

15.2. Диктофоны 469

Глава 16. Средства скрытного наблюдения 520

ле: R Ф = (W / (*Ф + R)- 541

L ГТП\ 546

Глава 17. Средства перехвата сигналов 614

17.1. Средства перехвата радиосигналов 614

V 630

17.2. Средства перехвата оптических и электрических сигналов 682

Глава 18. Средства добывания информации о радиоактивных веществах 693

Глава 19. Система инженерно-технической защиты информации 711

19.1. Структура системы инженерно-технической защиты информации 711

19.2. Подсистема физической защиты источников информации 714

и, и2 и„ 725

19.3. Подсистема инженерно-технической защиты информации от ее утечки 730

19.4. Управление силами и средствами системы инженерно-технической защиты информации 735

19.5. Классификация средств инженерно- технической защиты информации 761

Вопросы для самопроверки 767

Глава 20. Средства инженерной защиты 768

20.1. Ограждения территории 769

20.2. Ограждения зданий и помещений 774

20.2.1. Двери и ворота 774

20.2.2. Окна 782

20.3. Металлические шкафы, сейфы и хранилища 785

20.4. Средства систем контроля и управления доступом 788

Вопросы для самопроверки 798

Глава 21. Средства технической охраны объектов 798

21.1. Средства обнаружения злоумышленников и пожара 798

21.1.1. Извещатели 798

21.1.2. Средства контроля и управления средствами охраны 816

Приемно-контрольные приборы (ПКП) обеспечивают: 816

21.2. Средства телевизионной охраны 818

21.3. Средства освещения 825

Вопросы для самопроверки 836

Глава 22. Средства противодействия наблюдению 837

22.1. Средства противодействия наблюдению в оптическом диапазоне 837

22.2. Средства противодействия 842

радиолокационному и гидроакустическому наблюдению 842

Глава 23. Средства противодействия 848

подслушиванию 848

23.1. Средства звукоизоляции и звукопоглощения (1 акустического сигнала 848

23.2. Средства предотвращения утечки информации с помощью закладных подслушивающих устройств 861

23.2.1. Классификация средств обнаружения 861

и локализации закладных подслушивающих устройств 861

23.2.2. Аппаратура радиоконтроля 867

23.2.3. Средства контроля телефонных линий и цепей электропитания 873

23.2.4. Технические средства подавления сигналов закладных устройств 876

23.2.5. Нелинейные локаторы 879

23.2.6. Обнаружители пустот, металлодетекторы и рентгеновские аппараты 880

23.2.7. Средства контроля помещений на отсутствие закладных устройств 885

Глава 24т Средства предотвращения утечки информации через ПЭМИН 894

24.1. Средства подавления опасных сигналов акустоэлектрических преобразователей 895

24.2. Средства экранирования электромагнитных полей 900

Раздел IV. Организационные основы инженерно-технической защиты информации 930

Глава 25. Организация инженерно- 930

технической защиты информации 930

25.1. Задачи и структура государственной 930

системы инженерно-технической защиты информации 930

25.2. Организация инженерно-технической защиты информации на предприятиях (в организациях, учреждениях) 944

25.3. Нормативно-правовая база инженерно- технической защиты информации 950

Глава 26. Типовые меры по инженерно- 958

технической защите информации 958

В6.1. Основные организационные и технические меры по обеспечению инженерно- технической защиты информации 958

26.2. Контроль эффективности инженерно- технической защиты информации 965

Глава 27. Рекомендации по моделированию системы инженерно-технической защиты информации 977

27.1. Алгоритм проектирования 977

(совершенствования) системы защиты информации 977

27.2. Моделирование объектов защиты 1170

27.3. Моделирование угроз информации 1202

1п(Е,/Е2) 1233

ln(r,/r2) 1233

27.4. Методические рекомендации по оценке значений показателей моделирования 1245

Глава 28. Методические рекомендации 1257

по определению мер инженерно- технической защиты информации 1257

28.2. Методические рекомендации по организации физической защиты источников информации 1260

28.3. Рекомендации по предотвращению утечки информации 1272

Заключение 1293

Основные используемые термины и понятия 1297

Литература 1368

Оглавление 1384

Инженерно-техническая защита информации 1393

w = г2г2 - г,г2 + г,г32 + г2г3 - г2г32.

Допустимые напряженности полей Ен и Н f указываются в нормативно-методических документах для разных категорий помещений.

Нормативные значения напряженности поля с защищаемой информацией определяются из соотношения Еи = Еш5н, где Еш — напряженность электрического поля шумов, 5м — нормативное (максимальное) отношение сигнал/шум, при котором обеспечивается безопасность информации. Так как уровень шумов приемника зависит от его полосы пропускания Af, то вводят такой показатель, как уровень Ешн нормированного шума (приведенный к единице полосы). С учетом этого Е =

б) Оценка угрозы утечки речевой информации по проводам

Источниками опасных сигналов в проводах являются:

ЭДС, наводимые электромагнитными полями в проводах;

сигналы случайных акустоэлектрических преобразователей.

Эквивалентная схема цепи, содержащей источник опасных сигналов U, приведена на рис. 27.8.