- •Пояснительная Записка

- •1 Введение 6

- •5.3 Расчет 117

- •Введение

- •Исследовательская часть

- •Структура подсистемы защиты информации в системе глобальной спутниковой связи и методы обеспечения средств мониторинга и управления объектами защиты информации

- •Описание среды комплекса спутниковой глобальной радиосвязи и выявление целей защиты информации

- •Состав и структура подсистемы защиты информации в комплексе спутниковой глобальной радиосвязи.

- •Прослушивание второго рода, как метод построения эффективных атак на систему связи.

- •Алгоритм массирования – как метод защиты от прослушивания второго рода.

- •Линейные кодовые последовательности.

- •Нелинейные кодовые последовательности.

- •Однократное гаммирование.

- •Требования к алгоритму маскирования.

- •Специальная часть

- •Основные требования.

- •Соответствие предъявляемому уровню безопастности.

- •Построение на основе использования криптографии симметричных ключей.

- •Описание.

- •Математическое описание.

- •Описание параметров.

- •Формирование ключа.

- •Разворачивание ключа.

- •Определение времени жизни сеансовых ключей

- •Программная и аппаратная гибкость реализации

- •Оценка сложности программной и аппаратной реализации

- •Вычислительная сложность (скорость) зашифрования/расшифрования

- •Оценочное время выполнения зашифрования/расшифрования блока данных

- •Оценочная скорость алгоритма в виде числа тактов работы процессора

- •Скорость выполнения зашифрования/расшифрования блока данных

- •Пакет тестов Национального института стандартов и технологий (nist)

- •Частотный тест.

- •Тест на самую длинную серию единиц в блоке.

- •Тест ранга двоичных матриц.

- •Тест с дискретным преобразованием Фурье (спектральный тест).

- •Универсальный статистический тест Маурэра.

- •Сжатие при помощи алгоритма Лемпела-Зива.

- •Тест линейной сложности.

- •Результаты тестирования

- •Результаты проведения тестов

- •Спектральный тест

- •Тест линейной сложности

- •Технологический раздел

- •Введение

- •Общие принципы тестирования

- •Общие методики оценки качества алгоритма маскирования данных

- •Графические тесты

- •Гистограмма распределения элементов

- •Распределение на плоскости

- •Проверка серий

- •Проверка на монотонность

- •Оценочные тесты

- •Методы тестирования алгоритма маскирования данных

- •Система оценки статистических свойств

- •Оценка результатов тестирования

- •Генерация последовательностей для тестирования

- •Исполнение набора статистических тестов

- •Анализ прохождения статистических тестов

- •Организационно-экономический раздел

- •Введение

- •Теоретическая часть

- •Оценка затрат на разработку по

- •Составляющие затрат на программный продукт

- •Составляющие затрат на разработку программ Ср.

- •Затраты на непосредственную разработку кп

- •Сложность комплекса программ

- •Применение современных методов разработки кп.

- •Факторы организации процесса разработки кп, влияющие на непосредственные затраты при создании сложных программ.

- •Затраты на изготовление опытного образца как продукции производственно-технического назначения.

- •Затраты на технологию и программные средства автоматизации разработки комплекса программ.

- •Составляющие затрат на эксплуатацию программ, влияющие на процесс их разработки.

- •Исходные данные

- •Расчёт затрат

- •1)Составляющие затрат на разработку программ:

- •2) Затраты на эксплуатацию программ:

- •3) Накладные расходы

- •Производственно-экологическая безопасность

- •Введение

- •Машинный зал и рабочее место программиста

- •Вредные факторы, присутствующие на рабочем месте и их классификация

- •Вредные производственные воздействия

- •Электрическая опасность

- •Нерациональность освещения

- •Расчет искусственного освещения методом коэффициента использования светового потока

- •Психофизические факторы

- •Микроклимат

- •Посторонние шумы

- •Постороннее электромагнитное излучение

- •Химические факторы

- •Эргономические требования

- •Эргономика окружающей среды

- •Экологическая безопасность

- •Заключение

- •Литература

- •Приложение 1

- •Приложение 2

- •Приложение 3

Программная и аппаратная гибкость реализации

Программная и аппаратная гибкость алгоритма маскирования обеспечивается полноценным использованием машинных операций бортовых процессоров. Такой алгоритм легко переносится с одной вычислительной платформы на другую, не привязан к конкретной аппаратной архитектуре и не зависит от схемотехнических решений, т.к. множеством входных и выходных данных являются 32 битные слова, а в качестве операций используются набор элементарных операций. Разработчик системы имеет широкие возможности для изменения не только программного обеспечения, но и аппаратных блоков.

Оценка сложности программной и аппаратной реализации

Если исходить из того, что каждому входу логического элемента соответствует один транзистор совместно с некоторой совокупностью других радиодеталей (резисторов, конденсаторов и др.), то тогда любую схему можно оценить по количеству потребного для ее реализации оборудования, подсчитав суммарное число выходов всех элементов, входящих в эту схему (так называемая оценка по Квайну). И хотя эта оценка является приближенной, поскольку логические элементы могут строиться на различных принципах и по разным схемам, она является очень удобной, позволяя сравнивать по количеству оборудования на самых ранних стадиях их проектирования.

Если рассматривать тот факт, что каждый логический элемент формирует выходной сигнал с некоторой задержкой, причем задержки разных элементов отличаются незначительно, т.е. τне ≈ τи ≈ τили = τл.е (τл.е – среднее значение задержки сигнала на логическом элементе любого типа). Следовательно, любую схему можно оценить по быстродействию, подсчитав число ступеней из логических элементов, которое проходит сигнал от входа схемы до ее выхода.

В частности для алгоритма маскирования, использующего операцию умножения 32 битных чисел, в отношении алгоритма маскирования, использующего операцию сложение по модулю 2 32 битных чисел, эти оценки будут значительно больше т.к. множительное устройство затрачивает 3*n оборудования, где n- разрядность числа.

Сложности программной реализации алгоритмов маскирования, операции умножения и сложение по модулю 2 32 битных чисел, идентичны, вследствие различий только в выполняемых операций над данными.

Вычислительная сложность (скорость) зашифрования/расшифрования

Основу для сравнения различных алгоритмов между собой дают стандартные методики измерения скорости (сложности). Существует несколько таких стандартных методик. Они позволяют разработчикам и пользователям осуществлять выбор между альтернативами на основе количественных показателей.

Оценочное время выполнения зашифрования/расшифрования блока данных

Единицей измерения скорости алгоритма является время: алгоритм, выполняющий шифрование\дешифрование за меньшее время является более быстрым. Время выполнения любого алгоритма измеряется в секундах.

Однако в зависимости от того, что мы считаем, время может быть определено различными способами. Наиболее простой способ определения времени называется астрономическим временем, временем ответа (response time), временем выполнения(execution time) или прошедшим временем (elapsed time). Это задержка выполнения задания, включающая буквально все: работу процессора, обращения к диску, обращения к памяти, ввод/вывод и накладные расходы операционной системы. Однако при работе в мультипрограммном режиме во время ожидания ввода/вывода для одной программы, процессор может выполнять другую программу, и система не обязательно будет минимизировать время выполнения данной конкретной программы (алгоритма).

Для измерения времени работы процессора на данном алгоритме используется специальный параметр - время ЦП (CPU time), которое не включает время ожидания ввода/вывода или время выполнения другой программы. Очевидно, что время ответа, видимое пользователем, является полным временем выполнения программы, а не временем ЦП. Время ЦП может далее делиться на время, потраченное ЦП непосредственно на выполнение алгоритма и называемое пользовательским временем ЦП, и время ЦП, затраченное операционной системой на выполнение заданий, затребованных алгоритмом, и называемое системным временем ЦП.

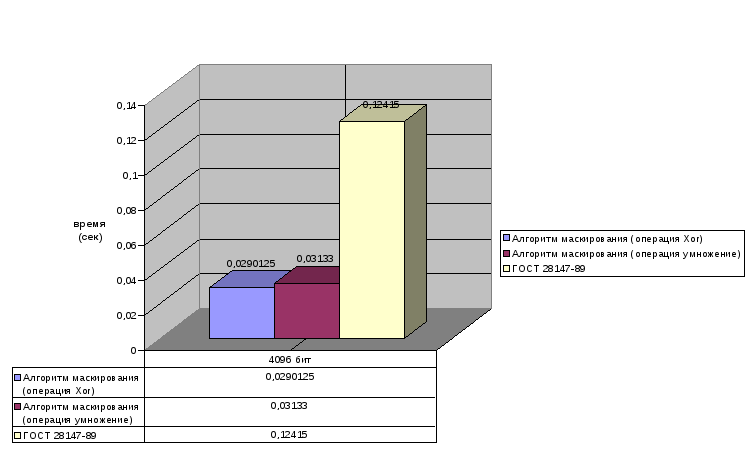

Таким образом, при измерениях производительности алгоритма используется сумма пользовательского и системного времени ЦП (Рисунок 3.3.).

Рис. 3.3. Время шифрования блока данных 4096 бит