- •Раздел I. Концепция инженерно- технической защиты информации

- •Глава 1. Системный подход к инженерно- технической защите информации

- •1.1. Основные положения системного подхода к инженерно-технической защите информации

- •Ограничения

- •1.2. Цели, задачи и ресурсы системы защиты информации

- •1.3. Угрозы безопасности информации и меры по их предотвращению

- •Глава 2. Основные положения концепции инженерно-технической защиты информации

- •2.1. Принципы инженерно-технической защиты информации

- •2.2. Принципы построения системы инженерно- технической защиты информации

- •Раздел II. Теоретические основы инженерно-технической защиты информации

- •Глава 3. Характеристика защищаемой информации

- •3.1. Понятие о защищаемой информации

- •3.2. Виды защищаемой информации

- •3.3. Демаскирующие признаки объектов защиты

- •3.3.1. Классификация демаскирующих признаков объектов защиты

- •3.3.2. Видовые демаскирующие признаки

- •3.3.3. Демаскирующие признаки сигналов

- •По регулярности появления

- •3.3.4. Демаскирующие признаки веществ

- •3.4. Свойства информации как предмета защиты

- •I Ценность информации, %

- •3.5. Носители и источники информации

- •3.6. Запись и съем информации с ее носителя

- •Глава 4. Характеристика угроз безопасности информации

- •4.1. Виды угроз безопасности информации

- •4.2. Источники угроз безопасности информации

- •4.3. Опасные сигналы и их источники

- •Глава 5. Побочные электромагнитные излучения и наводки

- •5.1. Побочные преобразования акустических сигналов в электрические сигналы

- •I Якорь /

- •5.2. Паразитные связи и наводки

- •Собственное затухание Zj - 10 lg рвых1 /Рвх1

- •5.3. Низкочастотные и высокочастотные излучения технических средств

- •5.4. Электромагнитные излучения сосредоточенных источников

- •5.5. Электромагнитные излучения распределенных источников

- •Т Провод несимметричного кабеля

- •I ип1з ь Провод 1 линии

- •5.6. Утечка информации по цепям электропитания

- •5.7. Утечка информации по цепям заземления

- •Глава 6. Технические каналы утечки информации

- •6.1. Особенности утечки информации

- •6.2. Типовая структура и виды технических каналов утечки информации

- •6.3. Основные показатели технических каналов утечки информации

- •Ic. 6.3. Графическое представление ограничения частоты сигнала каналом утечки

- •6.4. Комплексное использование технических каналов утечки информации

- •6.5. Акустические каналы утечки информации

- •Помехи Помехи

- •Помехи Помехи

- •6.6. Оптические каналы утечки информации

- •Внешний источник света

- •6.7. Радиоэлектронные каналы утечки информации

- •6.7.1. Виды радиоэлектронных каналов утечки информации

- •I Помехи

- •6.7.2. Распространение опасных электрических

- •6.8. Вещественные каналы утечки информации

- •6.8.1. Общая характеристика вещественного канала утечки информации

- •6.8.2. Методы добывания информации о вещественных признаках

- •Глава 7. Методы добывания информации

- •7.1. Основные принципы разведки

- •7.2. Классификация технической разведки

- •7.3. Технология добывания информации

- •7.4. Способы доступа органов добывания к источникам информации

- •7.5. Показатели эффективности добывания информации

- •Глава 8. Методы инженерно-технической защиты информации

- •8.1. Факторы обеспечения защиты информации от угроз воздействия

- •8.2. Факторы обеспечения защиты информации от угроз утечки информации

- •Обнаружение

- •8.3. Классификация методов инженерно- технической защиты информации

- •Глава 9. Методы физической защиты информации

- •9.1. Категорирование объектов защиты

- •9.2. Характеристика методов физической защиты информации

- •Глава 10. Методы противодействия наблюдению

- •10.1. Методы противодействия наблюдению в оптическом диапазоне

- •Пространственное скрытие

- •Энергетическое скрытие

- •10.2. Методы противодействия

- •Глава 11. Методы противодействия подслушиванию

- •11.1. Структурное скрытие речевой информации в каналах связи

- •А) Исходный сигнал

- •Телефон или громкоговоритель

- •1 Цифровое шифрование

- •11.2. Энергетическое скрытие акустического сигнала

- •11.3. Обнаружение и подавление закладных устройств

- •11.3.1. Демаскирующие признаки закладных устройств

- •11.3.2. Методы обнаружения закладных подслушивающих устройств

- •Поиск закладных устройств по сигнальным признакам

- •11.3.3. Методы подавления подслушивающих закладных устройств

- •11.3.4. Способы контроля помещений на отсутствие закладных устройств

- •11.4. Методы предотвращения

- •11.5. Методы подавления опасных сигналов акустоэлектрических преобразователей

- •Глава 12. Экранирование побочных излучений и наводок

- •12.1. Экранирование электромагнитных полей

- •12.2. Экранирование электрических проводов

- •12.3. Компенсация полей

- •12.4. Предотвращение утечки информации по цепям электропитания и заземления

- •Глава 13. Методы предотвращения утечки информации по вещественному каналу

- •13.1. Методы защиты информации в отходах производства

- •13.2. Методы защиты демаскирующих веществ в отходах химического производства

- •Раздел III. Технические основы

- •Глава 14. Характеристика средств технической разведки

- •14.1. Структура системы технической разведки

- •14.2. Классификация технических средств добывания информации

- •14.3. Возможности средств технической разведки

- •Глава 15. Технические средства подслушивания

- •15.1. Акустические приемники

- •Микрофон

- •Структурный звук

- •15.2. Диктофоны

- •15.3. Закладные устройства

- •15.4. Лазерные средства подслушивания

- •15.5. Средства высокочастотного навязывания

- •Глава 16. Средства скрытного наблюдения

- •16.1. Средства наблюдения в оптическом диапазоне

- •16.1.1. Оптические системы

- •16.1.2. Визуально-оптические приборы

- •16.1.3. Фото-и киноаппараты

- •16.1.4. Средства телевизионного наблюдения

- •16.2. Средства наблюдения в инфракрасном диапазоне

- •Электропроводящий слой

- •Т Видимое

- •16.3. Средства наблюдения в радиодиапазоне

- •Радиолокационная станция Объект

- •Глава 17. Средства перехвата сигналов

- •17.1. Средства перехвата радиосигналов

- •17.1.1. Антенны

- •1,0 Основной лепесток

- •Металлическая поверхность

- •I Диэлектрический стержень Круглый волновод

- •17.1.2. Радиоприемники

- •Примечание:

- •17.1.3. Технические средства анализа сигналов

- •17.1.4. Средства определения координат источников радиосигналов

- •17.2. Средства перехвата оптических и электрических сигналов

- •Глава 18. Средства добывания информации о радиоактивных веществах

- •, Радиоактивное

- •Глава 19. Система инженерно-технической защиты информации

- •19.1. Структура системы инженерно-технической защиты информации

- •529 Включает силы и средства, предотвращающие проникновение к

- •19.2. Подсистема физической защиты источников информации

- •19.3. Подсистема инженерно-технической защиты информации от ее утечки

- •19.4. Управление силами и средствами системы инженерно-технической защиты информации

- •Руководство организации Преграждающие средства

- •Силы " и средства нейтрализации угроз

- •Телевизионные камеры

- •19.5. Классификация средств инженерно- технической защиты информации

- •Глава 20. Средства инженерной защиты

- •20.1. Ограждения территории

- •20.2. Ограждения зданий и помещений

- •20.2.1. Двери и ворота

- •20.3. Металлические шкафы, сейфы и хранилища

- •20.4. Средства систем контроля и управления доступом

- •Глава 21. Средства технической охраны объектов

- •21.1. Средства обнаружения злоумышленников и пожара

- •21.1.1. Извещатели

- •Извещатели

- •21.1.2. Средства контроля и управления средствами охраны

- •21.2. Средства телевизионной охраны

- •21.3. Средства освещения

- •21.4. Средства нейтрализации угроз

- •Глава 22. Средства противодействия наблюдению

- •22.1. Средства противодействия наблюдению в оптическом диапазоне

- •22.2. Средства противодействия

- •Глава 23. Средства противодействия

- •23.1. Средства звукоизоляции и звукопоглощения (1 акустического сигнала

- •Примечание. *) Стекло — воздушный зазор — стекло — воздушный зазор — стекло.

- •Примечание, d — толщина заполнителя, b — зазор между поглотителем и отражателем.

- •23.2. Средства предотвращения утечки информации с помощью закладных подслушивающих устройств

- •23.2.1. Классификация средств обнаружения

- •23.2.2. Аппаратура радиоконтроля

- •23.2.3. Средства контроля телефонных линий и цепей электропитания

- •23.2.4. Технические средства подавления сигналов закладных устройств

- •23.2.6. Обнаружители пустот, металлодетекторы и рентгеновские аппараты

- •23.2.7. Средства контроля помещений на отсутствие закладных устройств

- •Глава 24т Средства предотвращения утечки информации через пэмин

- •24.1. Средства подавления опасных сигналов акустоэлектрических преобразователей

- •Телефонная трубка

- •24.2. Средства экранирования электромагнитных полей

- •Раздел IV. Организационные основы инженерно-технической защиты информации

- •Глава 25. Организация инженерно-

- •25.1. Задачи и структура государственной

- •25.2. Организация инженерно-технической защиты информации на предприятиях (в организациях, учреждениях)

- •25.3. Нормативно-правовая база инженерно- технической защиты информации

- •Глава 26. Типовые меры по инженерно-

- •Организационные меры итзи

- •26.2. Контроль эффективности инженерно- технической защиты информации

- •Раздел V. Методическое обеспечение инженерно-технической защиты информации

- •Глава 27. Рекомендации по моделированию системы инженерно-технической защиты информации

- •27.1. Алгоритм проектирования

- •Показатели:

- •Разработка и выбор мер защиты

- •27.2. Моделирование объектов защиты

- •27.3. Моделирование угроз информации

- •27.3.1. Моделирование каналов несанкционированного доступа к информации

- •27.3.2. Моделирование каналов утечки информации

- •Объект наблюдения

- •Примечание. В рассматриваемых зданиях 30% площади занимают оконные проемы.

- •Контролируемая зона

- •Граница контролируемой зоны

- •27.4. Методические рекомендации по оценке значений показателей моделирования

- •2. Производные показатели:

- •Глава 28. Методические рекомендации

- •28.1. Общие рекомендации

- •28.2. Методические рекомендации по организации физической защиты источников информации

- •28.2.1. Рекомендации по повышению укрепленности инженерных конструкций

- •28.2.2.Выбор технических средств охраны

- •28.2.2.3. Выбор средств наблюдения и мест их установки

- •28.3. Рекомендации по предотвращению утечки информации

- •28.3.1. Типовые меры по защите информации от наблюдения:

- •28.3.2. Типовые меры по защите информации от подслушивания:

- •28.3.3. Типовые меры по защите информации от перехвата:

- •28.3.4. Методические рекомендации по «чистке» помещений от закладных устройств

- •28.3.5. Меры по защите информации от утечки по вещественному каналу:

- •1. Моделирование кабинета руководителя организации как объекта защиты

- •1.1. Обоснование выбора кабинета как объекта защиты

- •1.2. Характеристика информации, защищаемой в кабинете руководителя

- •1.3. План кабинета как объекта защиты

- •2. Моделирование угроз информации в кабинете руководителя

- •2.1. Моделирование угроз воздействия на источники информации

- •2. Забор

- •3. Нейтрализация угроз информации в кабинете руководителя организации

- •3.1. Меры по предотвращению проникновения злоумышленника к источникам информащ

- •3.2. Защита информации в кабинете руководителя от наблюдения

- •3.4. Предотвращение перехвата радио- и электрических сигналов

- •2. Технические средства подслушивания

- •3. Технические средства перехвата сигналов

- •Технические средства инженерно-технической защиты информации

- •1. Извещатели контактные

- •2. Извещатели акустические

- •3. Извещатели оптико-электронные

- •4. Извещатели радиоволновые

- •5. Извещатели вибрационные

- •6. Извещатели емкостные

- •7. Извещатели пожарные

- •9. Средства радиоконтроля

- •10. Анализаторы проводных коммуникаций

- •11. Устройства защиты слаботочных линий

- •Примечание. Та — телефонный аппарат.

- •12. Средства защиты речевого сигнала в телефонных линиях связи

- •13. Средства акустического и виброакустической зашумления

- •14. Средства подавления радиоэлектронных и звукозаписывающих устройств

- •15. Нелинейные локаторы

- •16. Металлодетекторы

- •17. Рентгеновские установки

- •18. Средства подавления радиоэлектронных и звукозаписывающих устройств

- •19. Средства уничтожения информации на машинных носителях

- •20. Специальные эвм в защищенном исполнении

- •21. Средства защиты цепей питания и заземления

- •22. Системы экранирования и комплексной защиты помещения

- •Инженерно-техническая защита информации

23.2.4. Технические средства подавления сигналов закладных устройств

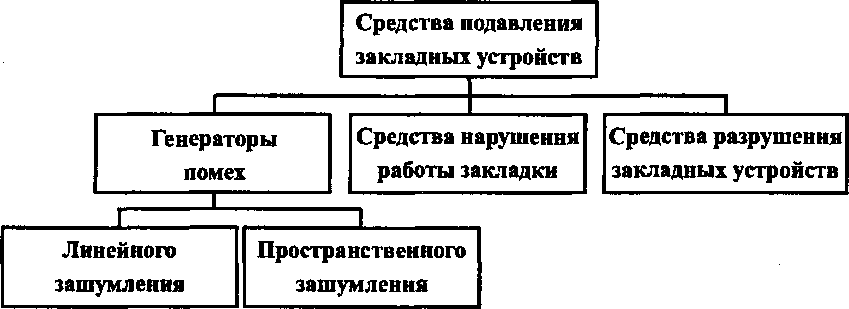

Другую группу средств активной борьбы с закладками образуют генераторы помех. Классификация этих средств приведена на рис. 23.5.

Выходы генератора линейного зашумления соединяются с проводами телефонной линии и электросети и в них подаются электрические сигналы, перекрывающие опасные сигналы по спектру и мощности. Генераторы пространственного зашумления повышают уровень электромагнитных помех в помещении и, следовательно, на входе приемника злоумышленника. Для эффективного подавления сигнала закладки уровень помехи в полосе спектра сигнала должен в несколько раз превышать уровень сигнала.

Рис.

23.5.

Классификация средств подавления

закладных устройств

Энергетическое скрытие информации путем подавления (снижения отношения сигнал/шум ниже порогового значения) электрических и радиосигналов позволяет обеспечить превентивную защиту информации без предварительного обнаружения и локализации закладных устройств. Возможны три способа подавления:

снижение отношения сигнал/шум до безопасных для информации значений путем пространственного и линейного зашумле- ния;

воздействия на закладные устройства радио- и электрическими сигналами, нарушающими заданные режимы работы этих устройств;

воздействия на закладные устройства, вызывающие их разрушение.

Для подавления сигналов закладных устройств применяются заградительные и прицельные помехи. Заградительные помехи имеют ширину спектра, перекрывающего частоты излучений подавляющего числа закладных устройств, — от долей до тысячи МГц. Мощность излучения не превышает 20 Вт («Гном-3»).

Однако подобные генераторы помех эффективно подавляют радиосигналы закладки, если отношение мощности помехи и сигнала закладки в несколько раз выше отношения ширины спектра помехи и сигнала. Это требование обусловлено тем, что мощность помехи «размазывается» по диапазону частот генератора помех, в среднем составляющем около 1000 МГц, и на долю узкополосного сигнала закладки приходится лишь незначительная часть энергии помехи, которой не хватает для эффективного искажения ин- ^ формационных параметров сигнала. Например, одно из устройств Активной защиты информации с повышенной выходной мощностью обеспечивает максимальную мощность шума в полосе ЧМ- i сигнала (150-200 кГц) порядка 40 мВт при интегральном значении выходной мощности генератора до 20 Вт. Но для узкополосно- If-o ЧМ-сигнала мощность помехи в полосе сигнала составляет доли ||i единицы мВт, что недостаточно для подавления сигналов заклад- ||си. Учитывая значительную долю на рынке радиозакладок с мощ- Мюстью излучения порядка 10-20 мВт и тенденцию сужения поло- |фы их кварцованных частот, применение даже достаточно мощных ; генераторов помех не гарантирует предотвращение утечки информации. Наращивание мощности заградительной помехи ограничивается требованиями по экологической безопасности и электромагнитной совместимости излучений помех и сигналов радиове- яцания и связи в зашумляемом пространстве. 1 Проблема электромагнитной совместимости не возникает при шинейном зашумлении. Задача подавления сигналов закладок, передаваемых по цепям электропитания, решается простым превышением спектральной плотности помехи над спектральной плотностью сигнала. Для подавления телефонных радиозакладок пу- |гем линейного зашумления спектр помехи не должен совпадать со спектром речевого сигнала, иначе помеха будет мешать разговору абонентов. В качестве таких помех применяют аналоговые и дискретные помеховые сигналы, спектр которых выше спектра речевого сигнала. Простейшим дискретным помеховым сигналом является меандр — последовательность прямоугольных импульсов со скважностью 2. Частоты сигналов подбираются такими, чтобы они проходили через селективные цепи микрофонного усилителя и модулятора закладного устройства, но не воспринимались слуховой системой человека.

I Сигналы-помехи с частотой выше 20 кГц изменяют режимы шаботы подключенных к телефонной линии закладных устройств, |в результате чего изменяется частота и расширяется спектр их излучений. Вследствие этого ухудшается разборчивость принимаемой злоумышленником речи и уменьшается в несколько раз дальность подслушивания.

:г Воздействие помехи на параллельно подключенное к телефон- ; ной линии закладное устройство проявляется в основном в изменении частоты излучения передатчика, в результате чего приемник, настроенный на номинальную частоту передатчика закладки, не сможет принять сигнал. Например, устройство защиты телефонных линий УЗТ-02 фирмы «Нелк» генерирует помеховый сигнал с максимальной амплитудой 35 В, который, воздействуя на элементы электронной схемы телефонной закладки, приводит к «размыванию» спектра излучаемого сигнала и снижению соотношения сигнал/шум на входе приемника злоумышленника. Воздействие помех нарушает также работу устройств автоматической регулировки уровня записи и. автоматического включения диктофона голосом.

Один из способов физического повреждения закладок^ подключенных к телефонной линии и линиям электропитания, — подача в линию коротких импульсов большой амплитуды. Так как в схемах закладок применяются миниатюрные низковольтные детали (транзисторы, конденсаторы), то высоковольтные импульсы их пробивают и схема закладки выводится из строя. Например, так называемый разрушитель «жучков» РК 3320 (РК Electronic) посылает в линию импульсы амплитудой до 4000 Вив течение 2-4 мин приводит в неработоспособное состояние закладное устройство. Отечественный выжигатель телефонных закладных устройств ПТЛ-1500 выводит из строя закладные устройства путем подачи в телефонную линию импульсов напряжением 1600 В. Однако метод физического разрушения аппаратных закладок нельзя использовать без отключения от телефонной линии всех радиоэлектронных средств (современных электронных телефонных аппаратов, модемов ПЭВМ, факсов и т. д.).

23.2.5. Нелинейные локаторы

На рынке имеется большой выбор моделей отечественных и зарубежных нелинейных локаторов. В зависимости от режима излучения их делят на локаторы с непрерывным и импульсным излучением. Проникающая глубина электромагнитной волны зависит от мощности и частоты излучения. Так как с повышением частоты колебаний увеличиваются затухания электромагнитной волны в среде распространения, то уровень мощности переотраженного сигнала тем выше, чем ниже частота локатора. Но при более низкой частоте ухудшаются возможности локатора по локализации места нахождения нелинейности, так как при приемлемых размерах его антенны расширяется ее диаграмма направленности.

Очевидно, что чем выше мощность излучения локатора, тем глубже проникает электромагнитная волна и тем больше вероятность обнаружения помещенной в стену закладки. Но большая мощность излучения оказывает вредное воздействие на оператора. Для обеспечения его безопасности максимальная мощность излучения локатора в непрерывном режиме не должна превышать 3— 5 Вт. При импульсном режиме работы локатора мощность в импульсе достигает 300 Вт при средней мощности, не превышающей долей и единиц Вт. Приемники нелинейных локаторов обеспечивают дальность обнаружения полупроводниковых элементов 0,5-2 и более метров и точность определения их местонахождения — несколько см (например, в локаторе «Родник» — 2 см). Максимальная глубина обнаружения объектов в маскирующей среде составляет десятки см, например локатор «Циклон» обнаруживает радиоэлектронные средства в железобетонных стенах толщиной 50 см, в кирпичных и деревянных стенах — до 70 см.

Отечественные локаторы по своим характеристикам не уступают, а некоторые образцы превышают показатели зарубежных, а по стоимости в несколько раз дешевле. Локатор «Обь» является полным аналогом зарубежных образцов. Радиолокаторы «Родник- ПМ», «Переход», «Энвис» имеют дополнительный режим анализа принятого от объекта сигнала, в том числе возможность прослушивания модулированных сигналов локатора, отраженных от полупроводниковых элементов закладок. Принцип модуляции аналогичен модуляции при высокочастотном навязывании. Локатор «Циклон» предоставляет возможность работы в двух режимах: в режиме поиска и в режиме «сторожа». В последнем режиме две антенны устанавливаются в проходе контрольно-пропускного пункта организации или в дверном проеме помещения, например зала заседания. Этот локатор позволяют дистанционно контролировать скрытый внос или вынос радиоэлектронных средств.

Нелинейные радиолокаторы обеспечивают высокую вероятность обнаружения закладных устройств всех типов, но являются достаточно сложными и дорогими средствами проверки помещения на отсутствие в них закладных устройств.