- •1 Проблема захисту операційних систем

- •1.1Основні вимоги до безпеки комп’ютерних систем

- •1.2 Класифікація загроз безпеці комп’ютерних систем

- •1.2.1 Загроза за метою реалізації

- •1.2.2 Загроза за об’єктом атаки

- •1.2.3 Загроза за принципом впливу на кс

- •1.2.4 Загроза за характером впливу на кс та його об’єкти

- •1.2.5 Загроза через появи помилок захисту

- •1.2.6 Загроза за способом впливу на кс

- •1.2.7 Загроза за засобами атаки

- •1.2.8 Загроза за станом об’єкта атаки

- •1.3 Рівні (варіанти) захисту операційних систем

- •1.4 Об’єкти захисту в операційних системах

- •1.4.1 Захист пам’яті

- •1.4.2 Контроль доступу як захист даних та програм

- •1.6 Категорії зламщиків

- •1.7 Атаки на рівні операційних систем

- •1. Крадіжка пароля:

- •Контрольні питання

- •2 Характеристика найпоширеніших загроз безпеці комп’ютерних систем

- •2.1 Несанкціонований доступ (unauthorizedaccess) - нсд

- •2.2 Незаконне використання привілеїв

- •2.3 Атаки “салямі” (salami attack)

- •2.4 Приховані канали (convertchannels)

- •2.5 “Маскарад” (masquerade)

- •2.7 “Зламування системи” (break-in)

- •2.8 Шкідливе програмне забезпечення

- •2.8.2 Логічні бомби

- •2.8.3 Троянські коні (TrojanHorse)

- •2.8.4 Віруси

- •2.8.5 Черв’яки

- •2.8.6 Зомбі

- •2.8.7 "Жадібні" програми (greedy program)

- •2.8.8 Захоплювачі паролів (password grabber)

- •2.8.9 Утиліти схованого адміністрування (backdoor)

- •2.8.11 Конструктори вирусів

- •2.8.12 Поліморфні генератори

- •Контрольні питання

- •3 Віруси як шкідливе програмне забезпечення

- •3.1 Класифікація комп'ютерних вірусів

- •3.1.1 Віруси за середовищем їх існування

- •3.1.2 Віруси за способом зараження

- •3.1.3 Віруси за особливостями використовуваних алгоритмів

- •3.1.4 Віруси за деструктивними можливостями

- •3.2 Систематизація комп’ютерних вірусів

- •3.2.1 Класифікаційний код вірусу

- •3.2.2 Дескриптор вірусу

- •3.2.3 Сигнатура вірусу

- •3.3 Файлові віруси

- •3.3.1 Класифікаційний код файлового вірусу

- •Префікс файлового віруса

- •Кількісна характеристика

- •3.3.2 Дескриптор файлового вірусу.

- •3.3.3 Сигнатура файлового вірусу

- •3.3.4 Види файлових вірусів

- •Overwriting - віруси

- •Parasitic-віруси

- •Компаньйон-віруси

- •Link-віруси

- •Файлові хробаки

- •3.3.5 Алгоритм роботи файлового вірусу

- •3.3.6 Приклади файлових вірусів

- •3.4 Завантажувальні (бутові) віруси

- •3.4.1 Класифікаційний код завантажувального вірусу

- •Префікс

- •Кількісна характеристика

- •3.4.2 Дескриптор завантажувального вірусу

- •3.4.3 Сигнатура бутового вірусу.

- •3.4.4 Принцип дії завантажувальних вірусів

- •3.4.5 Розташування завантажувального вірусу

- •3.4.6 Алгоритм роботи завантажувального вірусу

- •Приклади завантажувальних вірусів Brain, сімейство

- •3.5 Макро-віруси

- •3.5.1 Причини зараження макро-вірусами

- •3.5.2 Загальні відомості про віруси в ms Office

- •3.5.3Принципи роботиWord/Excel/Office97-вірусів

- •Алгоритм роботи Word макро-вірусів

- •Алгоритм роботи Excel макро-вірусів

- •Алгоритм роботи вірусів для Access

- •3.5.6 Приклади макро-вірусів

- •3.6 Мережеві віруси

- •3.6.3 Скрипт-хробаки

- •3.6.4 Приклади мережевих вірусів

- •3.7 Стелс-віруси

- •3.7.1 Завантажувальні стелс-віруси

- •3.7.2 Файлові стелс-віруси

- •3.7.3 Макро-стелс-віруси

- •3.7.4 Приклади стелс-вірусів

- •Rasek, сімейство

- •3.8 Поліморфік-віруси

- •3.8.1 Поліморфні розшифровувачі

- •3.8.2 Рівні поліморфізму

- •3.8.3 Зміна виконуваного коду

- •Приклади поліморфік-вірусів

- •Predator (файлово-завантажувальні)

- •OneHalf, сімейство

- •Cheeba, сімейство

- •3.9 Способи захисту від вірусів

- •3.9.1 Систематичне архівування важливої інформації

- •3.9.2 Обмеження ненадійних контактів

- •3.9.3 Використання антивірусних програм

- •3.9.4 Види антивірусних програм

- •Сканери (scanner)

- •Монітори

- •Фаги (поліфаги) (scanner/cleaner, scaner/remover)

- •Ревізори

- •Антивірусні блокувальники

- •Іммунізатори або вакцини

- •Контрольні питання

- •4 Найпростіші методи захисту інформації в операційних системах

- •Установки і налаштування системи захисту

- •Періодичне очищення меню Документи (Documents)

- •Очистка і установка Корзини (RecycleBin)

- •Видалення або перейменування ярликів

- •Видалення і перейменування пунктів меню Start

- •Приховування Панелі задач

- •Захист від зміни і видалення файлів і папок

- •Резервне копіювання системи та шифрування дисків

- •4.2 Блокування доступу до комп’ютера за допомогою екранної заставки Wіndows

- •4.3 Використання пароля bіos

- •Захист за допомогою bіos

- •Встановленняпароля award bіos

- •Встановлення пароля amі bіos

- •Обхід пароля bіos

- •Використання утиліти debug

- •4.4Програмні продукти для найпростішого захисту

- •4.5 Відновлення інформації після сбоїв

- •Програма EasyRecovery Pro

- •Програма FinalData

- •Програма GetDataBack

- •Контрольні питання

- •5 Пакування, архівація і шифрування даних в операційних системах

- •5.1 Історичні відомості

- •5.2.1 Стискання виконуваних файлів

- •5.2.2 Стискання динамічних бібліотек

- •5.3 Продуктивність пакування файлів

- •5.4 Принципи роботи програм-архіваторів

- •Програми архівації файлів

- •Шифрування файлів у програмах Microsoft

- •Контрольні питання

- •6 Ідентифікація користувача

- •6.1 Основні методи ідентифікації

- •6.2 Ідентифікація за клавіатурним почерком

- •6.2.1 Настроювання

- •6.2.2 Ідентифікація за набором ключової фрази

- •6.2.3 Ідентифікація за “довільним” текстом

- •13.3 Інші способи ідентифікації

- •13.4 Графологічні можливості комп’ютера

- •13.5 Клавіатурні шпигуни

- •13.6 Програми для виявлення клавіатурних шпигунів

- •7.2.3 Загрози подолання парольного захисту

- •Парольні зламщики і методи їх роботи

- •Злам парольного захисту операційної системиUnix

- •Парольний захистWindows 95/98 і його ненадійність

- •Захист від несанкціонованого завантаження Windows 95/98

- •Запобігання кешуванню паролів в Windows95/98

- •Парольний захист вWindowsNt Формування, зберігання і використання паролів в Windows nt

- •Можливі атаки на базу даних sam

- •Деякі методи захисту від парольних зламщиків

4 Найпростіші методи захисту інформації в операційних системах

Установки і налаштування системи захисту

Існує багато установок і на лаштувань, що забезпечують деякі додаткові можливості системи захисту Windows. Усі вони безкоштовні та легко реалізуються. Не зважаючи на їх простоту, не слід ігнорувати такими методами захисту.

Періодичне очищення меню Документи (Documents)

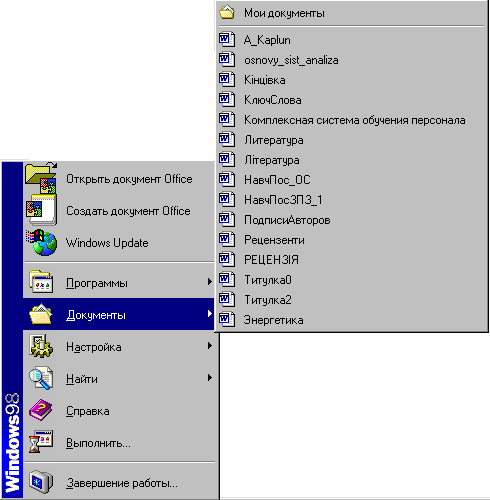

Це меню містить перелік файлів (приблизно 15 найменувань), з якими ми нещодавна працювали (рис.11). А це означає, що будь-який сторонній користувач може без проблем переглянути результати нашої роботи або наш особистий файл, навіть не використовуючи будь-якого спеціального пошуку.

Для очищення цього меню слід виконати такі дії: Пуск – Настройка - Панель задач и меню «Пуск» - Настройка меню-Очистить.

|

|

|

|

Рисунок 11 – Вигляд меню Documents та вікна очистки | |

Після очистки цього меню зловмисникам прийдеться витратити більше часу для пошуку наших файлів.

Очистка і установка Корзини (RecycleBin)

|

|

|

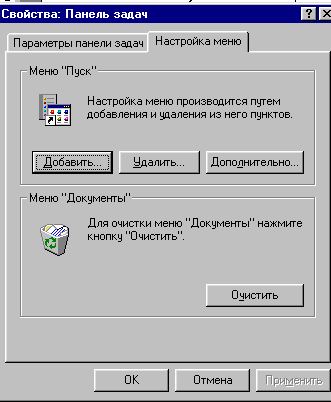

Рисунок 12 – Вікно встановлення властивостей Корзини |

Перший спосіб полягає у тому, щоб очищати корзину кожен день або навіть частіше. Зробити це можна за допомогою послідовності команд:

Корзина –

Очистить корзину.

Встановити властивості Корзини так, щоб файли видалялися з неї безперервно (рис.12), для чого виконати таку послідовність команд:

Корзина – Свойства – Глобальные – Уничтожать файлы сразу

после … - OK.

Видалити файли засобами DOS. Для цього виконати команди:

Пуск – Програми – Сеанс MS-DOS

Далі перейти в каталог, що містить файли, які ми хочемо видалити і командою DEL видалити їх. Але слід пам’ятати, що такі файли відновити вже не так просто, якщо це взагалі можливо.

Можна заставити зловмисника повірити, що ми не видаляємо файли з корзини, оскільки нам нічого приховувати. Для цього слід видаляти лише найбільш вразливі файли (видаляти з Корзини тільки ці файли або видаляти їх засобами DOS). Складатиметься враження, що ми нічого навмисно не видаляємо, тобто,нам нічого приховувати. Можливо, це зупинить зловмисника від подальших дій.

Видалення або перейменування ярликів

Багато хто з користувачів, отримавши доступ до комп’ютерної системи, відразу ж починають клацати по значках ярликів на Робочому столі (Desktop) Windows. Можна запобігти цьому, видаляючи і/або перейменовуючи ці значки. Тоді зловмисник може не звернути увагу на програму, ім’я якої в нього не викликає ніякого зацікавлення. Але при цьому самому слід пам’ятати нові назви ярликів.

Для видалення або перейменування значків на Робочому столі треба клацнути правою клавішею миші на вибраному ярлику і вибрати з контекстного меню, що з’явиться при цьому, пункт Удалить – для видалення його, пунктПереименовать – для перейменування.

Видалення і перейменування пунктів меню Start

Пункти меню Пуск (Start)легко можна видалити або змінити, і цими можливостями можна скористатися для запобігання деяких дій зловмисників щодо нашої інформації.

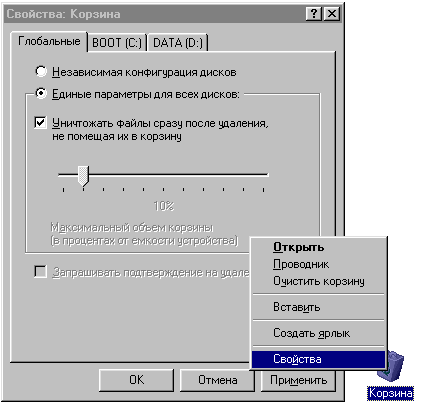

Для видалення слід виконати такі команди (рис.13):

П уск

– Панель задач и меню “Пуск” – Свойства

– Настройка меню – Удалить,

уск

– Панель задач и меню “Пуск” – Свойства

– Настройка меню – Удалить,

вибравши зі списку ту програму або папку, яку треба видалити. При цьому компоненти, що видалені, лишаються на вінчестері. Отже, запустити програми все ж таки можна. Крім того, можна запустити програму на виконання, або скориставшись командами Пуск – Выполнить,або за допомогою ярликів Робочого столу, або за допомогоюпрограми Проводник.

Для перейменування пункта меню Пуск слід вибрати на вкладці Панель задач кнопкуДополнительно і перейменувати потрібний файл або папку за допомогою контекстного меню.