- •В. И. Дмитриев

- •Глава 1 Математические модели сигналов…………………………………………...19

- •Глава 1 математические модели сигналов

- •§ 1.1. Понятия сигнала и его модели

- •§ 1.2. Формы представления детерминированных сигналов

- •§ 1.3. Временная форма представления сигнала

- •§ 1.4. Частотная форма представления сигнала

- •§ 1.5. Соотношения между длительностью импульсов и шириной их спектров

- •§ 1.6. Спектральная плотность мощности детерминированного сигнала

- •§ 1.7. Функция автокорреляции детерминированного сигнала

- •§ 1.8. Случайный процесс как модель сигнала

- •§ 1.9. Стационарные и эргодические случайные процессы

- •§ 1.10. Спектральное представление случайных сигналов

- •§ 1.11. Частотное представление стационарных

- •Глава 2. Преобразование непрерывных сигналов в дискретные

- •§ 2.1. Преимущества цифровой формы представления сигналов

- •§ 2.2. Общая постановка задачи дискретизации

- •Воспроизводящая функция представляется аппроксимирующим полиномом

- •§ 2.3. Способы восстановления непрерывного сигнала

- •§ 2.4. Критерии качества восстановления

- •§ 2.5. Методы дискретизации посредством выборок

- •§ 2.6. Равномерная дискретизация. Теорема котельникова

- •§ 2.7. Теоретические и практические аспекты использования теоремы котельникова

- •§ 2.8. Дискретизация по критерию наибольшего отклонения

- •Оценка снизу для остаточного члена имеет вид

- •§ 2.9. Адаптивная дискретизация

- •Момент очередного отсчета определяется выполнением равенства

- •§ 2.10. Квантование сигналов

- •§ 2.11. Квантование сигналов при наличии помех

- •§ 2.12. Геометрическая форма представления сигналов

- •Контрольные вопросы

- •Глава 3. Количественная оценка информации

- •§ 3.1. Энтропия как мера неопределенности выбора

- •§ 3.2 Свойства энтропии

- •§ 3.3. Условная энтропия и ее свойства

- •§ 3.4. Энтропия непрерывного источника информации (дифференциальная энтропия)

- •§ 3.5. Свойства дифференциальной энтропии

- •§ 3.6. Количество информации как мера снятой неопределенности

- •§ 3.7. Эпсилон-энтропия случайной величины

- •Контрольные вопросы

- •Глава 4. Информационные характеристики источника сообщений и канала связи

- •§ 4.1. Основные понятия и определения

- •§ 4.2. Информационные характеристики источника дискретных сообщений

- •§ 4.3 Информационные характеристики дискретных каналов связи

- •§ 4.4. Информационные характеристики источника непрерывных сообщений

- •§ 4.5. Информационные характеристики непрерывных каналов связи

- •§ 4.6. Согласование физических характеристик сигнала и канала

- •§ 4.7. Согласование статистических свойств источника сообщений и канала связи

- •Глава 5. Кодирование информации при передаче по дискретному каналу без помех

- •§ 5.1. Кодирование как процесс выражения информации в цифровом виде

- •111 100 101

- •§ 5.2. Технические средства представления информации в цифровой форме

- •§ 5.3. Кодирование как средство криптографического закрытия информации

- •§ 5.4. Эффективное кодирование

- •§ 5.5. Технические средства кодирования

- •Глава 6. Кодирование информации при передаче

- •§ 6.1. Основная теорема шеннона о кодировании

- •§ 6.2. Разновидности помехоустойчивых кодов

- •§ 6.3. Блоковые коды

- •§ 6.4. Построение двоичного группового кода

- •0...01001, 0...01010, 0...01100.

- •§ 6.5. Технические средства кодирования и декодирования для групповых кодов

- •§ 6.6. Построение циклических кодов

- •§ 6.7. Выбор образующего многочлена по заданному объему кода и заданной корректирующей способности

- •§ 6.8 Технические средства кодирования и декодирования для циклических кодов

- •Остатки Векторы ошибок Опознаватели

- •Остатки Векторы ошибок Остатки

- •§ 6.9. Коды боуза — чоудхури — хоквингема

- •§ 6.10. Итеративные коды

- •Число ошибок такого вида в4 для блока изlхn символов равно

- •§ 6.11 Сверточные коды

- •Контрольные вопросы

- •Заключение

- •Список литературы

- •Приложения

§ 5.5. Технические средства кодирования

И ДЕКОДИРОВАНИЯ ЭФФЕКТИВНЫХ КОДОВ

Из материала предыдущего параграфа следует, что в общем случае кодер источника должен содержать следующие блоки:

устройство декорреляции, ставящее в соответствие исходной последовательности знаков другую декоррелированную последовательность знаков;

собственно кодирующее устройство, ставящее в соответствие декоррелированной последовательности знаков последовательность кодовых комбинаций;

буферное устройство, выравнивающее плотность символов перед их поступлением в линию связи.

Декор источника соответственно должен содержать:

устройство декодирования последовательности кодовых комбинаций в последовательность знаков;

буферное устройство, выравнивающее интервалы между знаками;

устройство pекорреляции, осуществляющее операцию, обратную декорреляции.

В частном случае, когда корреляционные связи между знаками отсутствуют и имеется возможность управлять моментами считывания информации с источника, схемы кодера и декодера источника существенно упрощаются.

Ограничимся рассмотрением этого случая применительно к коду, приведенному в табл. 5.9.

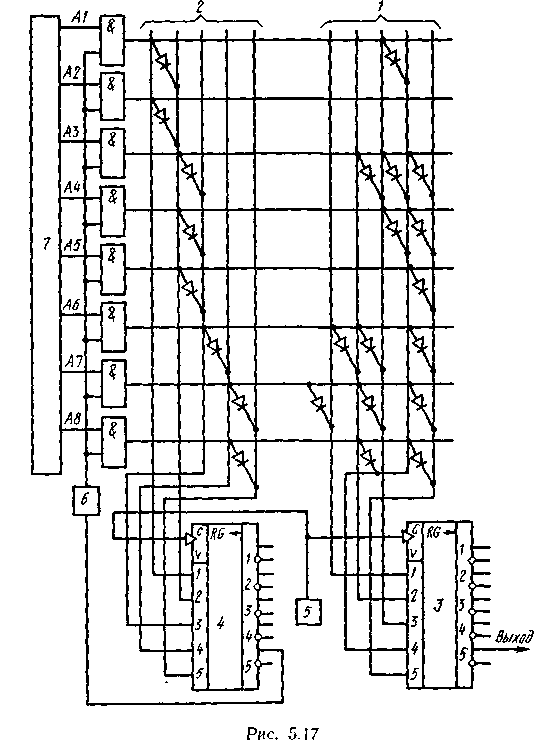

С хема

кодера источника приведена на рис. 5.17.

В ней можно выделить основной матричный

шифратор1

с регистром 3

и вспомогательную схему управления

считыванием информации, содержащую

матричный шифратор 2

— с регистром сдвига 4.

Число горизонтальных шин шифраторов

равно числу кодируемых знаков, а число

вертикальных шин в каждом из них равно

числу символов в самой длинной комбинации

используемого эффективного кода.

хема

кодера источника приведена на рис. 5.17.

В ней можно выделить основной матричный

шифратор1

с регистром 3

и вспомогательную схему управления

считыванием информации, содержащую

матричный шифратор 2

— с регистром сдвига 4.

Число горизонтальных шин шифраторов

равно числу кодируемых знаков, а число

вертикальных шин в каждом из них равно

числу символов в самой длинной комбинации

используемого эффективного кода.

Включение диодов в узлах ί-й горизонтальной шины основного шифратора 1 обеспечивает запись в регистр сдвига 3 кодовой комбинации, соответствующей знаку zi.

Во вспомогательном шифраторе 2 к каждой i-й горизонтальной шине подключен только один диод, обеспечивающий запись единицы в такую ячейку регистра 4, номер которой совпадает с числом символов в кодовой комбинации, соответствующей знаку zi.

Кодирование очередного знака zi, выдаваемого источником информации 7, осуществляется посредством подачи через элементы И импульса на ί-ю горизонтальную шину шифраторов от импульсного источника питания 6. При этом в регистр сдвига 3 записывается кодовая комбинация, соответствующая знаку zi, а в регистр 4 — единица, несущая информацию о конце этой кодовой комбинации. Продвигающими импульсами генератора 5 записанная в регистре 3 кодовая комбинация символ за символом выводится в канал связи. Посредством того же генератора сдвигается и единица в регистре 4. Соответствующий ей импульс появится на выходе регистра в тот момент, когда из регистра 3 будет выведен последний символ кодовой комбинации. Этот импульс используется как управляющий для перехода к кодированию следующего знака.

На рис. 5.18 приведена схема декодирующего устройства, разработанного Гильбертом и Муром.

С имволы

декодируемой кодовой комбинации,

поступающие на вход2,

продвигаются по нему импульсами тактового

генератора 5.

Так как некоторые из поступающих кодовых

комбинаций начинаются с одного или

нескольких нулей, то непосредственно

по содержанию регистра невозможно

определить начало этих комбинаций, а

следовательно, и правильно их декодировать.

имволы

декодируемой кодовой комбинации,

поступающие на вход2,

продвигаются по нему импульсами тактового

генератора 5.

Так как некоторые из поступающих кодовых

комбинаций начинаются с одного или

нескольких нулей, то непосредственно

по содержанию регистра невозможно

определить начало этих комбинаций, а

следовательно, и правильно их декодировать.

Для однозначного определения начала каждой кодовой комбинации число ячеек регистра берут на единицу больше числа символов в самой длинной комбинации используемого эффективного кода. В дополнительной первой ячейке регистра перед поступлением в него очередной декодируемой комбинации всегда записывают единицу. Продвигаясь по регистру, она сигнализирует о начале кодовой комбинации, а следовательно, и о ее длине.

За каждым тактовым импульсом следует импульс с источника 6, питающего матричный дешифратор 1. Последний построен в соответствии с комбинациями используемого кода, в котором со стороны старшего разряда приписана лишняя единица. При поступлении в регистр последнего символа декодируемой первой кодовой комбинации очередной импульс от источника 6 приводит к появлению импульса напряжения на выходе i-й шине дешифратора, что соответствует приему знака zi. Через схему ИЛИ этот импульс записывается в промежуточную ячейку памяти 4 и при считывании очередным импульсом с генератора сброса 3 используется для установления всех ячеек регистра в исходное состояние (в первой ячейке 1, в остальных 0). Далее поступает следующая кодовая комбинация и процесс декодирования повторяется.

Контрольные вопросы

1. В чем преимущества использования двоичных кодов при передаче, хранении и обработке информации?

2. С какой целью применяется код Грея?

3. В чем сущность метода поразрядного уравновешивания?

4. Сравните различные типы аналого-цифровых преобразователей по быстродействию и точности.

5. Что понимают под криптографическим закрытием информации?

6. Какие требования предъявляются к современным методам криптографического закрытия информации?

7. Назовите основной недостаток шифрования гаммированием.

8. В чем суть эффективного статистического кодирования?

9. Сформулируйте и поясните основную теорему Шеннона о кодировании для канала без помех.

10. Каковы причины эффективности кодирования длинных последовательных знаков?

11. За счет чего при эффективном кодировании уменьшается средняя длина кодовой комбинации?

12. До какого предела может быть уменьшена средняя длина кодовой комбинации при эффективном кодировании?

13. В чем преимущество методики построения эффективного кода, предложенной Хаффманом, по сравнению с методикой Шеннона — Фано?

14. Какому основному условию должны удовлетворить эффективные коды?

15. Перечислите сложности, возникающие при использовании эффективных кодов.