- •Национальный университет

- •Оглавление

- •Раздел 1. Теоретические аспекты информатики и вычислительной техники 10

- •Раздел 2. Практическая работа на пк 20

- •Введение

- •Тема 1. Развитие информационных процессов в обществе (лекции 1, 2).

- •Результаты изучения дисциплины «Основы информатики и вычислительной техники»

- •Часть 1

- •Часть 2

- •Ответ на контрольный вопрос

- •Лекция № 2. Процесс получения данных

- •Учебные вопросы:

- •Задание на лекцию 2

- •Контрольные вопросы

- •Ответ на контрольный вопрос

- •Тема 2. Виды и назначение операционных систем

- •Ответ на контрольный вопрос

- •Раздел 2. Практическая работа на пк

- •Ход выполнения практического занятия 1.

- •Контрольные вопросы

- •Пример выполненного практического задания 1.

- •Ответ на контрольный вопрос

- •Практическое занятие 2. Сервисные программы windows учебные вопросы:

- •Задание 2

- •Ход выполнения практического занятия 2.

- •Контрольные вопросы

- •Пример выполненного практического задания 2.

- •Ход выполнения практического занятия 3.

- •Контрольные вопросы

- •Пример выполненного практического задания 3.

- •Ответ на контрольный вопрос

- •Практическое занятие 4.

- •Контрольные вопросы

- •Пример выполненного практического задания 4.

- •Ход выполнения практического занятия 5.

- •Контрольные вопросы

- •Пример выполненного практического задания 5.

- •Ответ на контрольный вопрос

- •Практическое занятие 6. Работа с электронной почтой учебные вопросы:

- •Задание 6

- •Ход выполнения практического занятия 6.

- •Контрольные вопросы

- •Пример выполненного практического задания 6.

- •Ход выполнения практического занятия 7.

- •Контрольные вопросы

- •Пример выполненного практического задания 7.

- •Ход выполнения практического занятия 8.

- •Контрольные вопросы

- •Пример выполненного практического задания 8.

- •Ответ на контрольный вопрос

- •Практическое занятие 9. Форматирование страницы в документах ms word учебные вопросы:

- •Задание 9

- •Варианты текстовых заданий Вариант 1.

- •Вариант 2.

- •Вариант 3.

- •Вариант 4.

- •Ход выполнения практического занятия 9.

- •Контрольные вопросы

- •Пример выполненного практического задания 9.

- •Ответ на контрольный вопрос

- •Практическое занятие 10. Создание списков. Использование табуляции учебные вопросы:

- •Задание 10

- •Варианты текстовых заданий

- •Контрольные вопросы

- •Пример выполненного практического задания 10.

- •Ход выполнения практического занятия 11.

- •Контрольные вопросы

- •Пример выполненного практического задания 11.

- •Ответ на контрольный вопрос

- •Практическое занятие 12. Стили. Создание оглавления и указателей учебные вопросы:

- •Задание 12

- •Ход выполнения практического занятия 12.

- •Контрольные вопросы

- •Пример выполненного практического задания 12.

- •Варианты заданий

- •Контрольные вопросы

- •Пример выполненного практического задания 13.

- •Ответ на контрольный вопрос

- •Практическое занятие 14. Использование сервисных возможностей ms word учебные вопросы:

- •Задание 14

- •Варианты шаблонов.

- •Вариант 3

- •Вариант 7 претензія щодо стягнення штрафу та збитків за постачання немаркованої продукції, а також продукції (товару) без тари або в неналежній тарі (упаковці) Сума _______________ грн.

- •Вариант 8

- •Позовна заява

- •Про стягнення вартості продукції (товару), якої не вистачає

- •Сума _______________________________ грн.

- •Додаток:

- •Вариант 9

- •Позовна заява про виключення майна з опису

- •Вариант 10 позовна заява до вантажовідправника та Управління залізниць про стягнення вартості вантажу, якого не вистачає Сума _______________________ грн.

- •Вариант 11

- •Вариант 13

- •Позовна заява про визнання шлюбного договору (контракту) повністю (частково) недійсним

- •Вариант 14

- •Позовна заява про стягнення неустойки за вартістю етапу виконаних робіт

- •Ход выполнения практического занятия 14.

- •Контрольные вопросы

- •Пример выполненного практического задания 14.

- •Ответ на контрольный вопрос

- •Практическое занятие 15. Создание графических объектов и рисунков в текстовом редакторе учебные вопросы:

- •Задание 15

- •Варианты заданий

- •Ход выполнения практического занятия 15.

- •Контрольные вопросы

- •Пример выполненного практического задания 15.

- •Ответ на контрольный вопрос

- •Самостоятельная работа

- •Задание на самостоятельную работу 1

- •Контрольные вопросы

- •Ответ на контрольный вопрос

- •Самостоятельная работа 2. Программное обеспечение персональных компьютеров учебные вопросы:

- •Литература:

- •Задание на самостоятельную работу 2

- •Контрольные вопросы

- •Ответ на контрольный вопрос

- •Самостоятельная работа 3.

- •Ответ на контрольный вопрос

- •Часть 2.

- •Ход выполнения практического занятия 16.

- •Пример выполненного практического задания 16.

- •Контрольные вопросы

- •Ответ на контрольный вопрос

- •Практическое занятие 17. Вычисления с помощью электронных таблиц учебные вопросы:

- •Задание 17

- •Ход выполнения практического занятия 17.

- •Пример выполненного практического задания 17.

- •Контрольные вопросы

- •Ответ на контрольный вопрос

- •Ход выполнения практического занятия 18.

- •Пример выполненного практического задания 18.

- •Контрольные вопросы

- •Ответ на контрольный вопрос

- •Тема 7. Компьютерная графика.

- •Ход выполнения практического занятия 19.

- •Миколаївський комплекс

- •Національного Університету

- •“Одеська юридична академія”

- •Контрольные вопросы

- •Ответ на контрольный вопрос

- •Практическое занятие 20. Работа с изображениями в графическом редакторе учебные вопросы:

- •Задание 20

- •Ход выполнения практического занятия 20.

- •Пример выполненного практического задания 20.

- •Контрольные вопросы

- •Ответ на контрольный вопрос

- •Практическое занятие 21. Создание компьютерных презентаций учебные вопросы:

- •Задание 21

- •Ход выполнения практического занятия 21.

- •Пример выполненного практического задания 21.

- •Контрольные вопросы

- •Ответ на контрольный вопрос

- •Ход выполнения практического занятия 22.

- •Пример выполненного практического задания 22.

- •Контрольные вопросы

- •Ответ на контрольный вопрос

- •Практическое занятие 23. Оптическое распознавание символов средствами ms office учебные вопросы:

- •Задание 23

- •Ход выполнения практического занятия 23.

- •Пример выполненного практического задания 23.

- •Контрольные вопросы

- •Ответ на контрольный вопрос

- •Тема 5. Использование Интернет-технологий.

- •Ход выполнения практического занятия 24.

- •Пример выполненного практического задания 24.

- •Контрольные вопросы

- •Ответ на контрольный вопрос

- •Практическое занятие 25. Создание «домашнего» web-узла учебные вопросы:

- •Задание 25

- •Ход выполнения практического занятия 25.

- •Приложение 25.1

- •16 Стандартных цветов с названиями и шестнадцатеричными кодами

- •Пример выполненного практического задания 25.

- •Контрольные вопросы

- •Ответ на контрольный вопрос

- •Самостоятельная работа

- •Ответ на контрольный вопрос

- •Самостоятельная работа 5.

- •Ответ на контрольный вопрос

- •Самостоятельная работа 6.

- •Ответ на контрольный вопрос

- •Список рекомендуемой литературы

Самостоятельная работа 5.

КОМПЬЮТЕРНЫЕ ВРЕДОНОСНЫЕ ПРОГРАММЫ И ПРИНЦИПЫ БОРЬБЫ С НИМИ

УЧЕБНЫЕ ВОПРОСЫ:

Компьютерные вирусы.

Вредоносные программы, не относящиеся к компьютерным вирусам.

Принципы комплексной защиты от вредоносных программ.

Литература:

Информатика и информационные технологии: Учебник / С. Л. Емельянов, В. Ф. Якутко. – Харьков: Бурун Книга, 2007. – С. 304 – 350.

Основы информатики и вычислительной техники. Учебно-методическое пособие / Под общ. ред. С. Л. Емельянова. – Одесса: «Юридическая литература». – 2004. – С. 169 – 172.

ЗАДАНИЕ НА САМОСТОЯТЕЛЬНУЮ РАБОТУ 5

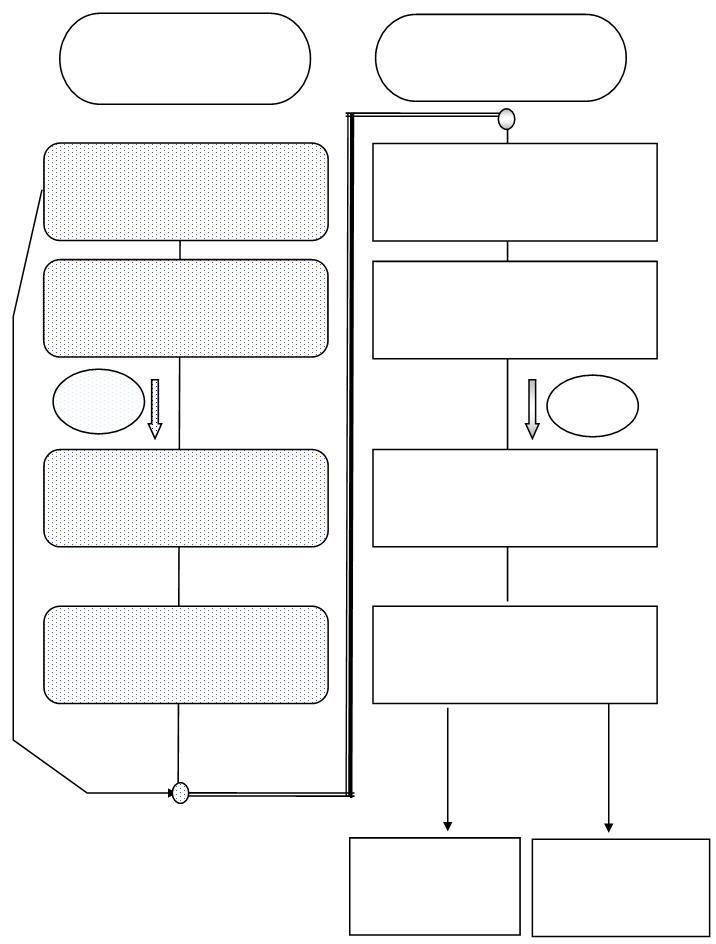

Заполнить пустые блоки на рисунках: 1 – 3.

Письменно ответить на контрольный вопрос, соответствующий номеру Вашего варианта.

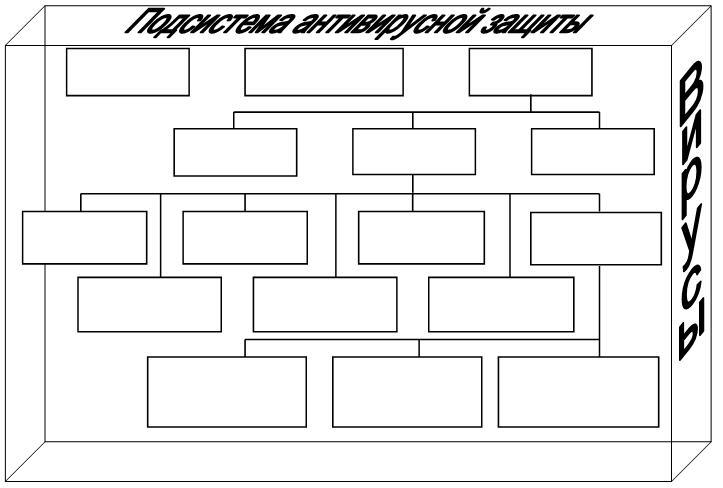

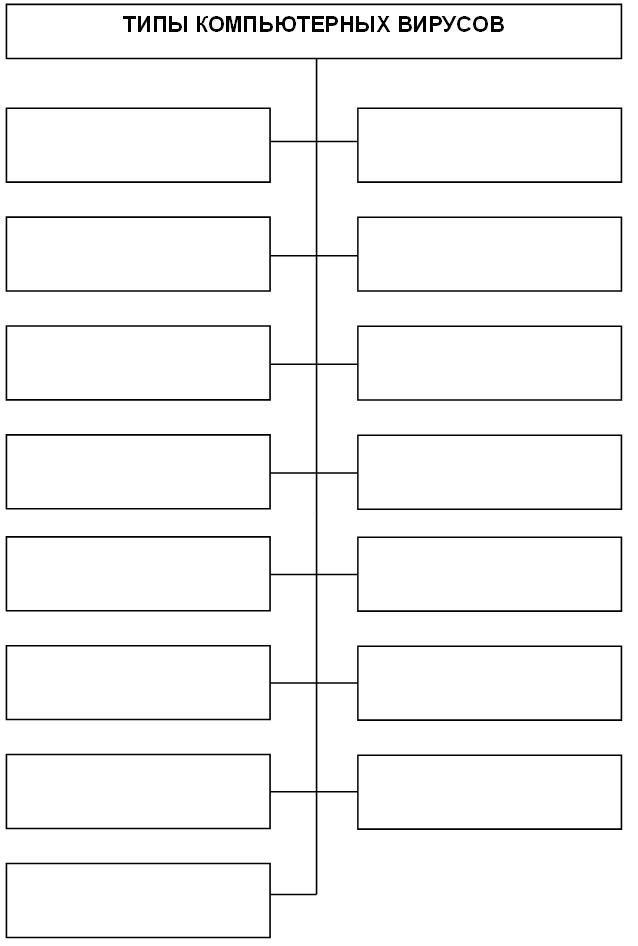

Рис. 1. Типы вредоносных программ

Рис. 2. Принципы комплексной антивирусной защиты

Рис. 3. Типы компьютерных вирусов

КОНТРОЛЬНЫЕ ВОПРОСЫ

Дайте классификацию вредоносных программ.

Дайте определение компьютерного вируса.

Дайте характеристику файловому вирусу.

Дайте характеристику загрузочному вирусу.

Дайте характеристику стелс-вирусу.

Дайте характеристику шифрующемуся вирусу.

Дайте характеристику макрокомандному вирусу.

Дайте характеристику почтовому вирусу.

Дайте характеристику бестелесному вирусу.

Дайте характеристику программе-червь.

Дайте характеристику Троянским программам.

В чем сущность организационных методов антивирусной защиты?

В чем сущность правовых методов антивирусной безопасности?

В чем сущность программных методов антивирусной защиты?

Ответ на контрольный вопрос

__________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________

Самостоятельная работа 6.

ЭЛЕКТРОННАЯ ЦИФРОВАЯ ПОДПИСЬ

УЧЕБНЫЕ ВОПРОСЫ:

Назначение и технология создания электронной цифровой подписи.

Применение электронной цифровой подписи на Украине.

Литература:

Информатика и информационные технологии: Учебник / С. Л. Емельянов, В. Ф. Якутко. – Харьков: Бурун Книга, 2007. – С. 342 – 350.

С. Л. Емельянов, В. Ф. Якутко, Н. И. Логинова. Информационные технологии в юриспруденции: Учебное пособие. – Одесса: Фенікс, 2007. – С. 113 – 130, 228 – 249.

ЗАДАНИЕ НА САМОСТОЯТЕЛЬНУЮ РАБОТУ 6

Заполнить пустые блоки на рисунках: 1 – 3.

Письменно ответить на контрольный вопрос, соответствующий номеру Вашего варианта.

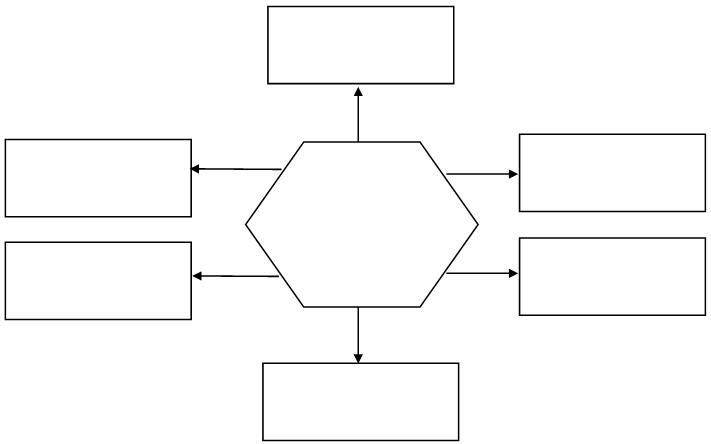

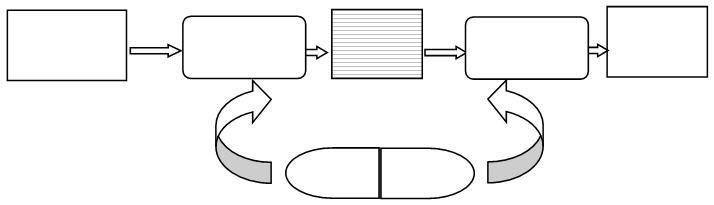

Рис. 1. Возможные действия злоумышленника с электронным документом

Рис. 2. Структура асимметричной криптографической системы защиты

Рис. 3. Схема реализации ЭЦП

КОНТРОЛЬНЫЕ ВОПРОСЫ

В чем состоит суть цифровой подписи?

Для чего при формировании цифровой подписи получают дайджест документа?

Запишите последовательность процедур при постановке ЭЦП.

Дайте определение электронной подписи.

Основные процедуры при проверке ЭЦП.

Что называется услугами электронной цифровой подписи?

Дайте определение средствам электронной цифровой подписи.

Что называется надежным средством электронной цифровой подписи?

Дайте определение личного ключа.

Что называется открытым ключом?

Что называется сертификатом открытого ключа?

В чем главное назначение ЭЦП?

В чем принципиальное отличие симметричных и асимметричных систем криптографической защиты?

Кратко охарактеризуйте научные направления: «криптография», «криптоанализ», «криптология».