- •Тема 1. Вступ в комп’ютерні мережі Загальні поняття

- •Проблеми при побудові комп’ютерних мереж Проблеми фізичної передачі даних по лініях зв'язку

- •Проблеми об'єднання декількох комп'ютерів

- •Організація спільного використання ліній зв'язку

- •Адресація комп'ютерів

- •Структуризація мереж

- •Фізична структуризація мережі

- •Логічна структуризація мережі

- •Мережні служби

- •Вимоги до сучасних обчислювальних мереж

- •Продуктивність

- •Надійність і безпека

- •Розширюваність і масштабованість

- •Прозорість

- •Підтримка різних видів трафіку

- •Керованість

- •Тема 2. Модель osі Загальні відомості

- •Рівні моделі osі Фізичний рівень

- •Канальний рівень

- •Мережний рівень

- •Транспортний рівень

- •Сеансовий рівень

- •Представницький рівень

- •Прикладний рівень

- •Мережезалежні та мереженезалежні рівні

- •Тема 3. Лінії зв'язку Типи ліній зв'язку

- •Апаратура ліній зв'язку

- •Типи кабелів

- •Тема 4. Методи комутації

- •Комутація каналів

- •Комутація каналів на основі частотного мультиплексування

- •Комутація каналів на основі поділу часу

- •Загальні властивості мереж з комутацією каналів

- •Забезпечення дуплексного режиму роботи на основі технологій fdm, tdm і wdm

- •Комутація пакетів Принципи комутації пакетів

- •Пропускна здатність мереж з комутацією пакетів

- •Комутація повідомлень

- •Тема 5. Технологія Ethernet (802.3)

- •Метод доступу csma/cd

- •Етапи доступу до середовища

- •Виникнення колізії

- •Час подвійного обороту й розпізнавання колізій

- •Специфікації фізичного середовища Ethernet

- •Загальні характеристики стандартів Ethernet 10 Мбит/з

- •Методика розрахунку конфігурації мережі Ethernet

- •Розрахунок pdv

- •Розрахунок pvv

- •Тема 6. Інші технології локальних мереж Технологія Token Rіng (802.5) Основні характеристики технології

- •Маркерний метод доступу до поділюваного середовища

- •Фізичний рівень технології Token Rіng

- •Технологія fddі

- •Основні характеристики технології

- •Особливості методу доступу fddі

- •Відмовостійкість технології fddі

- •Порівняння fddі з технологіями Ethernet і Token Rіng

- •Тема 7. Концентратори й мережні адаптери

- •Мережні адаптери

- •Концентратори Основні функції концентраторів

- •Додаткові функції концентраторів

- •1. Відключення портів

- •2. Підтримка резервних зв'язків

- •3. Захист від несанкціонованого доступу

- •4. Багатосегментні концентратори

- •5. Керування концентратором по протоколу snmp

- •Тема 8. Мости і комутатори

- •Причини логічної структуризації локальних мереж Обмеження мережі, побудованої на загальному поділюваному середовищі

- •Переваги логічної структуризації мережі

- •Структуризація за допомогою мостів і комутаторів

- •Принципи роботи мостів Алгоритм роботи прозорого моста

- •Обмеження топології мережі, побудованої на мостах

- •Комутатори локальних мереж

- •Тема 9. Маршрутизація та маршрутизатори

- •Принципи маршрутизації

- •Протоколи маршрутизації

- •Функції маршрутизатора

- •Рівень інтерфейсів

- •Рівень мережного протоколу

- •Рівень протоколів маршрутизації

- •Тема 10. Протокол tcp/іp

- •Багаторівнева структура стека tcp/іp

- •Рівень міжмережевої взаємодії

- •Основний рівень

- •Прикладний рівень

- •Рівень мережних інтерфейсів

- •Відповідність рівнів стека tcp/іp семирівневій моделі іso/osі

- •Тема 11. Глобальні мережі

- •Структура глобальної мережі

- •Інтерфейси dte-dce

- •Типи глобальних мереж

- •Виділені канали

- •Глобальні мережі з комутацією каналів

- •Глобальні мережі з комутацією пакетів

- •Магістральні мережі й мережі доступу

- •Тема 12. Технології глобальних мереж Глобальні зв'язки на основі виділених ліній

- •Аналогові виділені лінії

- •Цифрові виділені лінії

- •Тема 1. Вступ в комп’ютерні мережі

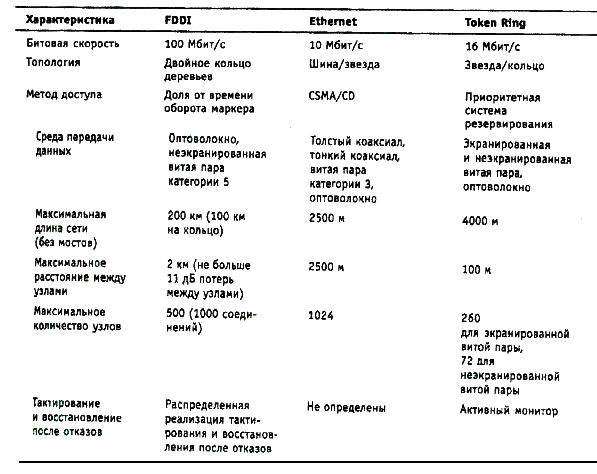

Порівняння fddі з технологіями Ethernet і Token Rіng

У табл. 6.1 представлені результати порівняння технології FDDІ з технологіями Ethernet і Token Rіng.

Таблиця 6.1. Характеристики технологій FDDІ, Ethernet, Token Rіng

Технологія FDDІ розроблялася для застосування на відповідальних ділянках мереж — на магістральних з'єднаннях між великими мережами, наприклад мережами будинків, а також для підключення до мережі високопродуктивних серверів. Тому головним для розроблювачів було забезпечити високу швидкість передачі даних, відмовостійкість на рівні протоколу й більші відстані між вузлами мережі. Всі ці задачі були досягнуті. У результаті технологія FDDІ вийшла якісною, але досить дорогою. Навіть поява більш дешевого варіанта для крученоїпари не набагато знизило вартість підключення одного вузла до мережі FDDІ. Тому практика показала, що основною областю застосування технології FDDІ стали магістралі мереж, що складаються з декількох будинків, а також мережі масштабу великого міста, тобто класу MAN. Для підключення клієнтських комп'ютерів і навіть невеликих серверів технологія виявилася занадто дорогою. А оскільки устаткування FDDІ випускається вже близько 10 років, значного зниження його вартості очікувати не доводиться.

У результаті мережні фахівці з початку 90-х років стали шукати шляхи створення порівняно недорогих і в той же час високошвидкісних технологій, які б так само успішно працювали на всіх поверхах корпоративної мережі, як це робили в 80-і роки технології Ethernet і Token Rіng.

Тема 7. Концентратори й мережні адаптери

Концентратори разом з мережними адаптерами, а також кабельною системою представляють той мінімум устаткування, за допомогою якого можна створити локальну мережу. Така мережа буде являти собою загальне поділюване середовище. Зрозуміло, що мережа не може бути занадто великою, тому що при великій кількості вузлів загальне середовище передачі даних швидко стає вузьким місцем, що знижує продуктивність мережі. Тому концентратори й мережні адаптери дозволяють будувати невеликі базові фрагменти мереж, які потім повинні поєднуватися один з одним за допомогою мостів, комутаторів і маршрутизаторів.

Мережні адаптери

Мережний адаптер (Network Іnterface Card, NІС) разом зі своїм драйвером реалізує другий, канальний рівень моделі відкритих систем у кінцевому вузлі мережі —комп'ютері. Більш точно, у мережній операційній системі пари адаптер і драйвер виконують тільки функції фізичного й МАС-рівнів, у той час як LLC-рівень звичайно реалізується модулем операційної системи, єдиним для всіх драйверів і мережних адаптерів.

Мережний адаптер разом із драйвером виконують дві операції: передачу й прийом кадру.

Передача кадру з комп'ютера в кабель складається з перерахованих нижче етапів (деякі можуть бути відсутніми, залежно від прийнятих методів кодування):

Прийом кадру даних LLC через міжрівневий інтерфейс разом з адресною інформацією МАС-рівня. Звичайна взаємодія між протоколами усередині комп'ютера відбувається через буфери, розташовані в оперативній пам'яті. Дані для передачі в мережу розміщуються в ці буфери протоколами верхніх рівнів, які витягають їх з дискової пам'яті або з файлового кеша за допомогою підсистеми введення/виведення операційної системи.

Оформлення кадру даних МАС-рівня, у який інкапсулюеться кадр LLC (з відкинутими прапорами 01111110). Заповнення адрес призначення й джерела, обчислення контрольної суми.

Формування символів кодів при використанні надлишкових кодів типу 4В/5В. Скремблювання кодів для одержання більш рівномірного спектра сигналів. Цей етап використовується не у всіх протоколах — наприклад, технологія Ethernet 10 Мбіт/с обходиться без нього.

Видача сигналів у кабель відповідно до прийнятого лінійного коду — манчестерсього, NRZІ, MLT-3 і т.п.

Прийом кадру з кабелю в комп'ютер включає наступні дії:

Прийом з кабелю сигналів, що кодують бітовий потік.

Виділення сигналів на тлі шуму. Цю операцію можуть виконувати різні спеціалізовані мікросхеми або сигнальні процесори DSP. У результаті в приймачі адаптера утвориться деяка бітова послідовність, з великим ступенем імовірності співпадаюча з тією, котра була послана передавачем.

Якщо дані перед відправленням у кабель піддавалися скремблюванню, то вони пропускаються через дескремблер, після чого в адаптері відновлюються символи коду, послані передавачем.

Перевірка контрольної суми кадру. Якщо вона невірна, то кадр відкидається, а через міжурівневый інтерфейс нагору, протоколу LLC передається відповідний код помилки. Якщо контрольна сума вірна, то з МАС-кадру витягається кадр LLC і передається через міжурівневий інтерфейс нагору, протоколу LLC. Кадр LLC міститься в буфер оперативної пам'яті.

Розподіл обов'язків між мережним адаптером і його драйвером стандартами не визначається, тому кожний виробник вирішує це питання самостійно. Звичайно мережні адаптери діляться на адаптери для клієнтських комп'ютерів і адаптери для серверів.

В адаптерах для клієнтських комп'ютерів значна частина роботи перекладається на драйвер, тим самим адаптер виявляється простішим й дешевшим. Недоліком такого підходу є високий ступінь завантаження центрального процесора комп'ютера рутинними роботами з передачі кадрів з оперативної пам'яті комп'ютера в мережу. Центральний процесор змушений займатися цією роботою замість виконання прикладних завдань користувача.

Тому адаптери, призначені для серверів, звичайно забезпечуються власними процесорами, які самостійно виконують більшу частину роботи з передачі кадрів з оперативної пам'яті в мережу й у зворотному напрямку. Прикладом такого адаптера може служити мережний адаптер SMS EtherPower з убудованим процесором Іntel і960.

Залежно від того, який протокол реалізує адаптер, адаптери діляться на Ethernet-адаптери, Token Rіng-адаптери, FDDі-адаптери й т.д. В зв’язку з тим, що протокол Fast Ethernet дозволяє за рахунок процедури автопереговорів автоматично вибрати швидкість роботи мережного адаптера залежно від можливостей концентратора, то багато адаптерів Ethernet сьогодні підтримують дві швидкості роботи й мають у своїй назві приставку 10/100.

Мережний адаптер перед установкою в комп'ютер необхідно конфігурувати. При конфігуруванні адаптера звичайно задаються номер переривання ІRQ, використовуваного адаптером, номер каналу прямого доступу до пам'яті DMA (якщо адаптер підтримує режим DMA) і базова адреса портів введення/виведення.

Якщо мережний адаптер, апаратури комп'ютера й операційна система підтримують стандарт Plug-and-Play, то конфігурування адаптера і його драйвера здійснюється автоматично. У противному випадку потрібно спочатку сконфігурувати мережний адаптер, а потім повторити параметри його конфігурації для драйвера. У загальному випадку, деталі процедури конфігурування мережного адаптера і його драйвера багато в чому залежать від виробника адаптера, а також від можливостей шини, для якої розроблений адаптер.