- •Тема 1. Вступ в комп’ютерні мережі Загальні поняття

- •Проблеми при побудові комп’ютерних мереж Проблеми фізичної передачі даних по лініях зв'язку

- •Проблеми об'єднання декількох комп'ютерів

- •Організація спільного використання ліній зв'язку

- •Адресація комп'ютерів

- •Структуризація мереж

- •Фізична структуризація мережі

- •Логічна структуризація мережі

- •Мережні служби

- •Вимоги до сучасних обчислювальних мереж

- •Продуктивність

- •Надійність і безпека

- •Розширюваність і масштабованість

- •Прозорість

- •Підтримка різних видів трафіку

- •Керованість

- •Тема 2. Модель osі Загальні відомості

- •Рівні моделі osі Фізичний рівень

- •Канальний рівень

- •Мережний рівень

- •Транспортний рівень

- •Сеансовий рівень

- •Представницький рівень

- •Прикладний рівень

- •Мережезалежні та мереженезалежні рівні

- •Тема 3. Лінії зв'язку Типи ліній зв'язку

- •Апаратура ліній зв'язку

- •Типи кабелів

- •Тема 4. Методи комутації

- •Комутація каналів

- •Комутація каналів на основі частотного мультиплексування

- •Комутація каналів на основі поділу часу

- •Загальні властивості мереж з комутацією каналів

- •Забезпечення дуплексного режиму роботи на основі технологій fdm, tdm і wdm

- •Комутація пакетів Принципи комутації пакетів

- •Пропускна здатність мереж з комутацією пакетів

- •Комутація повідомлень

- •Тема 5. Технологія Ethernet (802.3)

- •Метод доступу csma/cd

- •Етапи доступу до середовища

- •Виникнення колізії

- •Час подвійного обороту й розпізнавання колізій

- •Специфікації фізичного середовища Ethernet

- •Загальні характеристики стандартів Ethernet 10 Мбит/з

- •Методика розрахунку конфігурації мережі Ethernet

- •Розрахунок pdv

- •Розрахунок pvv

- •Тема 6. Інші технології локальних мереж Технологія Token Rіng (802.5) Основні характеристики технології

- •Маркерний метод доступу до поділюваного середовища

- •Фізичний рівень технології Token Rіng

- •Технологія fddі

- •Основні характеристики технології

- •Особливості методу доступу fddі

- •Відмовостійкість технології fddі

- •Порівняння fddі з технологіями Ethernet і Token Rіng

- •Тема 7. Концентратори й мережні адаптери

- •Мережні адаптери

- •Концентратори Основні функції концентраторів

- •Додаткові функції концентраторів

- •1. Відключення портів

- •2. Підтримка резервних зв'язків

- •3. Захист від несанкціонованого доступу

- •4. Багатосегментні концентратори

- •5. Керування концентратором по протоколу snmp

- •Тема 8. Мости і комутатори

- •Причини логічної структуризації локальних мереж Обмеження мережі, побудованої на загальному поділюваному середовищі

- •Переваги логічної структуризації мережі

- •Структуризація за допомогою мостів і комутаторів

- •Принципи роботи мостів Алгоритм роботи прозорого моста

- •Обмеження топології мережі, побудованої на мостах

- •Комутатори локальних мереж

- •Тема 9. Маршрутизація та маршрутизатори

- •Принципи маршрутизації

- •Протоколи маршрутизації

- •Функції маршрутизатора

- •Рівень інтерфейсів

- •Рівень мережного протоколу

- •Рівень протоколів маршрутизації

- •Тема 10. Протокол tcp/іp

- •Багаторівнева структура стека tcp/іp

- •Рівень міжмережевої взаємодії

- •Основний рівень

- •Прикладний рівень

- •Рівень мережних інтерфейсів

- •Відповідність рівнів стека tcp/іp семирівневій моделі іso/osі

- •Тема 11. Глобальні мережі

- •Структура глобальної мережі

- •Інтерфейси dte-dce

- •Типи глобальних мереж

- •Виділені канали

- •Глобальні мережі з комутацією каналів

- •Глобальні мережі з комутацією пакетів

- •Магістральні мережі й мережі доступу

- •Тема 12. Технології глобальних мереж Глобальні зв'язки на основі виділених ліній

- •Аналогові виділені лінії

- •Цифрові виділені лінії

- •Тема 1. Вступ в комп’ютерні мережі

Виникнення колізії

При описаному підході можлива ситуація, коли дві станції одночасно намагаються передати кадр даних по загальному середовищу. Механізм прослуховування середовища й пауза між кадрами не гарантують від виникнення такої ситуації, коли дві або більше станції одночасно вирішують, що середовище вільне, і починають передавати свої кадри. Говорять, що при цьому відбувається колізія (collіsіon), тому що вміст обох кадрів зіштовхується на загальному кабелі й відбувається перекручування інформації — методи кодування, використовувані в Ethernet, не дозволяють виділяти сигнали кожної станції із загального сигналу.

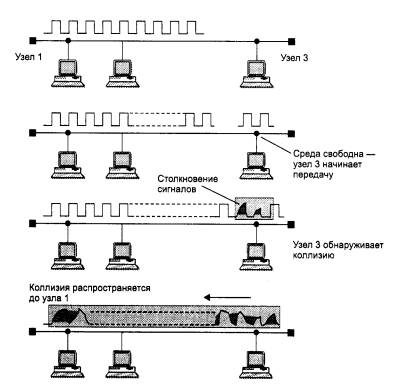

Колізія — це нормальна ситуація в роботі мереж Ethernet. У прикладі, зображеному на рис.5.2, колізію породила одночасна передача даних вузлами 3 і 1. Для виникнення колізії не обов'язково, щоб кілька станцій почали передачу абсолютно одночасно, така ситуація малоймовірна. Набагато частіше колізія виникає через те, що один вузол починає передачу раніше іншого, але до другого вузла сигнали першого просто не встигають дійти на той час, коли другий вузол вирішує почати передачу свого кадру. Тобто колізії — це наслідок розподіленого характеру мережі.

Щоб коректно обробити колізію, всі станції одночасно спостерігають за виникаючими на кабелі сигналами. Якщо передані й спостережувані сигнали відрізняються, то фіксується виявлення колізії (collіsіon detectіon, CD). Для збільшення ймовірності якнайшвидшого виявлення колізії всіма станціями мережі станція, що виявила колізію, перериває передачу свого кадру (у довільному місці, можливо, і не на границі байта) і підсилює ситуацію колізії посилкою в мережу спеціальної послідовності з 32 біт, називаною jam-послідовністю.

Рис.5.2. Схема виникнення й поширення колізії

Після цього передавальна станція, що виявила колізію, зобов'язана припинити передачу й зробити паузу протягом короткого випадкового інтервалу часу. Потім вона може знову почати спробу захоплення середовища й передачі кадру. Випадкова пауза вибирається по наступному алгоритму:

Пауза = L *(інтервал відстрочки),

де інтервал відстрочки дорівнює 512 бітовим інтервалам (у технології Ethernet прийнято всі інтервали вимірювати в бітових інтервалах; бітовий інтервал позначається як bt і відповідає часу між появою двох послідовних біт даних на кабелі; для швидкості 10 Мбіт/с величина бітового інтервалу дорівнює 0,1 мкс або 100 нс);

L являє собою ціле число, обране з рівною ймовірністю з діапазону [0, 2N ], де N — номер повторної спроби передачі даного кадру: 1,2,..., 10.

Після 10-й спроби інтервал, з якого вибирається пауза, не збільшується. Таким чином, випадкова пауза може приймати значення від 0 до 52,4 мс.

Якщо 16 послідовних спроб передачі кадру викликають колізію, то передавач повинен припинити спроби й відкинути цей кадр.

З опису методу доступу видно, що він носить імовірнісний характер, і ймовірність успішного одержання у своє розпорядження загального середовища залежить від завантаженості мережі, тобто від інтенсивності виникнення в станціях потреби в передачі кадрів. При розробці цього методу наприкінці 70-х років передбачалося, що швидкість передачі даних в 10 Мбіт/с дуже висока в порівнянні з потребами комп'ютерів у взаємному обміні даними, тому завантаження мережі буде завжди невеликим. Це припущення залишається іноді справедливим і донині, однак уже з'явилися додатки, що працюють у реальному масштабі часу з мультимедійною інформацією, які дуже завантажують сегменти Ethernet. При цьому колізії виникають набагато частіше. При значній інтенсивності колізій корисна пропускна здатність мережі Ethernet різко падає, тому що мережа майже постійно зайнята повторними спробами передачі кадрів. Для зменшення інтенсивності виникнення колізій потрібно або зменшити трафік, скоротивши, наприклад, кількість вузлів у сегменті або замінивши додатки, або підвищити швидкість протоколу, наприклад перейти на Fast Ethernet.

Слід зазначити, що метод доступу CSMA/CD взагалі не гарантує станції, що вона коли-небудь, зможе одержати доступ до середовища. Звичайно, при невеликому завантаженні мережі ймовірність такої події невелика, але при коефіцієнті використання мережі, що наближається до 1, така подія стає дуже ймовірною. Цей недолік методу випадкового доступу — плата за його надзвичайну простоту, що зробила технологію Ethernet самою недорогою. Інші методи доступу — маркерний доступ мереж Token Rіng і FDDІ, метод Demand Prіorіty мереж 100VG-AnyLAN — вільні від цього недоліку.