- •Лабораторна робота №1 дослідження витоку мовної інформації в лініях зв’язку

- •1. Теоретичні відомості

- •2. Пристрій аналізу неоднорідності лінії зв’язку

- •2.1. Види неоднорідностей та їх вплив на якість зв’язку

- •2.2. Імпульсний метод вимірювання неоднорідностей ліній зв’язку

- •3. Використання приладу р5-10 для виміру параметрів ліній зв’язку

- •3.1. Призначення приладу р5-10

- •3.2 Принцип роботи приладу р5-10

- •4. Опис лабораторного макета

- •5. Порядок виконання роботи

- •7. Контрольні питання

- •Лабораторна робота №2 дослідження ефективності захисту аналогових скремблерів

- •1. Теоретичні відомості

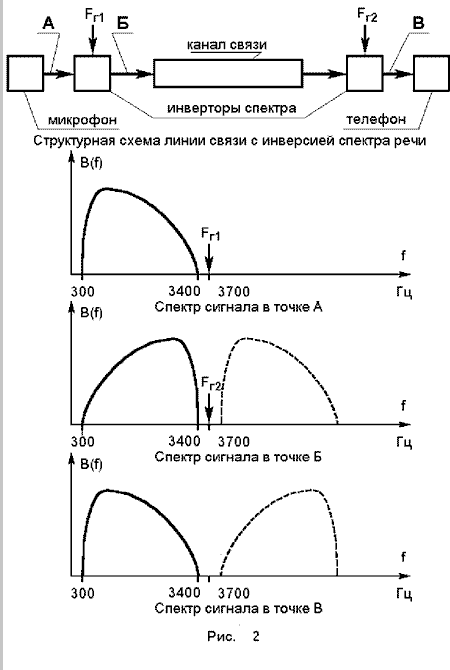

- •1. Перетворення з інверсією спектра та статичних перестановок спектральних компонентів мовного сигналу (б.1 і б.2.1).

- •2. Опис лабораторного макета

- •3. Порядок виконання роботи

- •4. Контрольні питання

- •Лабораторна робота №3 пошук аудіозаписуючих пристроїв

- •1. Теоретичні відомості

- •2. Технічні засоби протидії несанкціонованого запису мовної інформації на диктофони

- •2.1. Виявлення диктофонів

- •2.2. Технічні засоби виявлення несанкціонованого запису мовної інформації на диктофони

- •2.3. Захист від несанкціонованого запису мовної інформації на диктофони

- •Опис лабораторного макету

- •4. Порядок виконання роботи

- •5. Контрольні питання

- •Лабораторна робота №4 радіомоніторинг та дослідження сигналів в “arcon expert”

- •1. Теоретичні відомості

- •1.1. Класифікація пошукових робіт

- •1.1.1 За характером виконуваних робіт

- •1.1.2. За глибиною перевірок, що проводяться

- •2. Призначення та основні функції “arcon expert”

- •2.1. Призначення по “arcon expert”

- •2.2. Основні функції по “arcon expert”

- •Технічні характеристики

- •Опис лабораторного макета

- •5. Порядок виконання роботи

- •6. Контрольні питання

- •Лабораторна робота №5 дослідження захисту від лазерних мікрофонів

- •1. Теоретичні відомості

- •2. Опис лабораторного макета

- •3. Порядок виконання роботи

- •4. Контрольні питання

- •Лабораторна робота №6 дослідження захисту від витоку мовної інформації в акустичних канал

- •1. Теоретичні відомості

- •1.1. Захист від витоку акустичним каналом

- •1.1.1. Захист від напрямлених мікрофонів

- •1.1.2. Захист від мікрофонів, які вмонтовані в звукопровідні конструкції

- •2. Загальні відомості про ка кзмі

- •2.1. Структурна схема ка кзмі

- •2.2. Режими роботи та засоби управління

- •2.3. Загальні алгоритми вимірів та обчислень

- •2.4. Функціональна схема ка кзмі

- •2.5. Конструкція ка кзмі

- •2.6. Алгоритми роботи ка кзмі

- •2.7. Загальний порядок роботи та взаємодія з оператором

- •3. Методика контролю витоку інформації по акустичним каналам за допомогою ка кзмі

- •3.1. Загальні вимоги

- •3.2. Смуга частот

- •3.3 Критерії захищеності

- •3.4. Норми захисту мовної інформації

- •3.5. Методика контролю захисту мовної інформації від витоку акустичними каналами

- •4. Контрольні питання

- •Лабораторна робота №7 дослідження захисту від витоку мовної інформації в віброакустичних каналах

- •1. Теоретичні відомості

- •2. Загальні відомості про ка кзмі

- •2.1. Структурна схема ка кзмі

- •2.2. Режими роботи та засоби управління

- •2.3. Загальні алгоритми вимірів та обчислень

- •2.4. Функціональна схема ка кзмі

- •2.5. Конструкція ка кзмі

- •2.6. Алгоритми роботи ка кзмі

- •2.7. Загальний порядок роботи та взаємодія з оператором

- •3. Методика контролю витоку інформації по акустичним каналам за допомогою ка кзмі

- •3.1. Загальні вимоги

- •3.2. Смуга частот

- •3.3 Критерії захищеності

- •3.4. Норми захисту мовної інформації від витоку віброакустичним каналом

- •3.5. Методика контролю чи хисту мовної інформації від витоку віброакустичими каналами

- •3.5.1.1. Методика контролю лазерного каналу знімання інформації.

- •4. Контрольні питання

7. Контрольні питання

-

Як впливають неоднорідності на якість зв’язку?

-

На чому заснований принцип імпульсного методу вимірювання ліній зв’язку?

-

Чим визначається швидкість поширення електромагнітної хвилі в кабелі?

-

Що таке коефіцієнт укорочування хвилі?

-

Види неоднорідностей хвильового опору і їх причини.

-

Як оцінюється величина неоднорідності в кабелі?

-

Як визначається характер неоднорідності (ушкодження) і відстань до її по імпульсній характеристиці кола?

-

Які вимоги пред’являються до імпульсних приладів?

-

Принцип роботи імпульсних приладів.

Лабораторна робота №2 дослідження ефективності захисту аналогових скремблерів

Мета: дослідження ефективності захисту мовних повідомлень методом частотної інверсії в лініях зв’язку

1. Теоретичні відомості

Використання виділених телефонних мереж по яким передають мовні повідомлення, наприклад, мережі КОМСТАР, підвищує ступінь захисту інформації (оскільки велику частину цієї мережі складають волоконно-оптичні кабелі, несанкціоноване знімання інформації з яких здатний зробити тільки фахівець з високою професійною підготовкою ), але не усуває цілком можливість її витоку, тому що пристрій, що підслухує, може бути підключений в будь-якому місці телефонного кабелю від одного абонента до іншого.

Користуватися ж послугами елітних, високонадійних мереж (колишніх урядових АТС-3 і АТС-2 ) може дозволити собі далеко не кожна організація, не говорячи вже про фізичних осіб. До того ж використання будь-яких виділених мереж вимагає відмовлення від основної переваги звичайної телефонної мережі - загальнодоступності. Таким чином, для більшості комерційних організацій і приватних осіб найбільш прийнятним для захисту мовної інформації є застосування всіляких засобів індикації підключення до телефонної лінії, а також скремблерів, маскувань і шифраторів.

Засоби індикації досить дешеві (до $350), однак не забезпечують повного контролю за підключеннями до телефонної лінії, тому що сучасна апаратура, що підслухує, не вносить додаткового навантаження в лінію і, отже, не може бути виявлена. Єдиний безпечний спосіб передачі інформації - зміна форми електромагнітних сигналів на вході телефонної лінії і її відновлення на виході.

В даний час існують три класи перетворювачів мовних сигналів:

1). аналогові, вартістю до $50;

2). дискретно-аналогові, вартістю до $400;

3). цифрові, вартістю до $5000.

О снови

алгоритмів пристроїв першого класу

були розроблені і застосовувалися в

урядовому зв’язку СРСР у 30-і роки. Їхні

модифікації відомі під назвами “Поліна”,

“Соловей” і т.д.

снови

алгоритмів пристроїв першого класу

були розроблені і застосовувалися в

урядовому зв’язку СРСР у 30-і роки. Їхні

модифікації відомі під назвами “Поліна”,

“Соловей” і т.д.

Пристрої другого класу використовують більш складні алгоритми, розробка яких почалася з 1944 року. В даний час ці методи застаріли, тому що за допомогою сучасної техніки їх розшифровка може здійснюватися в автоматичному режимі і за часом займає від декількох хвилин до декількох днів.

Системи третього класу зараз є найбільш надійними. Їх алгоритми використовують сучасні методи кодування мови, при цьому час, необхідний для дешифрації сигналу досягає декількох десятків років. Крім того, вони забезпечують стиск інформаційного мовного потоку при збереженні достатньої розбірливості, що дозволяє передавати кодований голос у цифровому виді з низькою швидкістю по вузькосмуговому частотному каналі, яким і є телефонна мережа. Цим досягається необхідна стійкість зв’зку. Однак якість мови, одержуваної в результаті процесів кодування-декодування до недавнього часу залишалося досить непоганим. До недоліків подібних пристроїв відносяться також складність конструкції і дорожнеча.