Мёртвая вода (2)

.pdf

Обеспечение информационной безопасности управления

нять наваждение, 4) а они (“извне”) смогли эксплуатировать Божеское попущение в отношении нас.

То есть формально лексически это в целом тождественно мне- нию Кобаладзе: «Советский Союз развалило не ЦРУ. Мы сами его развалили», но смысл этого иерархически четырехуровневого1 высказывания всё же совсем иной, и весьма отличный от того, что имели в виду Кобаладзе и Денисов. Но в зависимости от того, на

каком месте оборвать приведенное четырехуровневое выражение определенного понимания проблемы информационной безопасно- сти, посчитав сказанное истинным, а отсеченное избыточным либо ложным, получится и информационная безопасность, но уже не как политический термин, а как объективный процесс в жизни общества и каких-то его подмножеств: политических пар- тий, фирм, семей, личностей и т.п.

Но кроме этого, коли речь зашла об объективном процессе ин- формационной безопасности, следует понимать, что крах СССР, как процесс, начался не 30 декабря 1922 года2, а гораздо раньше. То есть понимание иерархически четырехуровневого ранее приве-

денного выражения определенного мнения об информационной безопасности обусловлено ещё и хронологической глубиной исто- рического мифа3, на основе которого осуществляется управление в обществе. Поскольку история всегда географически конкретна, то соответственно наивысший уровень информационной безопасно-

сти требует рассмотрения частной проблематики на фоне и во взаимосвязи с глобальным историческим процессом на возможно более длительном интервале исторического времени.

* *

*

1Уровни понимания разграничены в тексте различным набором: уро- вень четвертый — наиболее значимый понятийный уровень в этой вза- имной вложенности. Кроме того понятийные слои могут быть упорядо- чены и в обратном порядке: от Божеского попущения — к краху СССР

вследствие действий его политиков и населения.

2Официальная дата учреждения Союза Советских Социалистических Республик.

3Иными словами — рабочей концепции свершившейся истории, опи- сывающей прошлые события и их оценку по отношению к способствова- нию или подавлению процессов, ведущих к осуществлению совокупно- сти целей исторически долговременного управления.

101

Мёртвая вода

Студент сталкивается в вузе только с секретными тетрадями и книгами и, если его спросить, как он должен обращаться с ними, то он скажет только, что их нельзя выносить из зоны режима; некоторые ещё скажут, что об их содержании нельзя говорить за пределами зоны режима секретности.

Приходя в НИИ и КБ, выпускник сталкивается с ведомствен- ными приказами о режиме, приказом предприятия и редко с об- щегосударственной инструкцией о режиме секретности работ. Далее он видит что-нибудь из этого примерно раз в год при во- зобновлении подписки о том, что он всё это «знает и обязуется соблюдать». В это же время он обнаруживает, что основная часть фактологии — мнимые секреты, известные потенциальному про- тивнику, как это видно даже и не из спецхранной зарубежной литературы. С этого момента он относится к информационной безопасности как к «игре в секреты», соблюдая установленные правила формально, а неписаные традиции их нарушения факти- чески, поскольку иначе работать невозможно. При таких условиях информационная безопасность, естественно, обеспечена быть не может. Однако такая система режима секретности снижает ско- рость и качество научно-технических разработок. Это стало впол- не очевидным в последние тридцать пять лет; было бы желание увидеть.

Курс же информационной безопасности позволил бы у боль- шинства выработать, по крайней мере, осознанное отношение к тому, что разговоры на служебные темы вне зоны режима неуме- стны; что одинаково неуместно как собственное праздное любо- пытство, так и праздное любопытство окружающих, не имеющих доступа к той же или смежной тематике; что информационная безопасность строится на основе знания статистических законо- мерностей циркуляции информации в обществе, а подрывается циркуляцией в системе “секретности” личного доверия, в которой все действуют из лучших побуждений, но создают все вместе ста-

тистическую предопределенность утечки за рубеж информации через взаимную вложенность структур.

Только после того, как подавляющее большинство начнет осознавать, как секретная информация утекает за рубеж, и потому будет способствовать снижению меры статистической предопре-

102

Обеспечение информационной безопасности управления

деленности этих утечек, обретет реальный смысл существующий

ныне механизм учета и контроля за пользованием секретными источниками информации и контроль кадровой политики.

Все, выше сказанное, касается обеспечения информационной безопасности сферы управления и научно-технических разрабо- ток, но не должно затрагивать обеспечение информационной безопасности строевых частей Вооружённых сил, КГБ, МВД, где характер информационных потоков отличен от науки, техники и сферы управления. Там система режима секретности складыва- лась органически исторически, а в науку и технику она была взята

именно из них в готовом виде уже в ХХ веке без учета специфики этих во многом бесструктурных отраслей деятельности.

Создание системы контроля и защиты контуров циркуляции информации в обществе в целом, т.е. системы информационной безопасности, должно начинаться с разработки и введения в про- грамму вузовского курса ИНФОРМАЦИОННАЯ БЕЗОПАС- НОСТЬ и более глубокого и предметного исследования информа- ционной безопасности в различных отраслях общественного объ- единения труда в СССР. Настоящий раздел представляет собой

только общий взгляд на проблему информационной безопасности общества в глобальном историческом процессе.

Повышение характеристик быстродействия и качества управ-

ления общественной системы самоуправления первенствует над закрытием прикладной фактологии от несанкционированного доступа, поскольку повышение качества управления — процесс объемлющий по отношению к процессу обеспечения режима “сек- ретности”.

** *

Вставка 1998 г.

Но в основе общественной в целом информационной безопас-

ности лежит способность множества индивидов обеспечивать свою личностную информационную безопасность.

Исторически реально существует концепция общественного устройства жизни, в которой особи с демоническими наклонно- стями норовят поставить себе на службу возможности окружаю- щих их людей всеми доступными им средствами воздействия.

103

Мёртвая вода

При этом, вне зависимости от того, понимают все они или нет, что творят; действуют предумышленно или на основе бездумно воспринятых автоматизмов поведения, стремление эксплуатиро- вать других людей в своих интересах — исторически устойчивое массовое явление, достигшее наибольшей глубины нравственного падения в библейской культуре. И, как следствие, среди достиже-

ний культуры имеются и средства вторжения в психику людей с целью искажения нормальных генетически обусловленных про- цессов самоуправления личностей в обществе, дабы обеспечить эксплуатацию их личностных возможностей в своих персональ- ных или кланово-корпоративных интересах.

Вся информация, сосредоточенная в психике индивида, также как и общественная информация соотносится с иерархией обоб- щенных средств управления (оружия). И в силу этой иерархично-

сти самозащищенность информации1, относящейся к высшим приоритетам, выше, чем к относящейся к низшим, поскольку высшие объемлют низшие во множестве их проявлений.

Соответственно в толпо-“элитарном” обществе можно выявить определенную статистическую закономерность: чтобы навязать обществу заведомую ложь в качестве истины, то: если ложь отно- сится к информации фактологической (третий приоритет), то её необходимо включить в контекст, где достоверной информации порядка 50 % ; если ложь относится к информации методологиче- ской, то, чтобы она была воспринята в качестве истины, необхо- димо подавать её в контексте, где не менее 95 % истинной инфор- мации, подтверждаемой практикой.

И хотя это в статистике общественной жизни так, но в обеспе-

чении личностной информационной безопасности всё же первой проблемой является обеспечение максимального приближения к объективной истине собственных методологических стереотипов. Есть два взаимно исключающих воззрения на информацию: 1) информация в Мироздании объективна (т.е. существует незави- симо от субъекта), однако восприятие её субъективно обусловле- но; 2) объективной информации в Мироздании не существует, а

1 Свойство всякой частной информации обусловленное многоуровне- востью общевселенской системы кодирования информации — Меры, Предопределения Бытия.

104

Обеспечение информационной безопасности управления

она — порождение субъекта в процессе его взаимодействия со средой.

Второе воззрение по его существу есть стыдливое и своеобраз-

но закамуфлированное утверждении о невозможности познания Объективной реальности, и — как следствие — о невозможности осмысленного и целесообразного поведения человека в Мире. Это означает, что если такое воззрение свойственно сознательным и бессознательным уровням психики индивида, то у него будут проблемы с обеспечением его личностной информационной безо- пасности.

Мы же придерживаемся первого воззрения: информация, буду- чи частью триединства материи-информации-меры, объективна, а восприятие и ретрансляция (пере-дача) её в обществе обусловлены субъективно. Соответственно этому воззрению, многие процессы информационного обмена, хорошо известные из кибернетики,

теории и практики построения технических систем обработки информации, находят свои более или менее полные аналоги как при общении людей друг с другом, так и в процессе воздействия на каждого из них науки, искусств, средств массовой информации и других достижений культуры, понимаемой в качестве информа- ции, не передаваемой генетически от поколения к поколению.

Если мы строим самоуправляющуюся систему (а психика каж- дого из нас является таковой системой в объемлющих её супер- системах), то мы имеем возможность организовать в ней выработ- ку управленческих решений и алгоритмов поведения в среде не- сколькими способами.

105

|

|

|

Мёртвая вода |

|

|

|

|

|

|

|

|

Управление в |

|

|

|

|

|

|

отношении |

|

|

|

|

|

|

системы |

|

|

|

|

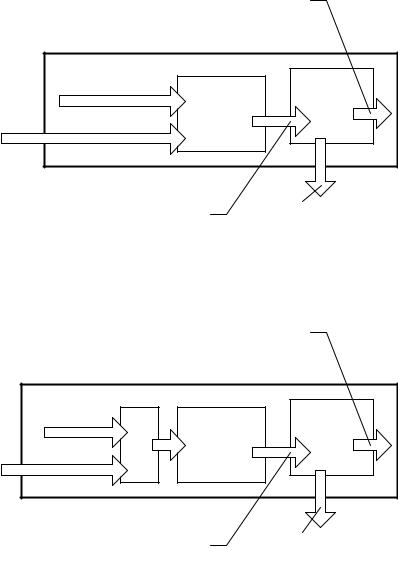

Замкнутая система (объект управления) |

|

||

|

|

|

Преобразователь |

Исполнительные |

||

|

|

Входные потоки |

|

органы |

||

|

|

информации |

|

|||

|

|

информации |

|

|

||

|

|

|

|

|

|

|

управления |

находится ) |

|

|

|

|

|

Среда объект( которойв, |

система |

|

|

Управление в |

|

|

|

|

|

|

|

|

|

|

|

|

Управленческое |

|

отношении |

|

|

|

|

среды, в которой |

|

||

|

|

|

решение |

|

||

|

|

|

|

находится |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

система |

|

Первый. Информация, поступающая из внешней среды, обладает наи- |

||||||

высшей приоритетностью и непосредственно подается на вход алгорит- |

||||||

ма выработки управленческого решения и поведения. |

|

|||||

|

|

|

|

|

|

|

|

|

Управление в |

|

|

|

|

|

|

|

|

|

|

отношении |

|

|

|

|

|

|

|

|

|

|

системы |

|

|

|

|

|

|

|

|

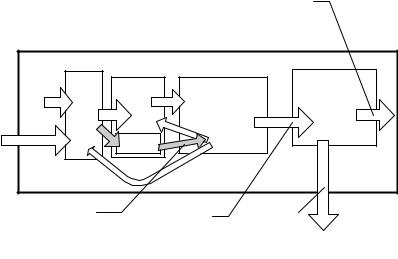

Замкнутая система (объект управления) |

|

||

|

|

|

Входные информации |

|

|

Память |

Преобразователь |

Исполнительные |

||

|

|

|

потоки |

|

|

органы |

||||

|

|

|

|

информации |

|

|||||

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|||

|

объект( |

управления |

находится |

) |

система |

|

|

|

|

|

Среда |

которойв, |

|

|

|

Управление в |

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Управленческое |

|

отношении |

|

|

|

|

|

|

|

|

среды, в которой |

|

||

|

|

|

|

|

|

|

решение |

|

||

|

|

|

|

|

|

|

|

находится |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

система |

|

106

Обеспечение информационной безопасности управления

Второй. Информация, поступающая из внешней среды, загру-

жается непосредственно в долговременную память, а алгоритм

выработки управленческого решения черпает информацию из долговременной памяти, сравнивая с информацией памяти ин- формационный поток, поступающий из внешней среды.

|

|

|

|

|

|

|

|

|

Управление в |

|

|

|

|

|

|

|

|

|

|

отношении |

|

|

|

|

|

|

|

|

|

|

системы |

|

|

|

|

|

|

|

|

|

Замкнутая система (объект управления) |

|

|

|

|

Входные информации |

|

|

Алгоритм сторож |

|

Память |

|

Исполнительные |

|

|

|

|

потоки |

|

Преобразователь |

органы |

||||

|

|

|

|

информации |

||||||

|

|

|

|

|

||||||

|

|

|

- |

|

|

|

||||

|

|

управления |

|

|

|

|

Карантин |

|

|

|

|

объект( |

находится |

) |

система |

|

|

|

|

|

|

Среда |

которойв, |

|

|

|

|

|

||||

|

|

Обработка специфически |

|

|

Управленческое |

Управление в |

|

|||

|

|

проблемной информации и |

|

|

отношении |

|

||||

|

|

|

|

решение |

|

|||||

|

|

коррекция алгоритма — |

|

|

среды, в которой |

|

||||

|

|

|

|

|

|

|||||

|

|

|

сторожа памяти |

|

|

|

находится |

|

||

|

|

|

|

|

|

|

|

|

система |

|

Третий. Информация, поступающая из внешней среды, загру-

жается в «буферную память» временного хранения. Некий алго-

ритм, выполняя в данном варианте роль сторожа, анализирует информацию в буферной памяти и присваивает ей значения: «ложь» — «истина» — «требует дополнительной проверки» и т.п. Только после этого определения алгоритм-сторож перегружает информацию в долговременную память, информационная база которой обладает более высокой значимостью для алгоритма вы- работки управленческого решения, чем информация, поступаю- щая в него непосредственно из внешней среды. Управленческое решение строится после этого как и при втором способе в процес- се сравнения информации долговременной памяти с информаци- ей, непосредственно поступающей из внешней среды.

При прочих равных условиях, время реакции системы на по-

ступление информации из внешней среды растет от первой схемы

107

Мёртвая вода

к третьей; т.е. быстродействие, оцениваемое по времени реакции на воздействие, падает. Однако, если в информационном потоке, поступающем в систему из внешней среды, присутствует помеха типа “бессмысленный шум” или/и помеха типа “наваждение”, в

котором выражается целенаправленная попытка извне изме-

нить самоуправление нашей системы в соответствии с чуждой нам концепцией, то устойчивость процесса самоуправления растет от первой схемы к третьей, поскольку растет помехозащищен- ность выработки управляющего воздействия, которое строится на

основе стабильной или медленно изменяющейся информационной базы долговременной памяти в целом.

∙В первой схеме “шум” и “наваждения” являются непосредст-

венной информационной базой выработки управленческого решения.

∙Во второй схеме “шум” и “наваждения” включаются в ин-

формационную базу выработки управленческого решения по мере того, как ими замусоривается долговременная память и они бесконтрольно вовлекаются в алгоритм выработки управ- ленческого решения в качестве достоверной информации, на основе которой оно вырабатывается.

∙В третьей схеме “шум” и “наваждения”, прежде чем войти в информационную базу, на основе которой вырабатывается управленческое решение и строится поведение системы, должны обмануть алгоритм-сторож, перегружающий ин- формацию из буферной памяти временного хранения в долго- временную память и определяющий принадлежность инфор-

мации к взаимно непересекающимся категориям «ложно», «истинно», «требует дополнительной проверки». Соответственно, если система самоуправляется по третьей схе-

ме, то чтобы навязать ей чуждое внешнее управление, следует либо загрузить информацию в долговременную память “контра- бандой” в обход алгоритма-сторожа; либо остановить алгоритм- сторож и перевести систему на вторую схему управления; либо подать на вход системы информационный поток “наваждений” такой интенсивности, чтобы управление по третьей или второй схеме потеряло устойчивость вследствие недостаточного быстро- действия и система перешла на управление по первой схеме, кото-

108

Обеспечение информационной безопасности управления

рой свойственна скорейшая реакция на информацию, непосредст- венно поступающую из внешней среды, при практически полной утрате памяти в процессе выработки управленческих решений.

С точки зрения обеспечения информационной безопасности в смысле устойчивости самоуправления по определенной концеп- ции, в которой определены цели управления и средства их дости-

жения, нормальной является третья схема управления. Первая

схема управления допустима для управления в чрезвычайных ситуациях, в которых предпочтительнее хоть какое-то управление,

чем полный отказ от управленческого воздействия на течение событий. Вторая схема — это ущербная третья схема.

Человеческая психика, если это психика нормального человека, генетически настроена на осуществление третьей схемы само- управления. Однако, по причине извращений нормальной генети- ческой обусловленности исторически реальной культурой (в част- ности алкоголь, курение, наркотики, прижившаяся в культуре ложь, почитаемая истиной и т.п.), даже вне чрезвычайных обстоя- тельств в организации психики большинства в обыденной повсе- дневности осуществляется первая схема. Комбинация второй и

третьей схем управления также реализуется вне чрезвычайных обстоятельств, но не в обыденной повседневности, а когда от че- ловека ситуация требует некоторого творчества.

Суета и истерика, нецелесообразные и не имеющие смысла, в человеческом поведении в чрезвычайных обстоятельствах — вы- ражение преобладания первой из схем самоуправления. Оцепене- ние, шок в чрезвычайных обстоятельствах — торможение управ- ления по первой схеме, при невозможности осуществить вторую и/или третью.

В психике человека есть собственный алгоритм-сторож, есть внешние по отношению к ней сторожа: начиная от тех, кто защи- щает своею Любовью и кончая Всевышним, если идти по порядку расширения сфер заботы.

Соответственно, одна из задач демонизма, решение которой необходимо ему для эксплуатации возможностей других индиви- дов, — выведение психики личности из-под защиты всей сово- купности «сторожей». Такое выведение тем более эффективно, чем в большей степени поражены ложью методологические сте-

109

Мёртвая вода

реотипы личности, лежащие в основе её собственных алгоритмов- сторожей, определяющих, что есть истина, а что ложь; а также определяющих взаимодействие с внешними «сторожами». Именно

поэтому личностная безопасность обеспечивается тем в большей степени, чем устойчивее психика в третьей схеме выработки управленческих решений и чем более истинны воззрения челове- ка, относящиеся к первому приоритету обобщенных средств управления.

Общественная информационная безопасность порождается со- стоявшейся личностной информационной безопасностью множе- ства людей.

110