- •Введение.

- •1. Основы информационных технологий.

- •1.1. Базовые понятия

- •1.1.1. Информация и данные

- •1. Определение из фундаментального курса «Информатика» под редакцией с.В. Симоновича.

- •2. Определение, приведенное в толковом словаре компании Microsoft.

- •1.1.2. Информационные технологии

- •1. Прикладные (внешние) направления.

- •2. Служебные (внутренние) направления.

- •1.1.3. Информационные системы

- •1.1.4. Информационные ресурсы

- •3. Обработка запроса клиента и выдача ему результата в виде ранжированного (расположенного по номерам) списка веб-страниц.

- •1.2. История информатики

- •1.2.1. Этапы развития информационных технологий.

- •1. Ручной этап.

- •2. Механический этап.

- •3. Электромеханический этап.

- •4. Электронный этап.

- •1.2.2. Современное состояние

- •1. Появление персональных компьютеров (пк).

- •2. Появление операционных систем (ос) с графическим интерфейсом.

- •3. Появление сети Интернет.

- •1.3. Классификация эвм по мощности и месту в информационных системах.

- •1.4. Архитектура пк

- •1.4.1. Аппаратные платформы

- •1.4.2. Операционные системы

- •2. Представление данных в компьютере

- •2.1. Арифметические основы эвм

- •2.1.1. Системы счисления

- •2.1.2. Кодирование данных в компьютере

- •2.2. Аналоговый и цифровой сигналы

- •2.2.1. Преимущества цифровых технологий

- •1. Искажения аналогового сигнала за счет помех невосстановимы, цифровой сигнал и при помехах позволяет передать информацию полностью без искажений.

- •2. Точность измерения аналогового сигнала определяется техническими возможностями аппаратуры. Точность задания цифрового сигнала от характеристик аппаратуры зависит очень слабо.

- •2.2.2. Оцифровка аналогового сигнала

- •Дискретизация

- •Кодирование

- •Квантование

- •2.3. Кодирование текстовых данных

- •2.3.1. Системы кодировки текста Имеется две системы кодировки: на основе ascii и Unicode.

- •2.3.2. Текстовые форматы.

- •2.4. Кодирование графических данных

- •2.4.1. Кодовые цветовые режимы.

- •2.4.2. Цветовые модели

- •2.4.3. Растровая и векторная графика

- •2.4.4. Форматы графических файлов.

- •2.4.5. Трехмерная (3d) графика.

- •2.5. Кодирование звуковых данных

- •2.5.1. Цифровая запись звука.

- •2.5.2. Компьютерный синтез звука.

- •2.6. Кодирование числовых данных

- •2.6.1. Целочисленные типы.

- •2.6.2. Вещественные типы.

- •2.7. Логические основы построения эвм

- •3. Программная конфигурация персонального компьютера

- •3.1. Классификация программного обеспечения

- •3.2. Программы базового уровня

- •3.3. Служебные программы

- •3.3.1. Средства диагностики и контроля

- •3.3.2. Служебные программы Windows

- •3.3.3. Файловые менеджеры

- •3.3.4. Средства сжатия данных (архиваторы)

- •3.4. Приложения Microsoft Office

- •4. Информационные системы

- •3.3.2. Системы управления базами данных (субд).

- •4. Устройство компьютера

- •4.1. Системный блок пк

- •4.1.1. Материнская плата

- •4.1.2. Подключение периферийных устройств

- •2. Lpt, порт построчного принтера.

- •3. Usb (Universal Serial Bus), универсальная последовательная шина.

- •4. Fire Wire, другое название ieee 1394.

- •4.1.3. Процессор

- •4.2. Виды цифровой памяти

- •4.2.1. Энергозависимая память

- •4.2.2. Память на магнитных дисках

- •4.2.3. Память на компакт-дисках

- •4.2.4. Флэш-память

- •4.3. Устройства ввода данных

- •4.3.1. Клавиатура

- •4.3.2. Устройства манипуляторного типа

- •4.3.3. Сканеры Планшетные сканеры.

- •Ручные сканеры.

- •Барабанные сканеры.

- •4.4.4. Цифровые фото- и видеокамеры

- •4.4.5. Графические планшеты (дигитайзеры)

- •4.4. Устройства вывода данных

- •4.4.1. Мониторы

- •Электроннолучевые мониторы

- •Жидкокристаллические мониторы

- •Плазменные панели.

- •4.4.2. Видеокарты

- •4.4.3. Принтеры

- •4.4.4. Плоттеры

- •4.5. Устройства обмена данными

- •4.5.1. Звуковая карта

- •4.5.2 Модемы и сетевые карты

- •4.5.3. Факсимильная связь на компьютере

- •5. Компьютерные сети. Интернет

- •5.1. Уровни сетевого соединения

- •7. Прикладной

- •5.2. Локальные сети

- •5.2.1. Администирование в локальных сетях

- •6 Уровень – представления.

- •5 Уровень – сеансовый.

- •5.2.2. Топология локальных сетей и передача данных

- •5.2.3. Каналы связи в локальных сетях

- •2 Уровень – канальный.

- •1 Уровень – физический.

- •5.3. Глобальная сеть Интернет

- •5.3.1. Интернет на прикладном уровне

- •5.3.2. Уровни представления и сеансовый

- •5.3.3. Транспортные и сетевой протоколы

- •5.3.4. Каналы связи в Интернете

- •5.4. Службы Интернета

- •5.4.1. Всемирная паутина World Wide Web (www)

- •5.4.2. Поисковые системы

- •5.4.3. Электронная почта

- •5.4.4. Протоколы передачи файлов

- •5.4.5. Другие службы

- •6. Информационная безопасность

- •6.1. Правовое обеспечение информационной безопасности

- •6.2. Организационные меры защиты информации

- •6.2.1. Угрозы информационной безопасности

- •6.2.2. Защита информации от преднамеренных действий

- •6.2.3. Резервное копирование.

- •6.3. Безопасность при работе в Интернете

- •6.3.1. Использование электронной почты.

- •6.4. Компьютерные вирусы и защита от них

- •6.4.1. Классификация вирусов.

- •6.4.2. Программы обнаружения вирусов и защиты от них

- •6.4.3. Использование современных антивирусных программ

- •6.5. Шифрование данных.

- •6.5.1. Основные понятия.

- •6.5.2. Шифрование данных в Интернете

- •6.5.3. Шифрование в Windows xp

- •5.5.3. Электронные таблицы.

6.5.2. Шифрование данных в Интернете

Несимметричные криптографические системы.

Как уже говорилось, любая информация в Интернете в принципе является незащищенной. Она может стать достоянием неопределенного круга лиц. Поэтому секретную, конфиденциальную информацию шифруют.

При симметричных методах шифрования возникает проблема передачи секретного ключа. Передать его по сети – значит создать возможность раскрытия метода шифрования. Приходится передавать ключ шифра вне сети: при личных контактах или как-нибудь еще. Но это сводит на нет преимущества Интернета как сети, где данные передаются мгновенно, невзирая на расстояния между абонентами.

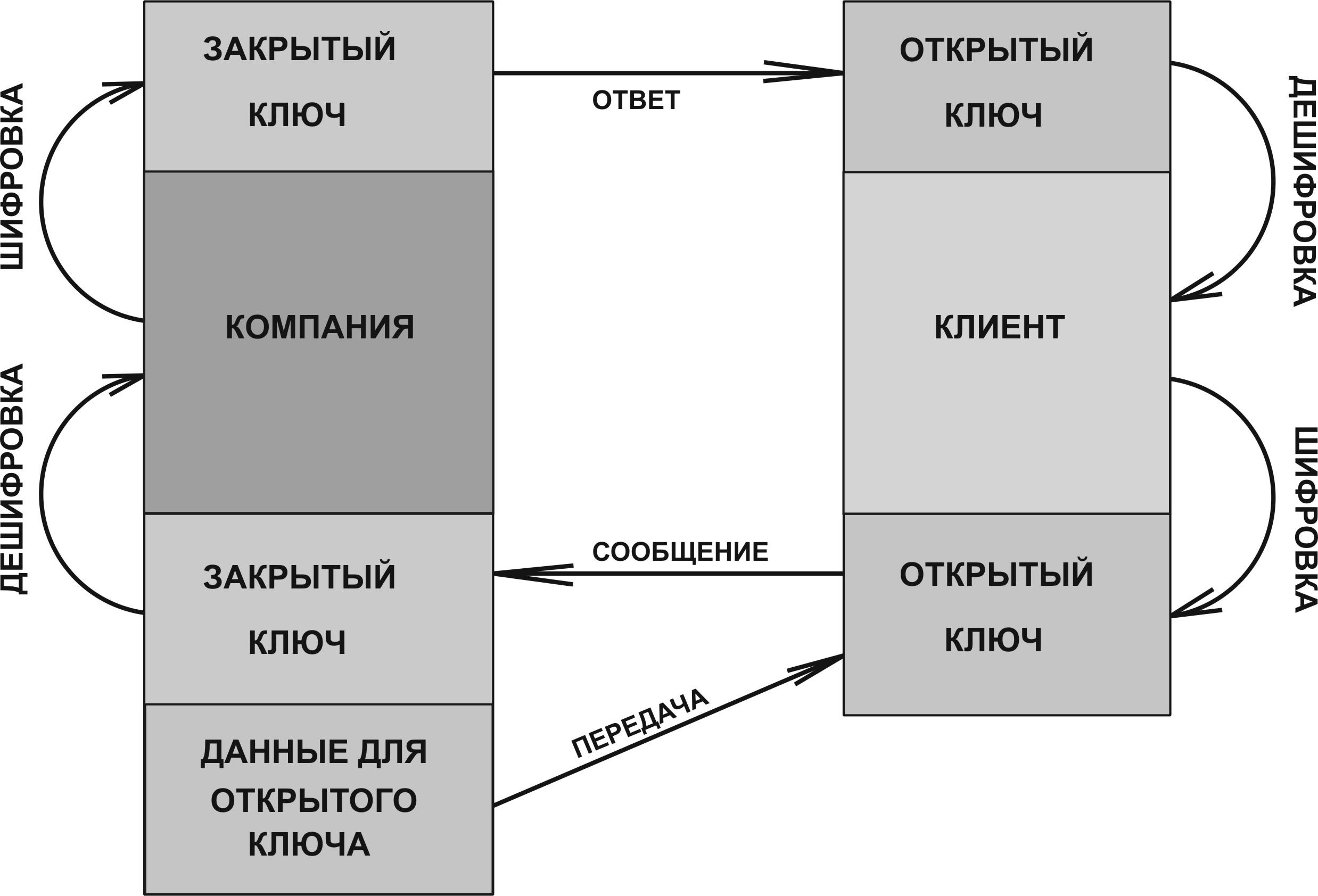

Поэтому получили распространение несимметричные криптографические системы (рисунок 1): создание двух ключей: открытого (публичного) и закрытого (личного). Программу для создания открытого ключа шифрования компания может опубликовать у себя на сайте. Каждый клиент может ее получить и создать свой уникальный публичный ключ шифрования.

Рис. 1. Схема процесса несимметричной криптографии.

Данные, закодированные публичным ключом никто не в состоянии расшифровать, даже их создатель. Расшифровать может только владелец так называемого закрытого ключа, а этот ключ компания-владелец держит в секрете. В свою очередь владелец закрытого ключа может послать зашифрованное сообщение, которое может расшифровать только лишь один владелец уникального открытого ключа.

Несимметричные методы широко применяются в коммерческой деятельности. Например, клиент шифрует публичным ключом свой заказ и данные о своей кредитной карте, после чего направляет сообщение компании-получателю. Там сообщение расшифровывается и с помощью закрытого ключа клиенту посылается квитанция-уведомление, которое тот читает, расшифровав ее своим открытым ключом.

Уверенность в подлинности уведомления дает то, что никто, кроме отправителей, доступа к закрытому и открытому ключам не имеет. Но эта уверенность не может быть полной.

Во-первых, ключ шифрования может быть похищен или утерян. Обычно ключи выполняются на отдельных носителях: компакт-дисках или флэш-картах в 1-2-х экземплярах и хранятся у владельца. Раскрыть их можно только узнав пароль. А исчезновение ключа сразу станет заметно.

Во-вторых, алгоритмы шифрования хоть и имеют высокую криптостойкость, но все же теоретически, при наличии достаточно длинных текстов, ключ может быть раскрыт. Задача – соблюсти принцип достаточности защиты: чтобы время дешифровки в MIPS-годах делало бессмысленной эту работу.

Электронная цифровая подпись (ЭЦП).

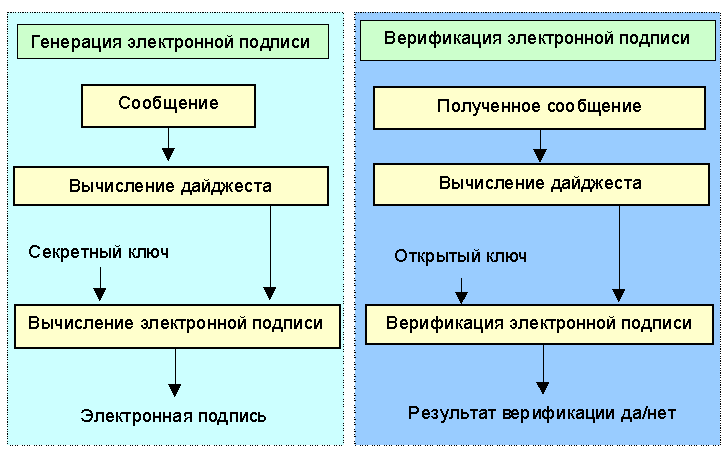

Это еще один вариант криптографии. Здесь обычно само сообщение не шифруется. Сообщение остается открытым, но на основе его по специальному алгоритму генерируется сравнительно небольшая последовательность двоичных цифр (чаще всего от 128 до 256 бит). Это и есть электронная подпись.

Последовательность создания электронной подписи следующая (рисунок 2).

Сначала происходит хэширование – преобразование сообщения к дайджесту 128, 160 или 256 бит. Для каждого сообщения полученная битовая строка уникальна. Вероятность коллизии – совпадения дайджестов двух сообщений пренебрежимо мала, практически нулевая.

Затем полученный хэш-код подвергают шифрованию. Можно использовать симметричные методы, но более популярны несимметричные алгоритмы. Шифрование идет по несимметричному методу: дайджест шифруется закрытым ключом и расшифровывается открытым. Обратный вариант - шифрование открытым ключом и расшифровка закрытым не применяется.

На приеме делается процедура верификации (сравнения). Из полученного сообщения по тому же алгоритму создается дайджест, и с помощью ключа вычисляется электронная подпись. Если обе подписи совпадают, то это значит, что сообщение при передаче не только не было изменено, но даже не было прочитано. Как изменение, так и раскрытие сообщения в пути обязательно приведет к несовпадению битовых строк дайджестов: полученного и синтезированного.

Рис. 2. Схема вычисления и верификации электронной подписи.

Электронная подпись имеет ряд преимуществ по сравнению с шифрованием всего сообщения.

1. Шифровка-расшифровка короткого хэш-кода занимает намного меньше времени чем электронных документов значительного размера.

2. Зашифрованное сообщение крайне трудно прочитать, но в пути с ним можно проделать ряд манипуляций: скопировать его, разделить на части и др. И на приеме этого можно не заметить. А при любых манипуляциях с документом созданный на приеме дайджест будет отличаться от полученного.

3. Для повышения надежности электронная подпись шифруется только закрытым ключом, который имеется у одного владельца. Причем на ключ выдается сертификат, удостоверяющий его подлинность. Сертификат отзывается в случае нарушения целостности секретного ключа при краже, утере, взломе и т.д. Об этом сообщают всем пользователям данного стандарта ЭЦП.

В России условия использования ЭЦП регламентируются федеральным законом «Об электронной цифровой подписи». Сейчас в нашей стране электронная подпись широкое примененяется в торговле, банковской деятельности, в операциях с недвижимостью, в работе органов государственной власти и общении с ними юридических лиц и в других значимых сферах электронного документооборота.

Но области применения ЭЦП могут быть расширены и будут расширяться. Например, одним из самых передовых государств в этом отношении является Эстония. Там картой электронной подписи снабжено ¾ населения страны, по закону ее должно иметь все население старше 15 лет. С помощью карты с ЭЦП там совершается множество действий – от уплаты налогов до покупки проездных балетов на автобус.