ИБиЗИ ЛР / ПЗ ИБ 11.12.08

.pdf

видно, что в локальной базе данных зафиксированы устройства, входящие в

группу «Локальные устройства», и идентификатор eToken, входящий в

группу «Устройства USB».

3.4. Назначение прав доступа пользователей к устройствам

Для изменения параметров доступа к устройствам необходимо выполнить следующие действия.

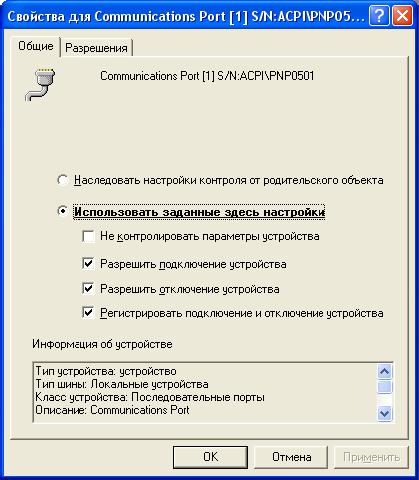

1. Выберите в списке объект (группу, класс или устройство), вызовите контекстное меню и активируйте команду «Свойства». Или наведите курсор на название устройства и дважды нажмите левую кнопку мыши. Появится диалоговое окно для настройки свойств устройства (рисунок 3.4).

Рисунок 3.4 – Окно настройки свойств устройства

По умолчанию режим наследования параметров от родительского объекта отключен и действуют параметры, заданные явно.

41

2. Если требуется включить наследование параметров, установите отметку в поле «Наследовать настройки контроля от родительского объекта». После этого будут доступны параметры подключения и отключения устройства.

3. Удалите или установите отметки в параметрах подключения и отключения и перейдите к диалогу «Разрешения».

Следует иметь в виду что диалог «Разрешения» у некоторых устройств

(таких как, например, процессор, оперативная память и т.п.), а также у всех устройств, относящихся к группам USB и PCMCIA, отсутствует.

Исключение составляют USB-устройства, относящиеся к классу «Хранение данных», в свойствах которых диалог «Разрешения» имеется. Кроме того,

управление разрешениями для системного диска запрещено.

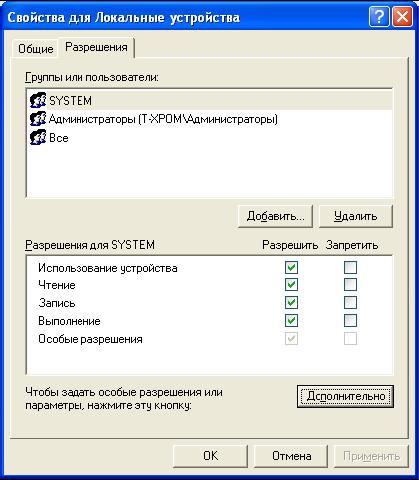

На рисунке 3.5 представлен диалог «Разрешения» для группы.

Рисунок 3.5 – Диалог «Разрешения» для группы

42

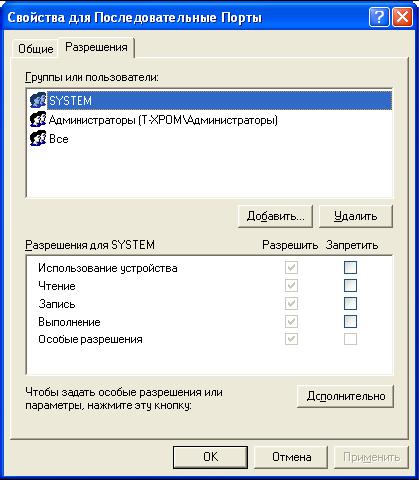

В верхней части диалога расположен список пользователей, для которых выполняется настройка прав доступа к данной группе устройств (на рисунке показан случай, когда в списке присутствуют только 3 стандартные группы пользователей). В нижней части диалога приведены параметры доступа для групп пользователей, установленные системой Secret Net 5.0 по умолчанию. На рисунке 3.6 показан диалог для дочернего объекта – класса.

Для класса установлен признак наследования от группы, поэтому изменить права доступа в данном случае можно только с помощью запретов. Можно изменить права доступа для родительского объекта (для группы) и затем,

используя принцип наследования, применить их к классу.

Рисунок 3.6 – Диалог «Разрешения» для класса

4. Для изменения параметров доступа выберите в списке группу пользователей или пользователя и затем расставьте разрешения для каждой операции. Для отключения или включения режима переноса наследуемых

43

разрешений нажмите кнопку «Дополнительно» и в открывшемся диалоге удалите или установите отметку в поле «Наследовать от родительского

объекта…».

5. Нажмите кнопку «Применить».

Если требуется назначить права доступа к данному устройству другим пользователям или группам, отсутствующим в списке верхней части диалога,

их следует добавить в список (см. следующую процедуру).

6. В диалоге настройки свойств объекта (группы, класса, устройства)

нажмите кнопку «OK». Диалог закроется.

7. Если требуется изменить параметры доступа и контроля для другого устройства, найдите его в списке и повторите шаги 1 – 6.

8. Для сохранения изменений нажмите на панели инструментов кнопку

«Сохранить настройки политики контроля устройств».

Аппаратура и материалы

1.Компьютерный класс общего назначения с конфигурацией ПК не хуже рекомендованной для ОС Windows 2000.

2.Операционная система семейства Windows.

3. СЗИ Secret Net

Указание по технике безопасности. Техника безопасности при выполнении лабораторной работы совпадает с общепринятой для пользователей персональных компьютеров: самостоятельно не производить ремонт персонального компьютера, установку и удаление программного обеспечения; в случае неисправности персонального компьютера сообщить об этом обслуживающему персоналу лаборатории; соблюдать правила техники безопасности при работе с электрооборудованием; не касаться электрических розеток металлическими предметами; рабочее место пользователя персонального компьютера должно содержаться в чистоте; не разрешается возле персонального компьютера принимать пищу, напитки.

44

Методика и порядок выполнения работы. Перед выполнением лабораторной работы студент получает индивидуальное задание. Защита лабораторной работы происходит только после его выполнения. При защите студент отвечает на контрольные вопросы и поясняет выполненное индивидуальное задание. Ход защиты лабораторной работы контролируется преподавателем.

Задания

1.Ознакомиться с теоретическими сведениями, изложенными в данных методических указаниях.

2.Изучить процедуры настройки избирательного разграничения доступа к устройствам

3.Создать политику разграничения доступа к устройствам и выполнить еѐ конфигурирование

Отчет о выполнении в письменном виде сдается преподавателю. При защите работы студент отвечает на контрольные вопросы и предоставляет отчет преподавателю.

Содержание отчета и его форма

Отчет должен иметь форму согласно оформлению реферата.

Титульный лист должен включать название дисциплины, название лабораторной работы, фамилию и инициалы сдающего студента, номер группы, фамилию и инициалы принимающего преподавателя. Основная часть лабораторной работы должна содержать следующие элементы.

1.Название лабораторной работы.

2.Цель и содержание лабораторной работы.

3. Описание процедур настройки разграничения доступа к устройствам

4. Описание хода выполнения задания

5. Выводы по проделанной работе

45

Вопросы для защиты работы

1.Чем отличается автономный и сетевой варианты Secret Net?

2.Каким образом Secret Net повышает защищенность всей автоматизированной информационной системы предприятия?

3. Для чего нужна система мониторинга?

4. Какие задачи решает Secret Net?

5.Что необходимо сделать для настройки механизма разграничения доступа к устройствам?

6.В чем заключается поддержка работы механизма разграничения доступа к устройствам?

6. Как создать политику?

7. Как просмотреть группы и классы устройств?

8.Какие режимы предусмотрены при просмотре списка устройств?

9.Как отображается отключенное устройство в списке устройств?

10.На сколько групп разделены устройства в списке устройств?

11.Как изменить параметры доступа к устройству?

12.У всех ли устройств есть диалог Разрешения?

13.Как включить/отключить наследование разрешений?

Лабораторная работа 4

Настройка регистрации событий и аудита

Цель работы и содержание: Научиться использовать и настраивать

средства регистрации событий и аудита

1.Сведения о подсистеме регистрации событий в системе «Secret Net».

2.Настройка механизма регистрации событий.

3.Настройка аудита.

46

Теоретическая часть

5.1.Сведения о подсистеме регистрации событий в системе «Secret Net»

ВSecret Net есть специальная подсистема, которая позволяет администратору безопасности работать с единым журналом регистрации.

Информация о событиях на всех компьютерах сети представляется в едином

виде, удобном для ознакомления и анализа.

Система Secret Net 5.0 регистрирует все события, происходящие на

компьютере:

Включение \ выключение компьютера;

Вход \ выход пользователей;

События НСД;

Запуск приложений;

Обращения к конфиденциальной информации;

Контроль вывода конфиденциальной информации на печать и отчуждаемые носители и т.п.

5.2. Настройка механизма регистрации событий

Настройка механизма регистрации выполняется в следующем порядке:

1.Составляется перечень событий, регистрируемых Secret Net 5.0.

2.Настраивается аудит успехов и отказов по операциям (чтение, запись

ит.д.) для тех устройства (групп, классов), для которых предполагается проводить аудит. Составление перечня регистрируемых событий. Настройка выполняется отдельно по каждому устройству, зарегистрированному в списке устройств компьютера.

47

5.3. Настройка аудита

Для настройки аудита необходимо выполнить следующие действия.

1. Вызовите оснастку «Групповая политика», раскройте узел

«Параметры Secret Net» и раскройте папку «Устройства». При локальном управлении используется оснастка «Локальная политика безопасности».

2. Выберите в списке устройство, вызовите контекстное меню и активируйте команду «Свойства». Или наведите курсор на название устройства и дважды нажмите левую кнопку мыши. Появится окно настройки свойств устройства.

3. Перейдите к диалогу «Разрешения» и нажмите кнопку

«Дополнительно». Появится диалоговое окно «Параметры управления доступом».

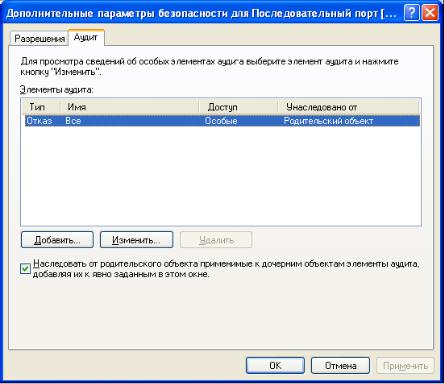

4. Перейдите к диалогу «Аудит» (рисунок 4.1).

В диалоге представлен список установленных для данного устройства элементов аудита (элементами аудита являются «отказ», «успех», «все»).

Для каждого элемента приводятся следующие параметры:

имя – группа или пользователь, для которых назначен аудит;

доступ – вид доступа (чтение, запись, особый и т.д.);

применять – признак наследования, применяемый к данной группе или классу устройств.

На рисунке в списке представлен только один элемент («Отказ»),

установленный по умолчанию для группы пользователей «Все».

48

Рисунок 4.1 – Диалог «Аудит»

5. Для просмотра или изменения настройки аудита выделенного в списке элемента нажмите кнопку «Показать / Изменить». Появится диалог с описанием элемента аудита (рисунок 4.2), детализированным по операциям

(вид доступа).

Из рисунка видно, что для всех операций «отказ» отменить нельзя, так как он унаследован от класса «Логические диски», в который входит данное устройство (логический диск D). В данном случае можно только устанавливать (или не устанавливать) «успех». Чтобы отменить «отказ»,

необходимо отменить признак наследования. Расставьте отметки в соответствии с требованиями аудита для данного устройства и данной группы пользователей и нажмите кнопку «OK». Диалог с описанием элемента закроется. Для настройки необходимо, чтобы в списке были представлены все пользователи (группы пользователей), доступ которых к данному устройству будет отслеживаться в рамках аудита.

49

Рисунок 4.2 – Диалог с описанием элемента аудита,

детализированным по виду доступа

6.В диалоге «Аудит» нажмите кнопку «Добавить». Появится стандартный диалог выбора пользователя (группы).

7.Выберите пользователя (группу), для которого необходимо настроить аудит, и нажмите кнопку «OK». Появится окно настройки аудита для выбранного пользователя (группы) (рисунок 4.3).

8.Расставьте отметки в соответствии с политикой аудита в отношении данного пользователя (группы). Нажмите кнопку «OK». Если аудит настраивается для группы или класса устройств, можно задать признак наследования. Для этого необходимо указать соответствующее значение в поле «Применить». Окно настройки аудита закроется и в списке появится новый элемент аудита (рисунок 4.4).

9.Нажмите кнопку «OK» или «Применить».

50