ИБиЗИ ЛР / ПЗ ИБ 11.12.08

.pdf

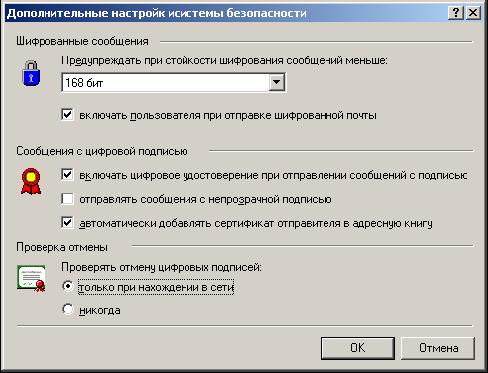

Рисунок 8.3 – Дополнительные настройки системы безопасности

Автоматически добавлять сертификат отправителя в адресную

книгу. При включенном режиме сертификаты, передаваемые в составе подписанного сообщения, будут автоматически добавляться в адресную книгу.

Проверять отмену цифровых подписей: только при нахождении в сети – установка флага проверки приводит к тому, что каждая операция формирования или проверки электронной цифровой подписи будет сопровождаться проверкой на отзыв сертификата. Для проверки на отзыв используется список отозванных сертификатов (CRL), информация о нахождении которого, записывается в виде дополнения в сертификате каждого пользователя. По умолчанию данная опция не включена и Outlook Express не отслеживает факта компрометации ключей пользователей.

никогда – проверка на отзыв не выполняется.

111

8.3. Отправка подписанных сообщений

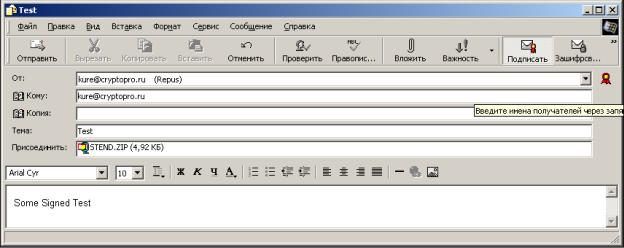

Для создания и отправки подписанного сообщения нажмите кнопку

Создать сообщение или выберите пункт меню Файл, Создать,

Создать сообщение или выберите пункт меню Файл, Создать,

Сообщение. Выберите получателя сообщения (поле Кому) и введите тему сообщения. Если письмо будет содержать некоторые файлы, добавьте их в

письмо, использую кнопку  Вложить. Для отправки сообщения в

Вложить. Для отправки сообщения в

подписанном виде проверьте состояние кнопки  Подписать. Она должна быть нажата и должен быть виден признак подписанного сообщения

Подписать. Она должна быть нажата и должен быть виден признак подписанного сообщения

в правой части экрана (рисунок 8.4).

в правой части экрана (рисунок 8.4).

Рисунок 8.4 – Подписанное соообщение

После того, как сообщение подготовлено к отправке, нажмите кнопку

Отправить.

Отправить.

8.4. Получение сертификата открытого ключа абонента для шифрования сообщений

Для шифрования сообщений в адрес других пользователей необходимо предварительно произвести обмен сертификатами. Для этого обычно достаточно переслать подписанное сообщение в адрес требуемого абонента

112

(сообщение посылается вместе с сертификатом отправителя). После получения сообщения и проверки электронной цифровой подписи производится автоматическое добавление адресата отправителя и его сертификата в адресную книгу.

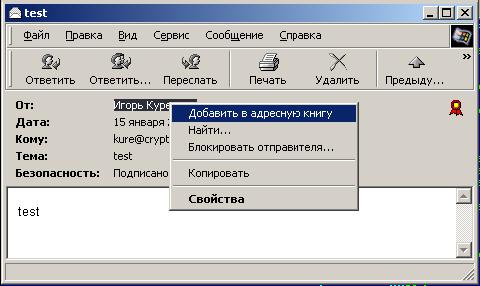

Для контроля добавления выполните следующие действия. Откройте полученное подписанное письмо. Установите курсор на адрес отправителя и,

нажав правую кнопку мыши, выберите пункт Добавить в адресную книгу

(рисунок 8.5).

Рисунок 8.5 – Добавление в адресную книгу

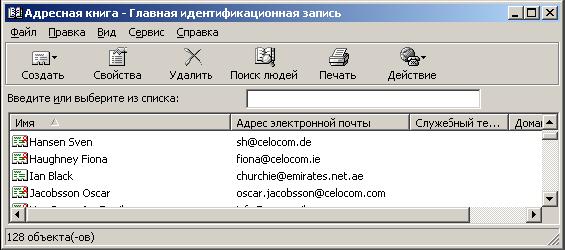

Для того чтобы проверить наличие сертификата абонента в адресной

книге, нажмите на кнопку  Адреса в основном меню и выберите запись с требуемым абонентом (рисунок 8.6). Если в записи абонента отсутствует сертификат или сертификат не обновился (у абонента был старый сертификат), удалите полностью запись абонента из адресной книге и получите от него подписанное сообщение еще раз. При этом должно произойти автоматическое создание записи с сертификатом.

Адреса в основном меню и выберите запись с требуемым абонентом (рисунок 8.6). Если в записи абонента отсутствует сертификат или сертификат не обновился (у абонента был старый сертификат), удалите полностью запись абонента из адресной книге и получите от него подписанное сообщение еще раз. При этом должно произойти автоматическое создание записи с сертификатом.

113

Рисунок 8.6 – Адресная книга

8.5. Отправка шифрованных сообщений

Для создания и отправки подписанного сообщения нажмите кнопку

Создать сообщение или выберите пункт меню Файл, Создать,

Создать сообщение или выберите пункт меню Файл, Создать,

Сообщение. Выберите получателя сообщения (поле Кому) и введите тему сообщения. Если письмо будет содержать некоторые файлы, добавьте их в

письмо, использую кнопку  Вложить. Для отправки сообщения в

Вложить. Для отправки сообщения в

подписанном виде проверьте состояние кнопки  Подписать. Она должна быть нажата и должен быть виден признак шифрованного сообщения

Подписать. Она должна быть нажата и должен быть виден признак шифрованного сообщения  в правой части экрана. После того, как сообщение подготовлено к

в правой части экрана. После того, как сообщение подготовлено к

отправке, нажмите кнопку  Отправить.

Отправить.

Аппаратура и материалы

1.Компьютерный класс общего назначения с конфигурацией ПК не хуже рекомендованной для ОС Windows 2000.

2.Операционная система семейства Windows.

2.Outlook Express

3.КриптоПро CSP

114

Указание по технике безопасности. Техника безопасности при выполнении лабораторной работы совпадает с общепринятой для пользователей персональных компьютеров: самостоятельно не производить ремонт персонального компьютера, установку и удаление программного обеспечения; в случае неисправности персонального компьютера сообщить об этом обслуживающему персоналу лаборатории; соблюдать правила техники безопасности при работе с электрооборудованием; не касаться электрических розеток металлическими предметами; рабочее место пользователя персонального компьютера должно содержаться в чистоте; не разрешается возле персонального компьютера принимать пищу, напитки.

Методика и порядок выполнения работы. Перед выполнением лабораторной работы студент получает индивидуальное задание. Защита лабораторной работы происходит только после его выполнения. При защите студент отвечает на контрольные вопросы и поясняет выполненное индивидуальное задание. Ход защиты лабораторной работы контролируется преподавателем.

Задания

1. Ознакомиться с теоретическими сведениями, изложенными в данных методических указаниях.

2. Настроить учетную запись с поддержкой шифрования сообшений. 3. Оформить отчет.

Отчет о выполнении в письменном виде сдается преподавателю. При защите работы студент отвечает на контрольные вопросы и предоставляет отчет преподавателю.

Содержание отчета и его форма

Отчет должен иметь форму согласно оформлению реферата.

Титульный лист должен включать название дисциплины, название лабораторной работы, фамилию и инициалы сдающего студента, номер

115

группы, фамилию и инициалы принимающего преподавателя. Основная часть лабораторной работы должна содержать следующие элементы.

1.Название лабораторной работы.

2.Цель и содержание лабораторной работы.

3. Описание хода выполнения задания.

4. Выводы по проделанной работе.

Вопросы для защиты работы

1.Какие основные функции у КриптоПро CSP?

2.Каково назначение СКЗИ КриптоПРО CSP?

3.Как настроить шифрование сообщений?

4.Как настроить подписывание сообщений?

5.Как подписать и отправить сообщение?

6.Как можно получить сертификат открытого ключа другого абонента?

7.Как зашифровать и отправить сообщение?

8.Какие действия выполняются при включении режима Включать пользователя при отправке шифрованной почты?

9.Какие действия выполняются при включении режима Включать

цифровое удостоверение при отправке сообщений с подписью?

10.Какие действия выполняются при включении режима Отправлять

сообщения с непрозрачной подписью?

Лабораторная работа 9

Управление ключами криптографической защиты электронной

почты в комплексе программных средств PGP

Цель работы и содержание: изучить технологию управления ключами

криптографической защиты электронной корреспонденции на примере

программы PGPkeys.

116

1.Общие сведения о PGP.

2.Запуск PGP.

3.Управление ключами.

4.Указание пары ключей, используемой по умолчанию.

5.Добавление нового имени или адреса.

6.Проверка отпечатка ключа.

7.Сертификация чужого открытого ключа.

8.Указание уровня доверия.

9.Запрет и разрешение использования ключей.

10.Удаление ключа, подписи или идентификатора пользователя.

11.Изменение пароля доступа.

12.Импорт и экспорт ключей.

13.Отзыв ключа.

Теоретическая часть

9.1. Общие сведения о PGP

PGP основана на технологии «криптография с открытыми ключами», в

которой для поддержания защищенной коммуникации используются два взаимодополняющих ключа. Один из ключей – закрытый, доступ к которому должны иметь только вы, а другой – открытый, который нужно свободно распространить среди пользователей PGP.

Оба этих ключа, закрытый и открытый, хранятся в файлах,

называемых «связками», доступ к которым производится из окна программы

PGPkeys. В этом окне выполняются все функции управления ключами.

Программа PGP использует гибридную криптографическую систему.

Шифрование и расшифрование происходят в несколько этапов.

Этапы шифрования

1. Сжатие открытых данных (plaintext), предназначенных к пересылке

(что повышает скорость передачи и снижает вероятность использования

117

взломанных фрагментов текста для расшифрования всего пакета),

зашифрованные данные невозможно подвергнуть дополнительному сжатию

2.Создание ключа сессии (session key) – секретного одноразового ключа (secret key) (ключ генерируется программой как производная случайных перемещений мыши и данных, набранных на клавиатуре)

3.Шифрование данных с помощью секретного ключа сессии (session

key)

4.Шифрование самого ключа сессии (session key) посредством общественного ключа (public key)

5.Передача зашифрованного текста (ciphertext) и зашифрованного ключа сессии (session key) получателю

Этапы расшифрования

1. Получатель использует свой собственный частный ключ (private key) для расшифрования использованного отправителем ключа сессии

(session key)

2. Зашифрованный текст (ciphertext) вскрывается ключом сессии

(session key)

3. Распаковка данных, сжатых при отправлении (plaintext)

9.2. Запуск PGP

Существует три основных способа запуска PGP:

–из области индикаторов Панели задач;

–из поддерживаемого пакета электронной почты;

–из меню Файл (File) Проводника (Explorer).

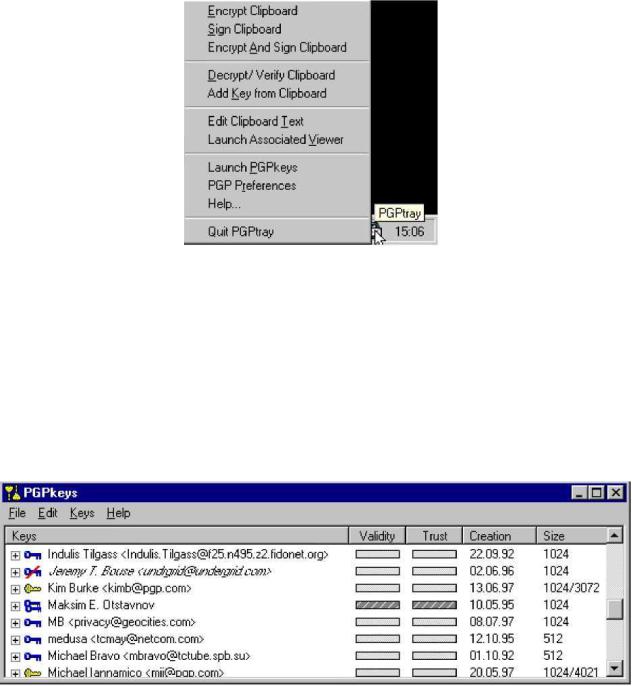

Вы можете выполнить большинство основных функций, вызвав меню щелчком на значке, обычно расположенном в Области индикаторов Панели задач (рисунок 9.1, если этого значка нет, следует запустить PGPtray из меню Пуск (Start)), выбрав соответствующий пункт.

118

Рисунок 9.1 –PGPtray

Выбрав из меню PGPtray пункт Launch PGPkeys, вы открываете окно

PGPkeys, в котором представлены пары ваших открытых/закрытых ключей,

а также все открытые ключи, которые есть у вас на связках. Если вы не создали себе пару ключей, Мастер ключей (PGP Key Wizard) проведет вас через необходимый для ее создания процесс.

Рисунок 9.2 – Окно PGPkeys

Вокне PGPkeys рисунок 9.2 вы можете создавать новые пары ключей

иуправлять всеми ключами, находящимися на ваших связках. Например,

именно здесь вы можете исследовать атрибуты каждого ключа, указывать степень уверенности в том, что ключ действительно принадлежит номинальному владельцу и степень доверия к владельцу ключа в отношении его способности быть поручителем за подлинность ключей других лиц.

119

Управление ключами

Ключи, которые вы генерируете, а также открытые ключи, получаемые от других, хранятся на связках, которые, в сущности, представляют собой файлы на жестком или гибком диске. Обычно связка закрытых ключей хранится в файле secring.skr, а связка открытых – в pubring.pkr. Эти файлы,

как правило, располагаются в той же папке, в которую установлена PGP. Для символизации файлов со связками ключей используются два особых значка

(рисунок 9.3), благодаря которым их можно легко обнаружить при просмотре содержимого папок.

связка закрытых ключей связка открытых ключей

Рисунок 9.3 – Значки для связок ключей

Иногда Вам может понадобится изменить атрибуты какого-либо ключа. Например, когда Вы получаете чей-либо открытый ключ, вы можете захотеть определить его тип (RSA или DSS/Diffie-Hellman), проверить его отпечаток или определить действительность на основе сертифицирующих его подписей. Вы можете также захотеть подписать чей-либо открытый ключ, чтобы дать знать, что вы уверены в его действительности, присвоить ключу определенный уровень надежности или изменить пароль доступа к своему закрытому ключу. Все эти функции управления ключами доступны из окна PGPkeys.

Значки с двойным ключом символизируют пары из закрытого и открытого ключей, сгенерированные вами, а одиночные ключи обозначают открытые ключи, полученные вами от других. Если у вас есть ключи разных типов, вы заметите, что RSA-ключи символизируются синими значками, a

DSS/DH – желтыми.

Щелкнув два раза на любом ключе, вы раскроете список, в котором будут отображены имена (и адреса) владельца, каждое из которых

120