ИБиЗИ ЛР / ПЗ ИБ 11.12.08

.pdf

А. Ф. ЧИПИГА М. А. ЛАПИНА В. В. БЕЛОУС

ИНФОРМАЦИОННАЯ

БЕЗОПАСНОСТЬ

УЧЕБНОЕ ПОСОБИЕ

СТАВРОПОЛЬ

2009

Министерство образования и науки Российской Федерации Федеральное агентство по образованию

Государственное образовательное учреждение высшего профессионального образования

«Северо-Кавказский государственный технический университет»

Чипига А. Ф., Лапина М. А., Белоус В. В.

ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ

Учебное пособие

(практикум)

Ставрополь Изд-во Сев-КавГТУ

2009

2

УДК 32.97

ББК 681.3

Ч 63

Рецензенты:

Доктор технических наук, доцент

Калмыков И.А.

(Северо-Кавказский государственный технический университет)

Кандидат технических наук, доцент,

Росенко А.П.

(Ставропольский государственный университет)

Чипига, А. Ф.

Ч 63 Информационная безопасность / А. Ф. Чипига, М. А. Лапина, В. В. Белоус. – Ставрополь: ГОУВПО «СевКавГТУ», 2009. – 271 с.

ISBN 5-9296-

Пособие предназначено для преподавателей и студентов высших учебных заведений, обучающихся по специальностям «Автоматизированные системы обработки информации и управления», «Прикладная информатика в экономике», «Информационные системы», а также может быть полезно специалистам, интересующимся вопросами обеспечения информационной безопасности.

УДК 32.97 ББК 681.3

|

© Чипига А. Ф., 2009 |

|

© Лапина М. А., 2009 |

|

© Белоус В. В., 2009 |

ISBN 5-9296- |

© ГОУВПО «Северо-Кавказский |

|

государственный технический |

|

университет», 2009 |

3

Содержание |

|

Введение ............................................................................................................... |

6 |

Лабораторная работа 1. Настройка аутентификации пользователей с |

|

помощью электронного замка «СОБОЛЬ-PCI».................................................. |

8 |

Лабораторная работа 2. Изменение политики контроля устройств ................ |

25 |

Лабораторная работа 3. Избирательное разграничение доступа к |

|

устройствам ........................................................................................................ |

33 |

Лабораторная работа 4. Настройка регистрации событий и аудита ............... |

46 |

Лабораторная работа 5. Получение навыков криптографической защиты |

|

данных на примере программного продукта PGPdisk ..................................... |

54 |

Лабораторная работа 6. Работа с шифрующей файловой системой на |

|

примере EFS ....................................................................................................... |

63 |

Лабораторная работа 7. Настройка и работа с антивирусными программами |

|

на примере пакета прикладных и системных программ |

|

«ДОКТОР ВЕБ» (DrWeb) .................................................................................. |

80 |

Лабораторная работа 8. Использование средств криптографического |

|

провайдера Криптопро CSP в Outlook Express ............................................... |

106 |

Лабораторная работа 9. Управление ключами криптографической защиты |

|

электронной почты в комплексе программных средств PGP ........................ |

116 |

Лабораторная работа 10. Применение средств шифрования и электронной |

|

цифровой подписи для защиты электронной корреспонденции ................... |

135 |

Лабораторная работа 11. Элементы комплексной защиты сервера |

|

электронной почты на основе свободно распространяемых программных |

|

продуктов. Часть 1 ........................................................................................... |

151 |

Лабораторная работа 12. Элементы комплексной защиты сервера |

|

электронной почты на основе свободно распространяемых программных |

|

продуктов. Часть 2 ........................................................................................... |

160 |

4

Лабораторная работа 13. Элементы комплексной защиты сервера |

|

электронной почты на основе свободно распространяемых программных |

|

продуктов. Часть 3 ........................................................................................... |

168 |

Лабораторная работа 14. Управление разграничением доступа в |

|

базах данных..................................................................................................... |

177 |

Лабораторная работа 15. Управление средсвами информационной |

|

безопасности сервера приложений Internet Information Server ...................... |

185 |

Лабораторная работа 16. Настройка средств защиты информации сервера |

|

приложений Apache HTTPD ............................................................................ |

201 |

Лабораторная работа 17. Настройка персонального межсетевого экрана |

|

Windows ............................................................................................................ |

210 |

Лабораторная работа 18. Настройка межсетевого экрана netfilter Unix- |

|

подобных операционных систем ..................................................................... |

221 |

Лабораторная работа 19. Настройка и управление сервером удостоверяющего |

|

центра сертификатов X.509 ............................................................................. |

229 |

Лабораторная работа 20. Настройка средств криптографической защиты |

|

сетевого трафика стандартного протокола IPSec в операционной системе |

|

Microsoft Windows............................................................................................ |

242 |

Лабораторная работа 21. Настройка взаимодействия по протоколу IPSec с |

|

использованием сертификатов X.509 и протокола обмена ключами ISAKMP |

|

между FreeBSD и Windows.............................................................................. |

258 |

Лабораторная работа 22. Исследование возможностей базовой системы |

|

ввода-вывода как средства защиты информации в персональном |

|

компьютере ...................................................................................................... |

269 |

Литература ........................................................................................................ |

282 |

5

Введение

Несмотря на интенсивное развитие компьютерных средств и информационных технологий, уязвимость современных информационно-

управляющих и автоматизированных систем не уменьшается.

В настоящее время важнейшим условием функционирования подавляющего большинства предприятий и организаций является обеспечение информационной безопасности.

Под информационной безопасностью следует понимать защищенность информации и поддерживаемой инфраструктуры от случайных и преднамеренных воздействий, которые могут нанести ущерб владельцам или пользователям информации. Ущерб от нарушения информационной безопасности может привести не только к крупным финансовым потерям, но и к полному параличу систем управления.

Без знания и квалифицированного применения современных технологий, стандартов, протоколов и средств защиты информации невозможно достичь требуемого уровня информационной безопасности информационно-вычислительных систем и сетей.

Рассматриваемая область знаний развивается весьма динамично и с точки зрения универсальности разными группами читателей необходимы различные акценты.

Поэтому специальными знаниями должны обладать, в том числе и выпускники специальностей «Автоматизированные системы обработки информации и управления» и «Прикладная информатика». Уровень знаний не должен ограничиваться теоретическими знаниями, а должен быть подкреплен практическими знаниями и навыками.

По мнению авторов, объем знаний, получаемых студентами в рамках изучения дисциплин «Методы и средства защиты компьютерной информации», «Информационная безопасность» и «Информационная безопасность и защита информации» достаточны, однако не позволяют студентам в процессе самостоятельной работы расширять и углублять

6

полученные знания.

Предлагаемое пособие удовлетворяет требованиям, предъявляемым к получению знаний, умений и навыков в процессе изучения перечисленных выше дисциплин, и предназначено для студентов, обучающихся по специальностям: 230102 «Автоматизированные системы обработки информации и управления», 230201 «Информационные системы», 080801 «Прикладная информатика (в экономике)».

7

Лабораторная работа 1

Настройка аутентификации пользователей с помощью

электронного замка «СОБОЛЬ-PCI»

Цель работы и содержание: научиться использовать и настраивать

электронный замок «СОБОЛЬ-PCI».

1.Общая информация об электронном замке «Соболь-PCI».

2.Управление пользователями.

3.Просмотр информации о пользователе.

4.Регистрация пользователя.

5.Удаление пользователя.

6.Изменение пароля пользователя.

7.Изменение информации о пользователе.

Теоретическая часть

1.1. Общая информация об электронном замке «Соболь-PCI»

Электронный замок «Соболь-PCI» (рисунок 1.1) предназначен для защиты ресурсов компьютера от несанкционированного доступа.

Рисунок 1.1 – Электронный замок «Соболь-PCI»

8

Электронный замок «Соболь-PCI» может применяться как устройство,

обеспечивающее защиту автономного компьютера, а также рабочей станции или сервера, входящих в состав локальной вычислительной сети.

Каждый пользователь компьютера регистрируется в системе электронный замок «Соболь-PCI», установленной на данном компьютере.

Регистрация пользователя осуществляется администратором и состоит в определении имени регистрируемого пользователя, присвоении ему персонального идентификатора и назначении пароля.

Действие электронного замка «Соболь-PCI» состоит в проверке персонального идентификатора и пароля пользователя при попытке входа в систему. В случае попытки входа в систему не зарегистрированного пользователя электронный замок «Соболь-PCI» регистрирует попытку НСД и осуществляется аппаратная блокировка до 3-х устройств, например: FDD,

CD-ROM, ZIP, LPT, SCSIпорты.

Загрузка операционной системы с жесткого диска осуществляется только после предъявления зарегистрированного идентификатора.

Служебная информация о регистрации пользователя (имя, номер присвоенного персонального идентификатора и т.д.) хранится в энергонезависимой памяти электронного замка. Возможности по идентификации и аутентификации пользователей, а также регистрация попыток доступа к ПЭВМ не зависят от типа использующейся ОС.

1.2. Управление пользователями

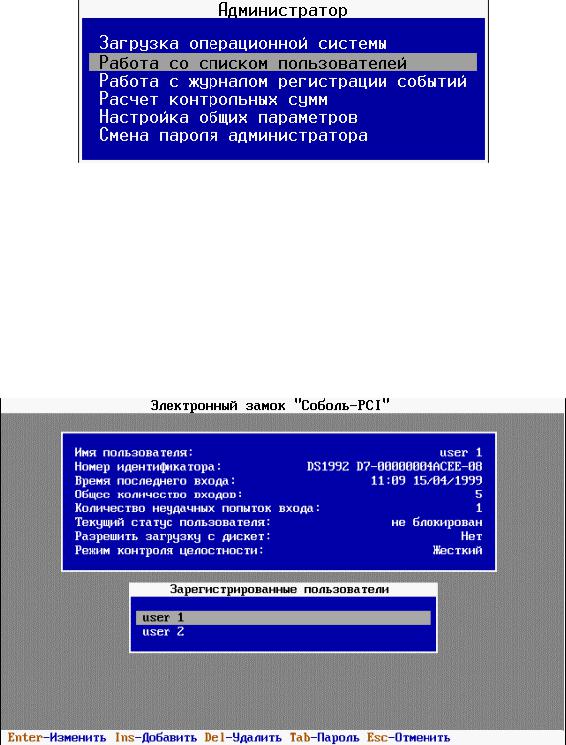

Чтобы приступить к управлению пользователями, выберите в меню администратора системы пункт «Работа со списком пользователей», как это показано на рисунке 1.2, и нажмите клавишу <Enter>.

На экране появится список пользователей (список имен пользователей),

зарегистрированных в системе Электронный замок, подобный представленному на рисунке 1.2.

9

Рисунок 1.2 – Меню администратора

В верхней части экрана располагается информационное окно,

содержащее сведения о пользователе, имя которого выбрано в списке. Если в системе защиты нет зарегистрированных пользователей (например, после инициализации системы), список пользователей будет пуст, а

информационное окно не появится на экран.

Рисунок 1.3 – Список зарегистрированных пользователей

Строка сообщений содержит справочную информацию о назначении клавиш управления. Для управления списком пользователей используйте следующие клавиши:

<Enter> – изменить информацию о пользователе;

10