- •Информационные технологии на транспорте

- •Информационные технологии на транспорте

- •1.Основы построения локальной сети 10

- •2.Безпроводные компьютерные сети 33

- •3.Основы безопасности компьютерных сетей 105

- •Введение

- •1.Основы построения локальной сети

- •1.1.Классификация локальной сети

- •1.2.Локальные компьютерные сети. Основные определения, классификация топологий

- •1.3.Основные компоненты компьютерных сетей. Их преимущества и недостатки

- •1.4.Физическая среда передачи эвс, виды применяемых кабелей, их маркировка

- •1.5.Сетевая карта. Общие принципы, функционирование установка и настройка

- •Вопросы для самопроверки

- •2.Безпроводные компьютерные сети

- •2.1.Основные элементы сети

- •2.2.Сигналы для передачи информации

- •2.3. Передача данных

- •2.4.Кодирование и защита от ошибок

- •Методы обнаружения ошибок

- •Методы коррекции ошибок

- •Методы автоматического запроса повторной передачи

- •2.5. Пропускная способность канала

- •2.6.Методы доступа к среде в беспроводных сетях

- •Уплотнение с пространственным разделением

- •Уплотнение с частотным разделением (Frequency Division Multiplexing - fdm)

- •Уплотнение с временным разделением (Time Division Multiplexing - tdm)

- •Уплотнение с кодовым разделением (Code Division Multiplexing - cdm)

- •Механизм мультиплексирования посредством ортогональных несущих частот (Orthogonal Frequency Division Multiplexing - ofdm)

- •Технология расширенного спектра

- •Расширение спектра скачкообразной перестройкой частоты (Frequency Hopping Spread Spectrum - fhss)

- •Прямое последовательное расширение спектра (Direct Sequence Spread Spectrum - dsss)

- •2.7.Виды сигналов связи и способы их обработки

- •2.8.Шифрование в wi-fi сетях

- •Интерфейс управления в реализации от Ralink – Asus wl-130g

- •Zero Wireless Configuration (встроенный в Windows интерфейс) – asus wl-140

- •Вопросы для самопроверки

- •3.Основы безопасности компьютерных сетей

- •3.1 Система защиты от утечек конфиденциальной информации

- •3.2.Специфика проектов внутренней информационной безопасности

- •3.3.Предыстория рынка dlp

- •3.4.Практические мероприятия по защите информации

- •3.5.Типовые проекты

- •3.6.Информация о шифровании и шифрах, основы шифрования

- •3.7.Шифрование данных в интернет-компьютерной сети

- •Вопросы для самопроверки

- •4.Видеоданные и ip сеть

- •4.1.Территориально распределенные пользователи систематического видеонаблюдения

- •4.2.Функции видеонаблюдения. Основные элементы и схемы построения

- •4.3.Технология распознавания автомобильных номеров

- •Вопросы для самопроверки

- •5.Автоматизированная система управления движением

- •5.1. Назначения и функции асуд

- •5.2.Требования к асуд

- •5.3.Современные асуд. Расширенные возможности

- •Вопросы для самопроверки

- •6.Дорожные контроллеры

- •6.1. Классификация дорожных контроллеров

- •6.2. Их структурная схема

- •Вопросы для самопроверки

- •7. Детекторы транспорта

- •7.1. Назначения и классификация

- •- Радарный чэ

- •- Ультразвуковой чэ

- •- Оптический чэ

- •- Поляризационный чэ

- •- Ферромагнитный чэ

- •- Индуктивный чэ

- •7.2. Принципы действия основные элементы

- •7.3. Сравнение различных систем детектора транспорта

- •Вопросы для самопроверки

- •8.Спутниковые и радионавигационные системы gps и Глонасс

- •8.1.Назначения и принципы работы

- •8.2. Источники ошибок и основные сегменты

- •8.3. Современные навигационные системы на автомобильном транспорте

- •8.4. Современная спутниковая система навигации

- •8.5. История создания спутниковых навигационных систем

- •Примитивные методы ориентирования в море

- •Применение радиосигналов для определения положения объектов на земле

- •Низкоорбитные спутниковые навигационные системы (снс)

- •8.6.Среднеорбитные спутниковые навигационные системы снс gps

- •8.7.Снс глонасс

- •8.8.Точность определения координат объектов

- •8.9.Проект «Галилео»

- •8.10. Проблемы и перспективы автомобильной спутниковой навигации

- •Вопросы для самопроверки

- •9.Интеллектуальные атс

- •9.1. Структура интеллектуального атс

- •9.2. Перспективы развития атс

- •Вопросы для самопроверки

- •10.Радары

- •10.1. Общие сведения и характеристика

- •Эффект Доплера

- •10.3. Радар-детекторы и анти-радары

- •Вопросы для самопроверки

- •11.Алкотестры

- •Вопросы для самопроверки

- •12.Цифровая радиосвязь стандарта арсо-25

- •12.1.Основные определения и элементы

- •12.2. Основные функции

- •12.3. Интерфейс

- •12.4. Преобразование сигналов

- •12.5. Коррекция ошибок

- •12.6. Шифрование и аутентификация

- •12.7.Вызовы и управления сетей

- •Маршрутизация

- •Дополнительные услуги

- •Примеры Раций стандарта арсо 25 отечественного и иностранного производства

- •Основные возможности системы astro

- •Особенности системы astro

- •Вопросы для самопроверки

- •13. Дорожная метеосвязь

- •Вопросы для самопроверки

- •Вопросы к зачету

- •Лабораторная работа №1 Структура компьютерных сетей, основное оборудование

- •Раздел №1 Назначение и маркировка компьютерных кабелей Основные теоретические сведения

- •Практическая часть

- •Раздел №3 Настройка сети в операционной среде windows xp Основные теоретические сведения

- •Практическая часть

- •Лабораторная работа №2

- •Теоретические сведения

- •Характеристики

- •Практическая часть

- •Лабораторная работа №3 gps навигатор

- •Основные теоретические сведения Работа с еТгех

- •Используемые обозначения

- •Опции страницы карты

- •Чтобы выбрать опцию на странице карты:

- •Страница указателя

- •Опции страницы указателя

- •Чтобы активировать маршрут:

- •Изменение маршрута

- •Чтобы удалить маршрутную точку из уже существующего маршрута:

- •Чтобы удалить маршрут:

- •Страница Треки

- •Чтобы сохранить текущий путевой журнал:

- •Чтобы очистить текущий путевой журнал:

- •Чтобы отобразить сохраненный трек на карте:

- •Чтобы переименовать сохраненный путевой журнал:

- •Итоговый тест

- •Библиографический список

- •308012, Г. Белгород, ул. Костюкова, 46

12.5. Коррекция ошибок

Общий радиоинтерфейс стандарта APCO 25 предусматривает применение разнообразных механизмов обнаружения и коррекции ошибок, обеспечивающих высокое качество приема сигналов. В зависимости от типа передаваемой информации могут использоваться различные алгоритмы коррекции ошибок и разные схемы вложения дополнительных данных.

Механизм коррекции ошибок служит в средствах радиосвязи для надежной передачи информации с помощью радиосигнала при уменьшении его мощности (замирании или затемнении), с которым часто приходится сталкиваться при эксплуатации мобильных радиосистем. Однако использование этого механизма приводит к увеличению объема передаваемой информации.

Так, в заголовке речевого сообщения содержатся 120 бит полезной (исходной) информации, которая при формировании заголовка подвергается двойному шифрованию: сначала по алгоритму Рида-Соломона (36, 20, 17), а затем - по упрощенному алгоритму Голея (18, 6, 8). В результате размер полей заголовка увеличивается до 648 бит. В каждый кадр голосового сигнала также добавляются 56 бит, служащих для проверки четности, что в определенной мере защищает передаваемый кадр от возникновения ошибок. Поэтому размер кадра, посылаемого по радиоканалу, увеличивается до 144 бит.

Информация, связанная с шифрованием, содержит 96 бит "полезных" данных и состоит из индикаторов алгоритма и ключа шифрования. Однако и эта информация подвергается двойному кодированию - сначала по алгоритму Рида-Соломона (24, 16, 9), а затем по упрощенному алгоритму Хэмминга (10, 6, 3). В итоге размер данных для шифрования/расшифровки становится равным 240 битам.

Исходная длина поля управления связью составляет 72 бит. После двойного шифрования по алгоритму Рида-Соломона (24, 12, 13) и упрощенному алгоритму Хэмминга (10, 6, 3) его размер, передаваемый по радиоканалу, увеличивается до 240 бит.

Сравнение величин исходных размеров полей и получающихся после обработки алгоритмами коррекции ошибок позволяет получить представление о "цене" качества сигнала.

12.6. Шифрование и аутентификация

Чаще всего схемы шифрования разрабатываются как ответные меры на те действия, которые может предпринять гипотетический злоумышленник, чтобы вмешаться в работу системы мобильной связи. Наиболее вероятные формы такого вмешательства - перехват сообщений, их повторное воспроизведение, создание радиопомех, переадресация сообщений, анализ трафика, создание абонентов-двойников и несанкционированное бесплатное использование услуг.

Шифрование, обеспечивающее конфиденциальность связи, выполняется при предоставлении любой из услуг передачи речевых сигналов и данных. В стандарте APCO 25 предусмотрены четыре различных типа шифрования сообщений в системах мобильной радиосвязи, которые могут применяться в самых различных сетях - от правительственной до радиосетей коммерческих операторов. Допускается одновременная поддержка нескольких схем шифрования в одной системе связи. Кроме того, абонентские радиостанции и консольные устройства способны одновременно работать с несколькими схемами шифрования.

Хотя шифрование и защищает от несанкционированного прослушивания, имеются и другие виды вмешательства в работу системы связи, против которых оно оказывается бессильным.

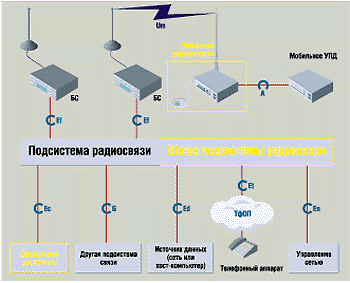

Рисунок 12.4 Шифрование и управление ключами (УПД - устройство передачи данных)

Например, не зная точного содержания сообщения, злоумышленник может нарушить связь в незащищенной системе, записав передаваемое сообщение и затем воспроизведя его вновь через некоторое время. Избежать подобных ситуаций помогает аутентификация, которая обеспечивает целостность управляющей информации и данных о ключах шифрования.

В радиосети стандарта APCO 25 служба шифрования поддерживается функциональными группами системы, которые определены в общей структурной модели (General Systems Model), Шифрование осуществляется в исходной и конечной точках передачи сообщения, чтобы защитить как можно больше функциональных элементов системы связи.

Аутентификация представляет собой процедуру проверки законности появления в эфире самого сообщения и идентификации его автора. Установить законность передачи можно с помощью таких характеристик сообщения, как хронологическая целостность, целостность сообщения и идентификатор источника сообщения. Проверка целостности включает в себя процедуры, позволяющие убедиться в том, что принятое сообщение получено полностью, что оно не было изменено и не является копией одного из переданных ранее сообщений.

Функции шифрования и аутентификации базируются на применении ключей шифрования и поэтому если в системе связи обеспечивается какая-либо из таких функций, необходимо иметь средства управления этими ключами. Очевидно, что данные средства должны охватывать все стадии "жизненного цикла" ключа шифрования - его генерацию, передачу, использование абонентом, хранение, уничтожение и архивирование.