- •Информационные технологии на транспорте

- •Информационные технологии на транспорте

- •1.Основы построения локальной сети 10

- •2.Безпроводные компьютерные сети 33

- •3.Основы безопасности компьютерных сетей 105

- •Введение

- •1.Основы построения локальной сети

- •1.1.Классификация локальной сети

- •1.2.Локальные компьютерные сети. Основные определения, классификация топологий

- •1.3.Основные компоненты компьютерных сетей. Их преимущества и недостатки

- •1.4.Физическая среда передачи эвс, виды применяемых кабелей, их маркировка

- •1.5.Сетевая карта. Общие принципы, функционирование установка и настройка

- •Вопросы для самопроверки

- •2.Безпроводные компьютерные сети

- •2.1.Основные элементы сети

- •2.2.Сигналы для передачи информации

- •2.3. Передача данных

- •2.4.Кодирование и защита от ошибок

- •Методы обнаружения ошибок

- •Методы коррекции ошибок

- •Методы автоматического запроса повторной передачи

- •2.5. Пропускная способность канала

- •2.6.Методы доступа к среде в беспроводных сетях

- •Уплотнение с пространственным разделением

- •Уплотнение с частотным разделением (Frequency Division Multiplexing - fdm)

- •Уплотнение с временным разделением (Time Division Multiplexing - tdm)

- •Уплотнение с кодовым разделением (Code Division Multiplexing - cdm)

- •Механизм мультиплексирования посредством ортогональных несущих частот (Orthogonal Frequency Division Multiplexing - ofdm)

- •Технология расширенного спектра

- •Расширение спектра скачкообразной перестройкой частоты (Frequency Hopping Spread Spectrum - fhss)

- •Прямое последовательное расширение спектра (Direct Sequence Spread Spectrum - dsss)

- •2.7.Виды сигналов связи и способы их обработки

- •2.8.Шифрование в wi-fi сетях

- •Интерфейс управления в реализации от Ralink – Asus wl-130g

- •Zero Wireless Configuration (встроенный в Windows интерфейс) – asus wl-140

- •Вопросы для самопроверки

- •3.Основы безопасности компьютерных сетей

- •3.1 Система защиты от утечек конфиденциальной информации

- •3.2.Специфика проектов внутренней информационной безопасности

- •3.3.Предыстория рынка dlp

- •3.4.Практические мероприятия по защите информации

- •3.5.Типовые проекты

- •3.6.Информация о шифровании и шифрах, основы шифрования

- •3.7.Шифрование данных в интернет-компьютерной сети

- •Вопросы для самопроверки

- •4.Видеоданные и ip сеть

- •4.1.Территориально распределенные пользователи систематического видеонаблюдения

- •4.2.Функции видеонаблюдения. Основные элементы и схемы построения

- •4.3.Технология распознавания автомобильных номеров

- •Вопросы для самопроверки

- •5.Автоматизированная система управления движением

- •5.1. Назначения и функции асуд

- •5.2.Требования к асуд

- •5.3.Современные асуд. Расширенные возможности

- •Вопросы для самопроверки

- •6.Дорожные контроллеры

- •6.1. Классификация дорожных контроллеров

- •6.2. Их структурная схема

- •Вопросы для самопроверки

- •7. Детекторы транспорта

- •7.1. Назначения и классификация

- •- Радарный чэ

- •- Ультразвуковой чэ

- •- Оптический чэ

- •- Поляризационный чэ

- •- Ферромагнитный чэ

- •- Индуктивный чэ

- •7.2. Принципы действия основные элементы

- •7.3. Сравнение различных систем детектора транспорта

- •Вопросы для самопроверки

- •8.Спутниковые и радионавигационные системы gps и Глонасс

- •8.1.Назначения и принципы работы

- •8.2. Источники ошибок и основные сегменты

- •8.3. Современные навигационные системы на автомобильном транспорте

- •8.4. Современная спутниковая система навигации

- •8.5. История создания спутниковых навигационных систем

- •Примитивные методы ориентирования в море

- •Применение радиосигналов для определения положения объектов на земле

- •Низкоорбитные спутниковые навигационные системы (снс)

- •8.6.Среднеорбитные спутниковые навигационные системы снс gps

- •8.7.Снс глонасс

- •8.8.Точность определения координат объектов

- •8.9.Проект «Галилео»

- •8.10. Проблемы и перспективы автомобильной спутниковой навигации

- •Вопросы для самопроверки

- •9.Интеллектуальные атс

- •9.1. Структура интеллектуального атс

- •9.2. Перспективы развития атс

- •Вопросы для самопроверки

- •10.Радары

- •10.1. Общие сведения и характеристика

- •Эффект Доплера

- •10.3. Радар-детекторы и анти-радары

- •Вопросы для самопроверки

- •11.Алкотестры

- •Вопросы для самопроверки

- •12.Цифровая радиосвязь стандарта арсо-25

- •12.1.Основные определения и элементы

- •12.2. Основные функции

- •12.3. Интерфейс

- •12.4. Преобразование сигналов

- •12.5. Коррекция ошибок

- •12.6. Шифрование и аутентификация

- •12.7.Вызовы и управления сетей

- •Маршрутизация

- •Дополнительные услуги

- •Примеры Раций стандарта арсо 25 отечественного и иностранного производства

- •Основные возможности системы astro

- •Особенности системы astro

- •Вопросы для самопроверки

- •13. Дорожная метеосвязь

- •Вопросы для самопроверки

- •Вопросы к зачету

- •Лабораторная работа №1 Структура компьютерных сетей, основное оборудование

- •Раздел №1 Назначение и маркировка компьютерных кабелей Основные теоретические сведения

- •Практическая часть

- •Раздел №3 Настройка сети в операционной среде windows xp Основные теоретические сведения

- •Практическая часть

- •Лабораторная работа №2

- •Теоретические сведения

- •Характеристики

- •Практическая часть

- •Лабораторная работа №3 gps навигатор

- •Основные теоретические сведения Работа с еТгех

- •Используемые обозначения

- •Опции страницы карты

- •Чтобы выбрать опцию на странице карты:

- •Страница указателя

- •Опции страницы указателя

- •Чтобы активировать маршрут:

- •Изменение маршрута

- •Чтобы удалить маршрутную точку из уже существующего маршрута:

- •Чтобы удалить маршрут:

- •Страница Треки

- •Чтобы сохранить текущий путевой журнал:

- •Чтобы очистить текущий путевой журнал:

- •Чтобы отобразить сохраненный трек на карте:

- •Чтобы переименовать сохраненный путевой журнал:

- •Итоговый тест

- •Библиографический список

- •308012, Г. Белгород, ул. Костюкова, 46

Методы коррекции ошибок

Техника кодирования, которая позволяет приемнику не только понять, что присланные данные содержат ошибки, но и исправить их, называется прямой коррекцией ошибок (Forward Error Correction - FEC). Коды, обеспечивающие прямую коррекцию ошибок, требуют введения большей избыточности в передаваемые данные, чем коды, которые только обнаруживают ошибки.

При применении любого избыточного кода не все комбинации кодов являются разрешенными. Например, контроль по паритету делает разрешенными только половину кодов. Если мы контролируем три информационных бита, то разрешенными 4-битными кодами с дополнением до нечетного количества единиц будут:

000 1, 001 0, 010 0, 011 1, 100 0, 101 1, 110 1, 111 0, то есть всего 8 кодов из 16 возможных.

Для того чтобы оценить количество дополнительных битов, необходимых для исправления ошибок, нужно знать так называемое расстояние Хемминга между разрешенными комбинациями кода. Расстоянием Хемминга называется минимальное число битовых разрядов, в которых отличается любая пара разрешенных кодов. Для схем контроля по паритету расстояние Хемминга равно 2.

Можно доказать, что если мы сконструировали избыточный код с расстоянием Хемминга, равным n, такой код будет в состоянии распознавать (n-1)-кратные ошибки и исправлять (n-1)/2-кратные ошибки. Так как коды с контролем по паритету имеют расстояние Хемминга, равное 2, они могут только обнаруживать однократные ошибки и не могут исправлять ошибки.

Коды Хемминга эффективно обнаруживают и исправляют изолированные ошибки, то есть отдельные искаженные биты, которые разделены большим количеством корректных битов. Однако при появлении длинной последовательности искаженных битов (пульсации ошибок) коды Хемминга не работают.

Наиболее часто в современных системах связи применяется тип кодирования, реализуемый сверточным кодирующим устройством (Сonvolutional coder), потому что такое кодирование несложно реализовать аппаратно с использованием линий задержки (delay) и сумматоров. В отличие от рассмотренного выше кода, который относится к блочным кодам без памяти, сверточный код относится к кодам с конечной памятью (Finite memory code); это означает, что выходная последовательность кодера является функцией не только текущего входного сигнала, но также нескольких из числа последних предшествующих битов. Длина кодового ограничения (Constraint length of a code) показывает, как много выходных элементов выходит из системы в пересчете на один входной. Коды часто характеризуются их эффективной степенью (или коэффициентом) кодирования (Code rate). Вам может встретиться сверточный код с коэффициентом кодирования 1/2. Этот коэффициент указывает, что на каждый входной бит приходится два выходных. При сравнении кодов обращайте внимание на то, что, хотя коды с более высокой эффективной степенью кодирования позволяют передавать данные с более высокой скоростью, они, соответственно, более чувствительны к шуму.

В беспроводных системах с блочными кодами широко используется метод чередования блоков. Преимущество чередования состоит в том, что приемник распределяет пакет ошибок, исказивший некоторую последовательность битов, по большому числу блоков, благодаря чему становится возможным исправление ошибок. Чередование выполняется с помощью чтения и записи данных в различном порядке. Если во время передачи пакет помех воздействует на некоторую последовательность битов, то все эти биты оказываются разнесенными по различным блокам. Следовательно, от любой контрольной последовательности требуется возможность исправить лишь небольшую часть от общего количества инвертированных битов.

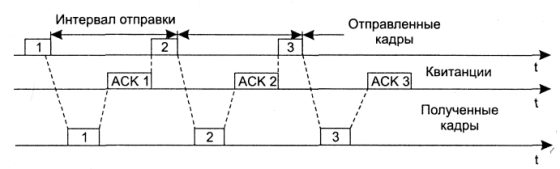

Рисунок 2.4 Процедура запрос ARQ с остановками