- •Н.М. Радько, и.О. Скобелев

- •Учебное пособие Воронеж 2008

- •Воронеж 2008

- •1 Иткс как объект атак удаленного и непосредственного доступа к ее элементам

- •1.1 Основные механизмы взаимодействия элементов иткс

- •1.2 Понятие угрозы информационной безопасности иткс

- •1.3 Уязвимости иткс в отношении угроз иб

- •1.3.1 Уязвимости иткс в отношении угроз непосредственного доступа

- •1.3.2 Уязвимости иткс в отношении удаленных угроз удаленного доступа

- •1.4 Классификация и описание процессов реализации угроз непосредственного и удаленного доступа к элементам иткс

- •1.4.1 Классификация

- •1.4.1.1 Классификация угроз непосредственного доступа в операционную среду компьютера

- •1.4.1.2 Классификация угроз удаленного доступа к элементам иткс

- •1.4.2 Описание процессов реализации угроз

- •1.4.2.1 Описание процессов реализации непосредственного доступа в ос компьютера

- •1.4.2.2 Описание процессов реализации удаленных атак

- •1.5 Меры и средства защиты элементов иткс от непосредственного и удаленного доступа к ним

- •1.5.1 Меры и средства защиты от непосредственного доступа в операционную среду компьютера

- •1.5.2 Меры противодействия удаленным атакам

- •1.6 Постановка задач исследования

- •2 Аналитическое моделирование процессов реализации атак, связанных с непосредственным и удаленным доступом к элементам иткс, при помощи аппарата теории сетей петри-маркова

- •2.1 Моделирование процессов реализации сетевого анализа

- •2.1.1 Сниффинг пакетов в сети без коммутаторов

- •2.1.2 Сканирование сети

- •2.2 Моделирование процесса реализации атаки «Отказ в обслуживании» (syn-flood)

- •2.3 Моделирование процессов реализации внедрения в сеть ложного объекта

- •2.3.1 Внедрение в сеть ложного объекта на основе недостатков алгоритмов удаленного поиска (arp-спуфинг)

- •2.3.2 Внедрение в сеть ложного объекта путем навязывания ложного маршрута

- •2.4 Моделирование процессов реализации подмены доверенного объекта сети

- •2.4.1 Подмена доверенного объекта сети (ip-spoofing)

- •2.4.2 Подмена доверенного объекта сети. Перехват tcp-сессии (ip-hijacking)

- •2.5 Моделирование процессов реализации угроз непосредственного доступа в операционную среду компьютера

- •2.5.1 Моделирование процесса реализации непосредственного доступа в операционную среду компьютера при помощи подбора паролей

- •2.5.2 Моделирование реализации непосредственного доступа в операционную среду компьютера при помощи сброса паролей

- •Выводы по второй главе

- •3 Расчет эффективности применения мер и средств противодействия угрозам определенного типа

- •3.1 Понятие эффективности защиты информации

- •3.2 Алгоритм оценки эффективности мер и средств защиты

- •3.2.1 Определение коэффициента опасности

- •3.2.2 Определение вероятности успешной реализации атаки

- •3.2.3 Определение вероятности реализации деструктивного действия

- •3.2.4 Определение вероятности успешной реализации атак при условии применения мер и средств защиты информации

- •3.2.5 Определение показателя защищенности

- •3.3 Расчёт эффективности мер и средств защиты информации по данному алгоритму

- •3.3.1 Эффективность применения парольной защиты на вход в настройки bios

- •3.3.2 Эффективность применения парольной защиты на вход в настройки bios, при атаке путем сброса паролей

- •3.3.3 Эффективность применения пароля, состоящего из 6 символов, алфавит состоит из цифр, спецсимволов и английского алфавита (a-z) при условии, что его длина неизвестна злоумышленнику

- •3.3.4 Эффективность применения средств биометрической идентификации при входе в операционную среду

- •3.3.5 Эффективность постановки на компьютер ос Windows Server 2003 для защиты от атаки «syn-flood»

- •3.3.6 Эффективность мер и средств защиты от атаки «отказ в обслуживании» при реализации подмены доверенного объекта

- •3.3.7 Эффективность криптографических средств защиты информации

- •3.4 Расчет величины риска при применении мер и средств защиты

- •4 Методика анализа рисков при реализации комплекса угроз непосредственного и удаленного доступа к элементам иткс и ее применение при управлении рисками

- •4.1 Выбор параметров для осуществления количественного анализа рисков иткс

- •4.1.1 Определение видов ущерба иткс при реализации угроз непосредственного и удаленного доступа к ее элементам

- •4.1.2 Определение взаимосвязей между атаками и их отношения к видам наносимого ущерба

- •4.2 Определение вероятностей реализации атак

- •4.2.1 Выбор закона Пуассона в качестве закона распределения вероятностей возникновения атак

- •4.2.2 Расчет интенсивности возникновения атак

- •4.2.3 Расчет вероятности реализации атак

- •4.3 Расчет рисков реализации угроз непосредственного и удаленного доступа к элементам иткс

- •4.4 Применение методики анализа рисков при управлении рисками иткс

- •4.4.1 Задача управления рисками систем

- •4.4.2 Введение функции защищенности системы

- •4.4.3 Расчет рисков иткс при использовании мер противодействия угрозам непосредственного и удаленного доступа

- •Выводы по четвертой главе

- •394026 Воронеж, Московский просп., 14

2.2 Моделирование процесса реализации атаки «Отказ в обслуживании» (syn-flood)

SYN-flood атаки, известные также как TCP-flood атаки, обычно осуществляются против серверов. Основная задача таких атак — отказ в обслуживании (DoS). Злоумышленник посылает большое количество SYN-пакетов на целевой хост по порту сервиса, который он хочет приостановить, от имени произвольных IP-адресов [3]. Так как SYN-пакеты используются в тройном рукопожатии при установлении TCP-соединения, целевой хост отвечает на них пакетами SYN-ACK, резервирует место в буфере под каждое соединение и ждет ответного пакета ACK, который должен завершить соединение, в течение некоторого промежутка времени [2, 3, 40].

Пакет-подтверждение SYN-ACK передается на ложный адрес источника SYN-пакета, в произвольную точку сети и либо вовсе не найдет адресата, либо будет просто проигнорирован. В результате, при постоянном потоке SYN-запросов, целевой хост будет постоянно держать свой буфер заполненным ненужным ожиданием завершения полуоткрытых ложных соединений и не сможет обработать SYN-запросы от настоящих легальных пользователей.

Смоделируем данную атаку с помощью сети Петри-Маркова. Обозначения элементов этой сети приведены ниже, si — позиции, tj — переходы.

s1 — C готов,

t1 — запуск и настройка программы для SYN-flood,

s2 — A готов принять пакеты SYN с несуществующим обратным адресом в очередь неоткрытых соединений,

s3 — программа запущена и настроена,

t2 — отправка пакетов SYN и постановка их в очередь A,

s3 — запросы поставлены в очередь ожидаемых соединений A,

t3 — переполнение очереди A,

s4 — A не в состоянии обрабатывать другие запросы.

Вид данной сети представлен на рисунке 2.5.

Рисунок 2.5 — Вид сети Петри-Маркова для атаки SYN-flood

Элементы матрицы, определяющие логические функции срабатывания сети, могут быть записаны (без учета направленности дуг графа) следующим образом:

|

|

t1 |

t2 |

t3 |

|

1 |

0 |

0 |

|

s2 |

0 |

1 |

0 |

|

s1 |

1 |

1 |

0 |

|

s4 |

0 |

s1t2∩s3t2 |

1 |

|

s5 |

0 |

0 |

1 |

Для данной сети Петри-Маркова имеет место следующая система интегро-дифференциальных уравнений [60, 62]:

![]() (2.8)

(2.8)

![]()

![]()

Полагаем, что плотности распределения вероятностей являются экспоненциальными зависимостями и имеют вид:

где λij=1/τij, где τij (i = 1..5, j = 1..3) – средние времена вышеперечисленных действий соответственно.

Для оценки среднего времени реализации данной атаки необходимо учесть следующие показатели:

s — размер очереди для полуоткрытых TCP-соединений,

T — время нахождения соединения в очереди,

R — интенсивность посылки SYN-пакетов злоумышленником,

необходимо вычислить число повторений отправки злоумышленником пакетов, которое приведет к переполнению очереди атакуемого хоста. В случае, когда TR >> s, это число n ≤ s.

Применяя пуассоновское приближение, получаем среднее время перемещения по сети Петри-Маркова из начальной позиции до конечного перехода и вероятность этого перемещения:

![]() ,

,

![]()

![]() (2.9)

(2.9)

.

Выберем следующие исходные параметры атаки:

Среднее время настройки программы τ11 = 11 с.

s = 10 — размер очереди соединений для Windows XP,

T = 75 с — среднее время ожидания установления соединения,

R = 100 — число SYN-пакетов, поступающих в очередь за секунду.

Таким образом, злоумышленнику необходимо повторить передачу SYN-пакета в среднем n = 10 раз.

Среднее время подготовки, отправки и постановки пакета в очередь с учетом интервала между пакетами T = 0,015 с.

Без применения мер защиты от данной атаки время перехода атакуемого хоста в недоступное состояние τ32 → 0.

![]() с.

с.

![]() . (2.10)

. (2.10)

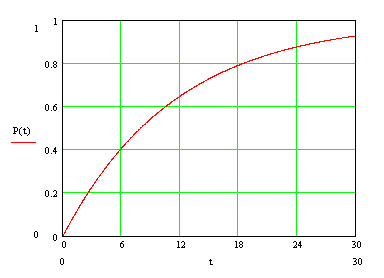

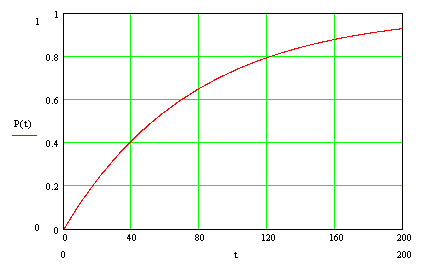

Зависимость вероятности реализации атаки от времени приобретает вид, представленный на рисунке 2.6.

Рисунок 2.6 — Зависимость вероятности реализации атаки SYN-flood от времени

Особое внимание следует уделить тому, что данная зависимость учитывает этап запуска и настройки программы, который имеет гораздо большее среднее время, чем все остальные этапы.

Рассмотрим вероятностные характеристики реализации атаки при применении мер противодействия.

1) Использование межсетевого экрана (для межсегментной атаки)

В настоящее время работа по противодействию таким атакам возложена на межсетевые экраны. Когда извне приходит SYN-пакет, межсетевой экран не пропускает его во внутреннюю сеть, а сам отвечает на него от имени сервера назначения. Если соединение с внешним клиентом все же устанавливается, то он создает соединение с сервером от имени клиента, и в дальнейшем выступает как невидимый посредник, о котором ни внутренний сервер, ни внешний клиент не догадываются [49].

В случае если ответ от клиента на SYN-ACK-пакет в определенный промежуток времени не получен, то оригинальный SYN-пакет не будет передан внутрь сети.

Для данной модели применение межсетевого экрана влечет уменьшение вероятности перехода d22 π22 , значение которой зависит от типа и особенностей функционирования сети и межсетевого экрана.

2) Использование механизма SYN-cookies

При использовании SYN-cookies в качестве меры противодействия рассматриваемой атаке при данной интенсивности запросов хост остается доступным для легитимных соединений даже при переполнении очереди ожидания, защищаемый хост становится практически неуязвим к атаке SYN-flood [51]. В рассматриваемой модели это выражается как стремление вероятности перехода π34 к нулю.

3) Уменьшение времени ожидания ответов

При уменьшении времени ожидания ответов до 10 с, n = 10,1, что существенно не изменяет вероятность реализации атаки при данном размере очереди и интенсивности.

4) Увеличение очереди запросов

При увеличении очереди запросов

(например, при установке ОС Windows

Server 2003, s = 65000)

для успешной реализации атаки интенсивность

запросов должна иметь такое значение,

при котором очередь заполнится до

истечения времени ожидания соединения,

поскольку затем пакеты будут удаляться

из очереди с такой же интенсивностью,

т.е.

![]() ,

в данном случае при T = 75

R > 866,

что больше соответствует распределенной

атаке с участием нескольких машин

злоумышленника (DDoS).

,

в данном случае при T = 75

R > 866,

что больше соответствует распределенной

атаке с участием нескольких машин

злоумышленника (DDoS).

Для размера очереди s = 65000 и интенсивности атак R = 1000 среднее время реализации атаки τ = 88 с, а вид зависимости показан на рисунке 2.7.

![]() (2.11)

(2.11)

Рисунок 2.7 — Зависимость времени реализации атаки SYN-flood при увеличенной очереди ожидания соединений и интенсивности запросов 1000/с.

При динамическом увеличении очереди запросов время и возможность реализации атаки определяется ресурсами системы. Известно, что для поддержания одного полуоткрытого соединения в очереди ОС может требоваться память до 30 кбайт, поэтому при наличии на хосте серверной ОС имеется возможность поддерживать ожидание достаточно большого числа соединений.