- •Н.М. Радько, и.О. Скобелев

- •Учебное пособие Воронеж 2008

- •Воронеж 2008

- •1 Иткс как объект атак удаленного и непосредственного доступа к ее элементам

- •1.1 Основные механизмы взаимодействия элементов иткс

- •1.2 Понятие угрозы информационной безопасности иткс

- •1.3 Уязвимости иткс в отношении угроз иб

- •1.3.1 Уязвимости иткс в отношении угроз непосредственного доступа

- •1.3.2 Уязвимости иткс в отношении удаленных угроз удаленного доступа

- •1.4 Классификация и описание процессов реализации угроз непосредственного и удаленного доступа к элементам иткс

- •1.4.1 Классификация

- •1.4.1.1 Классификация угроз непосредственного доступа в операционную среду компьютера

- •1.4.1.2 Классификация угроз удаленного доступа к элементам иткс

- •1.4.2 Описание процессов реализации угроз

- •1.4.2.1 Описание процессов реализации непосредственного доступа в ос компьютера

- •1.4.2.2 Описание процессов реализации удаленных атак

- •1.5 Меры и средства защиты элементов иткс от непосредственного и удаленного доступа к ним

- •1.5.1 Меры и средства защиты от непосредственного доступа в операционную среду компьютера

- •1.5.2 Меры противодействия удаленным атакам

- •1.6 Постановка задач исследования

- •2 Аналитическое моделирование процессов реализации атак, связанных с непосредственным и удаленным доступом к элементам иткс, при помощи аппарата теории сетей петри-маркова

- •2.1 Моделирование процессов реализации сетевого анализа

- •2.1.1 Сниффинг пакетов в сети без коммутаторов

- •2.1.2 Сканирование сети

- •2.2 Моделирование процесса реализации атаки «Отказ в обслуживании» (syn-flood)

- •2.3 Моделирование процессов реализации внедрения в сеть ложного объекта

- •2.3.1 Внедрение в сеть ложного объекта на основе недостатков алгоритмов удаленного поиска (arp-спуфинг)

- •2.3.2 Внедрение в сеть ложного объекта путем навязывания ложного маршрута

- •2.4 Моделирование процессов реализации подмены доверенного объекта сети

- •2.4.1 Подмена доверенного объекта сети (ip-spoofing)

- •2.4.2 Подмена доверенного объекта сети. Перехват tcp-сессии (ip-hijacking)

- •2.5 Моделирование процессов реализации угроз непосредственного доступа в операционную среду компьютера

- •2.5.1 Моделирование процесса реализации непосредственного доступа в операционную среду компьютера при помощи подбора паролей

- •2.5.2 Моделирование реализации непосредственного доступа в операционную среду компьютера при помощи сброса паролей

- •Выводы по второй главе

- •3 Расчет эффективности применения мер и средств противодействия угрозам определенного типа

- •3.1 Понятие эффективности защиты информации

- •3.2 Алгоритм оценки эффективности мер и средств защиты

- •3.2.1 Определение коэффициента опасности

- •3.2.2 Определение вероятности успешной реализации атаки

- •3.2.3 Определение вероятности реализации деструктивного действия

- •3.2.4 Определение вероятности успешной реализации атак при условии применения мер и средств защиты информации

- •3.2.5 Определение показателя защищенности

- •3.3 Расчёт эффективности мер и средств защиты информации по данному алгоритму

- •3.3.1 Эффективность применения парольной защиты на вход в настройки bios

- •3.3.2 Эффективность применения парольной защиты на вход в настройки bios, при атаке путем сброса паролей

- •3.3.3 Эффективность применения пароля, состоящего из 6 символов, алфавит состоит из цифр, спецсимволов и английского алфавита (a-z) при условии, что его длина неизвестна злоумышленнику

- •3.3.4 Эффективность применения средств биометрической идентификации при входе в операционную среду

- •3.3.5 Эффективность постановки на компьютер ос Windows Server 2003 для защиты от атаки «syn-flood»

- •3.3.6 Эффективность мер и средств защиты от атаки «отказ в обслуживании» при реализации подмены доверенного объекта

- •3.3.7 Эффективность криптографических средств защиты информации

- •3.4 Расчет величины риска при применении мер и средств защиты

- •4 Методика анализа рисков при реализации комплекса угроз непосредственного и удаленного доступа к элементам иткс и ее применение при управлении рисками

- •4.1 Выбор параметров для осуществления количественного анализа рисков иткс

- •4.1.1 Определение видов ущерба иткс при реализации угроз непосредственного и удаленного доступа к ее элементам

- •4.1.2 Определение взаимосвязей между атаками и их отношения к видам наносимого ущерба

- •4.2 Определение вероятностей реализации атак

- •4.2.1 Выбор закона Пуассона в качестве закона распределения вероятностей возникновения атак

- •4.2.2 Расчет интенсивности возникновения атак

- •4.2.3 Расчет вероятности реализации атак

- •4.3 Расчет рисков реализации угроз непосредственного и удаленного доступа к элементам иткс

- •4.4 Применение методики анализа рисков при управлении рисками иткс

- •4.4.1 Задача управления рисками систем

- •4.4.2 Введение функции защищенности системы

- •4.4.3 Расчет рисков иткс при использовании мер противодействия угрозам непосредственного и удаленного доступа

- •Выводы по четвертой главе

- •394026 Воронеж, Московский просп., 14

2.3 Моделирование процессов реализации внедрения в сеть ложного объекта

2.3.1 Внедрение в сеть ложного объекта на основе недостатков алгоритмов удаленного поиска (arp-спуфинг)

Для реализации данной атаки злоумышленнику необходимо наличие доступа к компьютеру, подключенному к сети к сети и заранее приготовленное программное обеспечение для осуществления атаки.

Происходит настройка приложения для осуществления сканирования сети для выявления соответствия MAC-адресов с IP-адресами хостов. После следует настройка параметров программы для проведения перехвата трафика между двумя или более хостами. Далее происходит подмена таблиц MAC-адресов и ожидание подключения к удаленному компьютеру, для перехвата имени и пароля [28, 40].

Смоделируем данную атаку с помощью сети Петри-Маркова. Обозначения элементов этой сети приведены ниже, si — позиции, tj — переходы.

s1 — A формирует широковещательный ARP-запрос,

s2 — C находится внутри сегмента сети хоста A,

t1 — подготовка к проведению атаки (сканирование MAC-адресов хостов сети и настройка программы),

s3 — С готов к проведению атаки,

t2 — отправка ложного ARP-ответа,

s4 — ложный ARP-ответ принят A,

t3 — изменение ARP-таблицы A,

s5 — ARP-таблицы A изменена,

t4 — перехват и анализ трафика A,

s6 — результат — трафик перехвачен и проанализирован.

Вид данной сети представлен на рисунке 2.8.

Рисунок 2.8 — Вид сети Петри-Маркова для атаки «ARP-спуфинг»

В этой сети позиции не имеют инцидентных дуг, поэтому вероятности перемещения из них в переходы равны единице.

Элементы матрицы, определяющие логические функции срабатывания сети, могут быть записаны (без учета направленности дуг графа) следующим образом:

|

|

t1 |

t2 |

t3 |

t4 |

s1 |

0 |

1 |

0 |

0 |

|

s2 |

1 |

0 |

0 |

0 |

|

s3 |

0 |

1 |

0 |

0 |

|

s4 |

0 |

s1t2∩s3t2 |

1 |

0 |

|

s5 |

0 |

0 |

1 |

1 |

|

s6 |

0 |

0 |

0 |

1 |

Для данной сети Петри-Маркова имеет место следующая система интегро-дифференциальных уравнений [60, 62]:

![]()

![]() (2.12)

(2.12)

![]()

![]()

Полагаем, что плотности распределения вероятностей являются экспоненциальными зависимостями и имеют вид:

где λij=1/τij, где τij (i = 1..6, j = 1..4) — средние времена вышеперечисленных действий соответственно.

Применяя пуассоновское приближение, получаем среднее время перемещения по сети Петри-Маркова из начальной позиции до конечного перехода и вероятность этого перемещения:

![]()

,

,

![]() ,

(2.13)

,

(2.13)

,

,

.

Выберем следующие исходные параметры атаки:

Среднее время сканирования MAC-адресов хостов сети и настройки программы для проведения ARP-спуфинга τ21 = 11 с.

Среднее время отправки ложного ARP-ответа хосту с учетом прохождения его по сети не превышает τ32 = 0,5 с, а атакуемый хост в стандартном режиме обновления ARP-таблиц находится в постоянном ожидании ответов.

Среднее время обновления таблицы без проведения операции верификации адресов примем за τ43 = 1 с.

После изменения таблиц трафик хоста A проходит через машину злоумышленника. Среднее время получения злоумышленником необходимой информации зависит от интенсивности трафика атакуемого хоста. Для достаточно активной сети с учетом проведения анализа пакетов τ54 = 2 с.

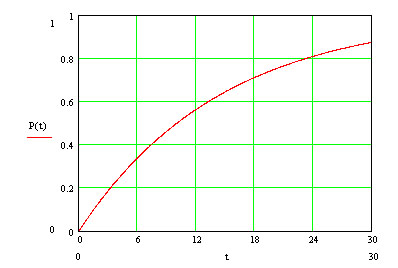

Таким образом, среднее время перехода по всей сети τ = 15,5 с, и зависимость вероятности реализации атаки от времени приобретает вид, представленный на рисунке 2.9.

![]() (2.14)

(2.14)

Рисунок 2.9 — Зависимость вероятности реализации атаки ARP-спуфинг от времени

Рассмотрим вероятностные характеристики реализации данной атаки с учетом применения мер противодействия.

1) Применение статических ARP-таблиц

При использовании статических ARP-таблиц в качестве меры противодействия данной атаке вероятность срабатывания перехода π11 равна вероятности нахождения в сети узла с динамическими ARP-таблицами, что зависит от предназначения и реализации конкретной сети. Данный подход не распространяется на клиентские хосты, динамически присоединяющиеся к рассматриваемой сети [49].

2) Верификация адресов

В системах семейства UNIX возможна так называемая верификация адресов. При получении ARP-ответа хост опрашивает узлы с указанными IP-адресами на соответствие их MAC-адресов вносимым в таблицу. В этом случае, если несколько машин ответят на этот запрос, изменения в таблицу вноситься не будут [51].

3) Криптозащита (шифрование пакетов)

В случае шифрования трафика злоумышленнику не удастся за приемлемое время проанализировать содержимое перехваченных пакетов, а следовательно, применить перехваченную информацию в своих целях [54]. Для данной сети шифрование пакетов влечет стремление среднего времени перехода d54 τ54 а следовательно, и времени прохождения по всей сети к бесконечности.