- •Н.М. Радько, и.О. Скобелев

- •Учебное пособие Воронеж 2008

- •Воронеж 2008

- •1 Иткс как объект атак удаленного и непосредственного доступа к ее элементам

- •1.1 Основные механизмы взаимодействия элементов иткс

- •1.2 Понятие угрозы информационной безопасности иткс

- •1.3 Уязвимости иткс в отношении угроз иб

- •1.3.1 Уязвимости иткс в отношении угроз непосредственного доступа

- •1.3.2 Уязвимости иткс в отношении удаленных угроз удаленного доступа

- •1.4 Классификация и описание процессов реализации угроз непосредственного и удаленного доступа к элементам иткс

- •1.4.1 Классификация

- •1.4.1.1 Классификация угроз непосредственного доступа в операционную среду компьютера

- •1.4.1.2 Классификация угроз удаленного доступа к элементам иткс

- •1.4.2 Описание процессов реализации угроз

- •1.4.2.1 Описание процессов реализации непосредственного доступа в ос компьютера

- •1.4.2.2 Описание процессов реализации удаленных атак

- •1.5 Меры и средства защиты элементов иткс от непосредственного и удаленного доступа к ним

- •1.5.1 Меры и средства защиты от непосредственного доступа в операционную среду компьютера

- •1.5.2 Меры противодействия удаленным атакам

- •1.6 Постановка задач исследования

- •2 Аналитическое моделирование процессов реализации атак, связанных с непосредственным и удаленным доступом к элементам иткс, при помощи аппарата теории сетей петри-маркова

- •2.1 Моделирование процессов реализации сетевого анализа

- •2.1.1 Сниффинг пакетов в сети без коммутаторов

- •2.1.2 Сканирование сети

- •2.2 Моделирование процесса реализации атаки «Отказ в обслуживании» (syn-flood)

- •2.3 Моделирование процессов реализации внедрения в сеть ложного объекта

- •2.3.1 Внедрение в сеть ложного объекта на основе недостатков алгоритмов удаленного поиска (arp-спуфинг)

- •2.3.2 Внедрение в сеть ложного объекта путем навязывания ложного маршрута

- •2.4 Моделирование процессов реализации подмены доверенного объекта сети

- •2.4.1 Подмена доверенного объекта сети (ip-spoofing)

- •2.4.2 Подмена доверенного объекта сети. Перехват tcp-сессии (ip-hijacking)

- •2.5 Моделирование процессов реализации угроз непосредственного доступа в операционную среду компьютера

- •2.5.1 Моделирование процесса реализации непосредственного доступа в операционную среду компьютера при помощи подбора паролей

- •2.5.2 Моделирование реализации непосредственного доступа в операционную среду компьютера при помощи сброса паролей

- •Выводы по второй главе

- •3 Расчет эффективности применения мер и средств противодействия угрозам определенного типа

- •3.1 Понятие эффективности защиты информации

- •3.2 Алгоритм оценки эффективности мер и средств защиты

- •3.2.1 Определение коэффициента опасности

- •3.2.2 Определение вероятности успешной реализации атаки

- •3.2.3 Определение вероятности реализации деструктивного действия

- •3.2.4 Определение вероятности успешной реализации атак при условии применения мер и средств защиты информации

- •3.2.5 Определение показателя защищенности

- •3.3 Расчёт эффективности мер и средств защиты информации по данному алгоритму

- •3.3.1 Эффективность применения парольной защиты на вход в настройки bios

- •3.3.2 Эффективность применения парольной защиты на вход в настройки bios, при атаке путем сброса паролей

- •3.3.3 Эффективность применения пароля, состоящего из 6 символов, алфавит состоит из цифр, спецсимволов и английского алфавита (a-z) при условии, что его длина неизвестна злоумышленнику

- •3.3.4 Эффективность применения средств биометрической идентификации при входе в операционную среду

- •3.3.5 Эффективность постановки на компьютер ос Windows Server 2003 для защиты от атаки «syn-flood»

- •3.3.6 Эффективность мер и средств защиты от атаки «отказ в обслуживании» при реализации подмены доверенного объекта

- •3.3.7 Эффективность криптографических средств защиты информации

- •3.4 Расчет величины риска при применении мер и средств защиты

- •4 Методика анализа рисков при реализации комплекса угроз непосредственного и удаленного доступа к элементам иткс и ее применение при управлении рисками

- •4.1 Выбор параметров для осуществления количественного анализа рисков иткс

- •4.1.1 Определение видов ущерба иткс при реализации угроз непосредственного и удаленного доступа к ее элементам

- •4.1.2 Определение взаимосвязей между атаками и их отношения к видам наносимого ущерба

- •4.2 Определение вероятностей реализации атак

- •4.2.1 Выбор закона Пуассона в качестве закона распределения вероятностей возникновения атак

- •4.2.2 Расчет интенсивности возникновения атак

- •4.2.3 Расчет вероятности реализации атак

- •4.3 Расчет рисков реализации угроз непосредственного и удаленного доступа к элементам иткс

- •4.4 Применение методики анализа рисков при управлении рисками иткс

- •4.4.1 Задача управления рисками систем

- •4.4.2 Введение функции защищенности системы

- •4.4.3 Расчет рисков иткс при использовании мер противодействия угрозам непосредственного и удаленного доступа

- •Выводы по четвертой главе

- •394026 Воронеж, Московский просп., 14

4.2.3 Расчет вероятности реализации атак

Для перехода к вероятности успешной реализации атак рассмотрим сначала изменение распределения вероятностей числа атак при вероятности реализации, отличной от 1.

Исходная формула закона распределения Пуассона подразумевает стопроцентную реализацию всех атак возникающих с интенсивностью λ. Однако при pр < 1 возникает ситуация, при которой из некоторого числа m возникших атак реализованы будут k ≤ m. Задача сводится к нахождению закона распределения вероятностей p(pi,k,m), где pi — вероятность успешной реализации атаки, k — число успешно реализованных атак, m — число возникших атак с найденной вероятностью

![]() , (4.10)

, (4.10)

для каждого m > k. В данном случае справедлива формула описывающая схему Бернулли [89], согласно которой

![]() , (4.11)

, (4.11)

тогда общая вероятность реализации k атак равняется сумме для всех m > k, с учетом вероятности того, что на данном интервале времени при интенсивности λi возникло именно m атак

![]() . (4.12)

. (4.12)

Причем такой учет вероятности реализации атаки является равносильным перемножению интенсивности возникновения атак λi на данную вероятность pi, т.е.

![]() ,

(4.13)

,

(4.13)

![]() .

(4.14)

.

(4.14)

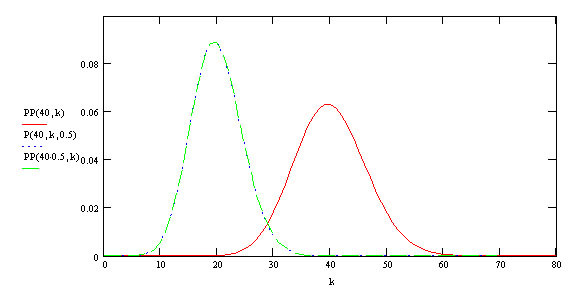

Вид распределений вероятностей возникновения с интенсивностью λi = 40 и реализации атак с вероятностью pi = 0,5 приведен на рисунке 4.2.

Рисунок 4.2 — распределение вероятностей числа случаев возникновения и случаев успешной реализации атаки

Найдем вероятности реализации всех рассматриваемых сложных атак. Успешная реализация сложной атаки определяется успешной реализацией всех ее этапов, а потому имеет место произведение вероятностей реализации этапов. Введем параметр вероятности реализации для атак

непосредственный доступ путем сброса

пароля —

![]() ,

,

непосредственный доступ путем хищения

файла паролей —![]() ,

,

сниффинг пакетов в сети без коммутаторов

—

![]() ,

,

сканирование портов —

![]() ,

,

![]() ;

;

SYN-flood —

![]() ,

,

![]() ;

;

внедрение ложного объекта на основе

недостатков алгоритма удаленного поиска

—

![]() ,

,

![]() ;

;

внедрение ложного объекта путем

навязывания ложного маршрута —

![]() ,

,

![]() ;

;

подмена доверенного объекта —

![]() ,

,

![]() ;

;

подмена доверенного объекта (перехват

сессии) —

![]() ;

;

где

![]() — вероятность реализации этапов данной

сложной атаки, не представляющих собой

более простые атаки из рассматриваемых.

— вероятность реализации этапов данной

сложной атаки, не представляющих собой

более простые атаки из рассматриваемых.

Зная вероятности реализации простых и

сложных угроз, возможно получить

выражения для ущербов. Предположим, что

любое прослушивание трафика злоумышленником

влечет одинаковый ущерб

![]() ,

независимо от типа атаки. Ущерб от

нарушения конфиденциальности информации

в ИТКС, согласно таблице 4.1, может быть

нанесен посредством реализации атак

1.1, 2.1, 1.4, 2.4, 1.5. Таким образом, интенсивность

реализации всех перечисленных атак

является суммой интенсивностей реализации

каждой из них, поскольку общий поток

атак на подсистему аутентификации ИТКС

представим в виде суммы потоков каждой

из этих атак.

,

независимо от типа атаки. Ущерб от

нарушения конфиденциальности информации

в ИТКС, согласно таблице 4.1, может быть

нанесен посредством реализации атак

1.1, 2.1, 1.4, 2.4, 1.5. Таким образом, интенсивность

реализации всех перечисленных атак

является суммой интенсивностей реализации

каждой из них, поскольку общий поток

атак на подсистему аутентификации ИТКС

представим в виде суммы потоков каждой

из этих атак.

Для получения распределения вероятностей необходимо определить общую интенсивность нанесения ущерба, она будет равна

![]() ,

(4.15)

,

(4.15)

где C — множество атак на конфиденциальность трафика ИТКС.

Соответственно, закон распределения примет вид

(4.16)

(4.16)

Приняв uc = k

![]() перейдем к распределению вероятности

нанесения ущерба от нарушения

конфиденциальности информации в системе.

перейдем к распределению вероятности

нанесения ущерба от нарушения

конфиденциальности информации в системе.

(4.17)

(4.17)

Предположим, что любой вход в систему

с правами легального пользователя

наносит системе одинаковый ущерб

![]() ,

вне зависимости от типа атаки, результатом

которой он является. Ущерб данного вида,

согласно данным таблицы 4.1, может быть

нанесен в результате конечного успеха

атак 0.1, 0.2, 1.1, 2.1, 1.4, 2.4, 1.5, 1.6, 2.6, 1.7.

Аналогично, интенсивность реализации

всех перечисленных атак является суммой

интенсивностей реализации каждой из

них. Для адекватной оценки необходимо

учесть тот факт, что атаки на

конфиденциальность трафика (1.1 — 1.5)

могут повлечь несанкционированный вход

в систему только при успешном перехвате

и выделении пароля данного пользователя,

следовательно необходимо ввести

вероятность выделения пароля из

анализируемых пакетов pв,

которая может существенно варьироваться

в зависимости от используемых средств

защиты трафика и от того, как часто

передается пароль по сети.

,

вне зависимости от типа атаки, результатом

которой он является. Ущерб данного вида,

согласно данным таблицы 4.1, может быть

нанесен в результате конечного успеха

атак 0.1, 0.2, 1.1, 2.1, 1.4, 2.4, 1.5, 1.6, 2.6, 1.7.

Аналогично, интенсивность реализации

всех перечисленных атак является суммой

интенсивностей реализации каждой из

них. Для адекватной оценки необходимо

учесть тот факт, что атаки на

конфиденциальность трафика (1.1 — 1.5)

могут повлечь несанкционированный вход

в систему только при успешном перехвате

и выделении пароля данного пользователя,

следовательно необходимо ввести

вероятность выделения пароля из

анализируемых пакетов pв,

которая может существенно варьироваться

в зависимости от используемых средств

защиты трафика и от того, как часто

передается пароль по сети.

![]() (4.18)

(4.18)

Соответственно, закон распределения примет вид

(4.19)

(4.19)

Приняв ua = k

![]() перейдем

к распределению вероятности нанесения

ущерба от несанкционированного входа

в систему

перейдем

к распределению вероятности нанесения

ущерба от несанкционированного входа

в систему

(4.20)

(4.20)

Предположим, что любая атака, нарушающая

доступность информации в ИТКС влечет

одинаковый ущерб

![]() ,

независимо от типа атаки. Ущерб от

нарушения доступности информации в

ИТКС, согласно таблице 4.1, может быть

нанесен посредством реализации атак

1.3, 2.3, 2.5. Интенсивность реализации всех

перечисленных атак является суммой

интенсивностей реализации каждой из

них.

,

независимо от типа атаки. Ущерб от

нарушения доступности информации в

ИТКС, согласно таблице 4.1, может быть

нанесен посредством реализации атак

1.3, 2.3, 2.5. Интенсивность реализации всех

перечисленных атак является суммой

интенсивностей реализации каждой из

них.

![]() . (4.21)

. (4.21)

Закон распределения примет вид

![]() . (4.22)

. (4.22)

Приняв u = k

![]() ,

можно перейти к распределению ущерба

от нарушения доступности информации в

ИТКС

,

можно перейти к распределению ущерба

от нарушения доступности информации в

ИТКС

.

(4.23)

.

(4.23)