- •Билет №1

- •Энтропия и избыточность языка.

- •Расстояние единственности.

- •Частотные характеристики.

- •Критерии распознавания открытого текста.

- •Билет №2

- •Вопрос 1 - ??????????????????????????????????????????????????????

- •Билет №3

- •Классификация объектов интеллектуальной собственности.

- •Стойкость шифров.

- •Теоретическая стойкость шифров.

- •Практическая стойкость шифров.

- •Энтропия и избыточность языка.

- •Расстояние единственности.

- •Билет №4

- •Помехостойкость шифров.

- •Шифры, не распространяющие искажений типа "замена знаков".

- •Шифры, не распространяющие искажений типа "пропуск-вставка знаков".

- •Билет №5

- •Билет №6

- •Методы архивации

- •Билет № 7

- •Основные функции средств защиты от копирования

- •Основные методы защиты от копирования Криптографические методы

- •Метод привязки к идентификатору

- •Манипуляции с кодом программы

- •Методы противодействия динамическим способам снятия защиты программ от копирования

- •Билет №8

- •Билет №9

- •Угрозы и уязвимости

- •Подбор критериев безопасности информации

- •Алгоритм гост 28147-89.

- •Алгоритм des.

- •Билет №10

- •Билет №11

- •Билет №12

- •Криптон ip

- •Билет №13

- •Расследование неправомерного доступа к компьютерной информации

- •Общая схема расследования неправомерного доступа к компьютерной информации.

- •Расследование создание, распространение и использование вредоносных программ для эвм

- •Расследование нарушения правил эксплуатации эвм, системы эвм или их сети

- •Свойства операций, определенных на некотором множестве а.

- •Билет №14

- •Шифры гаммирования.

- •Табличное гаммирование.

- •Билет №15

- •Классификация каналов проникновения в систему и утечки информации

- •Неформальная модель нарушителя асод.

- •Билет №16

- •Электромагнитные каналы утечки информации.

- •Электрические каналы утечки информации.

- •Каналы утечки видовой информации.

- •Каналы утечки акустической информации.

- •Билет №17

- •Вопрос №66. Методы резервного копирования. Схемы ротации при резервном копировании.

- •Билет №18

- •Методы защиты программ от исследования

- •Методы защиты программ от несанкционированных изменений

- •Билет №19

- •Билет №20

- •Требования к структуре системы

- •Функциональные требования

- •Общие требования

- •Билет №21

- •Способы и средства информационного скрытия речевой информации

- •Техническое закрытие

- •Шифрование

- •Имитостойкость шифров. Имитация и подмена сообщения.

- •Способы обеспечения имитостойкости.

- •Билет №22

- •Вопрос №3-????????????????????????????????????????????

- •Билет №23

- •Средства и способы наблюдения

- •Билет №24

- •Билет №25

- •Документообразующие признаки

- •Дифференциальный криптоанализ.

- •Линейный криптоанализ.

- •Математическое обоснование методов оценки эффективности системы защиты информации

- •Необходимость экономической оценки защиты информации

- •Методика оценки потенциально возможных угроз зи

- •Оценка эффективности мероприятий по защите информации

- •Рекомендации по выбору показателей эффективности сзи

- •Методика оценки уровня защищенности объекта информационной системы

- •Основной показатель эффективности

- •Билет №26

- •Билет №27

- •Основные принципы построения системы зи

- •Этапы создания ксзи

- •Билет №28

- •Методическое обеспечение зи

- •Билет №29

- •Вопрос №3-???????????????????????????????????????????????????? билет №30

Билет №6

Вопрос №41. Принципы архивации данных

Методы архивации

Архивирование данных – процесс, целью которого является уменьшение объема сообщения путем исключения избыточности сообщения.

Избыточность – средство повышения помехоустойчивости сообщений путем введения в сообщение дополнительных символов или повторений.

Известно два протокола архивации данных:

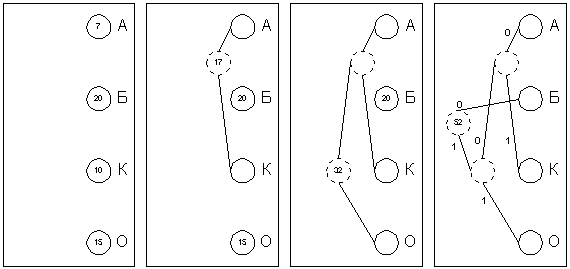

Протокол Хаффмана. Алгоритм основан на том факте, что некоторые символы из стандартного 256-символьного набора в произвольном тексте могут встречаться чаще среднего периода повтора, а другие, соответственно, – реже. Следовательно, если для записи распространенных символов использовать короткие последовательности бит, длиной меньше 8, а для записи редких символов – длинные, то суммарный объем файла уменьшится.

Хаффман предложил очень простой алгоритм определения того, какой символ необходимо кодировать каким кодом для получения файла с длиной, очень близкой к его энтропии (то есть информационной насыщенности). Пусть у нас имеется список всех символов, встречающихся в исходном тексте, причем известно количество появлений каждого символа в нем. Выпишем их вертикально в ряд в виде ячеек будущего графа по правому краю листа. Выберем два символа с наименьшим количеством повторений в тексте (если три или большее число символов имеют одинаковые значения, выбираем любые два из них). Проведем от них линии влево к новой вершине графа и запишем в нее значение, равное сумме частот повторения каждого из объединяемых символов. Отныне не будем принимать во внимание при поиске наименьших частот повторения два объединенных узла (для этого сотрем числа в этих двух вершинах), но будем рассматривать новую вершину как полноценную ячейку с частотой появления, равной сумме частот появления двух соединившихся вершин. Будем повторять операцию объединения вершин до тех пор, пока не придем к одной вершине с числом. Для проверки: очевидно, что в ней будет записана длина кодируемого файла. Теперь расставим на двух ребрах графа, исходящих из каждой вершины, биты 0 и 1 произвольно – например, на каждом верхнем ребре 0, а на каждом нижнем – 1. Теперь для определения кода каждой конкретной буквы необходимо просто пройти от вершины дерева до нее, выписывая нули и единицы по маршруту следования. Для рисунка 4.5 символ "А" получает код "000", символ "Б" – код "01", символ "К" – код "001", а символ "О" – код "1".

В теории кодирования информации показывается, что код Хаффмана является префиксным, то есть код никакого символа не является началом кода какого-либо другого символа. Проверьте это на нашем примере. А из этого следует, что код Хаффмана однозначно восстановим получателем, даже если не сообщается длина кода каждого переданного символа. Получателю пересылают только дерево Хаффмана в компактном виде, а затем входная последовательность кодов символов декодируется им самостоятельно без какой-либо дополнительной информации. Например, при приеме "0100010100001" им сначала отделяется первый символ "Б" : "01-00010100001", затем снова начиная с вершины дерева – "А" "01-000-10100001", затем аналогично декодируется вся запись "01-000-1-01-000-01" "БАОБАБ".

Протокол Лемпля–Зива. Классический алгоритм Лемпеля-Зива – LZ77, названный так по году своего опубликования, предельно прост. Он формулируется следующим образом : "если в прошедшем ранее выходном потоке уже встречалась подобная последовательность байт, причем запись о ее длине и смещении от текущей позиции короче чем сама эта последовательность, то в выходной файл записывается ссылка (смещение, длина), а не сама последовательность". Так фраза "КОЛОКОЛ_ОКОЛО_КОЛОКОЛЬНИ" закодируется как "КОЛО(-4,3)_(-5,4)О_(-14,7)ЬНИ". Распространенный метод сжатия RLE (англ. Run Length Encoding), который заключается в записи вместо последовательности одинаковых символов одного символа и их количества, является подклассом данного алгоритма. Рассмотрим, например, последовательность "ААААААА". С помощью алгоритма RLE она будет закодирована как "(А,7)", в то же время ее можно достаточно хорошо сжать и с помощью алгоритма LZ77 : "А(-1,6)". Действительно, степень сжатия именно такой последовательности им хуже (примерно на 30-40%), но сам по себе алгоритм LZ77 более универсален, и может намного лучше обрабатывать последовательности вообще несжимаемые методом RLE.

Вопрос №55. Понятие режима секретности, его содержание и особенности. Порядок работы с секретными документами и изделиями.

Режим секретности - установленный нормами права единый порядок в нашей стране обращения со сведениями, составляющими государственную и служебную тайны.

Режим секретности по содержанию включает в себя: порядок установления степени секретности сведений; порядок допуска граждан; порядок обеспечения секретности при ведении секретного делопроизводства, при использовании технических средств, передаче, обработке и хранении информации закрытого характера; порядок проведения служебных расследований по фактам разглашения секретных сведений.

Деятельность по обеспечению сохранности государственных секретов в министерствах, ведомствах, учреждениях, организациях и на предприятиях осуществляется через РСО, которые состоят из первых отделов и отделов или групп режима. На первые отделы возложена задача ведения секретного делопроизводства. Отделы или группы режима занимаются вопросами организации режима секретности на объекте и режима секретности по проводящимся закрытым работам. ПДТК создаются на всех предприятиях, где ведутся закрытые работы. ПДТК является консультативным органом при руководителе предприятия по вопросам режима секретности и противодействия иностранным техническим разведкам. Основные задачи ПДТК: выявление возможных КУИ; разработка и реализация мероприятий по своевременному закрытию выявленных КУИ; планирование всей работы по вопросам режима секретности, защиты от технических разведок на предприятии; организация и ведение общей профилактической работы по защите закрытой информации от технических разведок.

Секретный документ (СД)- текстовые и графические материалы, выполненные любым способом, кино-, фото- и видеопозитивы и негативы, магнитные ленты звуко- и видеозаписи, перфокарты, перфоленты и другие материалы, которые содержат секретную информацию.

Секретное изделие (СИ) - засекреченные образцы и комплексы вооружения и военной техники, оборудование, входящее в их состав, комплектующие узлы и элементы, материалы и вещества, которые используются при создании и вооружении военной техники.

Секретная работа - научно-исследовательские и опытно-конструкторские, проектные, диссертационные, дипломные и другие работы, в процессе выполнения которых образуются секретные сведения.

Степени (грифы) секретности сведений: особой важности (ОВ); совершенно секретные (СС); секретные(С).

Государственная тайна - сведения научно-технического, экономического, политического и военного характера, разглашение или утрата которых представляет угрозу для безопасности государства. Служебная тайна - сведения, утрата и разглашение которых приносит ущерб интересам государства. Военная тайна - сведения, охраняемые государством, чисто военного характера.

Порядок работы с секретными документами и изделиями

Утечка секретных сведений - это их бесконтрольное распространение за пределы сферы обращения, ограниченной режимом секретности.

Причинами утечки секретных сведений могут быть: нарушение исполнителями установленного режима секретности при выполнении закрытых работ; при работе с секретными документами и изделиями; разглашение секретных сведений при общении с посторонними лицами; утрата секретных документов и изделий.

Предотвращение утечки секретных сведений в организациях, учреждениях и на предприятиях обеспечивается: установлением специального порядка допуска; точным выполнением всех правил засекречивания и рассекречивания сведений; выполнением всех требований секретного делопроизводства.

К секретным работам и документам могут быть допущены только граждане России, которые по своим деловым, политическим и моральным качествам способны обеспечить сохранность доверенных им тайн. К секретным работам и документам не допускаются лица, имеющие: психические заболевания; лица, которые понесли уголовную ответственность; лица, совершающие поступки, несовместимые с принципами нравственности и морали; лица, имеющие постоянный контакт с лицами за границей. На каждое лицо, допускаемое к секретным работам и документам, оформляется допуск. 3 формы: ОВ, СС, С; СС, С;

Засекречивание конкретных сведений в связи с наличием в них государственных и служебных тайн осуществляется в соответствии с перечнем главнейших сведений, составляющих государственную тайну. Рассекречивание СД производится при: изменении перечней сведений, подлежащих засекречиванию; окончании срока действия грифа; появлении новых достижений в науке и технике; продаже или передаче вооружения другим странам; снятии оружия или б/техники с вооружения. Специальное делопроизводство (СПД) - это порядок учета, составления, хранения, размножения, пересылки и уничтожения СД. Ведение СДП возлагается на 1-е отделы РСО предприятия. СДП осуществляется на основании следующих документов: инструкция 0126; ведомственные инструкции по СДП; ГОСТ 2904-74 (Правила выполнения, учета и обращения СД).

Условные наименования (шифры) присваиваются закрытым работам. Они представляют из себя явления природы, нарицательные имена.

Условные обозначения (индексы) присваиваются секретным изделиям. Они представляют из себя цифробуквенные обозначения.

Учет СД - регистрация и контроль за их сохранностью. Существует 2 формы учета СД: журнальная и карточная.

Порядок работы с СИ.

Учет делится на предварительный и основной. Предварительный учет ведется при опытном производстве, а основной - при серийном производстве. СИ хранятся в упакованном виде, или под опломбированными чехлами.

Обеспечение режима секретности при дипломных работ. Выполнения состоит из след. частей: подготовка к выполнению, утверждение темы и плана работ; непосредственно выполнение работы; защита работы и опубликование результата.

Каждый исполнитель, обнаруживший недостачу СД или СИ или узнавший о разглашении секр. сведений, обязан немедленно доложить о случившемся своему непосредственному начальнику и в РСО предприятия. Администрация предприятия в свою очередь должна сообщить о происшедшем в вышестоящую организацию; принять меры к немедленному розыску утраченных СД и СИ; провести служебное расследование (Сл.Р.). Для проведения Сл.Р. приказом руководителя предприятия назначается комиссия, в которую входят работники РСО и представители подразделения предприятия.

Вопрос №83. Принципы и методы управления службой безопасности.

В основе системы управления СБ лежат общие принципы системы управления: планирование, организация, мотивация, контроль; вместе с тем здесь выделяют 2 дополнительные функции: прогнозирование и регулирование.

Прогнозирование предполагает составление заключения (прогноза) о возможных событиях и тенденциях развития СБ. При этом прогнозные оценки бывают:

оперативными – до 1 месяца;

краткосрочными – от 1 месяца до 1 года;

среднесрочными – от 1 года до 5 лет.

Это прогнозные оценки составляются сотрудниками СБ или приглашенными экспертами специалистами. В настоящее время для промышленных предприятий или фирм составляются следующие виды прогнозных оценок:

криминологические;

коммерческие финансовые риски;

экономической безопасности;

информационной безопасности и др.

Планирование предполагает определение целей и задач СБ на предстоящий период деятельности, оценивается потребность в средствах и времени для их достижения. Формируются комплексные и специальные планы. В качестве примера можно привести следующую структуру плана организации комплекса работ по защите предприятия.

При планировании рекомендуется отрабатывать следующие вопросы:

задачи СБ;

составление выводов и оценки существующей обстановки;

определение задач, решаемых СБ других организаций в интересах фирмы;

определение задач, решаемых силами МВД и другими СБ;

рассматривается необходимость усиления сил СБ фирмы, включая техническое и материальное обеспечение;

составляется план организации работы СБ в экстремальной ситуации;

определяется срок готовности выполнения функциональных обязанностей службы в полном объеме.

Организация состоит в установлении постоянных и временных отношений между всеми подразделениями СБ, определение порядка и условий её функционирования. Этот процесс включает следующие элементы:

определение рациональных форм разделения труда;

распределение работ среди работников и подразделений;

разработка структуры органов управления;

регламентация функций, подфункций, работ и операций с учетом основных задач, выполняемых как отдельными подразделениями, так и службой в целом;

установление прав и обязанностей органов управления и их сотрудников;

подбор и расстановка кадров.

Регулирование представляет собой наладку системы, приведение её в рабочее состояние, необходимость которого возникает в результате изменения внешних условий или из-за возникновения каких-либо нарушений, сбоев функционирования самой системы. Это достигается следующими приемами:

Выравнивание отношений. В этом случае управляемая подсистема приводится к некой норме, удовлетворяющей руководство СБ;

Компенсация возмущений, используется на организационном уровне для компенсации отрицательных действий сотрудников службы, связанных с неудовлетворяющими условиями труда, низкой оплатой и т.д.;

Устранение воздействия помех. Анализируются наиболее существенные помехи, они могут быть естественные и искусственные, и составляется перечень мероприятий для предотвращения в последствии этих помех.

Мотивация – процесс побуждения сотрудников СБ к деятельности для достижения целей самой службы и её подразделений. В основе теории мотивации лежат потребности человека, которые в значительной степени можно удовлетворить различными видами поощрения. Выделяют внешние форма поощрения (з/п, премия и т.д.) и внутренние (чувство успеха при достижении цели, признание окружающими).

Контроль состоит в процессе соизмерения фактически достигнутых результатов с запланированными. Система контроля должна соответствовать следующим требованиям:

контроль должен быть всеобъемлющим;

контроль следует сосредотачивать на результате;

система контроля должна быть простой;

контроль должен быть целенаправленным;

контроль должен быть постоянным.