- •Министерство образования и науки Российской Федерации

- •В.И. Аверченков, м.Ю. Рытов, с.А. Шпичак

- •Брянск Издательство бгту

- •Isbn 978-5-89838-596-5

- •Редактор издательства т.И. Королева

- •Темплан 2011г., п. 57

- •1. Введение в криптографию 10

- •2. Стойкость криптографических систем 34

- •3. Принципы построения симметричных криптографических алгоритмов 61

- •4. Принципы построения асимметричных криптографических алгоритмов 98

- •5. Криптографические хэш-функции и электронно-цифровая подпись 133

- •6. Организация сетей засекреченной связи 160

- •7.Криптоанализ и перспективные направления в криптографии 183

- •Предисловие

- •1. Введение в криптографию

- •1.1. Краткая история развития криптографических методов.

- •1.2. Основные понятия криптографии

- •1.2.1. Термины и определения

- •1.2.2. Классификация шифров

- •1.2.3. Характер криптографической деятельности

- •Контрольные вопросы

- •2. Стойкость криптографических систем

- •2.1. Модели шифров и открытых текстов

- •2.1.1. Алгебраические модели шифров.

- •2.1.2. Вероятностные модели шифров.

- •2.1.3. Математические модели открытых сообщений.

- •2.2. Криптографическая стойкость шифров

- •2.2.1. Теоретико-информационный подход к оценке криптостойкости шифров

- •2.2.2. Практическая стойкость шифров.

- •2.3. Имитостойкость и помехоустойчивость шифров

- •2.3.1. Имитостойкость шифров. Имитация и подмена сообщения

- •2.3.2. Способы обеспечения имитостойкости

- •2.3.3. Помехостойкость шифров

- •2.3.4. Практические вопросы повышения надежности.

- •Контрольные вопросы

- •3. Принципы построения симметричных криптографических алгоритмов

- •3.1. Виды симметричных шифров. Особенности программной и аппаратной реализации.

- •3.2. Принципы построения блочных шифров

- •3.2.1. Базовые шифрующие преобразования

- •3.2.2. Сеть Файстеля

- •3.3. Современные блочные криптоалгоритмы

- •3.3.1. Основные параметры блочных криптоалгоритмов.

- •3.3.2. Алгоритм des

- •3.3.3. Блочный шифр tea

- •Var key:tLong2x2;

- •Var y,z,sum:longint; a:byte;

- •Inc(sum,Delta);

- •3.3.4. Международный алгоритм idea

- •3.3.5. Алгоритм aes (Rijndael)

- •InverseSubBytes(s);

- •InverseShiftRows(s);

- •InverseSubBytes(s) End;

- •3.4. Принципы построения поточных шифров

- •3.4.1. Синхронизация поточных шифрсистем

- •3.4.2. Структура поточных шифрсистем

- •3.4.3.Регистры сдвига с обратной связью

- •3.4.4. Алгоритм Берленкемпа-Месси

- •3.4.5. Усложнение линейных рекуррентных последовательностей

- •3.5. Современные поточные криптоалгоритмы

- •3.5.1. Алгоритм Гиффорда

- •3.5.2. Алгоритм a5

- •3.6. Режимы использования шифров

- •Контрольные вопросы

- •4. Принципы построения асимметричных криптографических алгоритмов

- •4.1. Математические основы асимметричной криптографии

- •4.1.1. Свойства операций

- •4.1.2. Функция Эйлера. Поле. Теоремы Эйлера - Лагранжа и Ферма

- •4.1.3. Конечные поля

- •4.1.4. Основные алгоритмы

- •Алгоритм разложения чисел на простые множители.

- •4.1.5. Алгоритмы нахождения нод и мультипликативного обратного по модулю

- •4.1.6. Китайская теорема об остатках

- •4.1.7. Символы Лежандра и Якоби. Извлечение корней

- •4.2. Примеры современных асимметричных шифров

- •4.2.1. Криптосистема rsa

- •4.2.2. Взаимосвязь компонентов rsa

- •Слабые моменты реализации rsa

- •4.2.3. Криптосистема Эль-Гамаля

- •4.2.4. Криптосистема Рабина

- •4.2.5. Рюкзачные криптосистемы

- •4.2.6. Шифрсистема Мак-Элиса

- •Контрольные вопросы

- •5. Криптографические хэш-функции и электронно-цифровая подпись

- •5.1. Криптографические хэш-функции

- •5.1.1. Блочно-итерационные и шаговые функции

- •5.1.2. Ключевые функции хэширования

- •5.1.3 Бесключевые функции хэширования

- •5.1.4. Схемы использования ключевых и бесключевых функций

- •5.2. Электронно-цифровая подпись

- •5.2.1. Задачи и особенности электронно-цифровой подписи

- •5.2.2. Асимметричные алгоритмы цифровой подписи на основе rsa

- •5.2.3. Алгоритм цифровой подписи Фиата – Фейге – Шамира

- •5.2.4. Алгоритм цифровой подписи Эль-Гамаля

- •5.2.5. Алгоритм цифровой подписи Шнорра

- •5.2.6. Алгоритм цифровой подписи Ниберга-Руппеля

- •5.2.7. Алгоритм цифровой подписи dsa

- •5.2.8. Симметричные (одноразовые) цифровые подписи

- •Контрольные вопросы

- •6. Организация сетей засекреченной связи

- •6.1. Протоколы распределения ключей

- •6.1.1. Передача ключей с использованием симметричного шифрования

- •6.1.2. Передача ключей с использованием асимметричного шифрования

- •6.1.3. Открытое распределение ключей

- •6.1.4. Предварительное распределение ключей

- •6.1.5. Схемы разделения секрета

- •6.1.6. Способы установления ключей для конференц-связи

- •6.2. Особенности использования вычислительной техники в криптографии

- •6.2.1. Методы применения шифрования данных в локальных вычислительных сетях

- •6.2.2. Обеспечение секретности данных при долгосрочном хранении.

- •6.2.4. Обеспечение секретности ключей при долгосрочном хранении

- •6.2.5. Защита от атак с использованием побочных каналов

- •7.1.2. Атаки на хэш-функции и коды аутентичности

- •7.1.3. Атаки на асимметричные криптосистемы

- •7.2. Перспективные направления в криптографии

- •7.2.1. Эллиптические кривые

- •7.2.2. Эллиптические кривые над конечными полями

- •7.2.3. Алгоритм цифровой подписи ec-dsa

- •7.2.4. Квантовая криптография

- •Контрольные вопросы

- •Приложение

- •Заключение

- •Список использованной и рекомендуемой литературы

- •Учебное издание

- •Аверченков Владимир Иванович Рытов Михаил Юрьевич Шпичак Сергей Александрович

3.2.2. Сеть Файстеля

Сеть Файстеля служит структурной основой построения большинства современных блочных криптоалгоритмов и является по сути методом смешивания текущей части шифруемого блока с результатом некоторой функции, вычисленной от другой независимой части того же блока. Эта методика получила широкое распространение, поскольку обеспечивает выполнение требования о многократном использовании ключа и материала исходного блока информации.

Действие, состоящее из однократного вычисления образующей функции и последующего наложения ее результата на другую ветвь с обменом их местами, называется циклом или раундом (англ. round) сети Файстеля. Оптимальное число раундов N – от 8 до 32. Важно то, что увеличение количества раундов значительно увеличивает криптостойкость любого блочного шифра к криптоанализу.

Классическая схема одного раунда сети Файстеля имеет следующую структуру:

Зашифрование:

Расшифрование:

Рис.13. Сеть Файстеля

Независимые потоки информации, порожденные из исходного блока, называются ветвями сети. В классической схеме их две. Функция f называется образующей.

Данная схема является обратимой. Сеть Файстеля обладает тем свойством, что даже если в качестве образующей функции f будет использовано необратимое преобразование, то и в этом случае вся цепочка будет восстановима. Это происходит вследствие того, что для обратного преобразования сети Файстеля не нужно вычислять функцию f-1.

Благодаря применению финального преобразования (перестановка левой и правой частей блока) сеть Файстеля симметрична. Использование операции XOR, обратимой своим же повтором, и инверсия последнего обмена ветвей делают возможным раскодирование блока той же сетью Файстеля, но с инверсным порядком применения подключей ki. Заметим, что для обратимости сети Файстеля не имеет значение, является ли число раундов четным или нечетным числом. В большинстве реализаций схемы, в которых оба вышеперечисленные условия (операция XOR и уничтожение последнего обмена) сохранены, прямое и обратное преобразования производятся одной и той же процедурой.

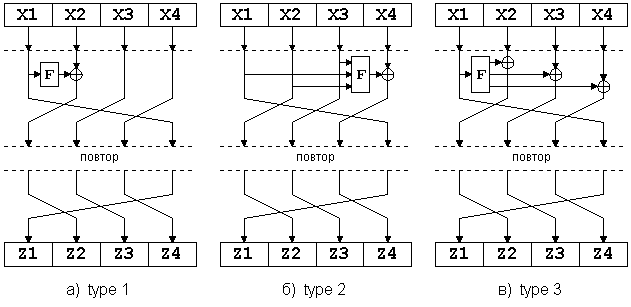

В настоящее время чаще применяют модификацию сети Фейстеля для большего числа ветвей. Это в первую очередь связано с тем, что при больших размерах кодируемых блоков (128 и более бит) становится неудобно работать с математическими функциями по модулю 64 и выше. Как известно, основные единицы информации, обрабатываемые процессорами на сегодняшний день – это байт и двойное машинное слово 32 бита. Поэтому все чаще и чаще в блочных криптоалгоритмах встречается сеть Фейштеля с 4-мя ветвями. Самый простой принцип ее модификации изображен на рисунке а). Для более быстрого перемешивания информации между ветвями (а это основная проблема сети Фейштеля с большим количеством ветвей) применяются две модифицированные схемы, называемые "type-2" и "type-3". Они изображены на рис.14.

Рис.14.

Сеть Файстеля на четыре ветви

Рис.14.

Сеть Файстеля на четыре ветви

3.3. Современные блочные криптоалгоритмы

3.3.1. Основные параметры блочных криптоалгоритмов.

Основными параметрами, характеризующими современные блочные криптографические алгоритмы, являются размер блока шифртекста (определяющий энтропию алфавита сообщения), размер ключевого пространства (определяющий энтропию криптосистемы), количество раундов, структурная схема криптоалгоритма, применяемые криптографические преобразования (математические операции). Характеристики некоторых наиболее известных современных блочных криптоалгоритмов сведены в таблицу .

Таблица 6. Основные параметры распространенных блочных криптоалгоритмов.

№ |

Назва- ние |

Размер блока, бит |

Размер ключа, бит |

Кол-во раундов |

Основа алгоритма |

Применяемые операции |

1 |

DES |

64 |

56 |

16 |

Сеть Файстеля (2 ветви) |

XOR, S-подстановки, перестановки |

2 |

3DES |

64 |

112,168 |

48 |

Алгоритм DES |

-'- |

3 |

IDEA |

64 |

128 |

8 |

Мультипликативно-аддитивная структура (4 ветви) |

XOR, сложение по модулю 216, умножение по модулю 216+1 |

4 |

Blowfish |

64 |

32..448 |

16 |

Модифицированная сеть Файстеля (2 ветви) |

XOR, сложение по модулю 232 , S-подстановки |

5 |

RC5 |

32, 64, 128 |

8..2040 |

1.255 |

Оригинальная структура (2 ветви) |

XOR, сложение/вычитание, циклический сдвиг |

6 |

CAST |

64,128 |

40..256 |

3..32 |

Сеть Файстеля с переменной F (2 ветви) |

XOR, сложение/вычитание, циклический сдвиг, S-подстановки |

7 |

RC2 |

64 |

8..1024 |

18 |

Оригинальная структура (4 ветви) |

XOR, сложение, циклический сдвиг, побитовое "И", побитовое дополнение |

8 |

ГОСТ 28147-89 |

64 |

256 |

32 |

Сеть Файстеля (2 ветви) |

XOR, сложение, циклический сдвиг, S-подстановки

|

9 |

TEA |

64 |

128 |

32 |

Несимметричная сеть Файстеля (2 ветви) |

XOR, сложение, битовый сдвиг |

10 |

MARS |

128 |

128,192,256 |

16+16 |

Сеть Файстеля (4 ветви) |

XOR, сложение, циклический сдвиг, S-подстановки |

11 |

RC6 |

128 |

128,192,256 |

20 |

Сеть Файстеля (4 ветви) |

XOR, сложение, циклический сдвиг, преобразование T

|

Окончание табл. 6

№ |

Назва- ние |

Размер блока, бит |

Размер ключа, бит |

Кол-во раундов |

Основа алгоритма |

Применяемые операции |

12 |

Serpent |

128 |

128,192,256 |

32 |

Сеть Файстеля (4 ветви) |

XOR, битовый сдвиг, циклический сдвиг, S-подстановки |

13 |

Twofish |

128 |

128,192,256 |

? |

Алгоритм Blowfish, сеть Файстеля (4 ветви), преобразование Адамара |

XOR, сложение, циклический сдвиг, S-подстановки |

14 |

Rijndael (AES) |

128 |

128,192,256 |

10..14 |

Табличные преобразования подблоков |

XOR, S-подстановки, сдвиг строк, перемешивание в столбцах |

15 |

Base King |

192 |

? |

? |

Алгоритм 3-WAY |

? |

16 |

SAFER |

64 |

64,128 |

? |

Итеративные раунды, псевдопреобразования Адамара |

Логарифмирование и экспоненцирование в конечном поле, XOR, сложение |

17 |

3-WAY |

96 |

96 |

? |

Оригинальная процедура |

Линейная подстановка на основе сдвигов и XOR, перестановки, нелинейная подстановка 3-бит блоков |

Ниже рассмотрим подробнее некоторые современные блочные криптоалгоритмы