- •В.И. Аверченков, м.Ю. Рытов,

- •Предисловие

- •1. Анализ и систематизация существующего информационного, методического и программного обеспечения автоматизации проектирования организационно - технических систем

- •1.1.1.Понятие организационно-технических систем

- •1.1.2.Анализ подходов к проектированию организационно-технических систем

- •1.2. Характеристика видов обеспечения процесса

- •1.3. Исследование состава комплексных систем защиты

- •1.3.1.Система защиты информации и общеметодологические принципы ее построения

- •1.3.2. Исследование архитектурного построения систем защиты

- •1.4. Существующие подходы к автоматизации проектирования комплексных систем защиты информации

- •1.4.1. Программные продукты аудита информационной безопасности

- •1.4.2. Сетевые сканеры

- •1.4.3. Сапр систем физической защиты

- •1.4.4.Существующие подходы к созданию сапр ксзи

- •2.Систематизация компонентов ксзи. Разработка набора типовых вариантов ксзи применительно к

- •2.1.Сущность комплексного подхода к разработке системы защиты информации

- •2.2. Систематизация компонентов ксзи. Разработка набора типовых вариантов ксзи применительно к объекту защиты

- •3. Разработка методов математического описания и методик построения методов

- •3.1. Требования к математическому обеспечению сапр ксзи

- •3.2.Общий подход к математическому моделированию ксзи

- •3.3.Построение математической модели общей оценки угроз

- •3.4. Построение математической модели оценки рисков

- •3.5. Варианты решения задачи выбора средств защиты

- •3.5.1. Математическое обеспечение выбора средств защиты информации на основе четких множеств с четкими соответствиями

- •3.5.2.Математическое обеспечение выбора средств защиты информации на основе нечетких соответствий четких множеств

- •3.5.3. Математическое обеспечение выбора средств защиты информации на основе нечетких множеств

- •3.6. Анализ используемых методик выбора средств защиты информации в сапр ксзи

- •4. Выработка концептуального подхода

- •4.1.Типовое вариантное проектирование ксзи

- •4.2.Выбор способа представления инженерных знаний в системах параметрического проектирования

- •Имя слота 1 (значение слота 1); Имя слота 2 (значение слота 2);

- •Имя слота к (значение слота к)).

- •4.3.Формирование сетевой модели комплексной системы защиты информации на основе типизации её элементов

- •4.4.Разработка структурно-функциональной модели сапр ксзи

- •4.4.1.Разработка структуры и наполнение информационного обеспечения сапр ксзи

- •4.4.2.Разработка лингвистического обеспечения сапр ксзи

- •5. Возможности сапр для проектирования комплексной системы защиты информации на примере вуза

- •5.1.Анализ объекта защиты на примере высшего учебного заведения

- •Информация

- •5.2.Разработка проекта системы защиты конфиденциальной информации вуза

- •5.2.1. Разработка проекта программно-аппаратной защиты

- •5.2.2.Разработка проекта инженерно-технической защиты

- •5.2.2.1.Разработка проекта схемы размещения пожарных извещателей

- •5.2.2.2. Разработка проекта размещения оборудования помещений объекта техническими средствами охранной сигнализации

- •5.2.3. Разработка проекта организационно-распорядительной

- •1.Правового характера:

- •2.Организационного характера:

- •3.Организационно-технического характера:

- •4. Режимного характера:

- •5.3. Анализ результатов работы сапр ксзи

- •Заключение

- •Список литературы

- •Аверченков Владимир Иванович

3.4. Построение математической модели оценки рисков

реализации угроз безопасности

В настоящее время под риском реализации угрозы безопасности объекту защиты целесообразно понимать вероятность события, ведущего к нарушению режима его функционирования и экономическому ущербу.

Значение риска рассматривается как совокупность потенциальной вероятности реализации угрозы и тяжести возможных последствий [19].

В каждом конкретном случае риск можно определить по совокупности нескольких факторов [20]:

1. Человеческий фактор.

Человеческий фактор нарушает состояние защищенности системы в связи с «неадекватной» деятельностью персонала, которая является результатом:

невозможности выполнения человеком возложенного на него объема работ;

преднамеренных действий сотрудника, нарушающих установленные правила функционирования системы, которые являются результатом адаптации человека к условиям среды (экономический показатель) или его убеждений (социально-политический показатель);

некомпетентности сотрудника.

Если

один сотрудник в среднем выполняет

некоторый объем работы x , то N сотрудников

выполнят объем работы xN . Если для полного

выполнения работы необходимо N0

человек, то объем невыполненной работы

будет пропорционален (N — N0).

В результате риск по этому и остальным

двум показателям можно выразить следующей

формулой:![]()

![]() (7)

(7)

![]() k — коэффициент важности рассматриваемой

организационной структуры;

k — коэффициент важности рассматриваемой

организационной структуры;

N0 — минимально необходимое число людей, необходимых для реализации организацией своих функций;

N — число сотрудников;

vn — важность занимаемой человеком должности, по возможности влияния на процессы в организации, а также уровень его информированности о процессах организации;

pn — вероятность «неадекватного» поведения сотрудника, которая характеризуется качеством подбора персонала, морально-этической работой и организационно-правовыми мерами.

Величину pn , кроме теоретического метода, можно оценить и эмпирическим путем по числу инцидентов.

2. Технический (программно-аппаратный) фактор:

(8)![]()

где k —коэффициент важности рассматриваемой организационной структуры;

N — общее число автоматизированных систем (АС);

vj— важность АС в общей организационной структуре по количеству обрабатываемой информации и ее значимости;

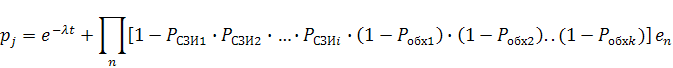

pj— вероятность реализации НСД к АС.

Найти pj можно на основе следующих показателей:

прочность многоуровневой защиты;

прочность многозвенной защиты;

вероятность отказа оборудования.

Прочность многозвенной защиты оценивается по формуле:

(9)![]()

где PСЗИ — прочность i -й преграды;

Pобх — вероятность обхода преграды по k-му пути.

Вероятность отказа оборудования:

(10)![]()

где λ– интенсивность отказов группы технических средств;

t — рассматриваемый интервал времени.

Прочность многоуровневой защиты находится как произведение вероятностей обхода защиты каждого из уровней по формуле (3.11):

где n — число уровней защиты.

3. Фактор среды - риск реализации угрозы (Rc):

(11)![]() .

.

Данный риск характеризует возможность реализации угрозы, а также эффективности проведения всех остальных угроз, как преобладание экономического показателя (fэ) и объема информационной инфраструктуры (fинф) субъекта-агрессора над управляющим устройством. Произведение в числителе и знаменателе взято по следующим соображениям:

- если один из показателей (fэилиfинф) равен нулю, то в результате эффективность информационного противоборства субъекта равна нулю;

- сложение показателей не имеет смысла из-за разных размерностей.

Изменение состояния безопасности объекта защиты можно оценить по скорости изменения рисков и тем самым определить эффективность применяемой политики безопасности (Vэф):

(12)![]() .

.