- •1 Лабораторна робота №1 гарантоване видалення даних

- •1.1 Короткі теоретичні відомості

- •1.2 Хід роботи

- •1.2.1 Видалення файлу стандартними засобами.

- •1.2.2 Гарантоване видалення файлу за допомогою утиліти Privacy Guardian.

- •1.2.3 Гарантоване видалення файлу за допомогою утиліти bcWipe.

- •1.4 Контрольні питання

- •2 Лабораторна робота №2 забезпечення конфіденційності при роботі з даними

- •2.1 Короткі теоретичні відомості

- •2.1.1 Архівація з шифруванням

- •2.1.2. Секретність у реалізації Microsoft

- •2.1.3. Документи pdf

- •2.2 Завдання до роботи

- •2.2.1 Виконати стиснення файлів архіваторами rar і zip:

- •2.2.2 Змінюючи довжину пароля від 3 до 7 символів побудувати залежність часу дешифрування t від довжини пароля n.

- •2.2.3 Створити документ Microsoft Word і для нього виконати:

- •2.2.4 Створити документ pdf і для нього виконати:

- •2.3 Виконання роботи

- •2.5 Контрольні питання

- •Моніторинг системи

- •3.1 Короткі теоретичні відомості:

- •3.2 Хід роботи

- •3.2.1 Установка і конфігурація програми-монітора сова рс™.

- •3.2.2. Імітація роботи оператора соі.

- •3.2.3. Аналіз діяльності оператора соі.

- •3.4 Контрольні питання

- •4 Лабораторна робота №4 перевірка захищеності систем windows

- •4.1 Коротка теорія

- •4.1.1. Стратегічна програма захисту технологій

- •4.1.2 Режими роботи

- •Ви можете сортувати звіти за іменем комп’ютера, датою сканування, ip-адресою чи рівнем безпеки, що дозволяє спростити порівняння перевірок, зроблених системою за вибраний період часу.

- •4.1.3 Опис перевірок уразливості системи.

- •4.2 Хід роботи

- •4.4 Контрольні питання

- •5 Лабораторна робота №5 електронний цифровий підпис функція хешування

- •5.1 Використовуване програмне забезпечення.

- •5.2 Завдання на лабораторну роботу

- •5.4 Контрольні питання.

- •6 Лабораторна робота №6 використання pgp для шифрування повідомлень електронної пошти

- •6.1 Короткі теоретичні відомості

- •6.1.1 Як працює pgp

- •6.1.2 Ключі

- •6.1.3 Цифровий підпис

- •6.1.5 Парольна фраза

- •6.1.6 Короткий довідник команд pgp

- •6.2 Завдання на лабораторну роботу

- •6.3 Вказівки до виконання лабораторної роботи

- •6.5 Контрольні питання

- •7 Лабораторна робота №7 стеганографічні методи захисту даних

- •7.1 Короткі теоретичні відомості

- •7.1.1 Найпоширеніші стеганографічні програми

- •7.2 Підготовка до роботи

- •7.3 Завдання до роботи

- •7.4 Порядок виконання і результати роботи

- •7.6 Контрольні запитання

- •8 Лабораторна робота №8 створення зашифрованих файлів-контейнерів

- •8.1 Теоретичні відомості

- •8.2 Хід роботи

- •8.3 Завдання до роботи

- •8.5 Контрольні питання

- •Література

7.2 Підготовка до роботи

Повторити призначення і основні можливості програм: S-Tools и Steganos for Windows 95/98/NT по забезпеченню приховування інформації в зображенні.

7.3 Завдання до роботи

7.3.1 За допомогою програми S-Tools створити файл-контейнер.

7.3.2 Вибрати приховуваний файл і зашифрувати його у фай-

лі контейнері.

7.3.3 За допомогою програми Steganos for Windows 95/98/NT вибрати приховуваний файл.

7.3.4 В опціях програми Steganos for Windows 95/98/NT вибрати файл-контейнер і зашифрувати необхідний файл.

7.4 Порядок виконання і результати роботи

7.4.1 Робота з S-Tools:

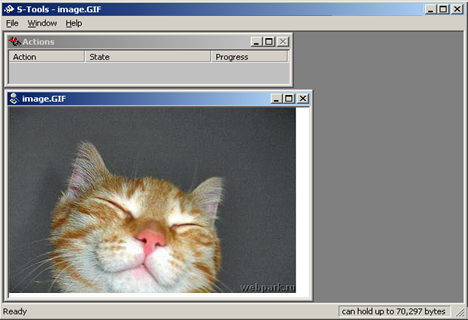

1) Виберіть файл-контейнер (рис. 7.1).

2) Перемістіть файл, призначений для приховування на вікно. Введіть пароль і оберіть алгоритм шифрування (наприклад IDEA).

Рисунок 7.1 – Створення файлу контейнера.

3) Виберіть опції перетворення кольору, для формату файлів GIF.

4) Збережіть файл з прихованою в ньому інформацією.

5) Витягніть приховувані дані з файлу-контейнера (рис. 7.2).

Рисунок 7.2 – Вікно програми S-Tools з прихованим файлом

7.4.2 Робота з Steganos for Windows 95/98/NT:

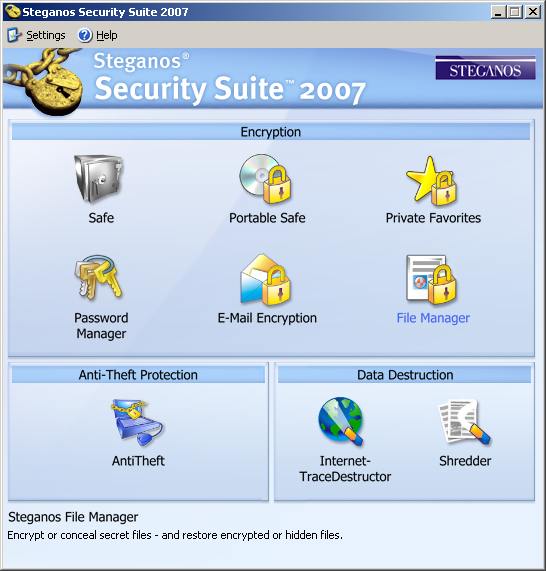

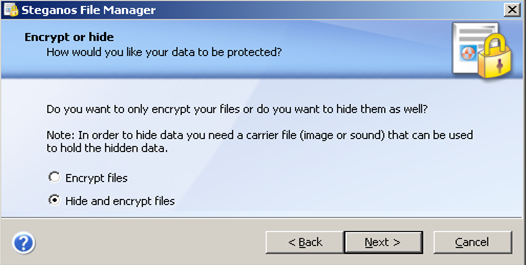

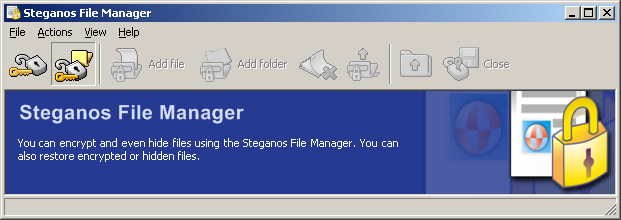

1) Вибиріть опцію приховування інформації (File Manager, рис. 7.3)

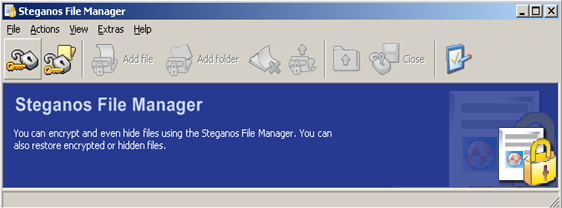

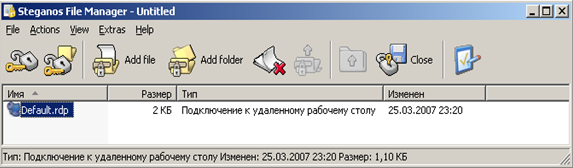

2) Виберіть файл, який потрібно приховати / зашифрувати (рис.7.4).

3) Додайте вибраний файл (рис.7.5).

4) Опцією «Close» зашифруйте доданий файл.

5) Запустіть програму приховування (рис. 7.6).

6) Виберіть файл-контейнер і введіть пароль для приховуваної інформації.

7) Збережіть вихідний файл.

8) Витягніть прихований файл з контейнера (рис. 7.7).

Рисунок 7.3 – Меню програми Steganos for Windows.

Рисунок 7.4 – Меню додавання приховуваних файлів.

Рисунок 7.5 – Додавання приховуваного файлу.

Рисунок 7.6 – Меню запуску процедури приховування.

Рисунок 7.7 – Меню дешифрування програми Steganos for Windows.

7.5 Зміст звіту

Звіт про виконану роботу повинен містити:

1. Назву і мету лабораторної роботи.

2. Хід виконання роботи (Screen-shorts).

3. Висновки.

7.6 Контрольні запитання

Що таке стеганографія? Основні завдання стеганографії.

Класифікація стеганографічних методів.

Класифікація стеганосистем.

Класифікація методів комп’ютерної стеганографії.

Основні характеристики програми OutGuess.

Основні характеристики програми JPHS.

Основні характеристики програми Hide-and-Seek.

Основні характеристики програми Steganos.

Основні характеристики програми S-Tools.

Основні характеристики програми MP3Stego.

8 Лабораторна робота №8 створення зашифрованих файлів-контейнерів

Мета роботи: навчитися працювати з утилітами, що створюють захищену область на диску, ознайомитися з поширеними алгоритмів шифрування і проаналізувати методи їх застосування для закриття даних.

8.1 Теоретичні відомості

TrueCrypt - це програмне забезпечення, призначене для створення томів (пристроїв зберігання даних) і роботи з ними з використанням шифрування на льоту [7, 8, 9] (on the fly encryption). Шифрування на льоту означає, що дані автоматично кодування безпосередньо перед записом їх на диск і розшифровуються відразу ж після їх завантаження, тобто без будь-якого втручання користувача. Ніякі дані, що зберігаються в зашифрованому томі, неможливо прочитати (розшифрувати) без правильної вказівки пароля/ключових файлів або правильних ключів шифрування. Повністю шифрується вся файлова система (імена файлів і папок, вміст кожного файлу, вільне місце, метадані та ін.).

Файли можна копіювати з змонтованого тому TrueCrypt і на нього так само, як і при використанні будь-якого звичайного диска (наприклад, за допомогою перетягування). При читанні або копіюванні з зашифрованого тома TrueCrypt файли автоматично на льоту розшифровуються (в пам’ять/ОЗП). Аналогічно, файли, записані або копійовані в том TrueCrypt, автоматично на льоту кодуються в ОЗП (безпосередньо перед збереженням на диск). Зверніть увагу, це не означає, що перед шифруванням/дешифруванням в ОЗП повинен перебувати весь оброблюваний файл.

Ніякої додаткової пам’яті (ОЗП) для TrueCrypt не потрібно. Ілюстрація того, як все це працює, наведена в наступному абзаці.

Припустимо, у нас є фай в форматі .avi, що зберігається в томі TrueCrypt (отже, цей файл повністю зашифрований). Користувач вказує правильний пароль (і/або ключовий файл) і змонтовує (відкриває) том TrueCrypt. Коли користувач двічі клікає мишею по значку цього відеофайлу, операційна система запускає програму, асоційовану з файлами такого типу - в даному випадку це, як правило, мультимедійний програвач. Потім мультимедійний програвач починає завантажувати маленьку початкову частину відеофайлу з зашифрованого томи TrueCrypt в ОЗП (пам’ять), щоб розпочати відтворення. Під час завантаження частини файлу TrueCrypt автоматично розшифровує її (ОЗП), після чого розшифрована частину відео (що зберігається в ОЗУ) відтворюється медіапрогравачем. Поки ця частина відтворюється, медіапрогравач починає зчитувати іншу невелику частину відеофайлу з зашифрованого тому TrueCrypt в ОЗП (пам’ять), і процес повторюється.

Дана операція називається шифруванням/дешифруванням на льоту, вона працює для будь-яких типів файлів (не тільки відео). Зверніть увагу: TrueCrypt ніколи не зберігає на диску ніяких даних в незашифрованому вигляді - такі дані тимчасово зберігаються тільки в ОЗП (оперативній пам’яті). Навіть, коли том змонтований дані, які в ньому зберігаються, як і раніше залишаються зашифрованими. При перезавантаженні Windows або виключенні комп’ютера том буде розмонтовано, а файли, які в ньому зберігаються стануть недоступними (і зашифрованими).

Навіть в разі непередбачених перебоїв живлення (без правильного завершення роботи системи), файли, які зберігаються в томі залишаються недоступними (і зашифрованими). Щоб отримати до них доступ знову, потрібно змонтувати том (і правильно вказати пароль і/або ключовий файл).