- •1 Лабораторна робота №1 гарантоване видалення даних

- •1.1 Короткі теоретичні відомості

- •1.2 Хід роботи

- •1.2.1 Видалення файлу стандартними засобами.

- •1.2.2 Гарантоване видалення файлу за допомогою утиліти Privacy Guardian.

- •1.2.3 Гарантоване видалення файлу за допомогою утиліти bcWipe.

- •1.4 Контрольні питання

- •2 Лабораторна робота №2 забезпечення конфіденційності при роботі з даними

- •2.1 Короткі теоретичні відомості

- •2.1.1 Архівація з шифруванням

- •2.1.2. Секретність у реалізації Microsoft

- •2.1.3. Документи pdf

- •2.2 Завдання до роботи

- •2.2.1 Виконати стиснення файлів архіваторами rar і zip:

- •2.2.2 Змінюючи довжину пароля від 3 до 7 символів побудувати залежність часу дешифрування t від довжини пароля n.

- •2.2.3 Створити документ Microsoft Word і для нього виконати:

- •2.2.4 Створити документ pdf і для нього виконати:

- •2.3 Виконання роботи

- •2.5 Контрольні питання

- •Моніторинг системи

- •3.1 Короткі теоретичні відомості:

- •3.2 Хід роботи

- •3.2.1 Установка і конфігурація програми-монітора сова рс™.

- •3.2.2. Імітація роботи оператора соі.

- •3.2.3. Аналіз діяльності оператора соі.

- •3.4 Контрольні питання

- •4 Лабораторна робота №4 перевірка захищеності систем windows

- •4.1 Коротка теорія

- •4.1.1. Стратегічна програма захисту технологій

- •4.1.2 Режими роботи

- •Ви можете сортувати звіти за іменем комп’ютера, датою сканування, ip-адресою чи рівнем безпеки, що дозволяє спростити порівняння перевірок, зроблених системою за вибраний період часу.

- •4.1.3 Опис перевірок уразливості системи.

- •4.2 Хід роботи

- •4.4 Контрольні питання

- •5 Лабораторна робота №5 електронний цифровий підпис функція хешування

- •5.1 Використовуване програмне забезпечення.

- •5.2 Завдання на лабораторну роботу

- •5.4 Контрольні питання.

- •6 Лабораторна робота №6 використання pgp для шифрування повідомлень електронної пошти

- •6.1 Короткі теоретичні відомості

- •6.1.1 Як працює pgp

- •6.1.2 Ключі

- •6.1.3 Цифровий підпис

- •6.1.5 Парольна фраза

- •6.1.6 Короткий довідник команд pgp

- •6.2 Завдання на лабораторну роботу

- •6.3 Вказівки до виконання лабораторної роботи

- •6.5 Контрольні питання

- •7 Лабораторна робота №7 стеганографічні методи захисту даних

- •7.1 Короткі теоретичні відомості

- •7.1.1 Найпоширеніші стеганографічні програми

- •7.2 Підготовка до роботи

- •7.3 Завдання до роботи

- •7.4 Порядок виконання і результати роботи

- •7.6 Контрольні запитання

- •8 Лабораторна робота №8 створення зашифрованих файлів-контейнерів

- •8.1 Теоретичні відомості

- •8.2 Хід роботи

- •8.3 Завдання до роботи

- •8.5 Контрольні питання

- •Література

6.3 Вказівки до виконання лабораторної роботи

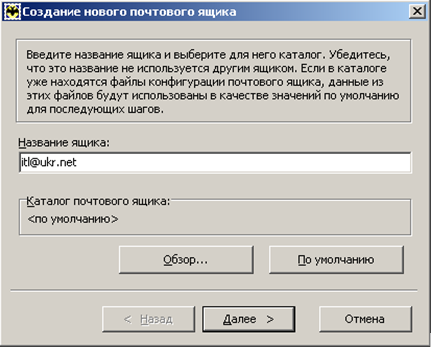

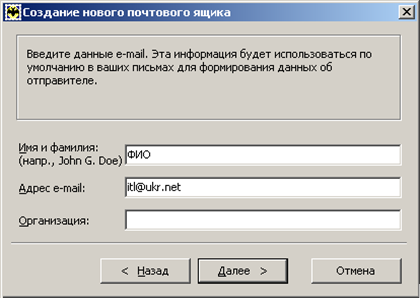

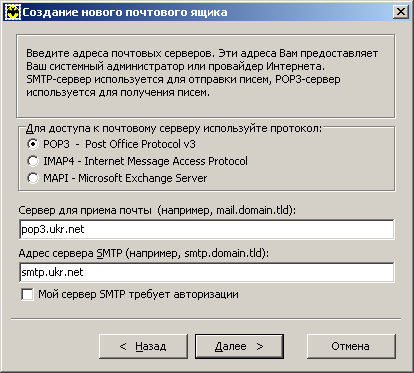

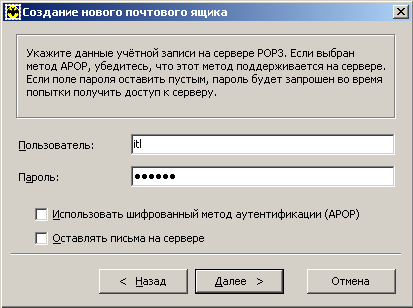

6.3.1 Створення поштової скриньки.

У меню програми The Bat в меню «Скринька» > «створити поштову скриньку» створюємо свою поштову скриньку (рис. 6.1 - 6.4).

6.3.2 Працюємо з PGP у програмі The Bat.

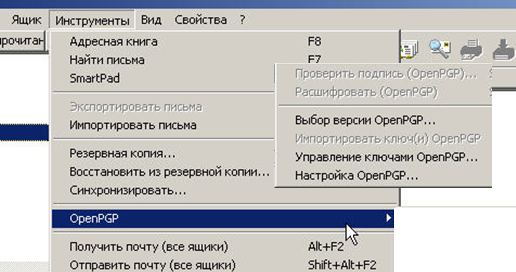

1. Для того, щоб почати працювати з PGP, зайдіть через головне меню «Інструменти»-->», «OpenPGP» (рис. 6.5).

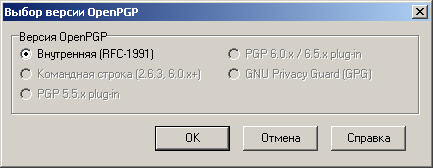

2. Виберемо версію PGP, з якою нам доведеться працювати (рис. 6.6).

6.3.3 Генерація загальнодоступного та особистого ключів.

При використанні PGP в перший раз, спочатку необхідно створити пару ключів, вибравши в меню “Опції” програми PGP ключі пункт “створити пару ключів ”. Після генерації ключів вам буде запропоновано надіслати відкритий ключ на публічно доступний сервер ключів certserver.pgp.com.

Рисунок 6.1 – Введення назви поштової скриньки.

Рисунок 6.2 – Введення даних e-mail.

Рисунок 6.3 – Введення адреси серверів прийому і відправки пошти.

.

Рисунок 6.4 – Введення даних облікового запису.

Рисунок 6.5 – Початок роботи з PGP.

Рисунок 6.6 – Вибір версії PGP.

Користувач, з яким ви ведете листування, повинен знати ваш публічний ключ. Він може отримати його з сервера certserver.pgp.com, якщо ви туди його відіслали, або ви можете надіслати його користувачеві електронним листом. Для цього треба копіювати ключ з головного вікна PGP-ключі у вікно поштового повідомлення.

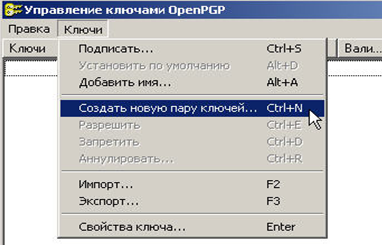

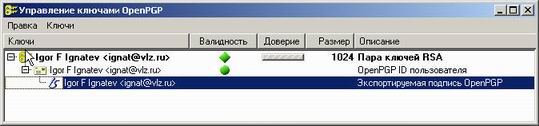

1. Через систему «Керування ключами» необхідно створити пару ключів - відкритий і закритий ключ (рис. 6.7).

Рисунок 6.7 – Управління ключами OpenPGP.

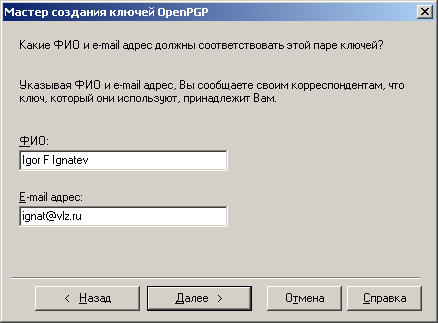

2. У пункті «створити нову папку ключів» у вікні « майстер створення ключів OpenPGP» відповідаємо на поставлені питання (рис. 6.8).

Рисунок 6.8 – Майстер створення ключів OpenPGP.

На перше питання відповідаємо до якої електронної адреси «ми прив’язуємо» створювані ключі і вводимо своє ім’я-прізвище. Далі слідують стандартні питання. Якої довжини ми збираємося створювати ключ. Встановлена за замовчуванням довжина в 1024 біта, цілком підходить для наших завдань. І нарешті, після того як ми введемо свій PGP-пароль у нас буде готова зв’язка (пара ключів) секретного і публічного ключів (рис. 6.9, 6.10).

Рисунок 6.9 – Управління ключами OpenPGP.

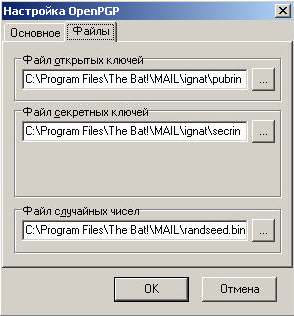

Рисунок 6.10 – Налаштування OpenPGP.

Зверніть увагу, за замовчуванням місце розташування секретного і публічного ключів не найвдаліший. Тому надалі його слід змінити на більш надійне і зберігати зв’язку де-небудь у більш зручному місці.

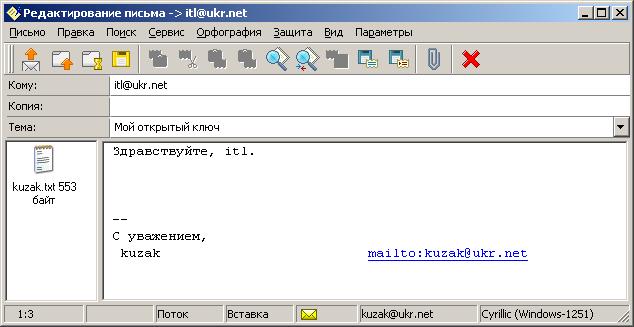

3. Після визначення місця знаходження відкритого ключа, останній відсилаємо користувачеві, з яким будемо вести листування. Відкриті ключі PGP можуть розсилатися у вигляді текстових ASCII-файлів (рис. 6.11).

Рисунок 6.11 – Відправка відкритого ключа.

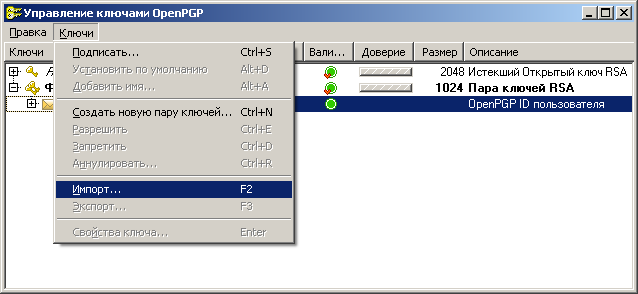

4. Після отримання відкритого ключа адресат імпортує ключ в систему.

Для імпортування відкритого ключа PGP з поштового повідомлення служить команда головного меню “Інструменти” >“Імпортувати ключ PGP” (рис. 6.12).

6.3.4 Відправлення листів зашифрованих.

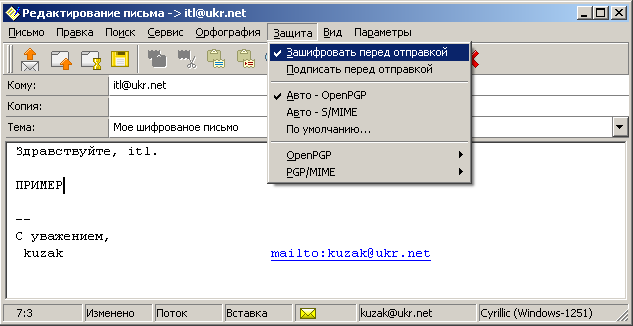

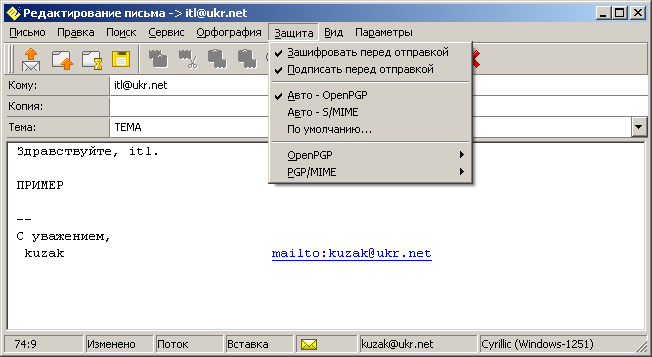

Щоб зашифрувати повідомлення для певного одержувача, треба мати його відкритий ключ. За допомогою The Bat! можна зашифрувати повідомлення або вручну з редактора повідомлень, використовуючи команду меню “PGP” > “ Зашифрувати весь текст ”, або автоматично, включивши опцію “PGP” > “Зашифрувати перед відправкою ” (рис. 6.13, 6.14).

Рисунок 6.12 – Імпорт відкритого ключа PGP з повідомлення.

Рисунок 6.13 – Редагування листа, який зашифровується.

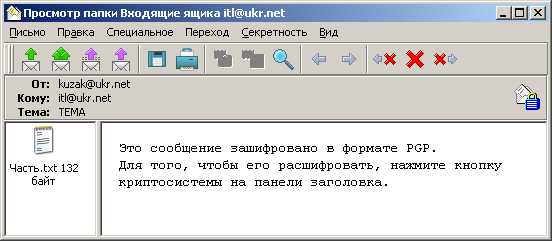

6.4.5. Розшифровка повідомлень, зашифрованих PGP.

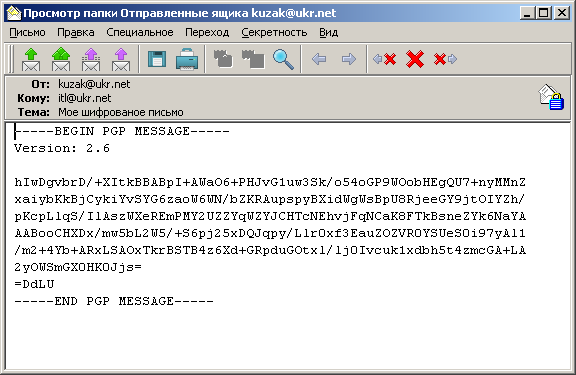

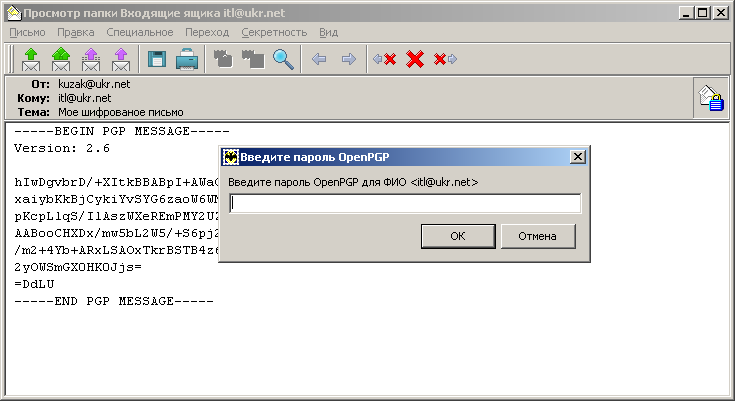

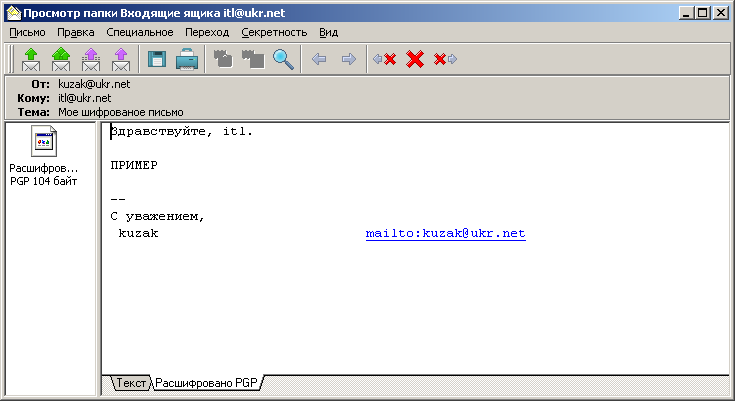

Для розшифровки зашифрованого повідомлення необхідно в програмі The Bat! вибрати пункт меню “ Інструменти ” > “ Розшифрувати PGP ” (рис. 6.15, 6.16).

Рисунок 6.14 – Зашифроване лист.

Рисунок 6.15 – Папка Вхідні скриньки itl@ukr.net.

Рисунок 6.16 – Папка Вхідні скриньки itl@ukr.net з розшифрованим листом.

6.3.6 Додавання цифрового підпису до повідомлення

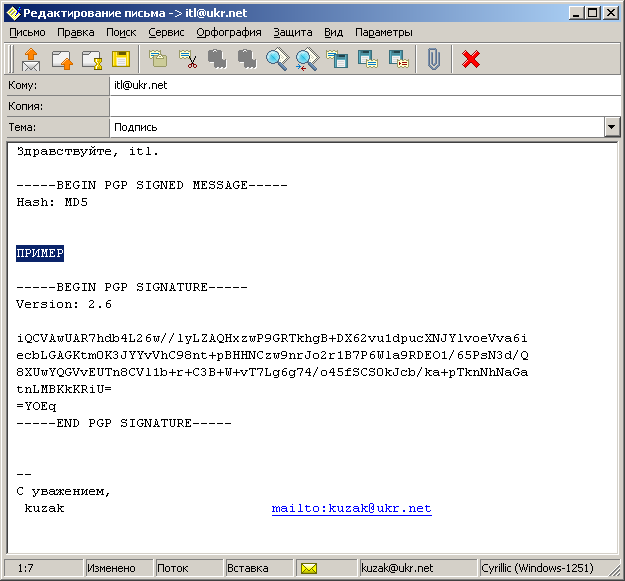

Повідомлення можна підписати або вручну з редактора повідомлень, використовуючи команду меню “PGP” > “Підписати весь текст ” або “PGP”> “Підписати блок ”, або автоматично, включивши опцію “Підписати перед відправкою ” з меню PGP (рис. 6.17).

Для верифікації отриманого підписаного повідомлення необхідно вибрати пункт головного меню “ Інструменти ” > “Перевірити підпис PGP (рис. 6.18).

6.3.7 Зашифрований лист з підписом.

Щоб зашифрувати та підписати повідомлення для певного одержувача, треба виконати дії аналогічні пунктами 6.3.5 і 6.3.6 (рис. 6.19, 6.20).

Щоб вказати ступінь довіри, з якою ви ставитеся до якого або загальнодоступному ключа, виділіть його та клацніть на ньому правою кнопкою миші, виберіть з контекстного меню пункт “Key Properties”. Якщо ви встановите ступінь довіри до цього ключа “(Trusted”), інші ключі, підписані його власником, вважатимуться дійсними. Щоб відкликати ключ, виділіть його та виберіть пункт “Revoke” з меню ”опції” у PGPключи.

Рисунок 6.17 – Підготовка до відправки повідомлення підписаного.

Рисунок 6.18 – Перевірка цифрового підпису.

Рисунок 6.19 – Редагування листа з шифруванням і підписом.

Рисунок 6.20 – Папка з зашифрованим і підписаним листом.

6.4 Зміст звіту.

Звіт про виконану роботу повинен містити:

1. Назву і мета роботи.

2. Порядок (screen-шорти) використання загальнодоступних і особистих ключів для:

• шифрування і розшифровки електронних повідомлень,

• цифровий підпис і перевірки достовірності джерела повідомлення,

• шифрування і цифрового підпису,

• розшифровки і перевірки підпису.

3. Висновок.