- •1 Лабораторна робота №1 гарантоване видалення даних

- •1.1 Короткі теоретичні відомості

- •1.2 Хід роботи

- •1.2.1 Видалення файлу стандартними засобами.

- •1.2.2 Гарантоване видалення файлу за допомогою утиліти Privacy Guardian.

- •1.2.3 Гарантоване видалення файлу за допомогою утиліти bcWipe.

- •1.4 Контрольні питання

- •2 Лабораторна робота №2 забезпечення конфіденційності при роботі з даними

- •2.1 Короткі теоретичні відомості

- •2.1.1 Архівація з шифруванням

- •2.1.2. Секретність у реалізації Microsoft

- •2.1.3. Документи pdf

- •2.2 Завдання до роботи

- •2.2.1 Виконати стиснення файлів архіваторами rar і zip:

- •2.2.2 Змінюючи довжину пароля від 3 до 7 символів побудувати залежність часу дешифрування t від довжини пароля n.

- •2.2.3 Створити документ Microsoft Word і для нього виконати:

- •2.2.4 Створити документ pdf і для нього виконати:

- •2.3 Виконання роботи

- •2.5 Контрольні питання

- •Моніторинг системи

- •3.1 Короткі теоретичні відомості:

- •3.2 Хід роботи

- •3.2.1 Установка і конфігурація програми-монітора сова рс™.

- •3.2.2. Імітація роботи оператора соі.

- •3.2.3. Аналіз діяльності оператора соі.

- •3.4 Контрольні питання

- •4 Лабораторна робота №4 перевірка захищеності систем windows

- •4.1 Коротка теорія

- •4.1.1. Стратегічна програма захисту технологій

- •4.1.2 Режими роботи

- •Ви можете сортувати звіти за іменем комп’ютера, датою сканування, ip-адресою чи рівнем безпеки, що дозволяє спростити порівняння перевірок, зроблених системою за вибраний період часу.

- •4.1.3 Опис перевірок уразливості системи.

- •4.2 Хід роботи

- •4.4 Контрольні питання

- •5 Лабораторна робота №5 електронний цифровий підпис функція хешування

- •5.1 Використовуване програмне забезпечення.

- •5.2 Завдання на лабораторну роботу

- •5.4 Контрольні питання.

- •6 Лабораторна робота №6 використання pgp для шифрування повідомлень електронної пошти

- •6.1 Короткі теоретичні відомості

- •6.1.1 Як працює pgp

- •6.1.2 Ключі

- •6.1.3 Цифровий підпис

- •6.1.5 Парольна фраза

- •6.1.6 Короткий довідник команд pgp

- •6.2 Завдання на лабораторну роботу

- •6.3 Вказівки до виконання лабораторної роботи

- •6.5 Контрольні питання

- •7 Лабораторна робота №7 стеганографічні методи захисту даних

- •7.1 Короткі теоретичні відомості

- •7.1.1 Найпоширеніші стеганографічні програми

- •7.2 Підготовка до роботи

- •7.3 Завдання до роботи

- •7.4 Порядок виконання і результати роботи

- •7.6 Контрольні запитання

- •8 Лабораторна робота №8 створення зашифрованих файлів-контейнерів

- •8.1 Теоретичні відомості

- •8.2 Хід роботи

- •8.3 Завдання до роботи

- •8.5 Контрольні питання

- •Література

4.2 Хід роботи

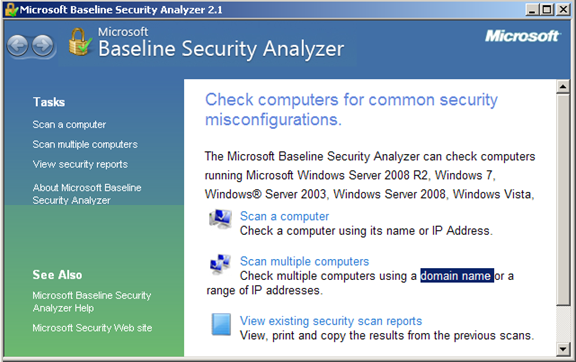

1. Встановити програму Microsoft Baseline Security Analyzer, MBSA.

2. Запустити аналізатор в режимі перевірки «сканування окремого комп’ютера» (умови сканування залишити за замовчуванням, що відповідає режиму «самосканування») рис.4.1.

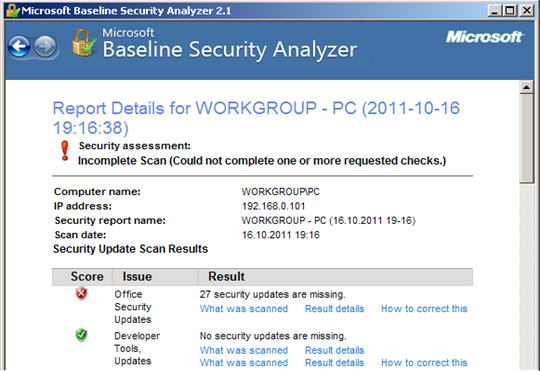

3. Після завершення тестування системи отримати файл звіту рис.4.2.

4. Повторити пункти 2-3 для сканування системи в режимі «Scan multiple computers» / «Кілька комп’ютерів».

5. Протестувати домашній комп’ютер.

6. На базі отриманих результатів, зробити висновки щодо захищеності системи.

Рисунок 4.1 - Вікно програми MBSA.

Рисунок 4.2 - Деталі звіту тестування системи.

4.3 Зміст звіту

Мета роботи.

Результати тестування системи.

Висновки.

4.4 Контрольні питання

1. До якого класу програм відносити Microsoft Baseline Security Analyzer? 2. Які основні функціональні можливості програми MBSA? 3. Які режими роботи використовуються в MBSA? 4. Оновлення яких програмних продуктів перевіряються за допомогою MBSA? 5. Як впливає стан файлової системи на звіт аналізатора MBSA? 6. Як впливають налаштування MS SQL Server на звіт аналізатора MBSA? 7. Опишіть перевірки вразливостей системи, реалізовані в MBSA.

5 Лабораторна робота №5 електронний цифровий підпис функція хешування

Мета роботи: Ознайомитися з найпростішою функцією хешування та схемою RSA електронного цифрового підпису.

5.1 Використовуване програмне забезпечення.

Для виконання лабораторної роботи використовується пакет математичних обчислень MathCad та теоретичний матеріал викладений в [7, 8, 9].

5.2 Завдання на лабораторну роботу

1. Створіть хеш-образ повідомлення «Прізвище_Ім’я_По-батькові», використовуючи формулу:

![]()

і кодову таблицю.

А |

1 |

00001 |

И |

9 |

01001 |

С |

17 |

10001 |

Щ |

25 |

11001 |

Б |

2 |

00010 |

К |

10 |

01010 |

Т |

18 |

10010 |

Ъ |

26 |

11010 |

В |

3 |

00011 |

Л |

11 |

01011 |

У |

19 |

10011 |

Ы |

27 |

11011 |

Г |

4 |

00100 |

М |

12 |

01100 |

Ф |

20 |

10100 |

Ь |

28 |

11100 |

Д |

5 |

00101 |

Н |

13 |

01101 |

Х |

21 |

10101 |

Э |

29 |

11101 |

Е |

6 |

00110 |

О |

14 |

01110 |

Ц |

22 |

10110 |

Ю |

30 |

11110 |

Ж |

7 |

00111 |

П |

15 |

01111 |

Ч |

23 |

10111 |

Я |

31 |

11111 |

З |

8 |

01000 |

Р |

16 |

10000 |

Ш |

24 |

11000 |

_ |

32 |

00000 |

Значення

![]() .

.

2. Хеш-образ повідомлення представте у двійковому вигляді.

3. Використовуючи закритий ключ d = 13 по модулю n = 33 схеми RSA, поставте цифровий підпис під повідомленням:

«Прізвище_Ім’я_По-батькові», взявши хеш-образ з завдання 1.

4. Цифровий підпис під повідомленням представте у двійковому вигляді.

3. Для заданого повідомлення, отриманого в двійковому вигляді:

00101011 |

10001000 |

11100001 |

10111010 |

00000000 |

01101000 |

01000000 |

11000100 |

10101101 |

01101001 |

01110011 |

01000000 |

01001000 |

00110100 |

00000101 |

01001100 |

00001100 |

10101001 |

00111010 |

00011001 |

відокремте повідомлення і цифровий підпис (5 біт); повідомлення і цифровий підпис представте в десятковому вигляді; з допомогою відкритого ключа e = 17 і модуля n = 33 розшифруйте цифровий підпис; сформуйте хеш-образ відокремленого повідомлення (див. завдання 1); перевірте правильність поставленої підпису, порівнявши результати попередніх двох пунктів; прочитайте повідомлення.

5.3 Зміст звіту.

1. Тема і мета роботи.

2. Обчислення хеш-образу повідомлення, двійковий вид хеш-образу повідомлення.

3. Відкритий і закритий ключі по модулю n = 33 схеми RSA.

4. Цифровий підпис під повідомленням в десятковому і двійковому вигляді.

5. Результати перевірки цифрового підпису.

6. Висновок.