- •Основные этапы становления криптографии как науки

- •Простейшие шифры, их свойства. Шифры замены и перестановки.

- •3. Открытые сообщения и их характеристики.

- •4. Частотные характеристики открытых сообщений.

- •5. Критерии на открытые сообщения.

- •6. Основные понятия криптографии

- •7. Криптосистема, ключевая система шифра, основные требования к криптосистемам.

- •8. Шифр перестановки. Разновидности.

- •9. Криптоанализ шифров перестановки.

- •10. Шифр замены, одноалфавитные и многоалфавитные замены.

- •11. Вопросы криптоанализа простейших шифров замены.

- •12. Поточные шифры замены.

- •13. Табличное и модульное гаммирование. Случайные и псевдослучайные гаммы.

- •14. Криптограммы, полученные при повторном использовании ключа.

- •Вопрос 15. Математическая модель шифра. Опорный шифр.

- •Вопрос 16. Шифр с неограниченным ключом

- •Вопрос 17. Модель шифра с ограниченным ключом.

- •18. Шифры совершенные по Шенону.

- •19.Теоретическая стойкость шифра с позиции теории информации.

- •20. Безусловно и вычислительно стойкие шифры. Избыточность языка и расстояние единственности.

- •21. Имитостойкость шифра. Имитация и подмена сообщений.

- •22. Характеристики имитостойкости. Методы обеспечения имитостойкости.

- •23. Совершенная имитостойкость.

- •24. Линейные регистры сдвига

- •25. Помехоустойчивость шифров. Характеристики помехоустойчивых шифров.

- •26. Основные способы реализации криптографических алгоритмов и требования к ним.

- •27. Методы получения случайных и псевдослучайных последовательностей.

- •28. Методы анализа криптоалгоритмов. Понятие криптоатаки.

- •29. Методы анализа криптоалгоритмов. Перебор ключей

- •30. Методы анализа криптоалгоритмов. Метод встречи посередине.

- •31. Методы анализа криптоалгоритмов. Бесключевые методы.

- •32. Система шифрования с открытым ключом. Понятие односторонней функции с секретом.

- •33. Криптосистемы rsa.

- •34. Криптосистема Эль-Гамаля.

- •35. Проблема факторизации целых чисел и логарифмирование в конечных полях.

- •36. Американский стандарт шифрования des

- •37. Российский стандарт шифрования гост 28147-89

- •38. Шифр rc4

- •39. Шифр Rijndael. Математические основы работы.

- •40. Шифр Rijndael. Работа с байтами состояния.

- •41. Шифр Rijndael. Алгоритм выработки ключей.

- •43. Криптографические протоколы. Модели криптографических протоколов.

- •Классификация

- •44. Электронная цифровая подпись. Стандарты эцп.

- •45. Математические основы шифрсистем на эллиптических кривых.

- •46. Свойства множества точек эллиптической кривой.

- •47. Выбор параметров на эллиптической кривой. Шифр Эль-Гамаля на эллиптической кривой.

- •48.Эцп на базе эллиптической кривой.

- •49. Протоколы установления подлинности. Парольные системы разграничения доступа.Протокол рукопожатия.

- •50. Криптосистема на алгоритме а5

- •51. Протоколы сертификации ключей. Протоколы распределения ключей.

- •52. Протоколы выработки сеансовых ключей. Открытое распределение ключей Диффи-Хеллмана.

13. Табличное и модульное гаммирование. Случайные и псевдослучайные гаммы.

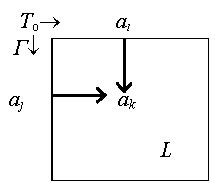

Исторически первый шифр гаммирования совпадал, по сути, с шифром Виженера, однако без использования самой таблицы Виженера (таблица Виженера представляет собой квадрат, каждая строка и каждый столбец которого — некоторая перестановка знаков данного алфавита). Произвольная такая таблица называется латинским квадратом. Шифр табличного гаммированияв алфавитеА = {а1,...,ап} определяется произвольным латинским квадратом L на А и способом получения последовательности букв из А, называемой гаммой шифра. Буква аiоткрытого текста под действием знака гаммы аjпереходит в букву акшифрованного текста, содержащуюся в j-й строке и i-м столбце квадрата L(подразумевается, что строки и столбцы в Lзанумерованы в соответствии с порядком следования букв в алфавите А).

С

алгебраической точки зрения буква

акесть

результат применения к буквам аiи

аjквазигрупповой

операции *, табличным заданием которой

является латинский квадрат L:![]() В случае шифра Виженера квазигруппа

(А*)

является

группой (Zn,+)

. При этом уравнение шифрования имеет

вид

В случае шифра Виженера квазигруппа

(А*)

является

группой (Zn,+)

. При этом уравнение шифрования имеет

вид

![]() ,

a{γi}

представляет собой периодическую

последовательность, образованную

повторением некоторого ключевого слова.

,

a{γi}

представляет собой периодическую

последовательность, образованную

повторением некоторого ключевого слова.

Наряду со сложением используется и вычитание знаков гаммы. Соответствующие уравнения шифрования принимают вид

Шифры гаммирования с уравнениями шифрования (1) — (3) обычно называют шифрами модульного гаммирования. Если в качестве квазигрупповой операции * на множестве 5-мерных двоичных векторов используется операция покоординатного сложения по модулю 2:

![]()

то получаем шифр Вернама.

Шифры гаммирования, определяемые уравнениями (3) и (4), замечательны тем, что при их применении для зашифрования и расшифрования требуется лишь один узел. В самом деле, знаки открытого текста находятся из тех же уравнений при взаимной замене аiна bi. Такие шифры обычно называют обратимыми.

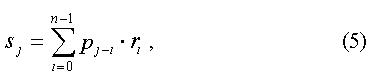

Криптоанализ

произвольного шифра табличного

гаммирования во многом схож с криптоанализом

шифра модульного гаммирования. Занумеруем

буквы алфавита А

числами

от 0 до n-1

и воспользуемся формальными моделями

рассматриваемых последовательностей

. Пусть рi,riи

si—

вероятности появления знака i

в открытом тексте, гамме и в шифрованном

тексте соответственно. Тогда задание

вероятностных распределений на знаках

открытого текста и гаммы индуцирует

распределение вероятностей знаков

шифртекста по формуле

в

которой разность j

- iберется

по модулю п.

Легко

проверить, что

![]()

Из

формулы (5) следует, что если ri=1/nпри

всех i

= ,

то

и sj

= 1/nпри

всех j

=

.

,

то

и sj

= 1/nпри

всех j

=

.

Это означает, что при зашифровании открытого текста равновероятной гаммой получается шифртекст, вероятностные свойства которого не отличаются от самой равновероятной гаммы. Это обстоятельство не оставляет шансов криптоаналитику использовать диаграмму повторяемости букв открытого текста, поскольку при наложении гаммы эта информация как бы стирается. Поэтому на практике стремятся к тому, чтобы по своим вероятностным свойствам гамма была близка к случайной равновероятной последовательности.