- •Информатика

- •Оглавление

- •1 История информатики.

- •1.1 Память машины и человека

- •1.2 «Усилители» умственных способностей

- •1.3 Истоки создания автоматических машин

- •1.4 Первые промышленные автоматы

- •1.5 История развития вычислительной техники

- •1.6 Классификация эвм

- •Большие эвм

- •Малые эвм

- •Персональные компьютеры

- •Суперэвм

- •Серверы

- •Переносные компьютеры

- •2 Предмет информатики

- •2.1 Предмет информатики. Структура информатики. Связь информатики с другими дисциплинами.

- •2.2 Структура информатики

- •2.3 Актуальные проблемы информатики. Основные проблемы и направления исследования в информатике

- •3 Информационное общество. Информатика. Информация.

- •3.1 Информационное общество

- •3.2 Информация.

- •3.2.1 Виды информации

- •3.2.2 Свойства информации и законы ее преобразования

- •3.2.3 Мера и основные свойства информации

- •4 Кодирование информации в компьютере

- •4.1 Кодирование текстовой информации

- •Кодирование текста

- •Фрагмент одноствольного алфавита

- •Примеры решения задач.

- •4.2 Кодирование графической информации

- •4.2.1 Растровое изображение

- •4.2.2 Цветовые модели

- •Кодирование графической информации

- •Двоичный код восьмицветной палитры

- •Двоичный код шестнадцатицветной палитры

- •Двоичный код 256-цветной палитры

- •4.2.3 Векторное и фрактальное изображения

- •Примеры решения задач

- •4.2.4 Кодирование звуковой информации

- •Кодирование звуковой информации

- •4.2.5 Форматы звуковых файлов

- •Примеры решения задач

- •5 Математические основы информатики. Формы представления данных в компьютере

- •5.1Системы счисления.

- •5.2 Двоичная система счисления

- •5.2.1 Двоичная арифметика

- •5.3 Шестнадцатеричная система счисления

- •5.4 Восьмеричная система счисления

- •5.5 Перевод чисел из одной системы счисления в другую

- •5.6 Отрицательные числа

- •6 Логические основы эвм

- •6.1 Высказывания и предикаты

- •6.2 Логические вентили, схемы, структуры

- •7.1 Общие сведения

- •7.2 Структурный подход к разработке алгоритмов

- •7.3 Методы разработки и анализа алгоритмов

- •8 Моделирование объектов, процессов и явлений

- •9 О компьютерной сети

- •9.1 Понятие компьютерной сети

- •9.2 Типы сетей

- •9.3 Топология сети

- •9.3.1 Шина

- •9.3.2 Звезда

- •9.3.3 Кольцо

- •9.4 Классификация сетей

- •9.4.1 Локальные сети

- •9.4.2 Глобальные сети

- •9.5 Глобальная сеть Internet

- •9.5.1 Глобальная компьютерная сеть

- •9.5.2 История сети Internet

- •9.5.3 Возможности сети Internet

- •9.5.5 Задание местоположения документов в www.

- •9.5.6 Программы просмотра.

- •10 Структура электронной почты в сети Internet

- •10.1 Структура и адрес электронного сообщения

- •10.2 Пользовательский почтовый клиент mua

- •10.3 Транспортный агент mta

- •10.4 Агент обработки сообщения msa

- •10.5 Агент локальной доставки lda

- •10.6 Хранилище сообщений

- •10.7 Доставка почтового сообщения

- •10.8 Основы работы с почтовым клиентом Outlook Express

- •10.8.1 Регистрация в системе электронной почты Internet

- •10.8.2 Интерфейс программы Microsoft Outlook Express

- •10.8.3 Настройка почтовой системы Microsoft Outlook Express

- •10.8.4 Создание и отправка простейшего сообщения

- •10.8.5 Ответ на сообщение

- •10.8.6 Присоединенные файлы

- •10.9 Хранение почтовых сообщений

- •10.10 Управление сообщениями

- •10.10.1 Определение правил обработки сообщений

- •10.10.2 Список блокированных адресов

- •10.11 Адресная книга

- •10.11.1 Добавление адреса

- •10.11.2 Создание новой папки

- •10.11.3 Поиск адреса корреспондента

- •10.11.4 Создание списка рассылки

- •11 Основные инструменты работы в базах данных

- •11.1 Краткая история баз данных

- •11.2 Данные и управление базами данных

- •11.2.1 Недостатки файловой организации данных

- •11.2.2 База данных

- •11.2.3 Системы управления базами данных (субд)

- •11.2.4 Функции администратора базы данных (абд)

- •11.2.5 Недостатки интеграции данных

- •11.2.6 Независимость данных

- •11. 3 Проектирование баз данных

- •11.4 Жизненный цикл системы баз данных

- •11.5 База данных – основа информационного обеспечения управленческой деятельности

- •11.6 Представление системы в форме erm

- •11.7 Распределенная обработка информации

- •11.8 Общие вопросы разработки баз данных субд Access

- •Пример выполнения задания

- •Поставщики

- •11.9 Создание и корректировка базы данных в субд

- •Типы данных, обрабатываемых в Access

- •Пример выполнения работы

- •Создание структуры таблицы Поставщики

- •Создание структуры таблицы Товары

- •Сортировка

- •Поиск записи

- •Фильтрация записей

- •Расширенный фильтр

- •11.10 Запросы на выборку

- •Примеры часто используемых операторов и функций

- •Пример выполнения задания

- •11.11 Вычисления в запросах: простые, групповые и сводные

- •Типы операций

- •Сведения о стипендиатах

- •Перекрестная таблица

- •Изменение структуры сводной таблицы

- •Фильтрация

- •Детализация

- •11.12 Формы

- •Пример выполнения задания

- •11.13 Отчеты

- •Пример выполнения задания

- •Пример выполнения задания

- •11.15 Настройка пользовательского интерфейса

- •Пример выполнения задания

- •12 Информационная безопасность

- •12.1 Основные составляющие информационной безопасности

- •12.2 Проблемы информационной безопасности

- •12.3 Основные определения и критерии классификации угроз

- •12.4 Наиболее распространенные угрозы доступности

- •12.5 Вредоносное программное обеспечение

- •12.6 Антивирусы

- •12.6.1 Технологии обнаружения вирусов

- •12.6.2 Режимы работы антивирусов

- •12.6.3 Антивирусный комплекс

- •12.7 Основные угрозы целостности

- •12.8 Основные угрозы конфиденциальности

- •12.9 Основные мероприятия в области информационной безопасности

- •12.9.1 Законодательный, административный и процедурный уровни

- •12.9.2 Программно-технические меры

- •12.10 Законодательный уровень информационной безопасности

- •12.10.1 Российское законодательство в области информационной безопасности

- •12.10.2 Текущее состояние российского законодательства в области информационной безопасности

- •12.11 Криптография и шифрование

- •12.11.1 Контроль целостности

- •12.11.2 Цифровые сертификаты

- •Библиографический список.

6.2 Логические вентили, схемы, структуры

Любой, самый примитивный компьютер – сложнейшее техническое устройство. Но даже такое сложное устройство, как и все в природе и в технике, состоит их простейших элементов. Любой компьютер, точнее, любой его электронный логический блок состоит из десятков и сотен тысяч так называемых вентилей (логических устройств, базовых логических схем), объединяемых по правилам и законам (аксиомам) алгебры вентилей в схемы, модули.

Логический вентиль (далее – просто вентиль) – это своего рода атом, из которого состоят электронные узлы ЭВМ. Он работает по принципу крана (отсюда и название), открывая или закрывая путь сигналам.

Логические схемы предназначены для реализации различных функций алгебры логики и реализуются с помощью трех базовых логических элементов (вентилей, логических схем или так называемых переключательных схем). Они воспроизводят функции полупроводниковых схем.

Работу вентильных, логических схем мы, как и принято, будем рассматривать в двоичной системе и на математическом, логическом уровне, не затрагивая технические аспекты (аспекты микроэлектроники, системотехники, хотя они и очень важны в технической информатике).

Логические функции отрицания, дизъюнкции и конъюнкции реализуют, соответственно, логические схемы, называемые инвертором, дизъюнктором и конъюнктором.

Логическая функция "инверсия", или отрицание, реализуется логической схемой (вентилем), называемой инвертор.

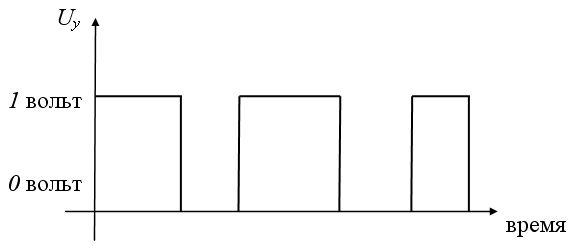

Принцип его работы можно условно описать следующим образом: если, например, "0" или "ложь" отождествить с тем, что на вход этого устройства скачкообразно поступило напряжение в 0 вольт, то на выходе получается 1 или "истина", которую можно также отождествить с тем, что на выходе снимается напряжение в 1 вольт.

Аналогично, если предположить, что на входе инвертора будет напряжение в 1 вольт ("истина"), то на выходе инвертора будет сниматься 0 вольт, то есть "ложь" (схемы на рисунке 9).

Функцию отрицания можно условно отождествить с электрической схемой соединения в цепи с лампочкой (рисунок 10), в которой замкнутая цепь соответствует 1 ("истина") или х=1, а размыкание цепи соответствует 0 ("ложь") или х=0.

Рисунок 9 – Принцип работы инвертора

Рисунок 10 – Электрический аналог схемы инвертора

Дизъюнкцию

![]() реализует логическое устройство

(вентиль)

называемое дизъюнктор

(рисунок 11):

реализует логическое устройство

(вентиль)

называемое дизъюнктор

(рисунок 11):

Рисунок 11 – Принцип работы дизъюнктора

Дизъюнктор условно изображается схематически электрической цепью вида (рис. 12)

Рисунок 12 –Электрический аналог схемы дизъюнктора

Конъюнкцию

![]() реализуетлогическая

схема

(вентиль),

называемая конъюнктором

(рис. 13):

реализуетлогическая

схема

(вентиль),

называемая конъюнктором

(рис. 13):

Рисунок 13 –Принцип работы конъюнктора

Конъюнктор можно условно изобразить схематически электрической цепью вида (рис. 14)

Рисунок 14 –Электрический аналог схемы конъюнктора

Схематически инвертор, дизъюнктор и конъюнктор на логических схемах различных устройств можно изображать условно следующим образом (рис. 15). Есть и другие общепринятые формы условных обозначений.

Рисунок 15 –Условные обозначения вентилей (вариант)

Из указанных простейших базовых логических элементов собирают, конструируют сложные логические схемы ЭВМ, например, сумматоры, шифраторы, дешифраторы и др. Большие (БИС) и сверхбольшие (СБИС) интегральные схемы содержат в своем составе (на кристалле кремния площадью в несколько квадратных сантиметров) десятки тысяч вентилей. Это возможно еще и потому, что базовый набор логических схем (инвертор, конъюнктор, дизъюнктор) является функционально полным (любую логическую функцию можно представить через эти базовые вентили), представление логических констант в них одинаково (одинаковы электрические сигналы, представляющие 1 и 0) и различные схемы можно "соединять" и "вкладывать" друг в друга (осуществлять композицию и суперпозицию схем).

Таким способом конструируются более сложные узлы ЭВМ – ячейки памяти, регистры, шифраторы, дешифраторы, а также сложнейшие интегральные схемы.

В двоичной системе таблицу суммирования цифры x и цифры y и получения цифры z с учетом переноса p в некотором разряде чисел x и y можно изобразить таблицей вида

|

x |

y |

z |

p |

|

0 |

0 |

0 |

0 |

|

0 |

1 |

1 |

0 |

|

1 |

0 |

1 |

0 |

|

1 |

1 |

0 |

1 |

Эту таблицу можно

интерпретировать как совместно

изображаемую таблицу логических функций

(предикатов) вида

![]()

Логический элемент,

соответствующий этим функциям, называется

одноразрядным сумматором

и имеет следующую схему (обозначим ее

как

![]() или

или![]() –

если мы хотим акцентировать именно

выбранный, текущийi-й

разряд) (рис. 16):

–

если мы хотим акцентировать именно

выбранный, текущийi-й

разряд) (рис. 16):

Рисунок 16 –Схема одноразрядного сумматора

"Черным ящиком" называется некоторое закрытое устройство (логическая, электрическая или иная схема), содержимое которого неизвестно и может быть определено (идентифицировано) только по отдельным проявлениям входа/выхода ящика (значениям входных и выходных сигналов). В "черном ящике" находится некоторая логическая схема, которая в ответ на некоторую последовательность входных (для ящика) логических констант выдает последовательность логических констант, получаемых после выполнения логической схемы внутри "черного ящика". Определим логическую функцию внутри "черного ящика" (рис. 17), если операции выполняются с логическими константами для входных последовательностей (поразрядно). Например, х = 00011101 соответствует последовательности поступающих значений: "ложь", "ложь", "ложь", "истина", "истина", "истина", "ложь", "истина".

Рисунок 17 –Схема "черного ящика 1"

Из анализа входных

значений (входных сигналов) х,

у

и поразрядного сравнения логических

констант в этих сообщениях с константами

в значении z

– результате выполнения функции в

"черном ящике", видно, что подходит,

например, функция вида

![]() .

.

Действительно, в результате "поразрядного" сравнения сигналов (последовательностей значений "истина", "ложь") получаем следующие выражения (последовательности логических констант):

![]() .

.

Важной задачей (технической информатики) является минимизация числа вентилей для реализации той или иной схемы (устройства), что необходимо для более рационального, эффективного воплощения этих схем, для большей производительности и меньшей стоимости ЭВМ.

Эту задачу решают с помощью методов теоретической информатики (методов булевой алгебры).

Пример.

Построим схему для логической функции

![]() .

Схема, построенная для этой логической

функции, приведена на рис. 18.

.

Схема, построенная для этой логической

функции, приведена на рис. 18.

Рисунок 18 –Схема для функции 1

Пример.

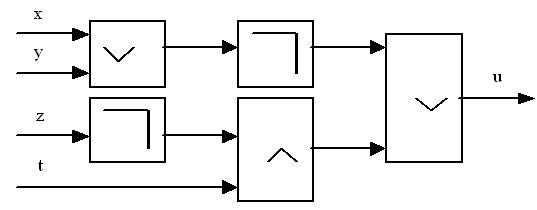

Определим логическую функцию

![]()

![]() ,

реализуемую логической схемой вида

(рис. 19):

,

реализуемую логической схемой вида

(рис. 19):

Рисунок 19 –Схема для функции 2

Искомая логическая

функция, если выписать ее последовательно,

заполняя "верх" каждой стрелки,

будет иметь следующий вид:

![]() .

.

Вопросы для обсуждения.

1. Что мы называем высказывательной формой?

2. Что называется логической переменной?

3. Что есть предикат?

4. Какая функция называется логической (булевой)?

5 Какую задачу мы называем инфологической?

6. Дайте определение логического вентиля.

7 Структурные схемы алгоритмов