- •Содержание

- •1. Основные понятия и определения

- •1.1. Структура персональной ЭВМ

- •1.2. Размещение данных и программ в памяти ПЭВМ

- •1.3. Программные модули

- •1.4. Ошибки

- •1.5. Функциональная и модульная декомпозиции

- •1.6. Файловая система хранения информации

- •1.7. Операционная система

- •2. Понятие алгоритмов и способы их описания

- •2.1. Свойства алгоритмов

- •2.2. Способы описания алгоритмов

- •3. Базовые элементы языка Cи

- •3.1. Алфавит языка

- •3.2. Лексемы

- •3.3. Идентификаторы и ключевые слова

- •3.4. Знаки операций

- •3.5. Литералы (константы)

- •3.6. Комментарии

- •4. Базовые типы объектов

- •4.1. Простейшая программа

- •4.2. Основные типы данных

- •4.3. Декларация объектов

- •4.4. Данные целого типа (int)

- •4.5. Данные символьного типа (char)

- •4.6. Данные вещественного типа (float, double)

- •5. Константы в программах

- •5.1. Целочисленные константы

- •5.2. Константы вещественного типа

- •5.3. Символьные константы

- •5.4. Строковые константы

- •6. Обзор операций

- •6.1. Операции, выражения

- •6.2. Арифметические операции

- •6.3. Операции присваивания

- •6.4. Сокращенная запись операции присваивания

- •6.5. Преобразование типов операндов арифметических операций

- •6.6. Операция приведения типа

- •6.7. Операции сравнения

- •6.8. Логические операции

- •6.9. Побитовые логические операции, операции над битами

- •6.10. Операция «,» (запятая)

- •7. Обзор базовых инструкций языка Си

- •7.1. Стандартная библиотека языка Си

- •7.2. Стандартные математические функции

- •7.3. Функции вывода данных

- •7.4. Функции ввода информации

- •7.5. Ввод - вывод потоками

- •8. Синтаксис операторов языка Cи

- •8.1. Условные операторы

- •8.2. Условная операция «? :»

- •8.3. Оператор выбора альтернатив (переключатель)

- •9. Составление циклических алгоритмов

- •9.1. Понятие цикла

- •9.2. Оператор с предусловием while

- •9.3. Оператор цикла с постусловием do – while

- •9.4. Оператор цикла с предусловием и коррекцией for

- •10. Операторы передачи управления

- •10.1. Оператор безусловного перехода goto

- •10.2. Оператор continue

- •10.3. Оператор break

- •10.4. Оператор return

- •11.1. Операции над указателями (косвенная адресация)

- •11.2. Ссылка

- •12. Массивы

- •12.1. Одномерные массивы

- •12.2. Многомерные массивы

- •12.3. Операция sizeof

- •12.4. Применение указателей

- •12.5. Указатели на указатели

- •13. Работа с динамической памятью

- •13.1. Пример создания одномерного динамического массива

- •13.2. Пример создания двухмерного динамического массива

- •14. Строки в языке Си

- •14.1. Русификация под Visual

- •15. Функции пользователя

- •15.1. Декларация функции

- •15.2. Вызов функции

- •15.3. Операция typedef

- •15.4. Указатели на функции

- •16. Классы памяти и области действия объектов

- •16.1. Автоматические переменные

- •16.2. Внешние переменные

- •16.3. Область действия переменных

- •17. Структуры, объединения, перечисления

- •17.1. Структуры

- •17.2. Декларация структурного типа данных

- •17.3. Создание структурных переменных

- •17.4. Вложенные структуры

- •17.5. Массивы структур

- •17.6. Размещение структурных переменных в памяти

- •17.7. Объединения

- •17.8. Перечисления

- •18. Файлы в языке Си

- •18.1. Открытие файла

- •18.2. Закрытие файла

- •18.3. Запись – чтение информации

- •18.4. Текстовые файлы

- •18.5. Бинарные файлы

- •Литература

- •Приложение 1. Таблицы символов ASCII

- •Приложение 2. Операции языка Си

- •Приложение 3. Возможности препроцессора

- •1. Вид рабочего стола консольного приложения Visual C++

- •2. Создание нового проекта

- •3. Добавление к проекту файлов с исходным кодом

- •4. Компиляция, компоновка и выполнение проекта

- •5. Конфигурация проекта

- •6. Открытие существующего проекта

- •Приложение 5. Некоторые возможности отладчика Visual C++

- •1. Установка точки прерывания

- •2. Пошаговое выполнение программы

- •3. Проверка значений переменных во время выполнения программы

- •4. Окна Auto и Watch 1

- •5. Программные средства отладки

- •ЧАСТЬ 2

- •1. Системы счисления

- •1.1. Общие определения

- •1.2. Алгоритмы перевода из одной системы счисления в другую

- •2. Организация памяти и структуры данных

- •3. Линейные списки и рекурсия

- •4. Динамическая структура данных – СТЕК

- •5. Динамическая структура данных – ОЧЕРЕДЬ

- •6. Двунаправленный линейный список

- •7. Построение обратной польской записи

- •8. Нелинейные структуры данных

- •Пояснение к программе

- •9. Понятие хеширования

- •9.1. Хеш-функция и хеш-таблица

- •9.2. Схемы хеширования

- •10. Элементы теории погрешностей

- •10.1. Методы реализации математических моделей

- •10.2. Источники погрешностей

- •10.3. Приближенные числа и оценка их погрешностей

- •10.4. Прямая задача теории погрешностей

- •10.5. Обратная задача теории погрешностей

- •10.6. Понятия устойчивости, корректности и сходимости

- •11. Вычисление интегралов

- •11.1. Формулы численного интегрирования

- •11.2. Формула средних

- •11.3. Формула трапеций

- •11.4. Формула Симпсона

- •11.5. Схема с автоматическим выбором шага по заданной точности

- •12. Методы решения нелинейных уравнений

- •12.1. Итерационные методы уточнения корней

- •12.2. Метод Ньютона

- •12.3. Метод секущих

- •12.4. Метод Вегстейна

- •12.5. Метод парабол

- •12.6. Метод деления отрезка пополам

- •13. Решение систем линейных алгебраических уравнений

- •13.1. Прямые методы решения СЛАУ

- •13.2. Метод Гаусса

- •13.3. Метод прогонки

- •13.4. Метод квадратного корня

- •13.5. Итерационные методы решения СЛАУ

- •13.6. Метод простой итерации

- •14. Поиск и сортировка

- •14.1. Последовательный поиск в массиве

- •14.2. Барьерный последовательный поиск

- •14.3. Сортировка вставками (включениями)

- •14.4. Двоичный поиск

- •14.5. Сортировка выбором

- •14.6. Алгоритмы сортировки выбором

- •14.7. Сортировка обменом

- •14.8. Быстрая сортировка

- •15. Обработка статистических данных

Метод исключающего ИЛИ для ключей-строк (обычно размер таблицы m=256). Этот метод аналогичен аддитивному, но в нем различаются схожие слова. Метод заключается в том, что к элементам строки последовательно применяется операция «исключающее ИЛИ».

В мультипликативном методе дополнительно используется случайное действительное число r из интервала [0,1[, тогда дробная часть произведения r*key будет находиться в интервале [0,1]. Если это произведение умножить на размер таблицы m, то целая часть полученного произведения даст значение в диапазоне от 0 до m-1.

int h(int key, int m) { double r = key * rnd();

r = r - (int)r; // Выделили дробную часть return r * m;

}

Вобщем случае при больших значениях m индексы, формируемые хешфункцией, имеют большой разброс. Более того, математическая теория утверждает, что распределение получается более равномерным, если m является простым числом.

Врассмотренных примерах хеш-функция i = h(key) только определяет позицию, начиная с которой нужно искать (или первоначально – поместить в таблицу) запись с ключом key. Поэтому схема хеширования должна включать алгоритм решения конфликтов, определяющий порядок действий, если позиция i = h(key) оказывается уже занятой записью с другим ключом.

9.2. Схемы хеширования

В большинстве задач два и более ключей хешируются одинаково, но они не могут занимать в хеш-таблице одну и ту же ячейку. Существуют два возможных варианта: либо найти для нового ключа другую позицию, либо создать для каждого индекса хеш-таблицы отдельный список, в который помещаются все ключи, отображающиеся в этот индекс.

Эти варианты и представляют собой две классические схемы хеширования:

–хеширование методом цепочек (со списками), или так называемое, много-

мерное хеширование – chaining with separate lists;

–хеширование методом открытой адресацией с линейным опробыванием – linear probe open addressing.

Метод открытой адресацией с линейным опробыванием. Изначально все ячейки хеш-таблицы, которая является обычным одномерным массивом, помечены как не занятые. Поэтому при добавлении нового ключа проверяется, занята ли данная ячейка. Если ячейка занята, то алгоритм осуществляет осмотр по кругу до тех пор, пока не найдется свободное место («открытый адрес»).

159

Т.е. либо элементы с однородными ключами размещают вблизи полученного индекса, либо осуществляют двойное хеширование, используя для этого разные, но взаимосвязанные хеш-функции.

В дальнейшем, осуществляя поиск, сначала находят по ключу позицию i в таблице, и, если ключ не совпадает, то последующий поиск осуществляется в соответствии с алгоритмом разрешения конфликтов, начиная с позиции i по списку.

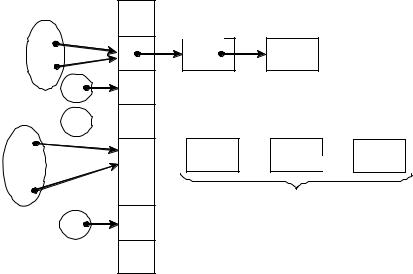

Метод цепочек является доминирующей стратегией. В этом случае i, полученной из выбранной хеш-функцией h(key)=i, трактуется как индекс в хештаблице списков, т.е. сначала ключ key очередной записи отображается на позицию i = h(key) таблицы. Если позиция свободна, то в нее размещается элемент с ключом key, если же она занята, то отрабатывается алгоритм разрешения конфликтов, в результате которого такие ключи помещаются в список, начинающийся в i-той ячейке хеш-таблицы. Например

|

/ |

Pointer - |

|

k3 |

|

|

|

|

k3 |

k5 / |

|

k5 |

|

||

k1 |

|

|

|

k1 |

|

|

k2

k4 k4 Pointer -

k4 Pointer -

k7

k2

k2  k7

k7  k8 /

k8 /

k8 |

/ |

Блок (bucked) |

k6 |

|

|

k6 |

|

/индексы

Витоге имеем таблицу массива связных списков или деревьев.

Процесс заполнения (считывания) хеш-таблицы прост, но доступ к элементам требует выполнения следующих операций:

–вычисление индекса i;

–поиск в соответствующей цепочке.

Для улучшения поиска при добавлении нового элемента можно использовать алгоритма вставки не в конец списка, а – с упорядочиванием, т.е. добавлять элемент в нужное место.

При решении задач на практике необходимо подобрать хеш-функцию i = h(key), которая по возможности равномерно отображает значения ключа key на интервал [0, m-1], m – размер хеш-таблицы. И чаще всего, если нет информации о вероятности распределения ключей по записям, используя метод деления, берут хеш-функцию i = h(key) = key%m.

При решении обратной задачи – доступ (поиск) к определенному подмножеству возможен из хеш-таблицы (хеш-структуры), которая обеспечивает по хешадресу (индексу) быстрый доступ к нужному элементу.

160

Пример реализации метода прямой адресации с линейным опробывани-

ем. Исходными данными являются 7 записей (для простоты информационная часть состоит только из целочисленных данных), объявленного структурного типа:

struct zap { |

|

int key; |

// Ключ |

int info; |

// Информация |

} data; |

|

{59,1}, {70,3}, {96,5}, {81,7}, {13,8}, {41,2}, {79,9}; размер хеш-таблицы m=10.

Хеш-функция i = h(data) = data.key%10; т.е. остаток от деления на 10 – i [0,9].

На основании исходных данных последовательно заполняем хеш-таблицу.

|

|

|

Хеш-таблица (m=10) |

|

|

|||||

Хеш-адреса i : |

0 |

1 |

2 |

3 |

4 |

5 |

6 |

7 |

8 9 |

|

key : |

|

|

|

|

|

|

|

|

|

|

70 |

81 |

41 |

13 |

79 |

|

96 |

|

|

59 |

|

info : |

3 |

7 |

2 |

8 |

9 |

|

5 |

|

|

1 |

проба : |

1 |

1 |

2 |

1 |

6 |

|

1 |

|

1 |

|

Хеширование первых пяти ключей дает различные индексы (хеш-адреса): i = 59 % 10 = 9;

i = 70 % 10 = 0; i = 96 % 10 = 6; i = 81 % 10 = 1; i = 13 % 10 = 3.

Первая коллизия возникает между ключами 81 и 41 – место с индексом 1 занято. Поэтому просматриваем хеш-таблицу с целью поиска ближайшего свободного места, в данном случае – это i = 2.

Следующий ключ 79 также порождает коллизию: позиция 9 уже занята. Эффективность алгоритма резко падает, т.к. для поиска свободного места понадобилось 6 проб (сравнений), свободным оказался индекс i = 4. Общее число проб – 1,9 пробы на элемент.

Реализация метода цепочек для предыдущего примера. Объявляем структурный тип для элемента списка (однонаправленного):

struct zap { |

|

int key; |

// Ключ |

int info; |

// Информация |

zap *Next; |

// Указатель на следующий элемент в списке |

} data;

На основании исходных данных последовательно заполняем хеш-таблицу, добавляя новый элемент в конец списка, если место уже занято.

161