Окончание табл. 5.10

Условное обо- |

Условное обозна- |

Наименование компонента |

|

|

Класс защиты |

|

|

значение семей- |

чение компонента |

|

|

6 |

5 |

|

4 |

3 |

|

2 |

1 |

ства |

|

|

|

|

|

|

|

|

|

|

|

FAV_UPD_EXT |

FAV_UPD_EXT.1 |

Обновление базы данных сиг- |

+ |

= |

|

= |

+ |

|

= |

= |

|

|

натур ВП |

|

|

|

|

|

|

|

|

|

|

|

САВЗ типа «Г» |

|

|

|

|

|

|

|

|

FAV_DET_EXT |

FAV_DET_EXT.1 |

Базовое обнаружение ВП |

+ |

= |

|

= |

|

|

|

|

|

FAV_DET_EXT.2 |

Обнаружение ВП |

|

|

|

|

|

+ |

|

= |

= |

FAV_MTH_EXT |

FAV_MTH_EXT.1 |

Методы анализа |

|

+ |

= |

|

= |

+ |

|

= |

= |

|

FAV_MTH_EXT.2 |

Выполнение проверок |

+ |

= |

|

= |

+ |

|

= |

= |

FAV_ACT_EXT |

FAV_ACT_EXT.1 |

Удаление ВП |

|

+ |

= |

|

= |

+ |

|

= |

= |

|

FAV_ACT_EXT.2 |

Обработка объектов воздейст- |

|

|

|

|

+ |

|

= |

= |

|

|

вия |

|

|

|

|

|

|

|

|

|

FAV_BLC_EXT |

FAV_BLC_EXT.1 |

Действия по блокированию |

|

|

|

|

+ |

|

= |

= |

FAV_ALR_EXT |

FAV_ALR_EXT.1 |

Сигналы тревоги САВЗ |

|

|

|

|

+ |

|

= |

= |

FAV_REC_EXT |

FAV_REC_EXT.1 |

Восстановление |

функцио- |

|

|

|

|

+ |

|

= |

= |

|

|

нальных свойств |

|

|

|

|

|

|

|

|

|

FAV_UPD_EXT |

FAV_UPD_EXT.1 |

Обновление базы данных сиг- |

+ |

= |

|

= |

+ |

|

= |

= |

|

|

натур ВП |

|

|

|

|

|

|

|

|

|

Примечание: Обозначение «+» или «=» в строке функционального компонента указывает на использование этого компонента для соответствующего класса защиты САВЗ.

Обозначение «+» означает, что на основе данного компонента заданы усиленные требования к САВЗ по сравнению с аналогичными требованиями для предыдущего класса защиты САВЗ.

Окончание табл. 5.11

Класс |

|

Требования доверия к безопасности САВЗ |

Уровень кон- |

защи- |

Оценочный уро- |

Дополнительные компоненты доверия к безопасности, опре- |

троля недекла- |

ты |

вень доверия по |

деленные на основе ГОСТ ИСО/ МЭК 15408-3 |

рированных |

САВЗ |

ГОСТ ИСО/ МЭК |

|

возможностей |

|

15408-3 |

|

|

6 |

ОУД 1 |

AVA_SOF.1 «Оценка стойкости функции безопасности объ- |

- |

|

|

екта оценки». |

|

|

|

ALC_UPV_EXT.1 «Процедуры обновления базы данных сиг- |

|

|

|

натур ВП». |

|

|

|

AMA_SIA_EXT.3 «Экспертиза анализа влияния обновлений |

|

|

|

базы данных сигнатур ВП на безопасность объекта оценки» |

|

Таблица 5.12 Спецификация профилей защиты для каждого типа и класса защиты САВЗ

Тип САВЗ |

|

|

|

Класс защиты |

|

|

|

|

|

|

|

|

|

6 |

5 |

4 |

|

3 |

2 |

1 |

|

|

тип «А» |

ИТ.САВЗ.А6.ПЗ |

ИТ.САВЗ.А5.ПЗ |

ИТ.САВЗ.А4.ПЗ |

ИТ.САВЗ.А3.ПЗ |

ИТ.САВЗ.А2.ПЗ |

ИТ.САВЗ.А1.ПЗ |

|

|

|

|

|

|

|

тип «Б» |

ИТ.САВЗ.Б6.ПЗ |

ИТ.САВЗ.Б5.ПЗ |

ИТ.САВЗ.Б4.ПЗ |

ИТ.САВЗ.Б3.ПЗ |

ИТ.САВЗ.Б2.ПЗ |

ИТ.САВЗ.Б1.ПЗ |

|

|

|

|

|

|

|

тип «В» |

ИТ.САВЗ.В6.ПЗ |

ИТ.САВЗ.В5.ПЗ |

ИТ.САВЗ.В4.ПЗ |

ИТ.САВЗ.В3.ПЗ |

ИТ.САВЗ.В2.ПЗ |

ИТ.САВЗ.В1.ПЗ |

|

|

|

|

|

|

|

тип «Г» |

ИТ.САВЗ.Г6.ПЗ |

ИТ.САВЗ.Г5.ПЗ |

ИТ.САВЗ.Г4.ПЗ |

ИТ.САВЗ.Г3.ПЗ |

ИТ.САВЗ.Г2.ПЗ |

ИТ.САВЗ.Г1.ПЗ |

|

|

|

|

|

|

|

|

Примечание идентификаторы профилей защит приводятся в формате «ИТ.САВЗ.тип.класс.ПЗ»

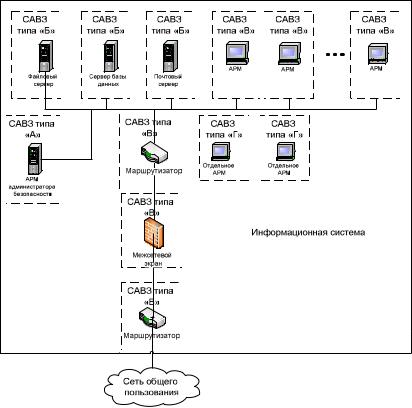

Система защиты от ВП является многоуровневой. На первом уровне системы размещаются элементы,

осуществляющие защиту от ВП из внешней сети, то есть через коммутационные элементы ИТКС (шлюзы, маршрутизаторы, коммутаторы). При этом располагаться эти элементы могут на периферийных узлах, на специально выделенных узлах, а также могут интегрироваться в коммутационные элементы ИТКС.

На втором уровне размещаются элементы, осуществляющие обнаружение ВП на уровне операционной системы, СУБД и приложений периферийных узлов ИТКС.

На третьем уровне располагаются элементы, предназначенные для централизованного управления работой системы антивирусной защиты.

Эти элементы образуют ядро рассматриваемой системы и должны размещаться в виде отдельного программного модуля на центральном сервере ИТКС или на специально выделенном и предназначенном только для целей управления хосте (АРМ администратора безопасности).

В перспективе возможности СЗВП будут развиваться как в части внедрения элементов искусственного интеллекта в процедуры обнаружения ВП, так и в направлении их интегрирования в многоагентные системы защиты информации в ИТКС (см. раздел 6).

Рис. 5.17. Примерная схема построения системы защиты от вредоносных программ с применением различных типов САВЗ

508

5.5. Перспективные технологии биометрической аутентификации

Биометрия сегодня – это наука, использующая измеряемые параметры самого человека и его поведения, так называемые биометрические характеристики для количественного описания облика индивидуума. Одним из важнейших практических приложений биометрии стала идентификация человека по таким характеристикам. С древних времен биометрические характеристики человека, связанные с особенностями построения его тела, лица, рук, стоп ног, головы, ушей, глаз, с параметрами голоса (высоты тона, тембра, скорости произношения, особенностей дикции), запаха, походки и т.д. использовались при решении многих жизненно важных вопросов, например, при поиске пропавших соплеменников или врагов по оставленным следам, при пошиве индивидуальной одежды и обуви, при определении принадлежности некоторых товаров к собственности определенных лиц и др. Вместе с тем, такие характеристики часто не относились к конфиденциальным, более того, для решения целого ряда вопросов дополнительно использовались искусственно создаваемые индивидуальные метки, позволяющие, например, определить принадлежность человека к роду, племени, отряду, дружине, рабовладельцу, помещику и т.д. Такими метками могли быть кличка, клеймо, татуировка, особенности прически (вспомним запорожских казаков) или специально формируемые необратимые изменения формы тела (удлиненная шея у женщин в племени падунг), форма головы и, наконец, имя, фамилия, титул. Указанные органолептические признаки (в том числе произнесенные имя, фамилия, титул) позволяли с определенной достоверностью идентифи-

цировать личность или принадлежность ее к той или иной группе людей, касте, сословию.

В 19-м веке биометрические характеристики стали активно применяться в криминалистике. Так, Фулдсом и Гершелем еще в 1880 г. было предложено использовать для идентификации личности папиллярные рисунки пальцев рук, и появилась дактилоскопия. В 1935 г. Саймон и Голдштейн доказали уникальность дерева кровеносных сосудов глазного дна для каждого конкретного индивидуума, что позволило использовать ее для решения задач идентификации личности в криминальной медицине, в системах контроля доступа на территории и в помещения и т.д. К концу 20-го века стали разрабатываться автоматические и автоматизированные системы идентификации людей по геометрии лица, по термографическому рисунку лицевых артерий и вен, рисунку вен кисти руки (в том числе на основе анализа как двумерных, так и трехмерных изображений) и т.д. Все эти системы базировались на определении, в основном, квазистатических биометрических характеристиках человека. В последующем стали развиваться методы, основанные на анализе так называемых квазидинамических биометрических характеристик, например, характеристик динамики написания автографа, почерка, речи (характеристик голоса человека).

Сегодня развитие биометрических механизмов идентификации личности связывается со становлением информационного общества, с развитием «цифровой революции». Появление Интернета и наполнение его огромными объемами оцифрованной информации, резко возросшая опасность хищения, уничтожения, модификации такой информации обусловили активную разработку способов и средств проверки подлинности субъектов доступа к защищаемой информации. В этой связи возникли понятия ау-