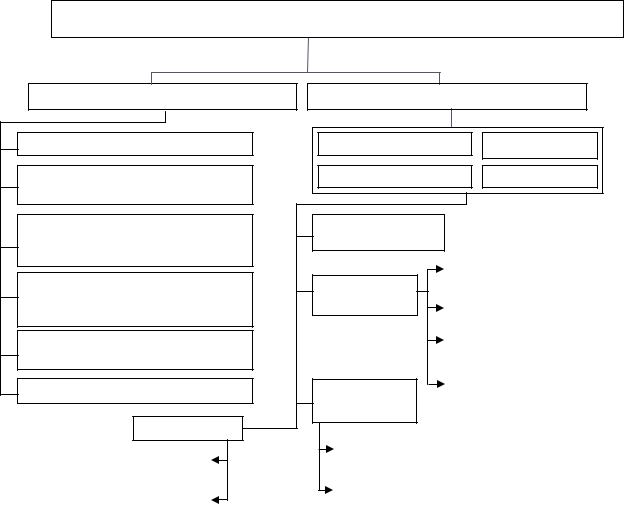

Меры и средства защиты от вредоносных программ («антивирусной» защиты)

По признаку применения |

специального программного обеспечения |

Организационно-технические меры |

Программно-аппаратные средства |

Архивирование данных и файлов |

Универсальные |

|

Резидентные |

Применение лицензионного про- |

Специализированные |

Нерезидентные |

граммного обеспечения |

|

|

|

Профилактическая проверка админи- |

Фаги, полифаги |

|

|

стратором программ и файлов на на- |

|

|

|

личие вредоносных программ |

|

На основе контрольного |

|

|

Отключение дисководов гибких дис- |

Ревизоры (ска- |

суммирования |

|

|

ков, применение только зарегистри- |

неры) |

На основе анализа сигна- |

рованных дискет |

|

тур |

|

Регулярное обновление базы данных |

|

По изменению файлов, |

по сигнатурам вредоносных программ |

|

каталогов |

|

|

|

Организация спецпроверок |

Средства бло- |

По изменению системных |

областей |

|

кирования |

|

|

Иммунизаторы |

|

|

|

Сообщающие о внедрении вре- |

Программные |

|

|

|

|

|

доносной программы |

|

|

|

Блокирующие вредоносную |

Программно-аппаратные |

|

|

|

|

программу |

|

|

|

Рис. 5.16.Меры и средства защиты от вредоносных программ

распознавание образцов действий (сигнатур ВП), совпадающих с известными воздействиями (обнаружение существующих типов воздействий), и оповещение о факте попытки внедрения или внедрения ВП;

оценка целостности операционной системы, СУБД, файлов баз данных, в частности, выявление изменений файлов данных;

хранение и постоянное обновление сигнатур известных ВП;

обеспечение администраторов безопасности информации данными об уже происшедших попытках внедрения ВП, с целью ускорить диагностику функционирования оборудования и программного обеспечения, а при необходимости и восстановления рабочего состояния подвергшейся воздействию отдельной рабочей станции или сети в целом;

тестирование самой СЗВП;

оперативное блокирование функционирования элементов ИТКС при обнаружении опасных ВП и др.

Требования к СЗВП определены в нормативноправовом акте ФСТЭК России [61]. В этом документе, так же, как и для СОВ, использованы подходы к формированию требований, применяемые в международных стандартах.

Всоответствии с этим документом требования к СЗВП включают в себя общие требования и требования к функциям безопасности.

Всоответствии с общими требованиями СЗВП должна обеспечивать реализацию одного или совокупности следующих методов обнаружения ВП:

сигнатурный метод, основанный на обнаружении известных ВП по их сигнатурам;

эвристические методы, направленные на обнаружение неизвестных ВП (сигнатуры которых не

известны).

При этом СЗВП должны реализовывать свои функции в отношении следующих основных объектов информационной системы, подвергающихся воздействию ВП (объектов воздействия):

объектов файловой системы;

объектов, создаваемых прикладными программами;

системных областей машинных носителей информации;

оперативной памяти.

Всостав СЗВП, как правило, включается модуль сканирования, база данных сигнатур ВП и модуль осуществления эвристического анализа. При этом база данныхсигнатур ВП должна своевременно обновляться и поддерживаться в актуальном состоянии. Модуль осуществления эвристического анализа должен обнаруживать ранее не известные ВП путем проверки потенциальных объектов воздействия с целью обнаружения в них кода, характерного для ВП. В состав СЗВП могут входить другие дополнительные компоненты, обеспечивающие контроль потенциальных объектов воздействия.

Вдокументе выделены следующие типы САВЗ:

тип «А» – САВЗ, предназначенные для централизованного администрирования САВЗ, установленных на компонентах информационной системы;

тип «Б» – САВЗ, предназначенные для применения на серверах информационной системы;

тип «В» – САВЗ, предназначенные для применения на автоматизированных рабочих местах информационной системы;

тип «Е» – САВЗ, предназначенные для применения на автономных автоматизированных рабочих местах.

При этом САВЗ типа «А» не применяются в информационных системах самостоятельно и предназначены для использования совместно с САВЗ типа «Б» и (или) «В».

Для дифференцированного задания требований к функциям безопасности САВЗ выделяют шесть классов защиты СЗВП; самый низкий класс – шестой, самый высокий – первый.

СЗВП шестого класса применяются в информационных системах персональных данных 3 и 4 класса защищенности, СЗВП пятого класса – в информационных системах персональных данных 2 класса защищенности.

СЗВП четвертого класса применяются в государственных информационных системах, в которых обрабатывается информация, не содержащая сведения, составляющие государственную тайну, в информационных системах персональных данных 1 класса, а также в информационных системах общего пользования II класса (классы систем общего пользования установлены документом [60].

СЗВП 3 класса защиты применяются в информационных системах, в которых обрабатывается информация, содержащая секретные сведения.

СЗВП 2 класса защиты применяются в информационных системах, в которых обрабатывается информация, содержащая совершенно секретные сведения.

СЗВП 2 класса защиты применяются в информационных системах, в которых обрабатывается информация, содержащая сведения особой важности.

Тип САВЗ и класс защиты СЗВП определяют требования к функциям безопасности САВЗ. Для обеспечения реализации функций безопасности в среде функционирования СЗВП должны быть обеспечены следующие основные условия:

установка, конфигурирование и управление СЗВП должны проводиться в соответствии с эксплуатационной документацией;

должен быть предоставлен доступ СЗВП к контролируемым объектам информационной системы;

должны быть обеспечена функциональная совместимость СЗВП с компонентами информационной системы и СЗВП других производителей в случае их совместного использования в информационной системе;

должна быть обеспечена защита от физического доступа к элементам информационной системы, на которых установлены СЗВП.

Помимо этого, СЗВП должны обеспечивать обнаружение и блокирование угроз безопасности информации, которым подвержены сами СЗВП, таких как:

нарушение целостности программного обеспечения СЗВП;

отключение и блокирование СЗВП;

несанкционированное изменение конфигурации СЗВП;

несанкционированное внесение изменений в логику функционирования СЗВП через механизм обновления баз данных сигнатур СЗВП.

Нейтрализация указанных угроз обеспечивается механизмами самих СЗВП или внешними по отношению к СЗВП механизмами, реализуемыми в среде функционирования СЗВП.

Требования к функциям безопасности САВЗ вклю-

чают в себя:

требования к составу функций безопасности САВЗ (табл. 5.7) и функций безопасности сред (табл. 5.8), в которых САВЗ функционируют;

требования к составу функциональных возможностей САВЗ, обеспечивающих реализацию функций безопасности (табл. 5.9);

требования к реализации функциональных возможностей САВЗ (табл. 5.10);

требования доверия к безопасности САВЗ

(табл. 5.11).

Детализация требований к функциям безопасности, а также взаимосвязи этих требований приведены для каждого класса СЗВП и типа САВЗ в профилях защиты, утвержденных ФСТЭК России в качестве методических документов. Спецификация профилей защиты САВЗ для каждого типа средства антивирусной защиты и класса защиты приведена в табл. 5.12.

На основании профиля защиты разрабатывается задание по безопасности на конкретную СЗВП, предъявляемую для обязательной сертификации на соответствие рассмотренному нормативно-правовому акту ФСТЭК России.

Примерная схема построения СЗВП с применением указанных типов САВЗ в соответствии с рассматриваемым документом приведена на рис. 5.17.

Таблица 5.10

Состав стандартных и специальных компонентов САВЗ

Условное обо- |

|

Условное обозна- |

Наименование компонента |

|

|

Класс защиты |

|

|

значение семей- |

|

чение компонента |

|

|

6 |

5 |

|

4 |

|

3 |

|

2 |

1 |

ства |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Стандартные функциональные компоненты в соответствии с ГОСТ 15408-2 |

|

|

|

|

FAU_GEN |

|

FAU_GEN.1 |

Генерация данных аудита |

+ |

= |

|

= |

|

= |

|

= |

= |

|

|

FAU_GEN.2 |

Ассоциация |

идентификатора |

|

+ |

|

= |

|

= |

|

= |

= |

|

|

|

пользователя |

|

|

|

|

|

|

|

|

|

|

FAU_SAR |

|

FAU_SAR.1 |

Просмотр аудита |

+ |

= |

|

= |

|

= |

|

= |

= |

|

|

FAU_SAR.2 |

Ограниченный просмотр ау- |

|

+ |

|

= |

|

= |

|

= |

= |

|

|

|

дита |

|

|

|

|

|

|

|

|

|

|

|

|

FAU_SAR.3 |

Выборочный просмотр аудита |

|

+ |

|

= |

|

= |

|

= |

= |

FMT_MOF |

|

FMT_MOF.1 |

Управление |

режимом выпол- |

+ |

= |

|

= |

|

= |

|

= |

= |

|

|

|

нения функций безопасности |

|

|

|

|

|

|

|

|

|

FMT_MTD |

|

FMT_MTD.1 |

Управление данными функций |

+ |

= |

|

= |

|

= |

|

= |

= |

|

|

|

безопасности |

|

|

|

|

|

|

|

|

|

|

FMT_SMR |

|

FMT_SMR.1 |

Роли безопасности |

+ |

= |

|

= |

|

= |

|

= |

= |

|

|

FMT_SMR.2 |

Ограничение на роли безопас- |

|

|

|

|

|

|

|

|

+ |

|

|

|

ности |

|

|

|

|

|

|

|

|

|

|

|

|

FMT_SMR.3 |

Принятие ролей |

|

|

|

|

|

|

|

|

+ |