- •Вступление

- •Основные задачи технической диагностики

- •Системы диагноза технического состояния

- •Диагностические системы управления

- •Объекты диагноза

- •Математические модели объектов диагноза

- •Функциональные схемы систем тестового и функционального диагноза

- •Методы и технические средства диагностирования элементов и устройств вычислительной техники и систем управления Общие сведения

- •Тестовое тестирование узлов, блоков и устройств.

- •Структуры автоматизированных систем.

- •Программное обеспечение процессов диагностирования.

- •Логические анализаторы.

- •Микропроцессорные анализаторы (ма).

- •Способы запуска.

- •Подключающие устройства.

- •Ввод начальных данных.

- •Проверка отдельных триггеров.

- •Проверка содержимого постоянных запоминающих устройств (пзу).

- •Проверка оперативных запоминающих устройств (озу).

- •Проверка работы линии коллективного пользования (лкп).

- •Проверка аналого-цифровых преобразователей (ацп).

- •Проверка печатных плат.

- •Проверка микропроцессорной системы.

- •Сигнатурные анализаторы

- •Процесс формирования сигнатур.

- •Аппаратурная реализация сигнатурного анализатора.

- •Тестовое диагностирование устройств в составе эвм.

- •Диагностирование оборудования процессоров.

- •Способы диагностирования периферийных устройств.

- •Диагностирование упу/пу с помощью процессора.

- •Проверки упу/пу с помощью диагностических приказов.

- •Диагностирование упу/пу с помощью тестеров.

- •Способы тестирования зу.

- •Принципы построения стандартных проверяющих тестов полупроводниковых зу.

- •Аппаратурные средства функционального диагностирования узлов и блоков. Основные принципы построения.

- •Кодовые методы контроля.

- •Контроль передач информации.

- •Контроль по запрещенным комбинациям.

- •Самопроверяемые схемы контроля.

- •Контроль по модулю

- •Организация аппаратурного контроля озу.

- •Организация аппаратурного контроля внешних зу.

- •Средства функционального диагностирования в составе эвм.

- •Контроль методом двойного или многократного счета

- •Экстраполяционная проверка

- •Контроль по методу усеченного алгоритма (алгоритмический контроль).

- •Способ подстановки.

- •Проверка предельных значений или метод "вилок".

- •Проверка с помощью дополнительных связей.

- •Метод избыточных переменных

- •Контроль методом обратного счета.

- •Метод избыточных цифр.

- •Метод контрольного суммирования.

- •Контроль методом счета записи.

- •Контроль по меткам

- •Метод обратной связи

- •Метод проверки наличия формальных признаков (синтаксический метод, метод шаблонов).

- •Метод проверки запрещенных комбинаций.

- •Метод an-кодов

- •Методы на основе циклических кодов и кодов Хэмминга и др.

- •Структурные методы обеспечения контролепригодности дискретных устройств.

- •Введение контрольных точек.

- •Размножение контактов.

- •Использование блокирующей логики.

- •Применение параллельных зависимых проверок

- •Замена одним элементом состояний группы элементов памяти.

- •Методы улучшения тестируемой бис. Сокращение числа тестовых входов.

- •Двухуровневое сканирование.

- •Микропроцессорные встроенные средства самотестирования.

- •Контроль и диагностирование эвм Характеристики систем диагностирования

- •Системы контроля в современных эвм

- •Применение аналоговых сигнатурных анализаторов

- •Работа локализатора неисправностей pfl780 в режиме "Pin by Pin"

- •Работа в режиме Pin by Pin

- •Работа с торцевыми разъемами

- •Среда тестирования

- •Индивидуальное тестирование или режим Pin by Pin?

- •Тестирование специальных устройств

- •Устранение ложных отказов путем использования эталонных сигнатур компонентов от разных производителей

- •Тестирование цифровых компонентов методом asa

- •Вариации сигнатур.

- •Входные цепи защиты

- •Набор альтернативных сигнатур

- •Тестирование подключенных к общей шине компонентов путем их изоляции специальными блокирующими напряжениями.

- •Системы с шинной архитектурой

- •Устройства с тремя логическими состояниями

- •Разрешение работы и блокирование компонентов

- •Применение "блокирующих" напряжений

- •Отключение тактовых импульсов.

- •Отключение шинных буферов.

- •Опция Loop until Pass

- •Локализация дефектных компонентов в системах с шинной архитектурой без их удаления из испытываемой цепи

- •Поиск неисправностей методами asa и ict в системах с шинной архитектурой

- •Сравнение шинных сигнатур

- •Шинные сигнатуры

- •Изоляция устройств.

- •Локализация коротких замыканий шины и неисправностей нагрузки прибором toneohm 950 в режиме расширенного обнаружения неисправностей шины

- •Типы шинных неисправностей

- •Короткие замыкания с низким сопротивлением

- •Измерение протекающего через дорожку тока.

- •Измерение напряжения на дорожке печатной платы

- •Обнаружение кз и чрезмерных токов нагрузки в труднодоступных для тестирования местах

- •Короткие замыкания на платах

- •Обнаружение сложных неисправностей тестируемой платы путем сравнения импедансных характеристик в режиме asa

- •Импедансные сигнатуры

- •Локализация неисправностей методом Аналогового сигнатурного анализа

- •Методы сравнения

- •Основы jtag Boundary Scan архитектуры

- •АрхитектураBoundaryScan

- •Обязательные инструкции

- •Как происходитBoundaryScanтест

- •Простой тест на уровне платы

- •Граф состояний тар – контроллера

- •Мониторинг сети Управление сетью

- •Предупреждение проблем с помощью планирования

- •Утилиты мониторинга сети

- •Специальные средства диагностики сети

- •Источники информации по поддержке сети

- •Искусство диагностики локальных сетей

- •Организация процесса диагностики сети

- •Методика упреждающей диагностики сети

- •Диагностика локальных сетей и Интернет Диагностика локальных сетей

- •Ifconfig le0

- •Сетевая диагностика с применением протокола snmp

- •Диагностика на базеIcmp

- •Применение 6-го режима сетевого адаптера для целей диагностики

- •Причины циклов пакетов и осцилляции маршрутов

- •Конфигурирование сетевых систем

- •Методы тестирования оптических кабелей для локальных сетей.

- •Многомодовый в сравнении с одномодовым

- •Нахождение разрывов

- •Измерение потери мощности

- •Использование тестовOtdRдля одномодовых приложений

- •Источники

- •Словарь терминов а

Мониторинг сети Управление сетью

Одним из аспектов управления сетью является ее мониторинг. Он служит для предотвращения и, если требуется, устранения возникших проблем. Однако лучший способ избежать проблем —принять предупредительные меры. Эти меры подразумевают:

планирование:

мониторинг;

обучение;

поиск и устранение узких мест;

проверку соответствия пропускной способности сети тем задачам, которые на нее возложены;

регулярное резервное копирование;

запись координат тех людей, которые могут помочь.

Если планирование, предупредительные меры и мониторинг выполняются правильно, сетевые пользователи даже не заметят работу администратора и инженера (что, несомненно, станет для них большим плюсом).

Это занятие и занятие «Решение сетевых проблем», рассматривают устранение сетевых проблем с двух разных позиций:

предотвращение проблем через планирование и управление;

устранение уже возникших неисправностей.

Управление сетью и решение проблем —части единого плана. Этот план должен изменяться и расширяться вместе с изменениями и расширением сети. В него должны входить:

схемы кабельной системы;

параметры пропускной способности сети;

протоколы:

стандарты на оборудование;

прогноз роста потребностей и возможных усовершенствований.

Предупреждение проблем с помощью планирования

Политика и процедуры, разработанные для предупреждения проблем, должны быть определены на стадии начального планирования сети. К ним относятся:

резервное копирование;

безопасность;

унификация;

модернизация;

документация.

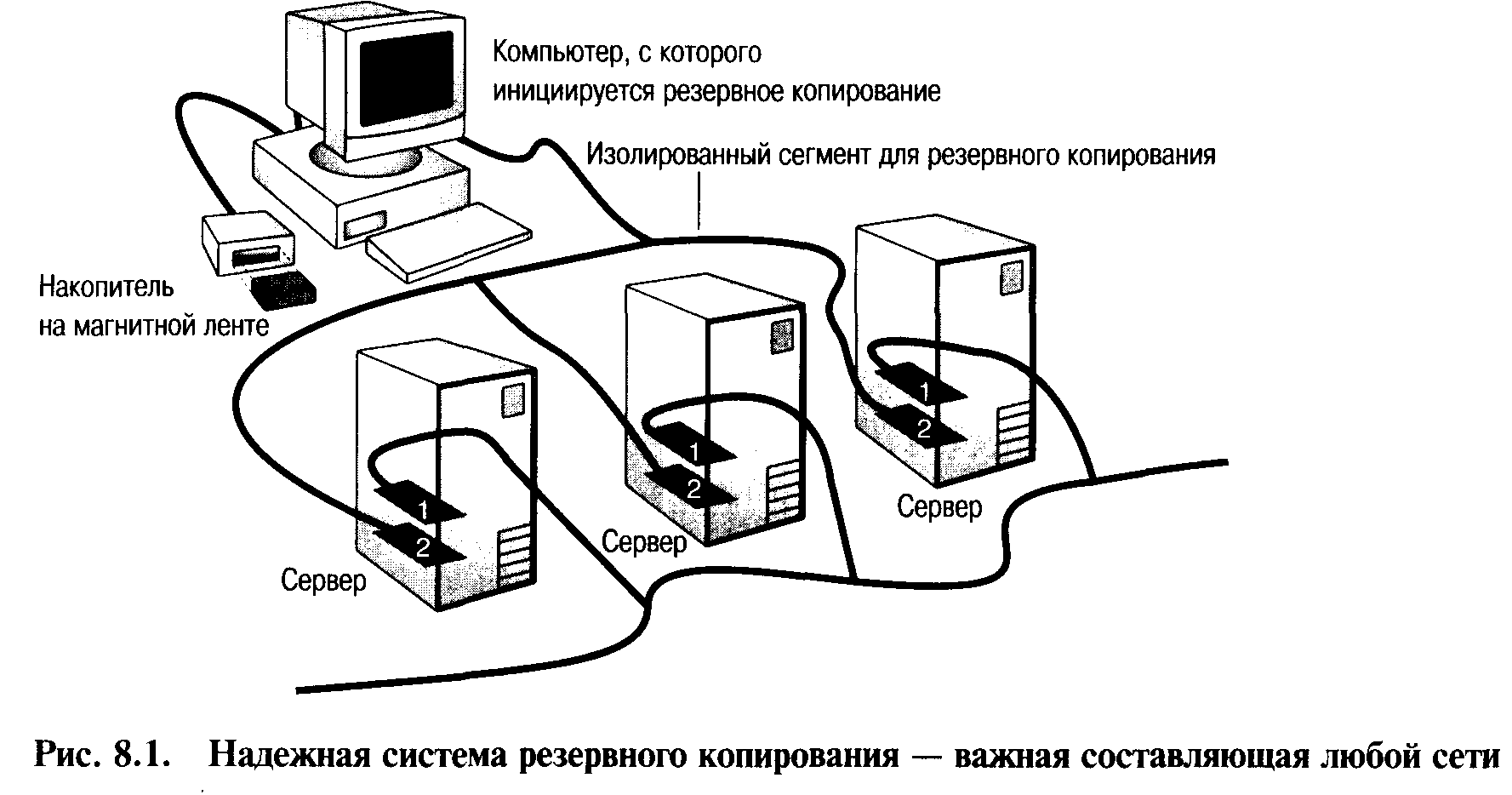

Резервное копирование

Включите в план сети хорошую систему резервного копирования. Если кто-нибудь, ссылаясь на дополнительные расходы, будет возражать, объясните, что это входит в политику безопасности. Задайте ему вопрос: во сколько обойдется компании потеря информации? Стоимость восстановления потерянной информации обычно больше, чем расходы на надежную систему резервного копирования.

Безопасность

Безопасность (security) систем, основанных на серверах, требует тщательной проработки. Политика безопасности зависит:

от размера сети;

степени важности данных;

рабочей обстановки в организации.

Вот некоторые вопросы, касающиеся безопасности, на которые надо ответить администратору сети.

Пароли пользователей.

Какова их минимальная и максимальная длина?

Какие типы символов (буквы, цифры, специальные знаки) допускаются?

Насколько часто пользователи должны менять свои пароли?

Существует ли список использовавшихся паролей? (Чтобы избежать повторения одних и тех же паролей.)

Доступ к ресурсам.

Предоставлен ли доступ к ресурсам только тем пользователям, кому он действительно необходим?

Не предоставлен ли кому-нибудь тип доступа больший, чем это необходимо для выполнения служебных обязанностей?

Удаленный доступ.

Существуют ли гостевые учетные записи и назначен ли им пароль?

Какой тип доступа предоставлен гостевой учетной записи?

Каков круг лиц, которым позволено выполнять задачи на уровне администратора? (Он должен быть максимально ограничен. Нежелательно, чтобы многие пользователи имели возможность изменять настройки сервера.)

Унификация

При планировании сети к задаче унификации надо относиться с особой тщательностью. Решая, какое оборудование и программное обеспечение нужно использовать в сети, прежде всего следует прислушаться к мнению администратора и инженера, так как именно они будут отвечать за поддержку сети. Однако общее правило всем известно: надо стремиться к максимальной унификации сетевых компонентов, поскольку в этом случае сетью проще управлять, ее легче ремонтировать и модернизировать.

При унификации файлов администратор может тестировать и создавать командные файлы, файлы настройки и утилит, которые выполняют огромный объем рутинной работы. Поддержка этих файлов будет затруднена, если их разновидностей окажется столько же, сколько и пользователей. Кроме того, чем меньше приложений в сети, тем легче ее поддерживать.

Модернизация

Поставщики сетевого оборудования не только непрерывно модернизируют уже существующие продукты, но и выпускают новые. Администратор может затратить уйму времени, обновляя каждому пользователю операционные системы или приложения. Вот пара советов, которые помогут сделать этот процесс менее трудоемким.

Планируйте модернизацию и объявляйте о ней заблаговременно. А если администратор, оставшись поздно вечером, когда в сети никто не работает, выполнит модернизацию, не мешая пользователям, они, конечно, оценят это.

Тестируйте новую версию сначала на небольшой группе пользователей, а не на всей сети. Желательно предусмотреть и процедуру возврата к старой версии, которая будет полезна в случае возникновения проблем.

С ростом компании растет и сеть. Поэтому периодически проверяйте, насколько производительность сети и ее компонентов соответствует нуждам компании. Если требуется расширить сеть, чтобы включить в нее новых пользователей или новые приложения, планируйте это с той же тщательностью, с какой Вы планируете новую сеть.

Документация

Ведение документации по сети —весьма важная процедура, которая окупит себя, когда Вам потребуется решать какие-либо сетевые проблемы. Документация, отражающая текущую конфигурацию сети, проинформирует Вас о том, как должна выглядеть и работать сеть, а также поможет найти ресурсы, в отношении которых возникли какие-то проблемы. Документация должна содержать:

схему всей сети, включая расположение оборудования и информацию о кабелях;

информацию о серверах, включая данные, расположенные на них, график резервного копирования и расположение устройств резервного копирования;

информацию о программном обеспечении, в частности, лицензию на использование и подробности относительно поддержки;

номера телефонов, по которым можно связаться с производителями, поставщиками, а также с другими осведомленными людьми;

копии всех договоров о сервисном обслуживании, имена и телефоны, по которым можно связаться с соответствующими службами;

записи обо всех проблемах и их симптомах, способах их решений, датах, необходимых контактах, процедурах и конечных результатах.

Документация должна быть полной, упорядоченной, легкодоступной.