- •Передмова

- •Вступ. Вимоги до спеціалізованої комп’ютерної лабораторії

- •Архітектура комп’ютерної мережі лабораторії

- •Апаратне забезпечення

- •Програмне забезпечення

- •Підсистема розмежування доступу

- •Підсистема реєстрації

- •Характерні вразливості системи Unix

- •Хід роботи

- •Ознайомимося з довідковою документацією системних команд

- •Ознайомимось з форматом та змістом конфігів

- •Створимо політику безпеки кс, що регламентувала б питання контролю доступу, права на виконання певних програм та на адміністрування системи

- •Визначаємо місцезнаходження та ім'я файлу системного журналу аудиту

- •Створимо кілька користувачів та груп і призначте їм атрибути, що відповідають політиці безпеки

- •Створимо декілька файлових об’єктів (включаючи каталоги та посилання), відредагуэмо їх власників, групи та права доступу

- •Хід роботи Хід роботи

- •Контрольні запитання

- •Лабораторна робота №3. Захист реєстру операційної системи Windows nt Мета роботи

- •Теоретичні відомості

- •Огляд стандартних прав доступу в Windows 2000

- •Найбільш важливі ключі реєстру Windows nt/2000, яким потрібний захист

- •Захист вуликів sam і Security

- •Sam у мережі

- •Адміністративні рекомендації з захисту Windows nt/2000

- •Хід роботи

- •Лабораторна робота №4. Підсистема ідентифікації й автентифікації Мета роботи

- •Теоретичні відомості

- •Хід роботи

- •Хід роботи

- •Контрольні запитання

- •Лабораторна робота №6. Підсистема реєстрації Мета роботи

- •Теоретичні відомості

- •Хід роботи

- •Контрольні запитання

- •Список рекомендованої літератури

Хід роботи Хід роботи

Увійдіть у систему з адміністративними правами.

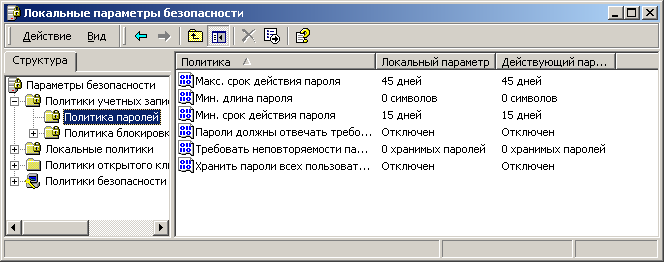

Зайдіть в Политика паролей , для цього Пуск>Панель управления> Администрирование>Локальные политика безопасности> Политика учетных записей>Политика паролей

У Политика паролей поміняйте параметри:

Макс. Срок действия пароля пароля наприклад на 16

Мин. длина пароля на 2

Требовать неповторяемости на ролей на 1

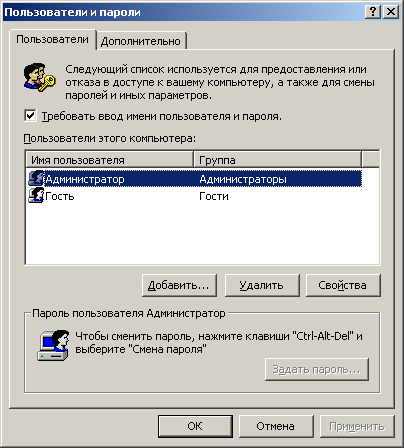

Створимо 3 користувачів, для цього необхідно перейти в Пользователи и пароли Пуск>Панель управления> Пользователи и пароли

Створюємо користувачів:

studen1 с паролем 11

Studen2 с паролем 22

Studen3 с паролем 33

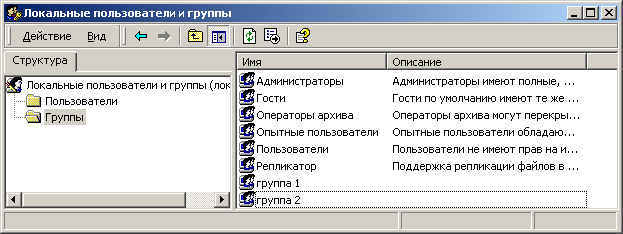

Створимо дві групи, для цього необхідно перейти в підменю Дополнительно в Дополнительное управление пользователями натиснути Дополнительно

Створимо групи:

Группа 1 добавимо в групу користувача Student 1

Группа 2 добавимо в групу користувача Student 2, Student 3

Створимо декілька папок На диску С :

папка1

папка2

в папке 1 створити папку студен1

в папке 2 створити папку студен2, студент3

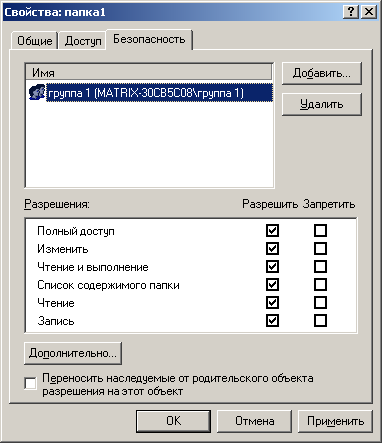

Назначемо права доступа до папок :

для папки 1 дати доступ повний доступ тільки Группа 1

для цього натиснемо правою кнопкою на папку перейдемо до меню Свойства>Безопасность добавляемо группу 1 і убираемо галочку «Перседуемые от родительского обьекта рарешения обьекта» при появі вікна натискуємо кнопку Удалить

для папки 2 дати доступ повний доступ тільки Группа 2

для папки студент1 дати повний доступ тільки користувачу Student1

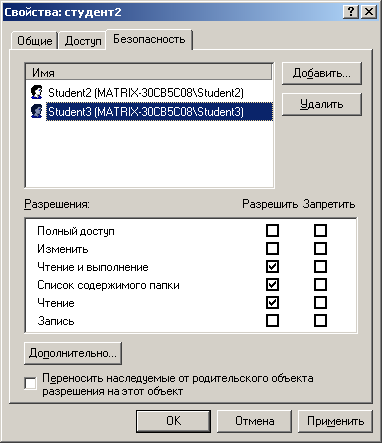

для папки студент2 дати повний доступ користувачу Student2, а користувачу Student3 дати доступ тільки для читання

для папки студент3 дати повний доступ тільки користувачу Student3

Перевіряємо права доступу до певних каталогів, різними користувачами.

Контрольні запитання

Які суб’єкти доступу існують в Windows NT?

Яка архітектура системи ідентифікації і автентифікації Windows NT

Де і в якому вигляді зберігаються образи паролів? Які вразливості обраної системи?

Назвіть деякі типові об’єкти доступу Windows NT. Доступ до яких об’єктів контролює система розмежування доступу?

Які існують методи доступу, що їх розрізняє система розмежування доступу Windows NT? Які з них спільні для всіх видів об’єктів?

Які стандартні групи користувачів існують в Windows NT?. Які їхні повноваження?

Яким чином Windows NT перевіряє можливість доступу?

Як відбувається в Windows NT тимчасове підвищення повноважень?

Де зберігає система журнал реєстрації? Які можливості і недоліки системи захисту журналу реєстрації від НСД?

Лабораторна робота №3. Захист реєстру операційної системи Windows nt Мета роботи

ознайомити студентів з захистом реєстру ОС Windows NT.

Теоретичні відомості

Випадки несанкціонованого втручання в роботу комп'ютерних мереж — реальність сьогоднішнього життя. Але набагато частіше шкоду, причому ненавмисну, наносять самі користувачі, що знають ще занадто мало, щоб вважатися грамотними, але вже досить, щоб нашкодити. Відповідно до результатів опитування суспільної думки, проведеного за замовленням корпорації Oracle, 51% співробітників фірми думає, що порушення внутрішньої безпеки – набагато більш серйозна проблема, ніж спроби проникнення в мережу ззовні. Згідно даним дослідження Інституту комп'ютерної безпеки (Computer Security Institute), середній внутрішній витік інформації коштує компанії 2,7 млн. доларів, тоді як середня атака хакера приносить шкоду усього лише в 57 тисяч. Практично в кожній організації є аматори, що запускають усі файли, що виконуються, і якщо їм на очі потрапить один з редакторів реєстру – Regedit.exe чи Regedt32.exe, то й ці файли не стануть виключенням. Якщо заходи для безпеки не прийняті, то результатом таких експериментів з великою ймовірністю стануть проблеми з завантаженням системи.

Розглянемо деякі практичні рекомендації з захисту серверів і робочих станцій, що працюють під керуванням Windows NT/2000, від спроб несанкціонованого доступу.