- •Передмова

- •Вступ. Вимоги до спеціалізованої комп’ютерної лабораторії

- •Архітектура комп’ютерної мережі лабораторії

- •Апаратне забезпечення

- •Програмне забезпечення

- •Підсистема розмежування доступу

- •Підсистема реєстрації

- •Характерні вразливості системи Unix

- •Хід роботи

- •Ознайомимося з довідковою документацією системних команд

- •Ознайомимось з форматом та змістом конфігів

- •Створимо політику безпеки кс, що регламентувала б питання контролю доступу, права на виконання певних програм та на адміністрування системи

- •Визначаємо місцезнаходження та ім'я файлу системного журналу аудиту

- •Створимо кілька користувачів та груп і призначте їм атрибути, що відповідають політиці безпеки

- •Створимо декілька файлових об’єктів (включаючи каталоги та посилання), відредагуэмо їх власників, групи та права доступу

- •Хід роботи Хід роботи

- •Контрольні запитання

- •Лабораторна робота №3. Захист реєстру операційної системи Windows nt Мета роботи

- •Теоретичні відомості

- •Огляд стандартних прав доступу в Windows 2000

- •Найбільш важливі ключі реєстру Windows nt/2000, яким потрібний захист

- •Захист вуликів sam і Security

- •Sam у мережі

- •Адміністративні рекомендації з захисту Windows nt/2000

- •Хід роботи

- •Лабораторна робота №4. Підсистема ідентифікації й автентифікації Мета роботи

- •Теоретичні відомості

- •Хід роботи

- •Хід роботи

- •Контрольні запитання

- •Лабораторна робота №6. Підсистема реєстрації Мета роботи

- •Теоретичні відомості

- •Хід роботи

- •Контрольні запитання

- •Список рекомендованої літератури

Хід роботи

Програма створена на основі довірчого управління доступом (згідно НД ТЗІ 1.1-003-99) всі права на зміну прав доступу до об'єкту надаються суб'єктові, що є власником цього об'єкту. Тобто, якщо список прав доступу суб'єкта Si до об'єкта Оі містить право власника, то суб'єкт Si отримує повний контроль над стовпчиком матриці доступу, що відповідає Оі.

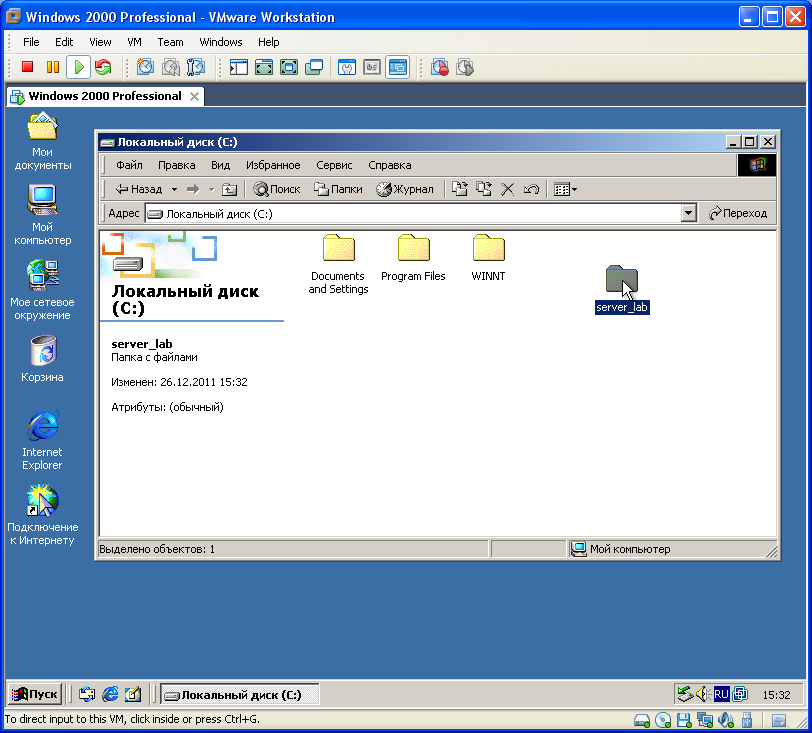

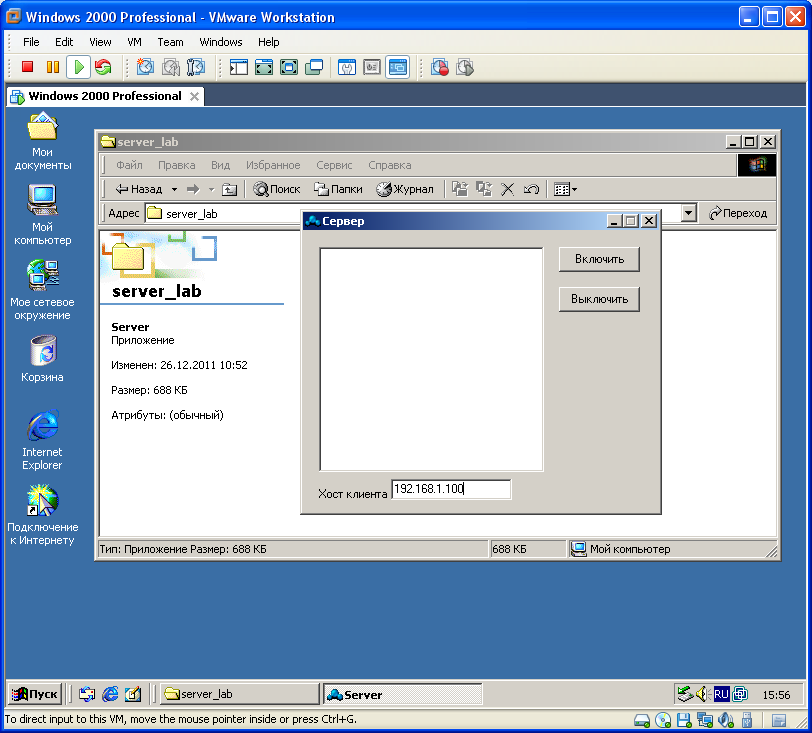

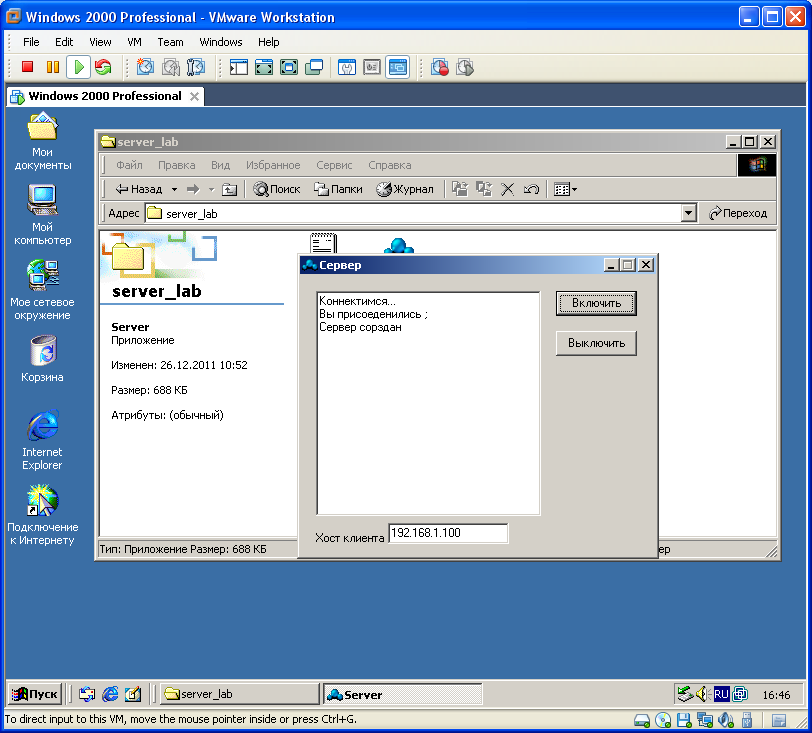

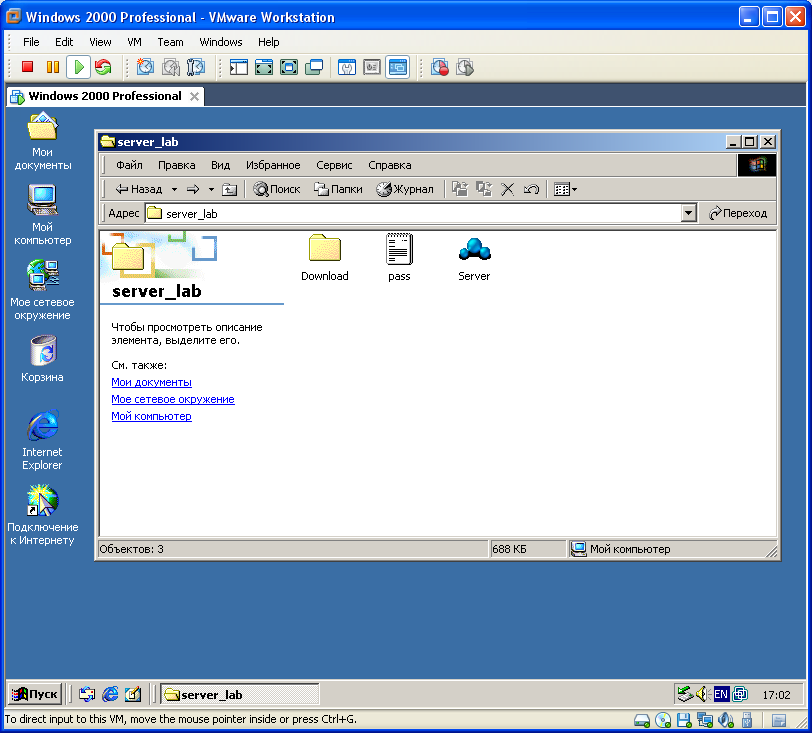

Відкрийте віртуальну машину та скопіюйте папку server_lab на діск С

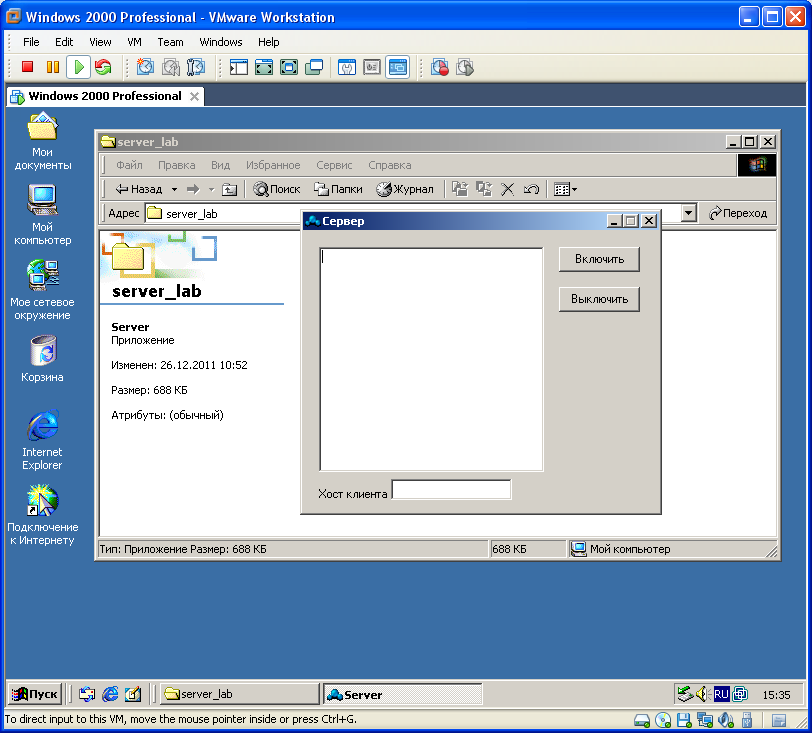

Відкрийте папку server_lab та запустить exe файл з ім’ям server

Велике біле поле потрібно для реєстрації подій, кнопка «Включить» для включення сервера, та кнопка «Выключить» для виключення. Поле для «Хост клієнта» потрібне для вода IP-адреси клієнта який буде з’єднуватися.

5. Дізнаємося IP-адреси клієнту з яким будемо з’єднуватися

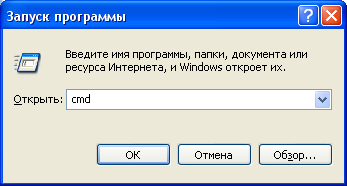

Для цього натиснемо Пуск\Выполнить

6. Вводимо команду cmd та натискаємо кнопку ОК

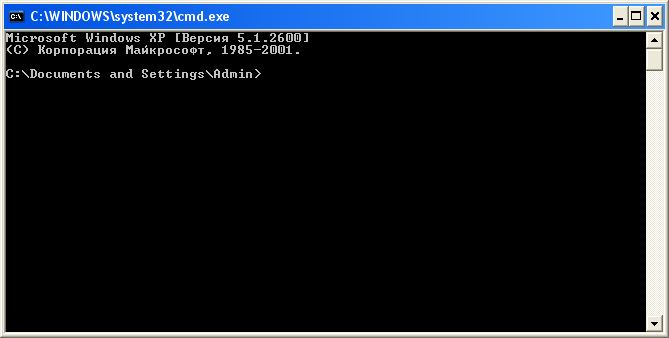

З’явиться командне вікно

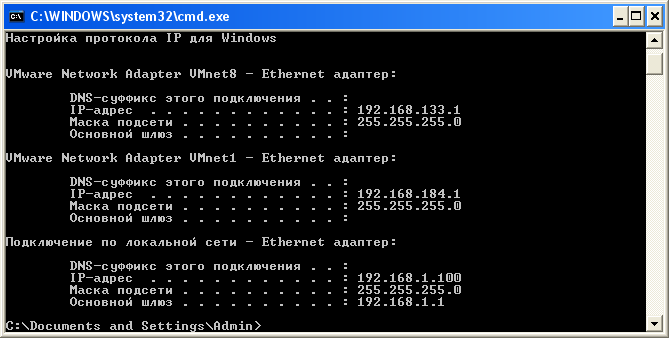

7. Вводимо команду ipconfig та натискаємо кнопку Enter

Нам потрібний Ethernet адаптер с IP адресою 192.168.1.100

8. Запишемо IP адресу у програму Server, але не включаємо її

9. Відкривамо на робочому комп’ютері папку client_lab та запускаємо exe файл з ім’ям клієнт

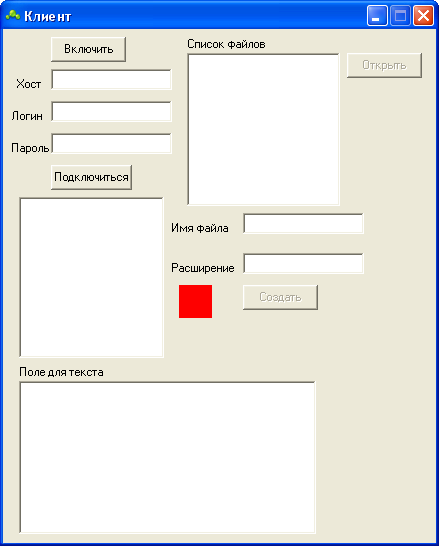

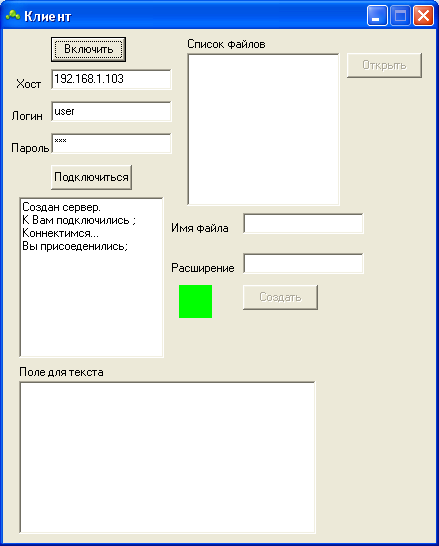

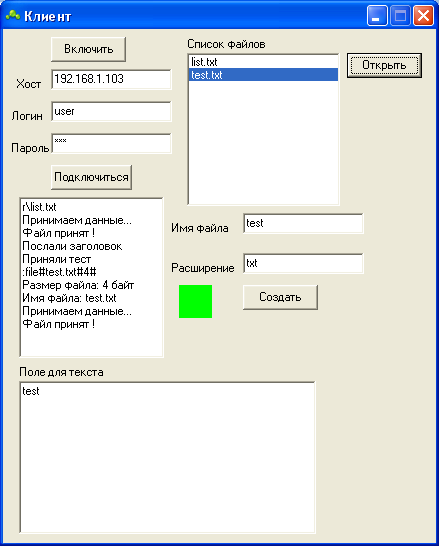

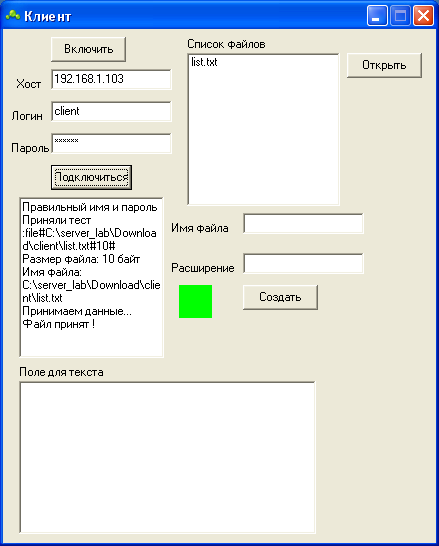

Поле «Хост» потрібно для вводу IP-адреси сервера, Поле «Логін» та «Пароль» потрібні для автентифікації на сервері. Список файлів показує файли, які знаходяться у папці користувача. Поле «Поле для текста» необхідне при створені файлу, для вводу тексту файлу. Кнопки «Создать», «Открыть», не активні, тому що не пройдена індефікація на сервері.

10. Дізнаємося IP-адресу сервера

Для цього натиснемо Пуск\Выполнить

Вводимо команду cmd та натискаємо кнопку ОК

З’явиться командне вікно

Вводимо команду ipconfig та натиснемо кнопку Enter

Запам'ятаємо IP-адресу, вона потрібна для введення у програму клієнт

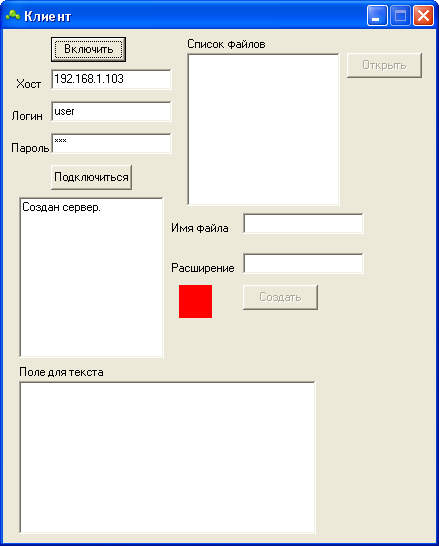

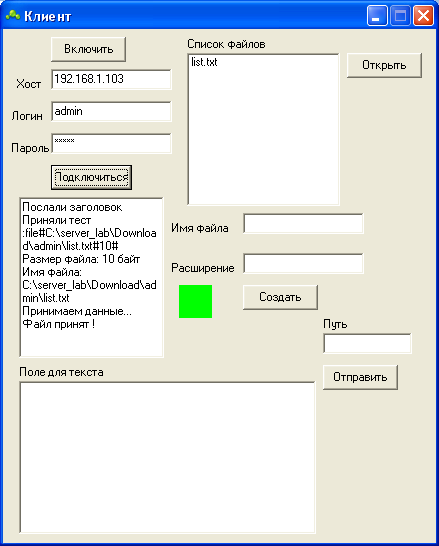

11. Заповнимо поля клієнта. У поле «Хост» введемо IP адресу сервера, та у поле «Логін» введемо user, у поле «Пароль» 123, та натиснемо кнопку «Включити»

11. У програмі сервер натисніть кнопку «Включить»

12. В програмі клієнт індикатор роботи повинен змінитися с червоного кольору на зелений.

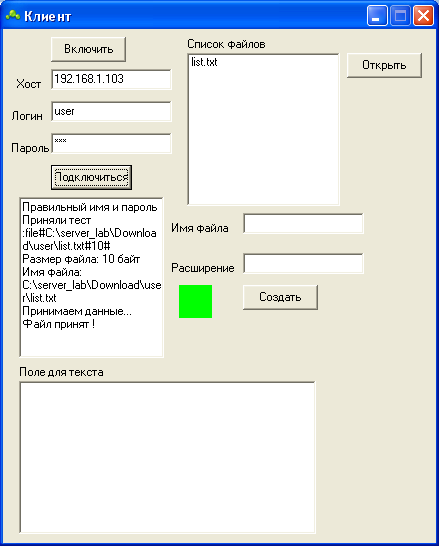

13. Натисніть кнопку «Підключитися»

У результаті кнопка «Создать» та «Открить» стали активними, у полі «Список файлов» з'явився файл list.tx, цей файл зі списом файлів у директорії користувача.

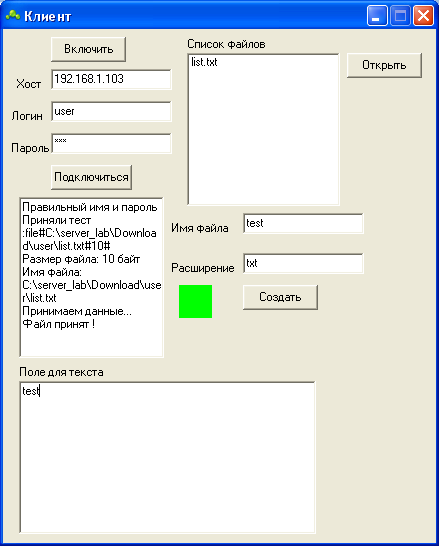

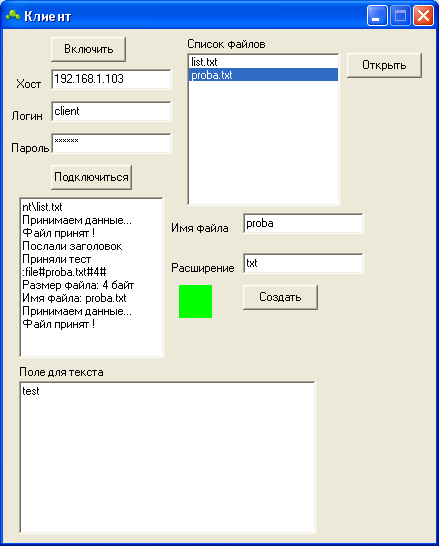

14. Створимо новий файл у папці користувача, для цього у поля «Имя файла» вводимо test, у поле «Расширение» вводимо txt. В поле для тексту вводимо слово test. Натискаємо кнопку «Создать»

Бачимо,що у полі «Список файлов» з'явився наш створений файл test

15. Видаляємо, що написано у полі «Поле для тексту», та вибираємо новий створений файл, та натискаємо кнопку «Открыть»

В результаті у поле «Поле для текста» з’явився текст із файлу

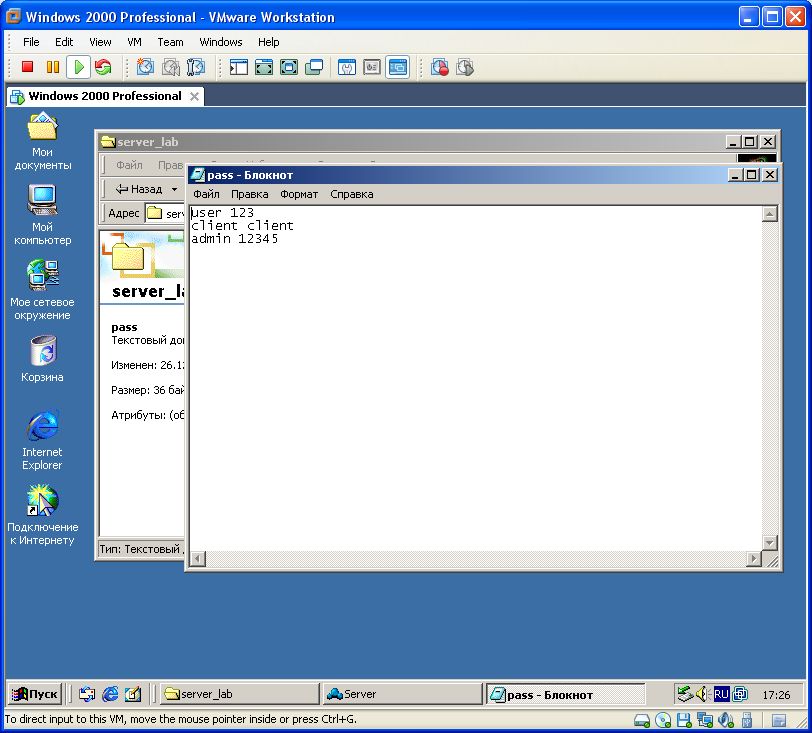

16. Створимо, ще одного користувача на сервері, для цього закриємо обидві програми. Відкрити віртуальну машину, відкрити папку server_lab на диску С та. Знайдемо там файл pass.txt

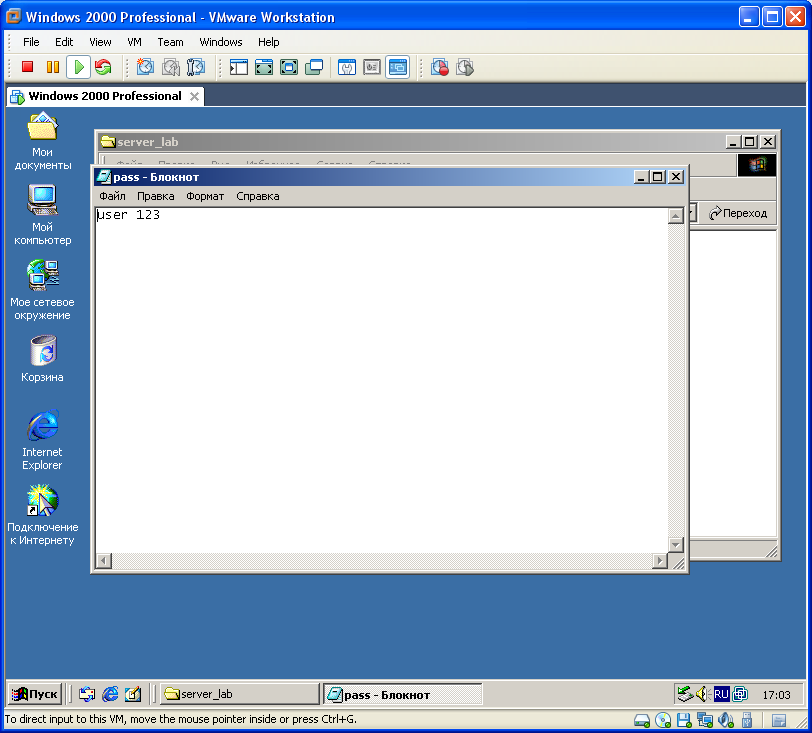

17. Відкриємо його

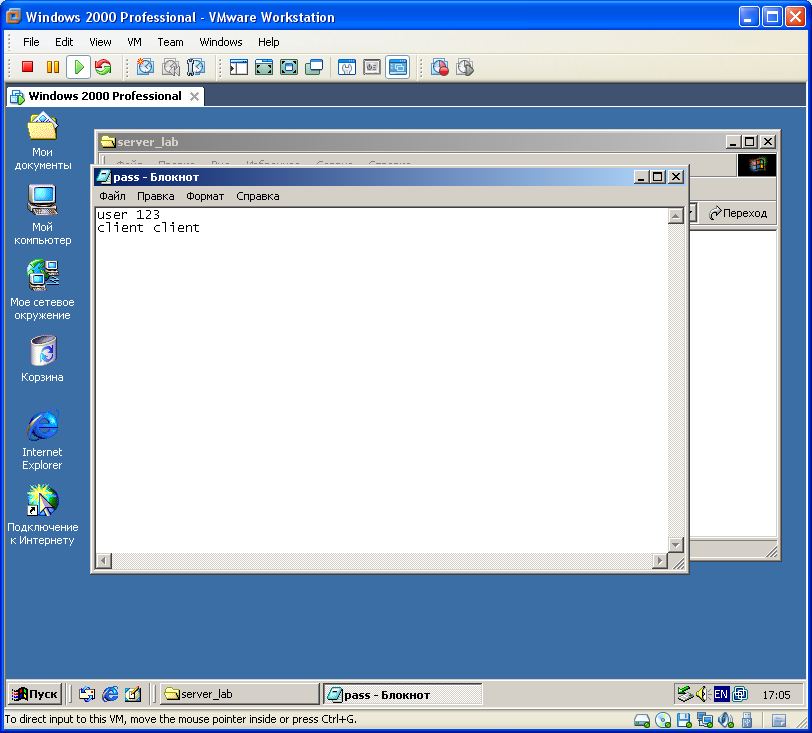

Бачимо, що в ньому знаходиться логін та парол користувача, добавимо в файл ще один логін та пароль. Наприклад client client, та збережемо зміни.

18. Виконайте пункти 1-13, але в пункті 11 у поле «Логін» та «Пароль» не вводьте логін user та пароль 123, а у поле «Логін» введіть client, та у поле «Пароль» також введіть client. Ви повинні отримати таке вікно

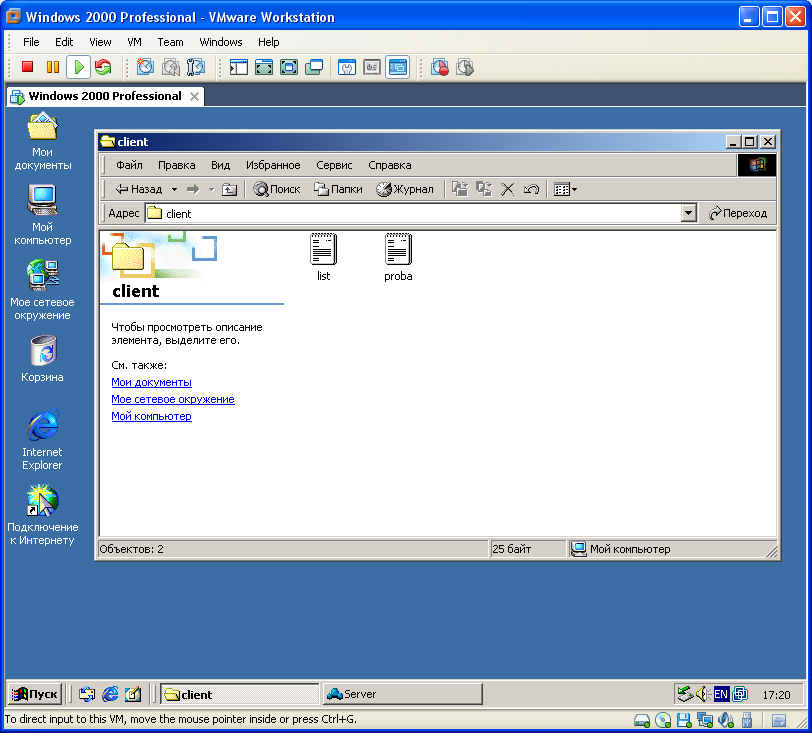

В папці користувача client не має файла створеного користувачем user.

19. Створимо файл proba.txt зі змістом test, так відкриємо цей файл, як вказано в пункті 14-15

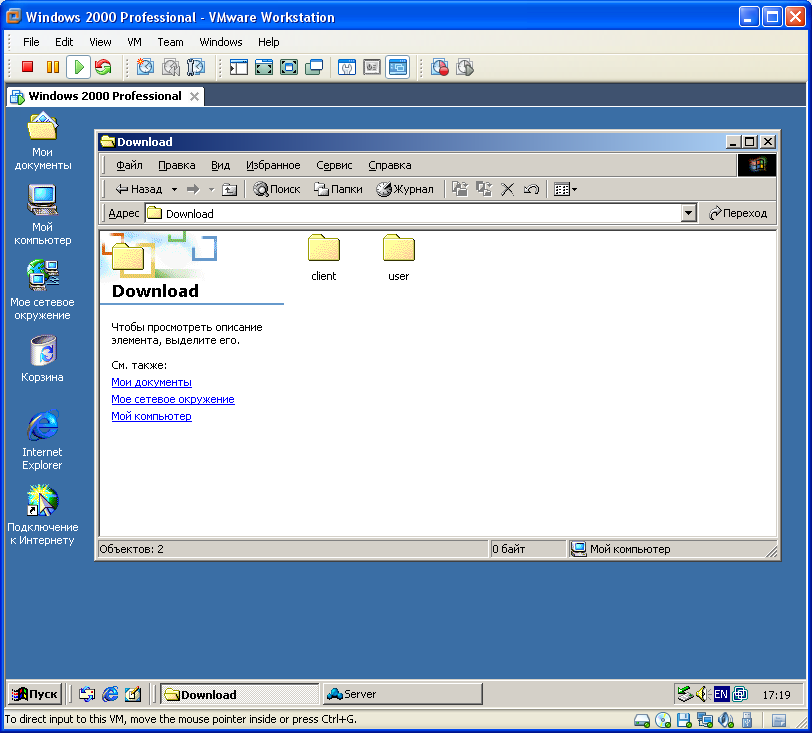

20. Зайдіть на диск С на віртуальній машині у папку server_lab та відкрийте папку «Download»

В папці «Download» знаходяться папки користувачів, і тільки вони мають до них доступ

Папка client

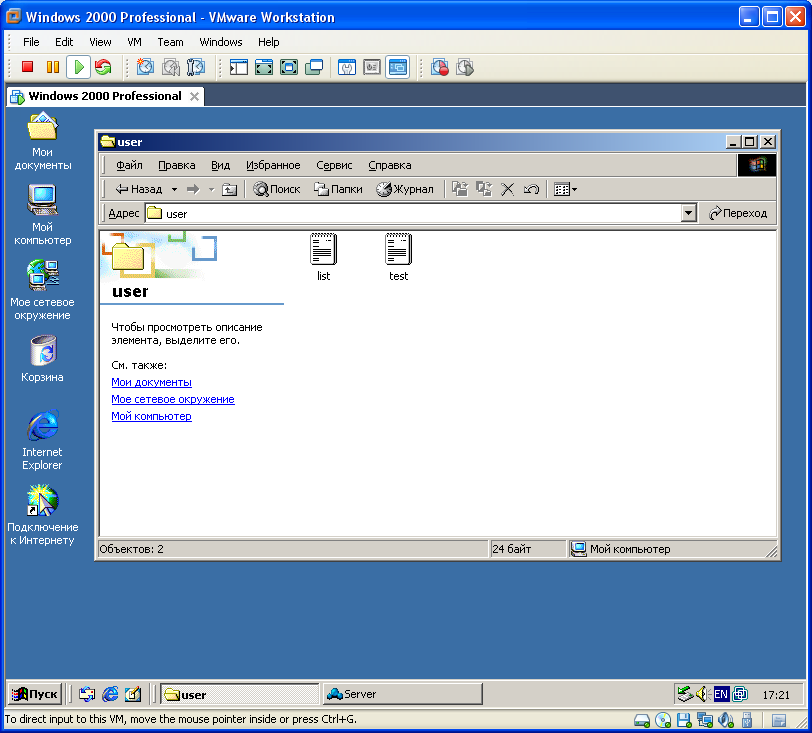

Папка user

21. Створимо користувача з привілеями. Для цього закриваємо обидві програми. Зайдемо на віртуальну машину у диск С та в папку server_lab. Знайдемо там файл pass.txt

Додамо admin 12345

22. Виконайте пункт 1-13, але в пункті 11 у поле «Логін» введіть admin, у поле пароль 12345

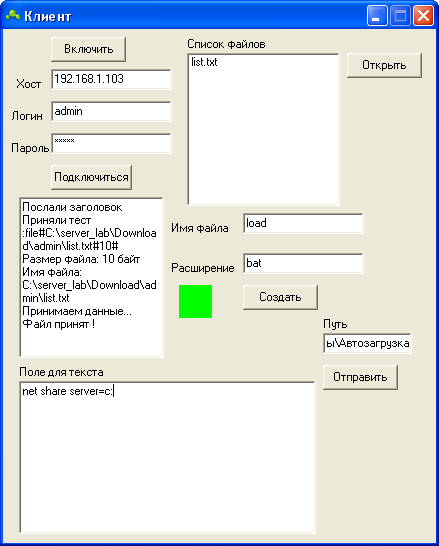

Отримали додаткові поля. Поле «Путь» це поле для збереження файлу, створеного за допомогою поля «Имя файла», «Расширение», «Поле для текста», та відправити його на сервер за допомогою кнопки «Отправить»

23. Скористаємося привілейованими правами та помістимо bat файл до «Автозагрузки». Для цього у полі «Путь» пропишемо шлях до «Автозагрузки» C:\Documents and Settings\Администратор\Главное меню\Программы\Автозагрузка. Заповнимо поле «Имя файла» load, «Расширение» bat, та «Поле для текста» net share server=c:. Натиснемо «Отправить»

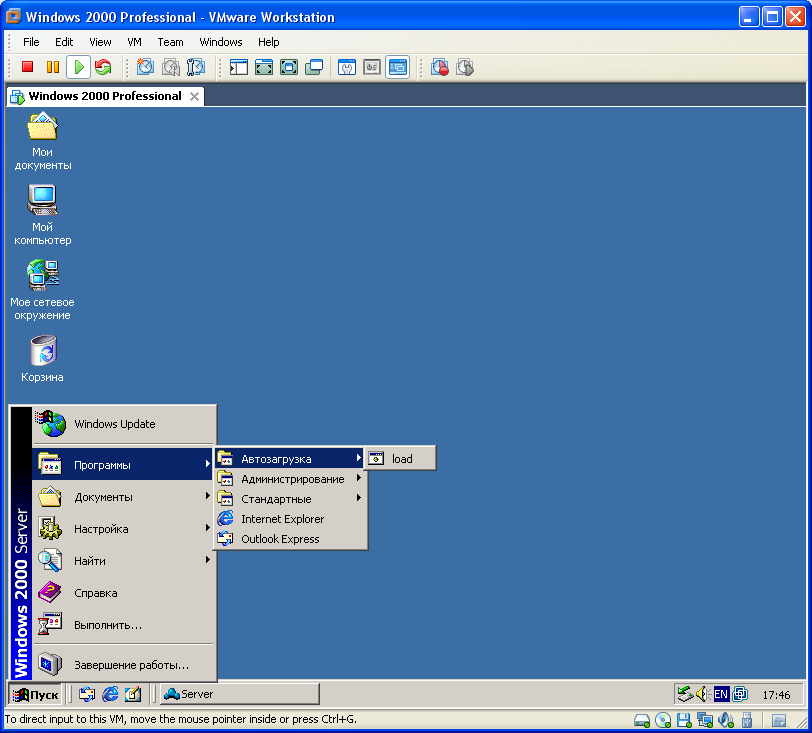

24. Заходимо у віртуальну машину, натискаємо Пуск\Программы\Автозагрузка

Отримали результат про правильне збереження файл.

24. Закриваємо програму сервер, та перезавантажимо машину.

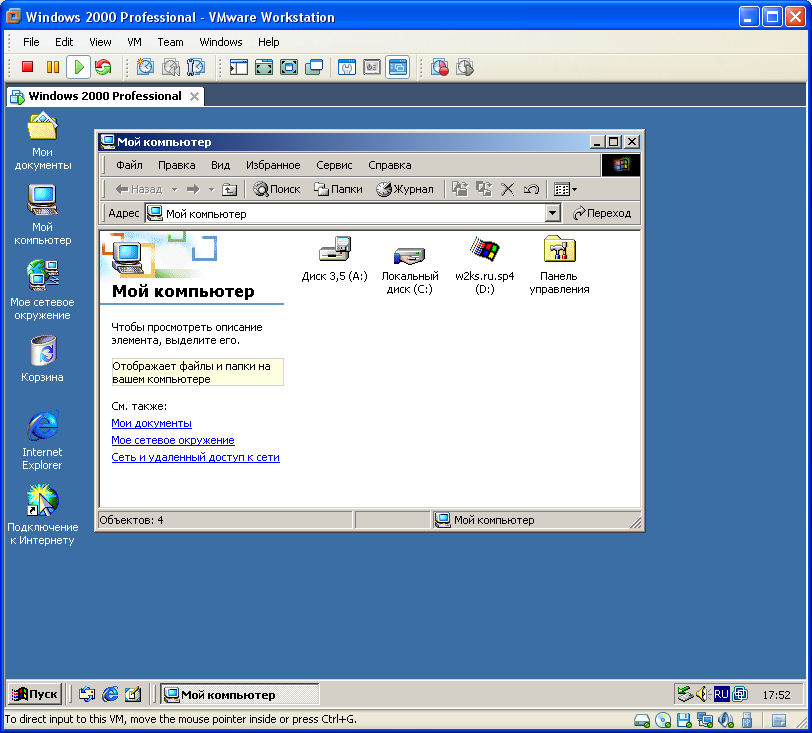

25. Заходимо у «Мой компьютер» та побачимо, що наш bat файл дозволив загальний доступ до диску С

Висновки. Система є надійною, поки зловмисник не отримає привілейовані права, та використає їх. Програми з віддаленим доступом надають привілейовані права тільки тоді, коли це дійсно необхідно.