- •Поволжский государственный университет телекоммуникаций и информатики

- •Список сокращений

- •Введение

- •Лекция 1.

- •1. Общие характеристики

- •1.1 Основные определения и термины

- •1.2 Особенности лвс

- •Вопросы:

- •Лекция 2.

- •2. Топология вычислительной сети и методы доступа

- •2.1 Топология вычислительной сети

- •2.1.1 Общая шина

- •2.1.2 Кольцо

- •2.1.3 Звезда

- •Вопросы:

- •Лекции 3.

- •3. Эталонная модель взаимодействия открытых систем

- •3.1 Семиуровневая модель osi

- •3.2 Взаимодействие уровней модели osi

- •Вопросы:

- •Лекция 4.

- •4. Общие сведения и функции уровней osi

- •4.1 Прикладной уровень (Application layer)

- •4.2 Уровень представления данных (Presentation layer)

- •4.3 Сеансовый уровень (Session layer)

- •4.4 Транспортный уровень (Transport Layer)

- •4.5 Сетевой уровень (Network Layer)

- •4.6 Канальный уровень (Data Link)

- •4.7 Физический уровень (Physical Layer)

- •Вопросы:

- •Лекция 5.

- •5. Стек-протоколы локальных сетей

- •5.1 Уровень mac

- •5.2 Уровень llc

- •5.3 Стандарты лвс

- •Лекция 6

- •6. Методы доступа

- •6.1 Csma/cd

- •6.2 Csma/ca

- •6.3 Tpma

- •6.4 Tdma

- •6.5 Fdma

- •6.6 Тактируемый метод доступа.

- •6.7 Метод «вставка регистра».

- •Вопросы:

- •Лекция 7

- •7. Методы кодирования в локальных сетях

- •7.1 Коды без возврата к нулю nrz

- •7.2 Коды с возвратом к нулю rz

- •7.3 Манчестерский код

- •7.4 Дифференциальный манчестерский код

- •7.5 Код mlt-3

- •7.6 Код 8в6т

- •7.7 Код 4в5в

- •Вопросы:

- •Лекция 8

- •8. Структурированная кабельная система и среды передач

- •8.1 Принципы проектирования.

- •8.1.1 Стадии проектирования.

- •8.1.2 Телекоммуникационная стадия проектирования.

- •8.2 Этапы создания скс.

- •8.3 Международный стандарт iso/iec 11801 "Информационная технология – Универсальная Кабельная Система для зданий и территории заказчика".

- •8.4 Российские стандарты. Электроустановки зданий и сооружений

- •8.5 Среды передачи.

- •8.5.1 Физическая среда передачи данных.

- •8.5.2 Кабели связи, линии связи, каналы связи.

- •8.6 Типы кабелей и структурированные кабельные системы.

- •8.7 Кабельные системы.

- •8.8 Типы кабелей.

- •8.8.1 Кабель типа «витая пара» (twisted pair).

- •8.8.2 Коаксиальные кабели.

- •8.8.3 Оптоволоконный кабель.

- •8.9 Кабельные системы Ethernet.

- •10Base-t, 100Base-tx

- •10Base 2:

- •Лекция 9

- •9. Сетевые технологии

- •9.1 Ethernet 802.3

- •9.1.1 Аппаратура 10base 5

- •9.1.2 Аппаратура 10base 2

- •9.1.3 Аппаратура 10base т

- •9.1.4 Аппаратура 10base f

- •9.1.5 Выбор конфигураций Ethernet

- •9.1.6 Правило 5-4-3

- •9.1.7 Модель на основе подсчета временных характеристик сети Ethernet

- •9.1.8 Расчет двойного времени прохождения сигнала по сети

- •9.1.9 Расчет длины межкадрового интервала

- •9.2 Fast Ethernet 802.3

- •9.2.1 Краткая характеристика сети Fast Ethernet

- •9.2.2 100Base tx

- •9.2.3 100Base t4

- •9.2.4 100Base fx

- •9.2.5 Выбор конфигурации Fast Ethernet

- •9.2.6 Числовая модель

- •9.2.7 Дуплексный режим работы Fast Ethernet

- •9.2.8 Управление потоком в полудуплексном режиме

- •Вопросы:

- •Лекция 10

- •10. Сетевые технологии

- •10.1 Gigabit Ethernet

- •10.2 Стандарты 802.4 и 802.6

- •10.3 Token Ring 802.5

- •10.3.1 Характеристика сети Token Ring

- •10.3.2 Формат маркера и формат кадра Token Ring

- •10.3.3 Сравнение Token Ring и Ethernet

- •10.4 Arcnet

- •10.4.1 Основные характеристики сети Arcnet

- •10.5 Fddi

- •10.5.1 Основные технические характеристики fddi

- •10.5.2 Формат маркера и формат кадра fddi

- •10.5.3 Особенности fddi

- •10.6 100 Vg – Any lan

- •10.6.1 Основные технические характеристики сети Any lan

- •10.6.2 Режимы работы Any lan

- •Вопросы:

- •Лекция 11

- •11. Компоненты лвс

- •11.1 Основные компоненты (оборудование). Функции.

- •11.2 Сетевое оборудование

- •11.2.1 Сетевые адаптеры, или nic (Network Interface Card)

- •11.2.2 Настройка сетевого адаптера и трансивера

- •11.2.3 Функции сетевых адаптеров

- •11.2.4 Базовый, или физический, адрес

- •11.2.5 Типы сетевых адаптеров

- •11.2.6 Повторители и концентраторы

- •11.2.7 Планирование сети с концентратором

- •11.2.8 Преимущества концентратора

- •Вопросы:

- •Лекция 12

- •12. Мосты и коммутаторы

- •12.1 Коммутатор

- •12.2 Коммутатор локальной сети

- •12.3 Маршрутизатор

- •12.4 Шлюзы

- •Вопросы:

- •Лекция 13

- •13. Защита информации в локальных сетях

- •13.1 Классификация средств защиты информации

- •13.2 Классические алгоритмы шифрования данных

- •13.3 Стандартные методы шифрования

- •13.4 Программные средства защиты информации

- •Вопросы:

- •Лекция 14

- •14. Коммутируемые локальные сети

- •14.1 Логическая структуризация сети с помощью мостов и коммутаторов

- •14.2 Преимущества логической структуризации сети

- •14.3 Алгоритм прозрачного моста ieee 802.1d

- •14.4 Топологические ограничения коммутаторов в локальных сетях

- •14.5 Коммутаторы

- •14.5.1 Особенности коммутаторов

- •14.5.2 Неблокирующие коммутаторы

- •Вопросы:

- •Лекция 15

- •15. Виртуальные локальные сети (vlan)

- •15.1 Назначение виртуальных сетей

- •15.2 Типы виртуальных сетей

- •15.3 Vlan на основе группировки портов

- •15.4 Vlan на основе группировки мас-адресов

- •15.5 Использование меток в дополнительном поле кадра — стандарты 802.1 q/p и фирменные решения

- •15.6 Использование спецификации lane

- •15.7 Использование сетевого протокола

- •Вопросы:

- •Лекция 16

- •16. Беспроводные локальные сети

- •16.1 Технологии, используемые в радиочастотных локальных сетях

- •16.2 Конфигурации радиочастотных локальных сетей

- •16.3 Беспроводные локальные сети на инфракрасном излучении

- •16.4 Wi-Fi

- •16.4.1 Несколько компонентов «прикладного» wi-fi

- •16.4.2 Перспективы развития «прикладного» wi-fi

- •Вопросы:

- •17. Сетевое управление

- •17.1 Функциональные группы задач управления

- •17.2 Архитектуры систем управления сетями

- •17.3 Стандарты систем управления на основе протокола snmp

- •17.4 Структура snmp mib

- •17.5 Формат snmp-сообщений

- •17.6 Недостатки протокола snmp

- •17.7 Протокол tftp

- •17.8 Web-управление

- •17.9 Консольное управление

- •17.10 Управление через Telnet

- •Вопросы:

- •Глоссарий

- •Список рекомендуемых источников

- •443010, Г. Самара, ул. Льва Толстого 23.

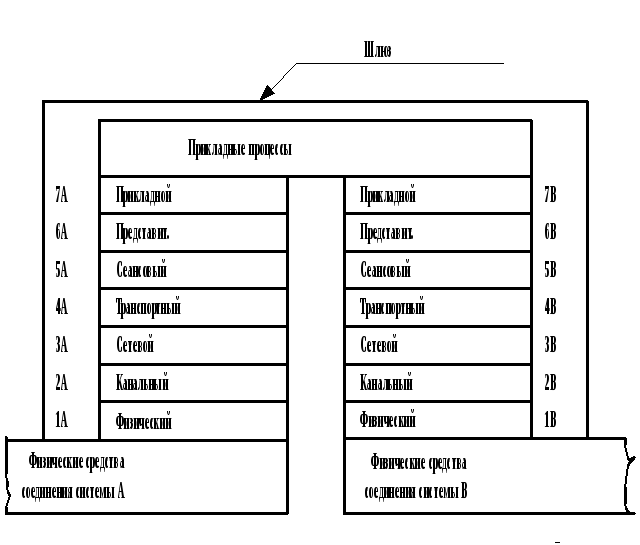

12.4 Шлюзы

Шлюз (gateway) – ретрансляционная система, обеспечивающая взаимодействие информационных сетей.

Рисунок.12.7 Структура шлюза.

Шлюз является наиболее сложной ретрансляционной системой, обеспечивающей взаимодействие сетей с различными наборами протоколов всех семи уровней. В свою очередь, наборы протоколов могут опираться на различные типы физических средств соединения.

В тех случаях, когда соединяются информационные сети, то в них часть уровней может иметь одни и те же протоколы. Тогда сети соединяются не при помощи шлюза, а на основе более простых ретрансляционных систем, именуемых маршрутизаторами и мостами.

Шлюзы оперируют на верхних уровнях модели OSI (сеансовом, представительском и прикладном) и представляют наиболее развитый метод подсоединения сетевых сегментов и компьютерных сетей. Необходимость в сетевых шлюзах возникает при объединении двух систем, имеющих различную архитектуру. Например, шлюз приходится использовать для соединения сети с протоколом TCP/IP и большой ЭВМ со стандартом SNA. Эти две архитектуры не имеют ничего общего, и потому требуется полностью переводить весь поток данных, проходящих между двумя системами.

В качестве шлюза обычно используется выделенный компьютер, на котором запущено программное обеспечение шлюза и производятся преобразования, позволяющие взаимодействовать нескольким системам в сети. Другой функцией шлюзов является преобразование протоколов. При получении сообщения IPX/SPX для клиента TCP/IP шлюз преобразует сообщения в протокол TCP/IP.

Шлюзы сложны в установке и настройке. Шлюзы работают медленнее, чем маршрутизаторы.

Вопросы:

1. Дать определение термину мост.

2. В чем различие коммутатора от моста?

3. Могут ли мосты соединять сегменты, использующие разные типы носителей?

4. Что такое коммутатор, его структура?

5. В каких целях используют коммутаторы?

6. Дать определение маршрутизатору, его функции?

7. Что такое шлюз? Для чего он применяется и на каких уровнях сетевой модели OSI?

8. В каких случаях лучше использовать шлюзы, в отличии от маршрутизаторов?

Лекция 13

13. Защита информации в локальных сетях

В некоторых публикациях в периодической печати и в сети Internet под защитой информации понимается только часть из возможных и необходимых мероприятий в этом направлении, связанных с профилем работы конкретного коллектива исполнителей. Правильнее понимать под этим термином комплекс мероприятий, проводимых с целью предотвращения утечки, хищения, утраты, несанкционированного уничтожения, искажения, модификации (подделки), несанкционированного копирования, блокирования информации и т.п. Поскольку, например, утрата информации может происходить по чисто «техническим», объективным и неумышленным причинам, под это определение попадают также и мероприятия, связанные с повышением надежности сервера из-за отказов или сбоев в работе винчестеров, недостатков в используемом программном обеспечении и т.д.

Переход от работы на персональных компьютерах к работе в сети усложняет защиту информации по следующим причинам:

большое число пользователей в сети и их переменный состав. Защита на уровне имени и пароля пользователя недостаточна для предотвращения входа в сеть посторонних лиц;

значительная протяженность сети и наличие многих потенциальных каналов проникновения в сеть;

Уже отмеченные недостатки в аппаратном и программном обеспечении, которые зачастую обнаруживаются не на предпродажном этапе, называемом бета- тестированием, а в процессе эксплуатации. В том числе неидеальны встроенные средства защиты информации даже в таких известных и "мощных" сетевых ОС, как Windows NT или NetWare.

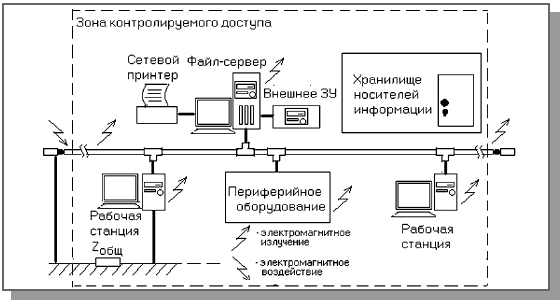

Остроту проблемы, связанной с большой протяженностью сети для одного из ее сегментов на коаксиальном кабеле, иллюстрирует рисунке.13.1. В сети имеется много физических мест и каналов несанкционированного доступа к информации в сети. Каждое устройство в сети является потенциальным источником электромагнитного излучения из-за того, что соответствующие поля, особенно на высоких частотах, экранированы неидеально. Система заземления вместе с кабельной системой и сетью электропитания может служить каналом доступа к информации в сети, в том числе на участках, находящихся вне зоны контролируемого доступа и потому особенно уязвимых. Кроме электромагнитного излучения, потенциальную угрозу представляет бесконтактное электромагнитное воздействие на кабельную систему. Безусловно, в случае использования проводных соединений типа коаксиальных кабелей или витых пар, называемых часто медными кабелями, возможно и непосредственное физическое подключение к кабельной системе. Если пароли для входа в сеть стали известны или подобраны, становится возможным несанкционированный вход в сеть с файл-сервера или с одной из рабочих станций. Наконец возможна утечка информации по каналам, находящимся вне сети:

хранилище носителей информации,

элементы строительных конструкций и окна помещений, которые образуют каналы утечки конфиденциальной информации за счет так называемого микрофонного эффекта,

телефонные, радио-, а также иные проводные и беспроводные каналы (в том числе каналы мобильной связи).

Рисунок.13.1 Места и каналы возможного несанкционированного доступа к информации в компьютерной сети.

Любые дополнительные соединения с другими сегментами или подключение к Интернет порождают новые проблемы. Атаки на локальную сеть через подключение к Интернету для того, чтобы получить доступ к конфиденциальной информации, в последнее время получили широкое распространение, что связано с недостатками встроенной системы защиты информации в протоколах TCP/IP. Сетевые атаки через Интернет могут быть классифицированы следующим образом:

Сниффер пакетов (sniffer – в данном случае в смысле фильтрация) – прикладная программа, которая использует сетевую карту, работающую в режиме promiscuous (не делающий различия) mode (в этом режиме все пакеты, полученные по физическим каналам, сетевой адаптер отправляет приложению для обработки).

IP-спуфинг (spoof – обман, мистификация) – происходит, когда хакер, находящийся внутри корпорации или вне ее, выдает себя за санкционированного пользователя.

Отказ в обслуживании (Denial of Service – DoS). Атака DoS делает сеть недоступной для обычного использования за счет превышения допустимых пределов функционирования сети, операционной системы или приложения.

Парольные атаки – попытка подбора пароля легального пользователя для входа в сеть.

Атаки типа Man-in-the-Middle – непосредственный доступ к пакетам, передаваемым по сети.

Атаки на уровне приложений:

Сетевая разведка – сбор информации о сети с помощью общедоступных данных и приложений.

Злоупотребление доверием внутри сети.

Несанкционированный доступ (НСД), который не может считаться отдельным типом атаки, так как большинство сетевых атак проводятся ради получения несанкционированного доступа.

В зависимости от среды обитания основными типами компьютерных вирусов являются:

Программные (поражают файлы с расширением .СОМ и .ЕХЕ) вирусы

Загрузочные вирусы

Макровирусы

Сетевые вирусы