- •Поволжский государственный университет телекоммуникаций и информатики

- •Список сокращений

- •Введение

- •Лекция 1.

- •1. Общие характеристики

- •1.1 Основные определения и термины

- •1.2 Особенности лвс

- •Вопросы:

- •Лекция 2.

- •2. Топология вычислительной сети и методы доступа

- •2.1 Топология вычислительной сети

- •2.1.1 Общая шина

- •2.1.2 Кольцо

- •2.1.3 Звезда

- •Вопросы:

- •Лекции 3.

- •3. Эталонная модель взаимодействия открытых систем

- •3.1 Семиуровневая модель osi

- •3.2 Взаимодействие уровней модели osi

- •Вопросы:

- •Лекция 4.

- •4. Общие сведения и функции уровней osi

- •4.1 Прикладной уровень (Application layer)

- •4.2 Уровень представления данных (Presentation layer)

- •4.3 Сеансовый уровень (Session layer)

- •4.4 Транспортный уровень (Transport Layer)

- •4.5 Сетевой уровень (Network Layer)

- •4.6 Канальный уровень (Data Link)

- •4.7 Физический уровень (Physical Layer)

- •Вопросы:

- •Лекция 5.

- •5. Стек-протоколы локальных сетей

- •5.1 Уровень mac

- •5.2 Уровень llc

- •5.3 Стандарты лвс

- •Лекция 6

- •6. Методы доступа

- •6.1 Csma/cd

- •6.2 Csma/ca

- •6.3 Tpma

- •6.4 Tdma

- •6.5 Fdma

- •6.6 Тактируемый метод доступа.

- •6.7 Метод «вставка регистра».

- •Вопросы:

- •Лекция 7

- •7. Методы кодирования в локальных сетях

- •7.1 Коды без возврата к нулю nrz

- •7.2 Коды с возвратом к нулю rz

- •7.3 Манчестерский код

- •7.4 Дифференциальный манчестерский код

- •7.5 Код mlt-3

- •7.6 Код 8в6т

- •7.7 Код 4в5в

- •Вопросы:

- •Лекция 8

- •8. Структурированная кабельная система и среды передач

- •8.1 Принципы проектирования.

- •8.1.1 Стадии проектирования.

- •8.1.2 Телекоммуникационная стадия проектирования.

- •8.2 Этапы создания скс.

- •8.3 Международный стандарт iso/iec 11801 "Информационная технология – Универсальная Кабельная Система для зданий и территории заказчика".

- •8.4 Российские стандарты. Электроустановки зданий и сооружений

- •8.5 Среды передачи.

- •8.5.1 Физическая среда передачи данных.

- •8.5.2 Кабели связи, линии связи, каналы связи.

- •8.6 Типы кабелей и структурированные кабельные системы.

- •8.7 Кабельные системы.

- •8.8 Типы кабелей.

- •8.8.1 Кабель типа «витая пара» (twisted pair).

- •8.8.2 Коаксиальные кабели.

- •8.8.3 Оптоволоконный кабель.

- •8.9 Кабельные системы Ethernet.

- •10Base-t, 100Base-tx

- •10Base 2:

- •Лекция 9

- •9. Сетевые технологии

- •9.1 Ethernet 802.3

- •9.1.1 Аппаратура 10base 5

- •9.1.2 Аппаратура 10base 2

- •9.1.3 Аппаратура 10base т

- •9.1.4 Аппаратура 10base f

- •9.1.5 Выбор конфигураций Ethernet

- •9.1.6 Правило 5-4-3

- •9.1.7 Модель на основе подсчета временных характеристик сети Ethernet

- •9.1.8 Расчет двойного времени прохождения сигнала по сети

- •9.1.9 Расчет длины межкадрового интервала

- •9.2 Fast Ethernet 802.3

- •9.2.1 Краткая характеристика сети Fast Ethernet

- •9.2.2 100Base tx

- •9.2.3 100Base t4

- •9.2.4 100Base fx

- •9.2.5 Выбор конфигурации Fast Ethernet

- •9.2.6 Числовая модель

- •9.2.7 Дуплексный режим работы Fast Ethernet

- •9.2.8 Управление потоком в полудуплексном режиме

- •Вопросы:

- •Лекция 10

- •10. Сетевые технологии

- •10.1 Gigabit Ethernet

- •10.2 Стандарты 802.4 и 802.6

- •10.3 Token Ring 802.5

- •10.3.1 Характеристика сети Token Ring

- •10.3.2 Формат маркера и формат кадра Token Ring

- •10.3.3 Сравнение Token Ring и Ethernet

- •10.4 Arcnet

- •10.4.1 Основные характеристики сети Arcnet

- •10.5 Fddi

- •10.5.1 Основные технические характеристики fddi

- •10.5.2 Формат маркера и формат кадра fddi

- •10.5.3 Особенности fddi

- •10.6 100 Vg – Any lan

- •10.6.1 Основные технические характеристики сети Any lan

- •10.6.2 Режимы работы Any lan

- •Вопросы:

- •Лекция 11

- •11. Компоненты лвс

- •11.1 Основные компоненты (оборудование). Функции.

- •11.2 Сетевое оборудование

- •11.2.1 Сетевые адаптеры, или nic (Network Interface Card)

- •11.2.2 Настройка сетевого адаптера и трансивера

- •11.2.3 Функции сетевых адаптеров

- •11.2.4 Базовый, или физический, адрес

- •11.2.5 Типы сетевых адаптеров

- •11.2.6 Повторители и концентраторы

- •11.2.7 Планирование сети с концентратором

- •11.2.8 Преимущества концентратора

- •Вопросы:

- •Лекция 12

- •12. Мосты и коммутаторы

- •12.1 Коммутатор

- •12.2 Коммутатор локальной сети

- •12.3 Маршрутизатор

- •12.4 Шлюзы

- •Вопросы:

- •Лекция 13

- •13. Защита информации в локальных сетях

- •13.1 Классификация средств защиты информации

- •13.2 Классические алгоритмы шифрования данных

- •13.3 Стандартные методы шифрования

- •13.4 Программные средства защиты информации

- •Вопросы:

- •Лекция 14

- •14. Коммутируемые локальные сети

- •14.1 Логическая структуризация сети с помощью мостов и коммутаторов

- •14.2 Преимущества логической структуризации сети

- •14.3 Алгоритм прозрачного моста ieee 802.1d

- •14.4 Топологические ограничения коммутаторов в локальных сетях

- •14.5 Коммутаторы

- •14.5.1 Особенности коммутаторов

- •14.5.2 Неблокирующие коммутаторы

- •Вопросы:

- •Лекция 15

- •15. Виртуальные локальные сети (vlan)

- •15.1 Назначение виртуальных сетей

- •15.2 Типы виртуальных сетей

- •15.3 Vlan на основе группировки портов

- •15.4 Vlan на основе группировки мас-адресов

- •15.5 Использование меток в дополнительном поле кадра — стандарты 802.1 q/p и фирменные решения

- •15.6 Использование спецификации lane

- •15.7 Использование сетевого протокола

- •Вопросы:

- •Лекция 16

- •16. Беспроводные локальные сети

- •16.1 Технологии, используемые в радиочастотных локальных сетях

- •16.2 Конфигурации радиочастотных локальных сетей

- •16.3 Беспроводные локальные сети на инфракрасном излучении

- •16.4 Wi-Fi

- •16.4.1 Несколько компонентов «прикладного» wi-fi

- •16.4.2 Перспективы развития «прикладного» wi-fi

- •Вопросы:

- •17. Сетевое управление

- •17.1 Функциональные группы задач управления

- •17.2 Архитектуры систем управления сетями

- •17.3 Стандарты систем управления на основе протокола snmp

- •17.4 Структура snmp mib

- •17.5 Формат snmp-сообщений

- •17.6 Недостатки протокола snmp

- •17.7 Протокол tftp

- •17.8 Web-управление

- •17.9 Консольное управление

- •17.10 Управление через Telnet

- •Вопросы:

- •Глоссарий

- •Список рекомендуемых источников

- •443010, Г. Самара, ул. Льва Толстого 23.

Вопросы:

1. Что понимают под защитой информации в локальных сетях?

2. Перечислите основные причины потери информации в сетях?

3. Классификация сетевых атак через Интернет.

4. Перечислите основные типы компьютерных вирусов в зависимости от среды обитания.

5. Перечислите группы средств обеспечения защиты информации и охарактеризуйте их.

6. Что понимают под шифрованием?

7. Какие алгоритмы шифрования существуют и применяются в настоящее время?

8. Достоинства и недостатки методов шифрования.

9. Дайте понятие термина ключ.

10. К каких целях используются брандмауэры и рroxy-servers?

11. Какие законодательные акты, предусматривающие защиту информации, существуют в настоящее время?

Лекция 14

14. Коммутируемые локальные сети

Разделяемая среда применяется в локальных сетях с момента появления первых сетей этого типа. Такой подход к использованию коммуникационного канала имеет несколько преимуществ, одним из которых является простота коммуникационного оборудования локальной сети. Однако наличие разделяемой среды связано и с очевидным недостатком — плохой масштабируемостью, так как производительность, отводимая каждому узлу сети, снижается пропорционально увеличению их числа.

Естественным решением проблемы масштабирования локальной сети является ее разбиение на сегменты, каждый из которых представляет собой отдельную разделяемую среду. Такая логическая сегментация выполняется с помощью мостов или коммутаторов локальных сетей.

Локальные сети, разделенные на логические сегменты, называют коммутируемыми локальными сетями. В том случае, когда сегмент состоит только из одного компьютера, подключенного непосредственно к порту коммутатора, его называют микросегментом. По сути, микросегмент уже не является разделяемой средой, это дуплексный канал, который передатчик порта компьютера или коммутатора использует по своему усмотрению, не разделяя его с другим передатчиком.

14.1 Логическая структуризация сети с помощью мостов и коммутаторов

Достоинства и недостатки сети на разделяемой среде.

При построении небольших сетей, состоящих из 10-30 узлов, использование стандартных технологий на разделяемой среде приводит к экономичным и эффективным решениям, что проявляется в первую очередь в следующих свойствах:

□ простая топология сети допускает легкое наращивание числа узлов (в небольших пределах);

□ отсутствуют потери кадров из-за переполнения буферов коммуникационных устройств, так как сам метод доступа к разделяемой среде регулирует поток кадров и приостанавливает станции, слишком часто генерирующие кадры;

□ простота протоколов обеспечивает низкую стоимость сетевых адаптеров, повторителей и концентраторов и сети в целом.

Однако справедливым является и другое утверждение — крупные сети, насчитывающие сотни и тысячи узлов, не могут быть построены на основе одной разделяемой среды даже при такой скоростной технологии, как Gigabit Ethernet. И не только потому, что проектировщик сети часто сталкивается с жесткими ограничениями максимальной длины сети, обусловленными особенностями метода доступа Ethernet. И не потому, что практически все технологии ограничивают количество узлов в разделяемой среде: все технологии семейства Ethernet — 1024 узлами, Token Ring — 260 узлами, a FDDI — 500 узлами.

Процессы, происходящие в локальных сетях на разделяемой среде, качественно могут быть описаны моделями массового обслуживания, в частности — моделью М/М/1. Разделяемая среда соответствует обслуживающему устройству этой модели, а кадры, генерируемые каждым компьютером сети, — заявкам на обслуживание. Очередь заявок в действительности распределяется по компьютерам сети, где кадры ожидают своей очереди на использование среды.

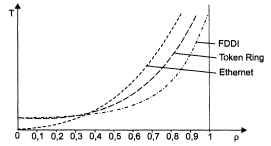

Модель М/М/1 не может адекватно отразить многие особенности локальных сетей на разделяемой среде, например коллизии, возникающие в Ethernet. Тем не менее она хорошо показывает качественную картину зависимости задержек доступа к среде от коэффициента использования среды. На рисунке 14.1 показаны зависимости этого типа, полученные для сетей Ethernet, Token Ring и FDDI путем имитационного моделирования.

Рисунок. 14.1 Задержки доступа к среде передачи данных для технологий Ethernet,Token Ring и FDDI.

Как видно из рисунка, всем технологиям присуща качественно одинаковая картина экспоненциального роста величины задержек доступа при увеличении коэффициента использования сети. Однако их отличает порог, при котором наступает резкий перелом в поведении сети, когда почти прямолинейная зависимость переходит в крутую экспоненциальную. Для всего семейства технологий Ethernet — это 30-50 % (сказывается эффект коллизий), для технологии Token Ring — 60 %, а технологии FDDI – 70-80 %.

Количество узлов, при которых коэффициент использования сети начинает приближаться к опасной границе, зависит от типа функционирующих в узлах приложений. Если раньше для сетей Ethernet считалось, что 30 узлов — это вполне приемлемое число для одного разделяемого сегмента, то сегодня, в условиях, когда мультимедийные приложения передают по сети большие файлы данных, предельное число узлов может составлять 5-10.