- •1. Идентификация и аутентификация

- •2. Аудит. Активный и пассивный аудит.

- •3. Протоколирование. Задачи протоколирования.

- •4. Стрк. Основные рассматриваемые в нем вопросы.

- •5. Каналы утечки и источники угроз безопасности информации (по стрк).

- •6. Виды вспомогательных технических средств и систем защиты информации (по стрк).

- •7. Каналы утечки информации при ведении переговоров и использовании технических средств обработки и передачи информации (по стрк).

- •8. Основные рекомендации по защите коммерческой тайны (по стрк).

- •9. Технические каналы утечки информации

- •10. Методы и средства защиты телефонных линий

- •11. Обнаружение средств съема речевой информации

- •12. Защита телефонных переговоров в сотовой сети при помощи программно- аппаратных средств защиты, (скрэмблер и т.П.) Аутентификация в сотовой сети gsm.

- •13. Возможные варианты информационного нападения на цифровую атс предприятия.

- •14. Методы защиты от информационного нападения на цифровую атс предприятия.

- •15. Защита телефонных переговоров в сотовой сети при помощи программно- аппаратных средств защиты.

- •16. Политика информационной безопасности предприятия, (управление доступом, исполнение и соблюдение политики).

- •17. Разработка политики информационной безопасности.

- •Антивирусная и парольная политика безопасности.

- •Основные функциональные обязанности администратора безопасности.

- •18. Основные протоколы сетевой безопасности.

- •IpSec (сетевой уровень)

- •19. Фрод. Основные угрозы и защита от фрода.

- •20. Особенности транкинговых систем связи.

- •21. Обобщенная процедура аутентификации в стандарте tetra.

- •22. Алгоритм аутентификации в стандарте tetra с использованием сеансовых ключей.

- •23. Применение WiMax в асу дс.

- •24. Варианты внедрения WiMax на водном транспорте. Сообщения

- •Голосовые сообщения

- •Видео сообщения

- •Удаленное управление

- •Широковещательная рассылка

- •Медицина

- •25. Достоинства и недостатки WiMax применительно к водному транспорту.

- •26. Основные положения по противопожарной безопасности информационных объектов.

- •27. Способы контроля физического доступа на информационные объекты.

- •28. Антитеррористические мероприятия на информационных объектах.

- •29. Противопожарное оборудование мест хранения информации

- •30. Организация противопожарной защиты информационных систем

- •2.4.6. Подсистема газо-и дымоудаления (пгу)

- •31. Система охраны периметра и внутренних помещений.

- •32. Основные методы защиты корпоративных сетей связи предприятия

- •33. Типовая схема охраны периметра предприятия

- •44. Организация электропитания системы видеонаблюдения.

- •45. Постановка задачи организации видеонаблюдения.

- •46. Способы передачи видеосигнала в системах видеонаблюдения

- •49.Почтовая связь. Виды почтовых отправлений. Фельдъегерско-почтовая связь. Почта

- •Виды почтовых отправлений. (внутр ; международ)

- •Фельдъегерско-почтовая связь

- •Виды почтовых отправлений

- •Классификация почтовых отправлений

- •50. Государственный заказ. Способы размещения государственных заказов.

- •Размещение госзаказа: открытость равна эффективности

- •Что представляет собой официальный сайт размещения государственных заказов (официальный сайт на госзаказ)?

- •Несколько фактов о государственном заказе:

33. Типовая схема охраны периметра предприятия

34. Способы контроля физического доступа на предприятие.

Система управления доступом (суд)

- Совокупность программно-технических средств и организационно административных мероприятий с помощью которых решается задача контроля и управления помещений, оперативного контроля за персоналом и времени его нахождения на объекте.

Объект:

Вход/въезд

Внутренние помещения:

Специальные

Выделенные

Свободные

Компоненты суд

Преграды

Исполнительные механизмы

Устройства контроля состояния преград

Средства управления устройствами запирания

Идентификаторы:

Механические ключи

Пропускные системы обычного типа (предъявить пропуск)

Кодовый замок

Карточки:

Магнитная

Штрихкод

Электронная

При помощи устройства, генерирующего сигнал

Биометрические показатели человека

Комбинированные

Элементы суд:

Обязательные:

Контроллер

Исполнительный механизм

Считыватель

Датчик положения дверей

Дополнительные:

Дверной доводчик

Блок резервного питания

Система дистанционного отпирания дверей

35. Задачи и организация системы управления входом на предприятие

Задачи:

Ограничение прохода в помещения.

Контроль проносимых предметов.

Выявление нарушителей.

Учёт посещения.

36. Механизмы управления входом на объекты предприятия

Ограничители прохода – двери, турникеты, калитки.

Обнаружение незаконных предметов – металлодетектирование, рентгеноскопия, визуальный досмотр.

Учёт посещения – электронная регистрация, записи в журнале, видеонаблюдение.

38. Организация и оснащение поста наблюдения системы видеонаблюдения.

Центральный

субъект любого поста центрального

видеонаблюдения - человек. Для понимания

вопросов организации ПЦН весьма важно

учитывать его психофизиологические

возможности восприятия видеоинформации.

Психологами доказано, что среднестатистический человек может удерживать свое внимание одновременно максимум на б информационных объектах. Таким образом, имеется естественное ограничение по количеству одновременно воспринимаемой им информации. Это означает, что если перед оператором поставить 10 мониторов, он сможет либо внимательно просматривать только б из них, либо - до 5 отдельно, а в качестве шестого информационного объекта использовать как единый объект все оставшиеся мониторы, с соответствующим разделением времени реакции на меняющуюся ситуацию.

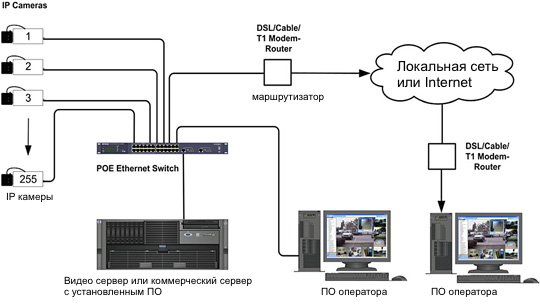

Схема ip видеонаблюдения

44. Организация электропитания системы видеонаблюдения.

Единственным нормативным документом, в котором сконцентрированы технические требования к системам CCTV, в том числе и к электропитанию, является ГОСТ Р 51558-2000 "Системы охранные телевизионные. Общие технические требования и методы испытаний", впервые введенный в действие с 1.01.2001 г. Электропитанию в нем посвящена одна страница текста, в которой отмечено: "...основное электропитание системы должно осуществляться от сети переменного тока по ГОСТ 13109. Электропитание отдельных технических средств (ТС) допускается осуществлять от других источников с иными параметрами выходных напряжений, требования к которым устанавливают в эксплуатационной документации на конкретные ТС". Также в данном разделе упоминается необходимость резервирования электропитания и регламентируются требования к резервному питанию: напряжения (~220 В или постоянные 12 и 24 В), устанавливается время работы системы в резервном режиме не менее 0,5 ч, а также отмечается необходимость индикации разряда аккумулятора ниже допустимого предела. На этом требования к электропитанию заканчиваются.

В результате сказанного, на практике электропитание систем CCTV осуществляется с применением источников электропитания, предназначенных для питания систем и приборов охранно-пожарных сигнализаций, компьютерной техники, бытовых электроприборов и т.п., при этом выбор источника питания часто осуществляется по принципу "что было под рукой — то и поставили". Такой подход зачастую приводит к возникновению различных конфликтов в работе систем CCTV.

Затруднения, возникающие при выборе источника электропитания для приборов и узлов CCTV, во многом связаны с многообразием аппаратуры, применяемой в охранном телевидении. Как следствие этого — разнообразие напряжений, необходимых для питания этих систем. Среди требуемых напряжений могут встречаться переменные 220, 110, 36 или 24 В, постоянные от 12 до 48 В, а также всевозможные смешанные варианты для питания интегрированных систем, состоящих из множества приборов и узлов. Это приводит к противоречивости требований к источникам питания — каждому виду напряжения присущи свои достоинства и недостатки, а также к сложности сопряжения различных типов питания.